漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134960

漏洞标题:时代互联某服务器账户体系控制不严导致可伪造任意厂商邮件管理员

相关厂商:广东时代互联科技有限公司

漏洞作者: HackBraid

提交时间:2015-08-21 21:06

修复时间:2015-10-08 08:28

公开时间:2015-10-08 08:28

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-21: 细节已通知厂商并且等待厂商处理中

2015-08-24: 厂商已经确认,细节仅向厂商公开

2015-09-03: 细节向核心白帽子及相关领域专家公开

2015-09-13: 细节向普通白帽子公开

2015-09-23: 细节向实习白帽子公开

2015-10-08: 细节向公众公开

简要描述:

本来想测试下插件好不好用,结果...

应该是以前没有过的漏洞,危害请看详细

今天阴天,要打雷~

详细说明:

01# 起源

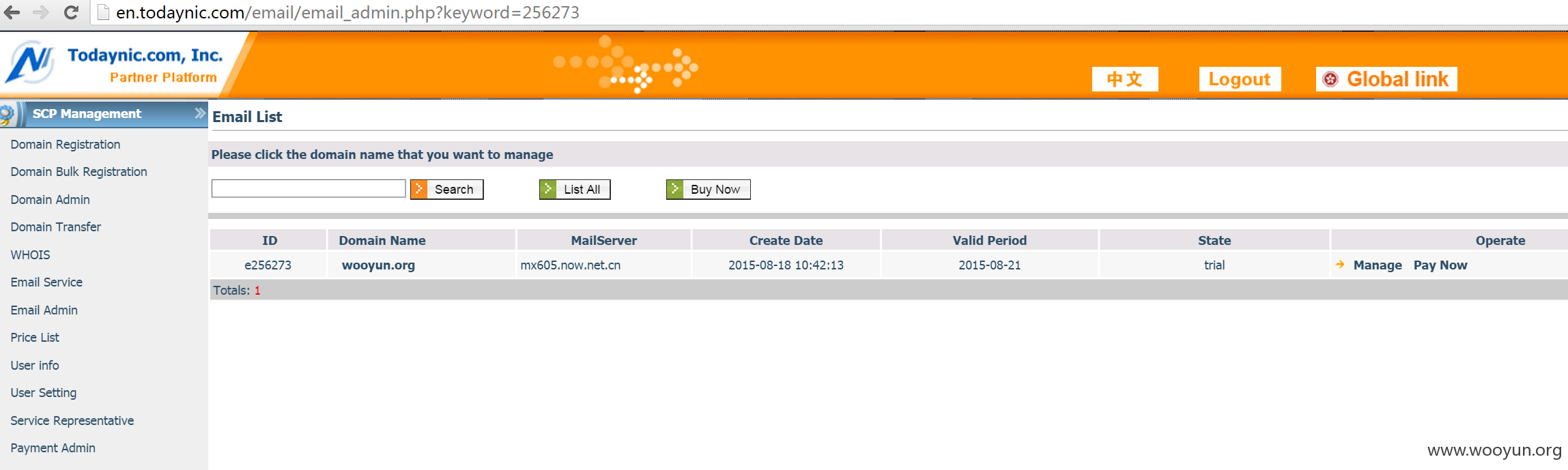

http://en.todaynic.com/email/email_admin.php

我注册了一个账户

Reseller ID: a757429

Password: ogF0eapekw

02# 伪造任意厂商邮件管理员

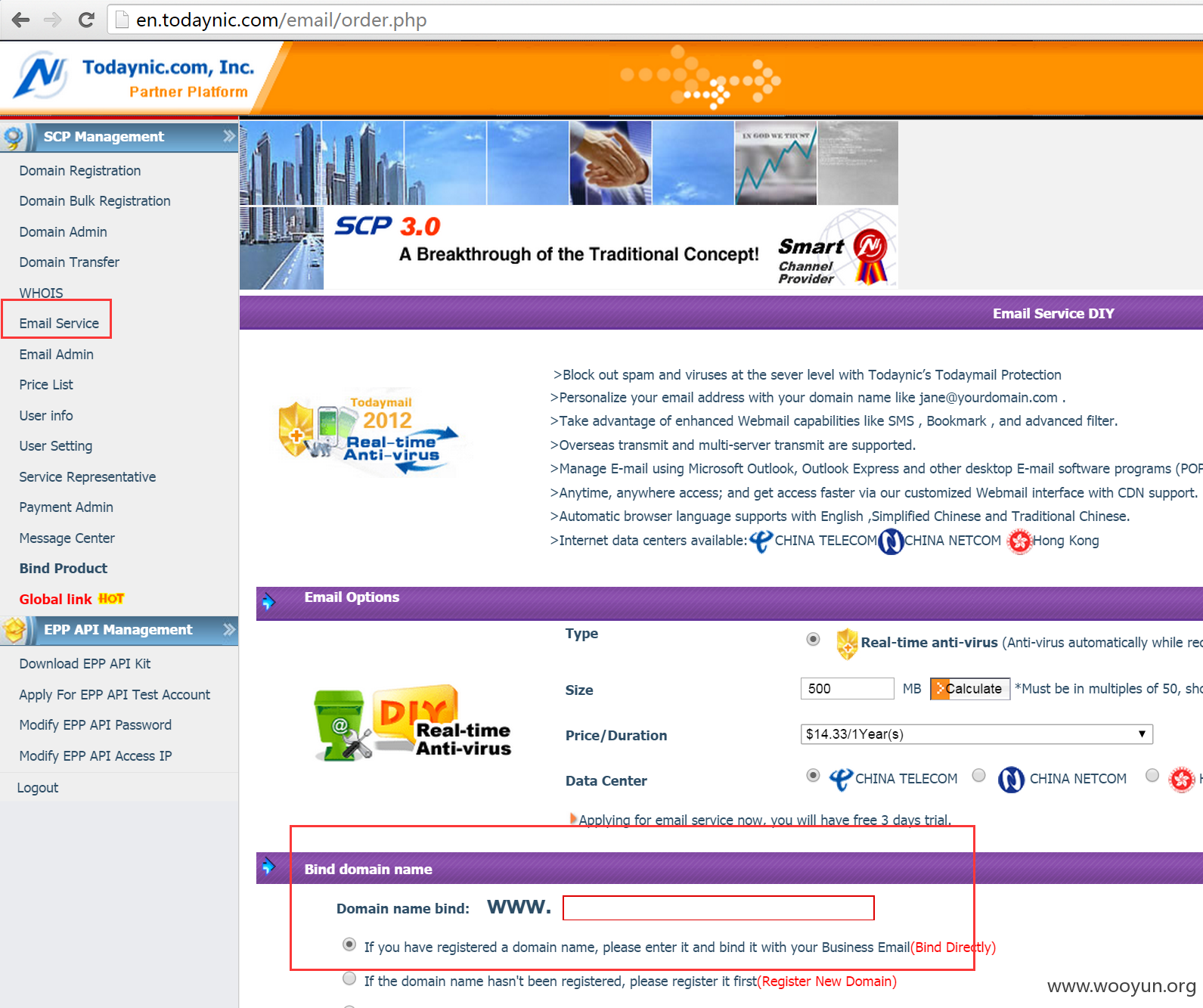

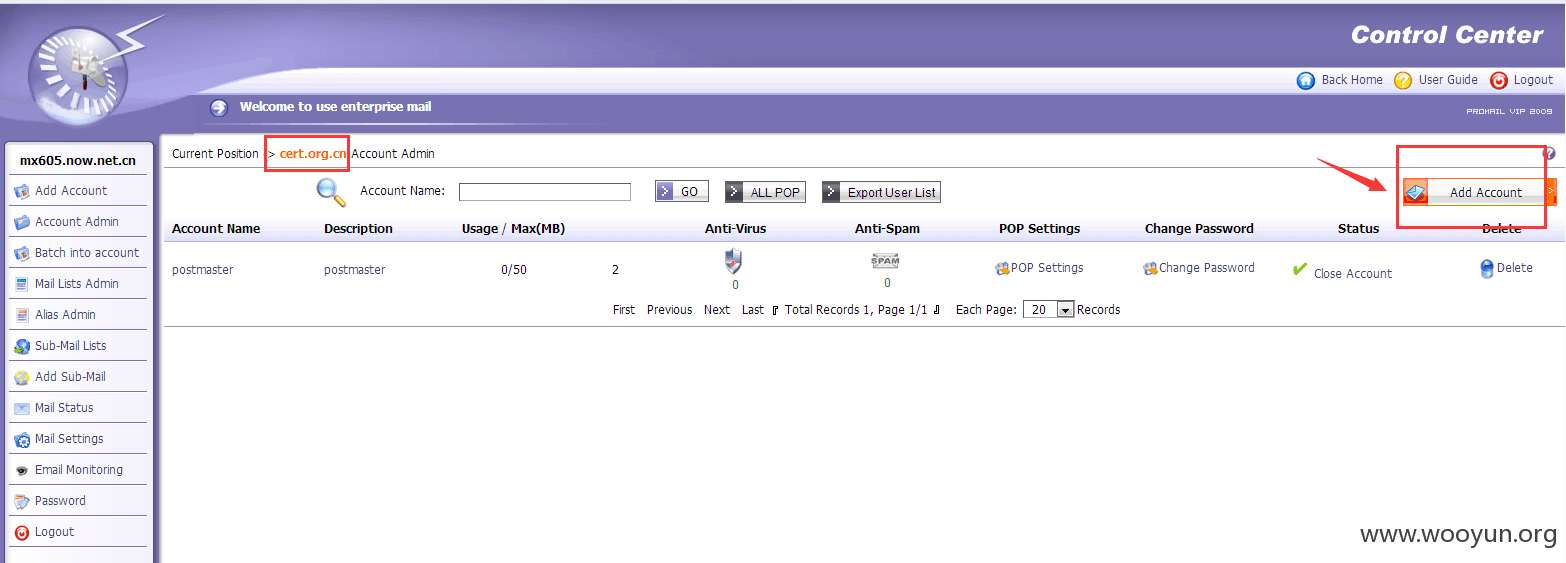

登录后左侧有个Email Service功能,下面写着如果你有注册过域名请直接绑定

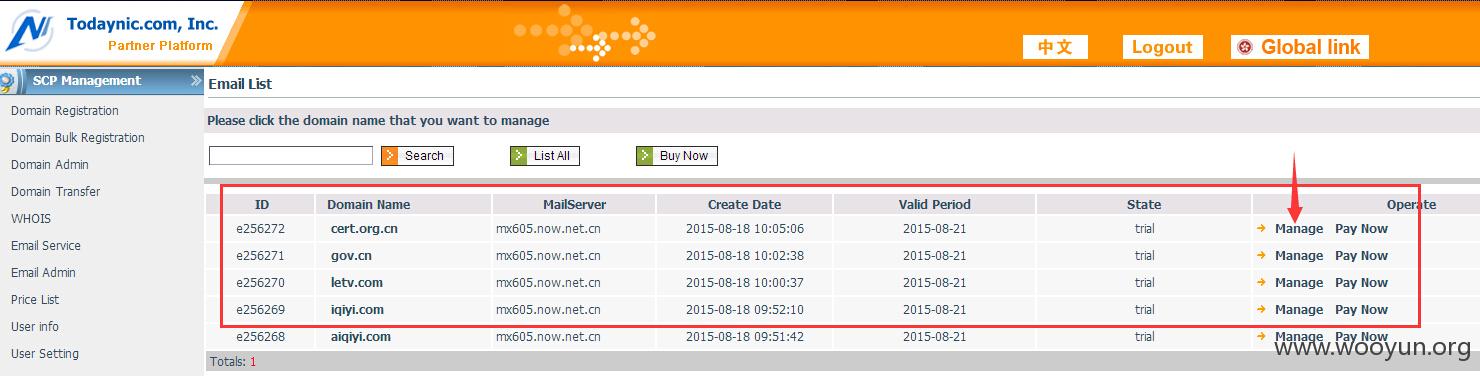

然后我就绑定了几个,绑定后账户为postmaster密码都不一样,如下:

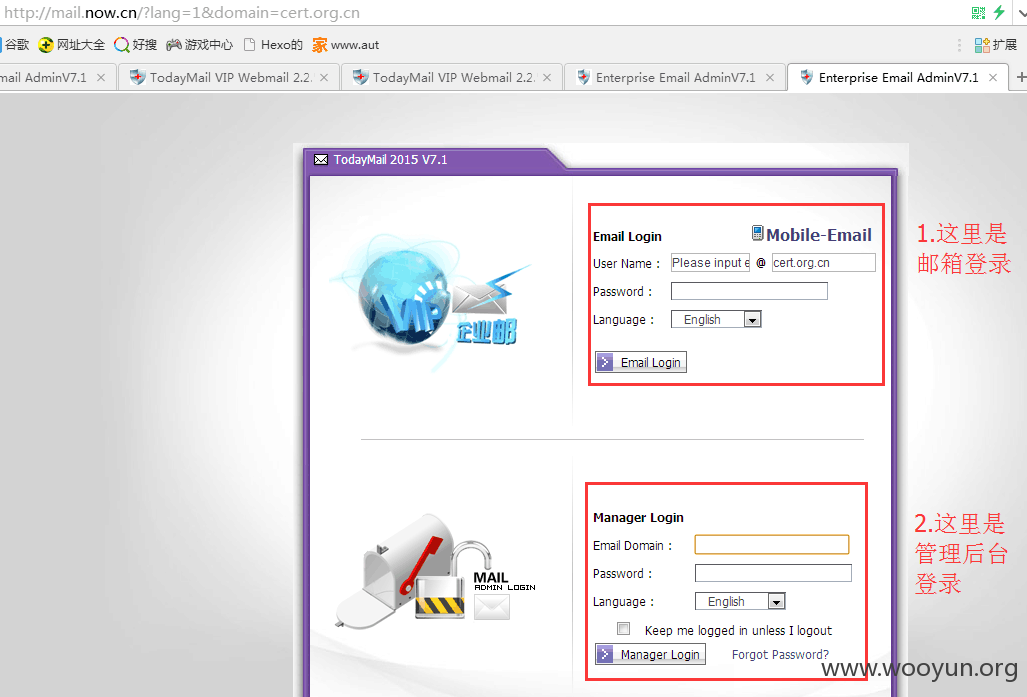

点击上图的Manager就以管理员身份登录了

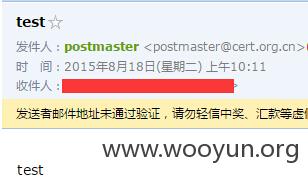

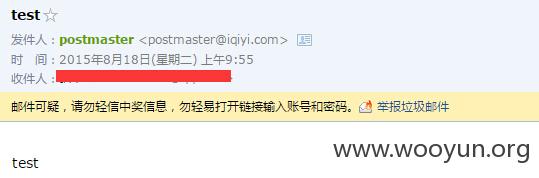

然后就可以发邮件了,仅测试

03 邮件管理后台

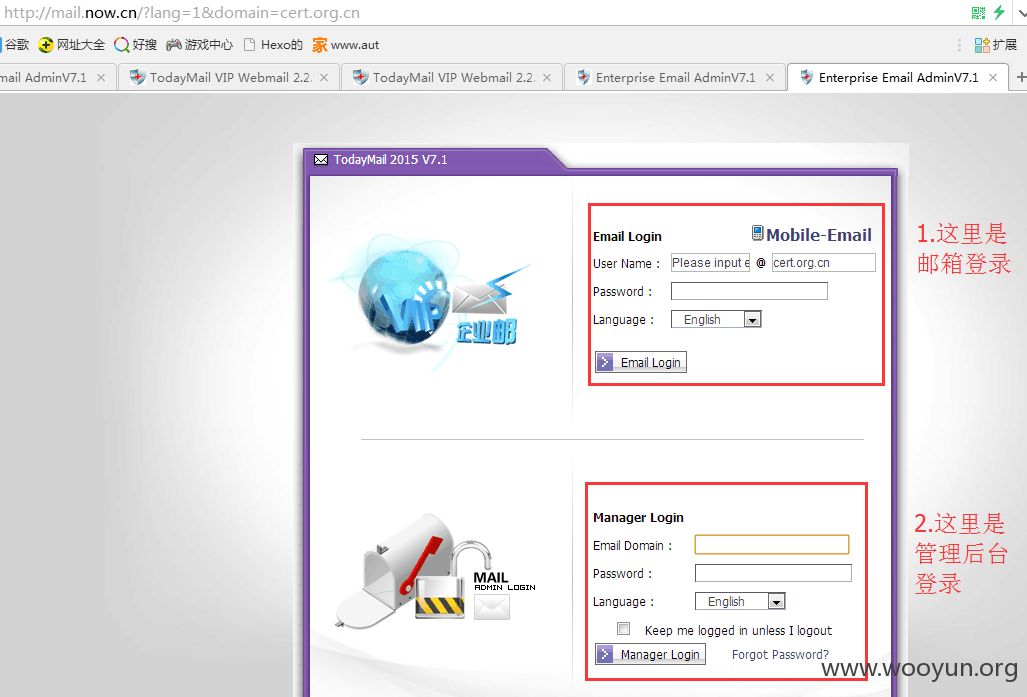

在下图2中即可登录管理的后台,有些常见的添加员工操作

漏洞证明:

修复方案:

奇葩设计,没有任何验证就能直接用了?

版权声明:转载请注明来源 HackBraid@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-08-24 08:27

厂商回复:

CNVD未能直接复现,对其中伪造邮件头的情况进行评估后,认为风险取决于邮件系统是否过滤伪造邮件头的情形,已经转由CNCERT下发给广东分中心,由其后续协调网站管理单位处置.同时根据CNCERT已有域名注册商渠道,向其通报.

最新状态:

暂无