漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116945

漏洞标题:味捷外卖官网存在任意重置用户密码

相关厂商:味捷外卖

漏洞作者: 路人甲

提交时间:2015-05-29 16:49

修复时间:2015-07-13 16:50

公开时间:2015-07-13 16:50

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:8

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-29: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

重置密码链接很简单 ,只需要定义一个邮箱就行,可以任意修改

详细说明:

先注册了帐号a:abc888999x 邮箱[email protected]

帐号b:abc88899 原密码123456abc 邮箱[email protected]

漏洞证明:

先来选择找回帐号a

接收到重置密码链接,只需要邮箱就行哈哈 很开心

然后抓包修改成[email protected]那个帐号的邮箱

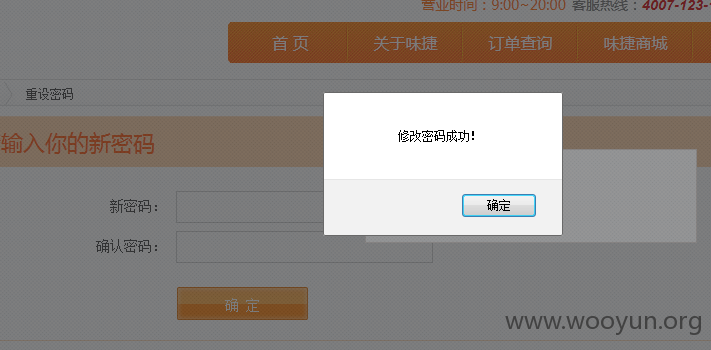

密码是1234abcd,直接提交,显示修改成功

最后再来登入嘛 ,原来密码是123456abc,我现在用1234abcd试试,直接登入了

修复方案:

程序员懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![}KSHTPL16L1R`1U6L7`]YWY.png](http://wimg.zone.ci/upload/201505/291426303988860f71439dd14fb9bcb65611913d.png)

![]{Q9H3(3LF3N%$6[BFMW9@P.png](http://wimg.zone.ci/upload/201505/29142812cbe602d990b2c077110441d0a31cdc72.png)

![8UUY_}@][0B($1OI2D~H`R7.png](http://wimg.zone.ci/upload/201505/29142923350c68db3f9713b84a4d55443bacce58.png)