漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132543

漏洞标题:华创智能加速路由器可任意用户登录&整套系统源码泄漏疑似后门

相关厂商:appexnetworks.com.cn

漏洞作者: YY-2012

提交时间:2015-08-14 10:44

修复时间:2015-11-12 11:06

公开时间:2015-11-12 11:06

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-14: 细节已通知厂商并且等待厂商处理中

2015-08-14: 厂商已经确认,细节仅向厂商公开

2015-08-17: 细节向第三方安全合作伙伴开放

2015-10-08: 细节向核心白帽子及相关领域专家公开

2015-10-18: 细节向普通白帽子公开

2015-10-28: 细节向实习白帽子公开

2015-11-12: 细节向公众公开

简要描述:

Can you tell me why?

详细说明:

“华创智能加速路由器”疑似存在后门

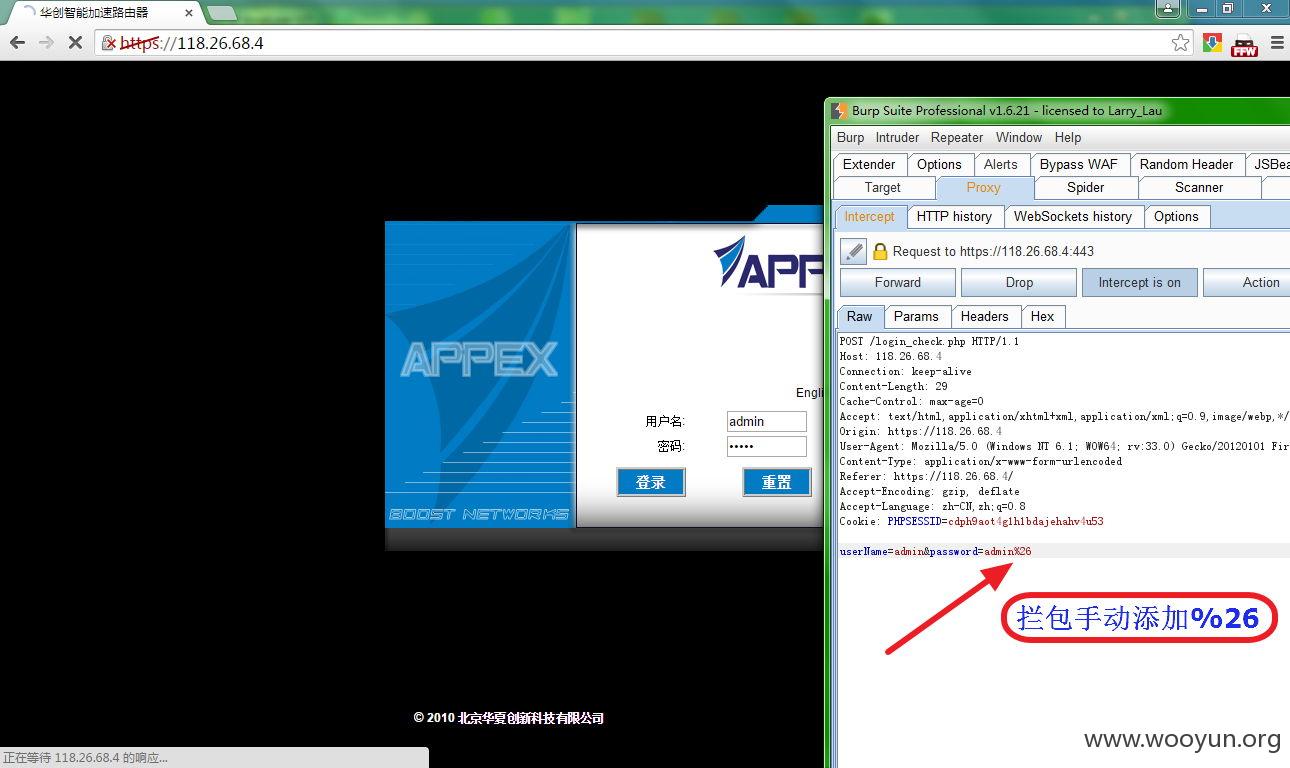

(1)通过路由WEB登录页面随便填写户名(这里测试以admin为例)密码为随便(但密码一定要通过burp拦截提交而且密码后面必须带“%26”),就可以随意登录了。。

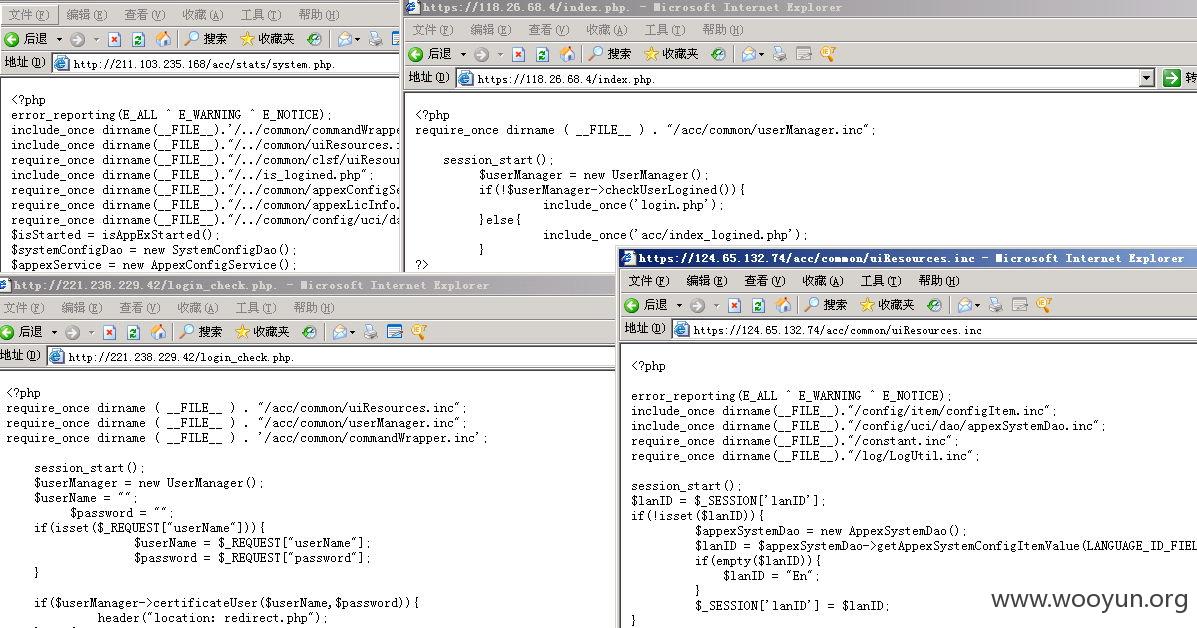

(2)通过get请求的php文件后面加个“.”,可导致当前页面的源代码泄漏。

漏洞证明:

案例:

(1)通过路由WEB登录页面随便填写户名(这里测试以admin为例)密码为随便(但密码一定要通过burp拦截提交而且密码后面必须带“%26”),就可以随意登录了。。

(2)通过get请求的php文件后面加个“.”,可导致当前页面的源代码泄漏。

/acc/stats/system.php.

/index.php.

/login_check.php.

/acc/common/uiResources.inc

整个系统文件都可以源码泄漏不一一举例了,看截图吧。

修复方案:

联系厂商。

版权声明:转载请注明来源 YY-2012@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-08-14 11:05

厂商回复:

非常感谢您的发现,已转交具体研发立刻处理。

最新状态:

暂无