漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129836

漏洞标题:Spacebuilder多处存储型跨站

相关厂商:Spacebuilder

漏洞作者: 路人甲

提交时间:2015-07-28 13:29

修复时间:2015-10-31 13:31

公开时间:2015-10-31 13:31

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-28: 细节已通知厂商并且等待厂商处理中

2015-08-02: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-09-26: 细节向核心白帽子及相关领域专家公开

2015-10-06: 细节向普通白帽子公开

2015-10-16: 细节向实习白帽子公开

2015-10-31: 细节向公众公开

简要描述:

Spacebuilder存在多处存储型跨站,利用该漏洞可以获取其它用户(包括管理员)cookie信息,执行任意恶意脚本代码。

详细说明:

1、系统在日志模块,对日志内容过滤不完全,我们可以在超链接部分添加javascript协议,执行恶意代码。

2、除了日志模块外,资讯模块、百科模块等其它模块的投稿或发表内容处,均存在该类问题。

3、漏洞证明已日志模块为例,证明漏洞的发现过程。

4、涉及版本,最新版(v4.2.0.0)

5、系统演示地址:http://demo.jinhusns.com/

漏洞证明:

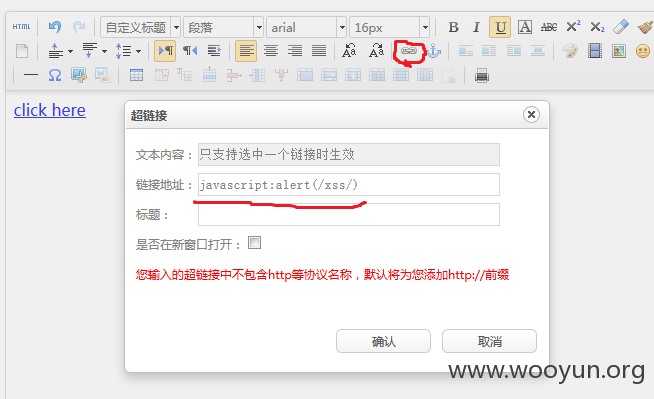

1、登陆系统--》日志--》撰写日志

2、在日志内容处,插入超链接,链接地址为:javascript:alert(/xss/)

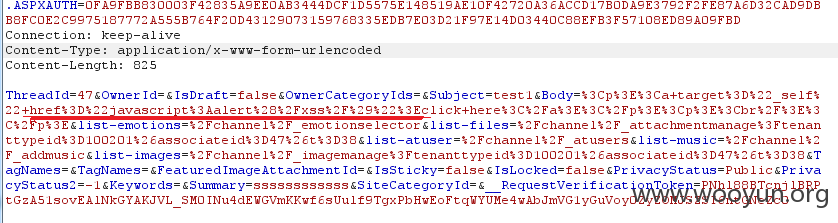

3、系统会在url前添加http://,拦截请求,将"http://"协议去掉

4、其它用户浏览日志内容时,如果点击链接,漏洞触发

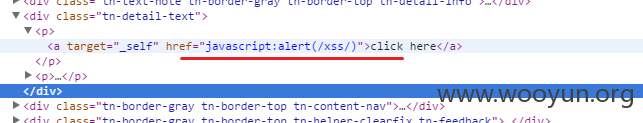

5、查看页面源代码

6、修改脚本代码,可执行针对性攻击。

7、其它模块的漏洞原理和发现过程同以上几个步骤。

修复方案:

对javascript协议进行过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-31 13:31

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

暂无