漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127907

漏洞标题:滴滴打车某漏洞信息泄漏续集

相关厂商:小桔科技

漏洞作者: 刺刺

提交时间:2015-07-20 19:02

修复时间:2015-09-03 20:34

公开时间:2015-09-03 20:34

漏洞类型:重要敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-20: 细节已通知厂商并且等待厂商处理中

2015-07-20: 厂商已经确认,细节仅向厂商公开

2015-07-30: 细节向核心白帽子及相关领域专家公开

2015-08-09: 细节向普通白帽子公开

2015-08-19: 细节向实习白帽子公开

2015-09-03: 细节向公众公开

简要描述:

一点补充。

详细说明:

根据之前获取的@diditaxi.com.cn的通讯录,QQ企业邮箱的不是很好搞。

只能自己拼一点有效的组合,使用公开的python脚本简单测试一下。

比如:

didi123

diditaxi123

居然还有收获的:

比如:

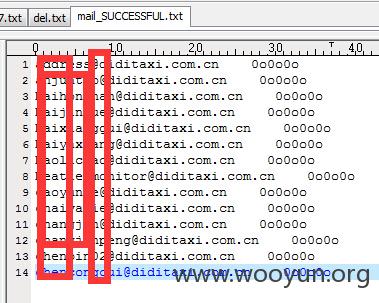

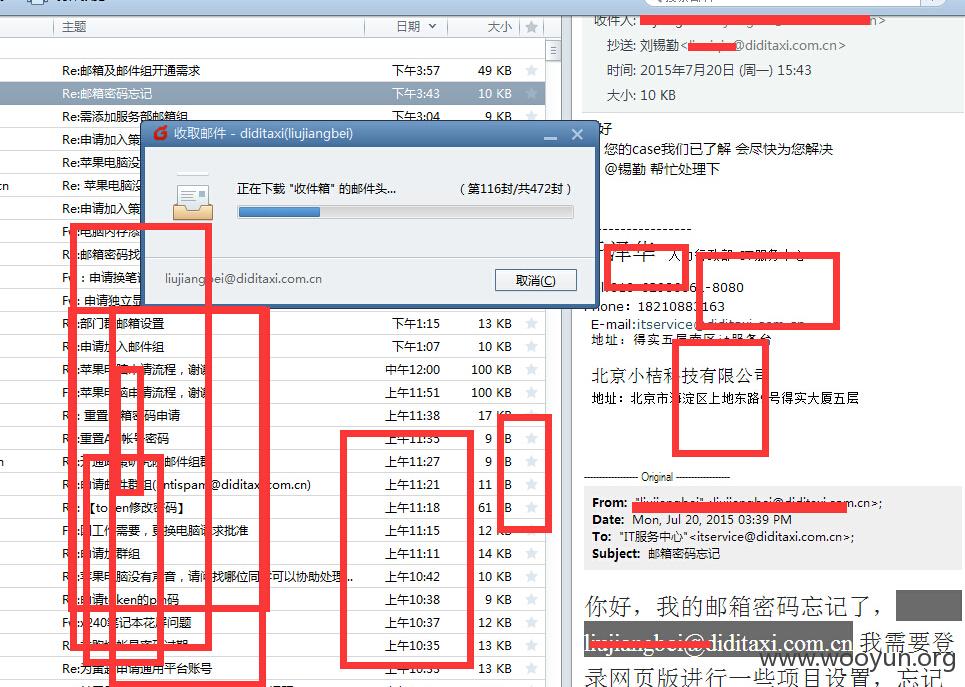

[email protected]

[email protected]

itservice邮箱里面的入职人员的信息,AD、token、VPN相关、网络相关以及其他敏感信息,我就不截图展示了,希望厂商自行验证。

有了邮箱还可以到统一认证平台去注册,可以申请权限。

itservice里面有很多 邮箱密码重置的请求,而lxq经常回复给用户的重置密码是固定的(0o0o0o)。

这样就给了我们2个思路:

1. 使用0o0o0o爆破;

2. 在itservice有限可以早于用户获得重置的密码0o0o0o,抢先收取用户的邮件。

漏洞证明:

修复方案:

相信你们的能力,我也没有什么有效的建议。

你们邮件里面提到的“萌宠”是什么东东?

版权声明:转载请注明来源 刺刺@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-07-20 20:32

厂商回复:

感谢白帽子为我司安全作出的贡献,对漏洞中存在的问题我们正在抓紧修补,近期也会有更健壮的方案解决诸如此类的问题,谢谢!

最新状态:

暂无