漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-030910

漏洞标题:一个短信引发的xss挖出黑产网站

相关厂商:诈骗网站

漏洞作者: 小薇2013

提交时间:2013-07-18 15:52

修复时间:2013-07-23 10:44

公开时间:2013-07-23 10:44

漏洞类型:用户资料大量泄漏

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-18: 细节已通知厂商并且等待厂商处理中

2013-07-22: 厂商已经确认,细节仅向厂商公开

2013-07-23: 厂商提前公开漏洞,细节向公众公开

简要描述:

早上接到一个短信。。然后就你懂得XSS

详细说明:

之前看过其他大神的作品 今天偶然的机会自己试试。。。 果然。。。

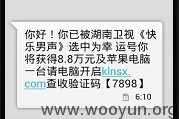

早上手机收到个短信。。。

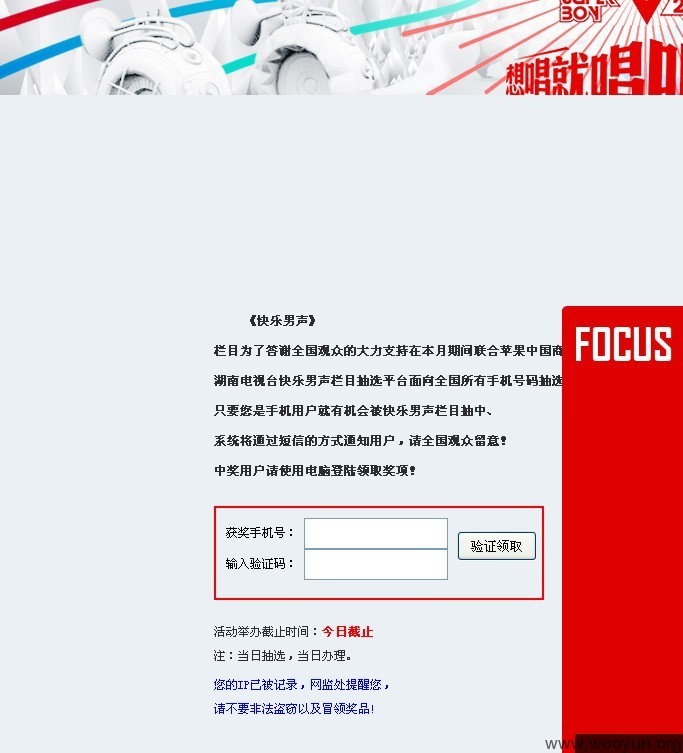

然后试了下。。。

验证码那输入对应的验证码才能进去(现在被改了进不到下一页了就不截图了跳过)

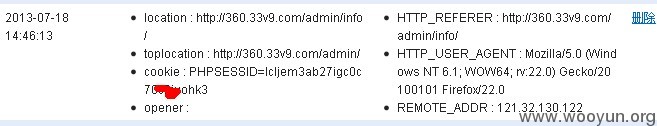

在填写信息里插入xss代码 等了一会 就来了。。

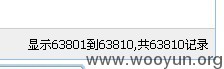

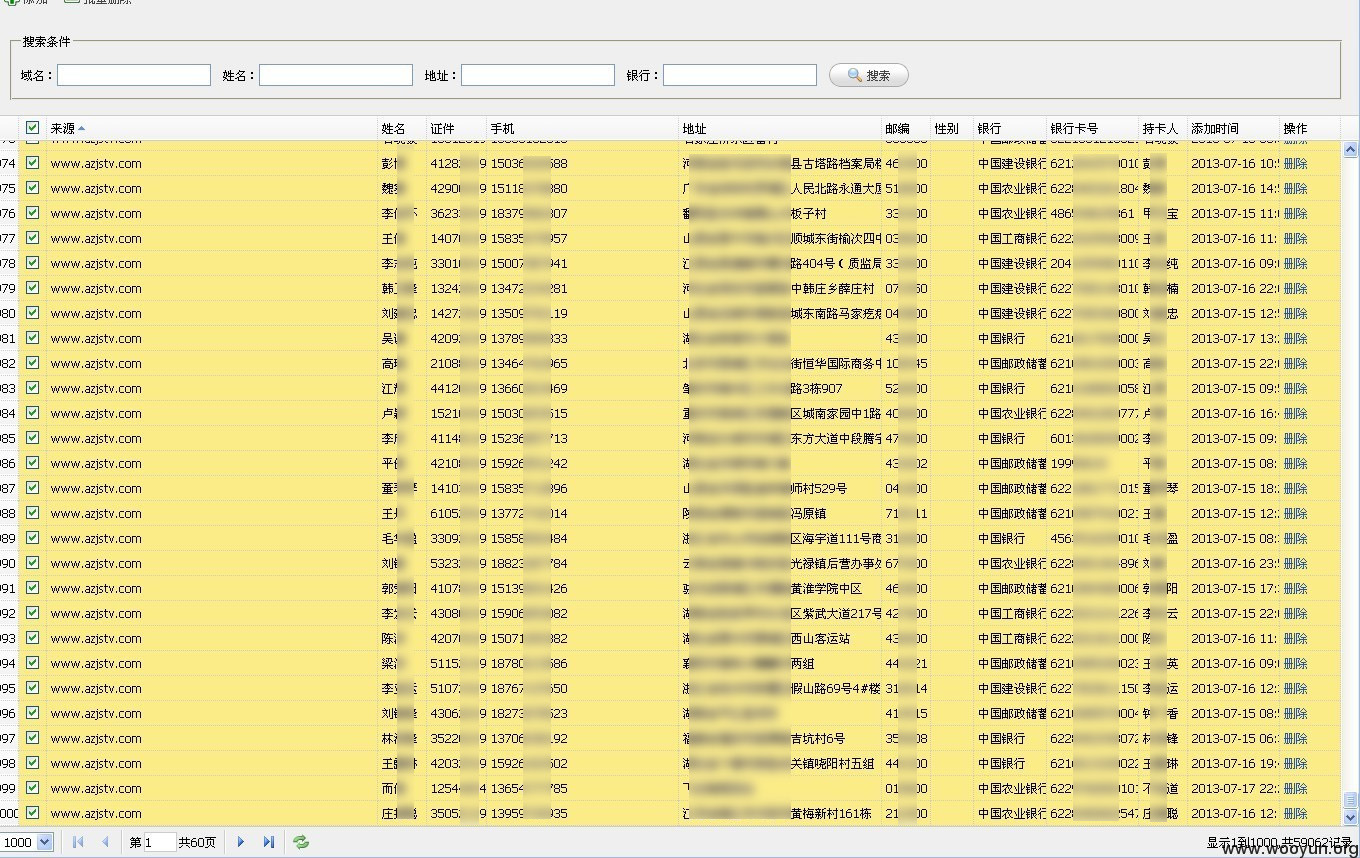

然后进去了看下 上万多信息 还在一直进。。

大量前台地址 应该是团伙吧

然后我就全删了。。。。 删的时候真费劲最多默认50个信息 直接元素。改成3000 删的快多了。。

有关部门处理下把。。

犯罪嫌疑人IP:121.32.130.122(可能代理。。。)

最后求邀请码一枚

漏洞证明:

之前看过其他大神的作品 今天偶然的机会自己试试。。。 果然。。。

早上手机收到个短信。。。

然后试了下。。。

验证码那输入对应的验证码才能进去

在填写信息里插入xss代码 等了一会 就来了。。

然后进去了看下 6万多信息 还在一直进。。

大量前台地址 应该是团伙吧

然后我就全删了。。。。 删的时候真费劲最多默认50个信息 直接元素。改成3000 删的快多了。。

有关部门处理下把。。

犯罪嫌疑人IP:121.32.130.122(可能代理。。。)

最后求邀请码一枚

修复方案:

有关部门解决下把。。。

版权声明:转载请注明来源 小薇2013@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2013-07-22 23:03

厂商回复:

CNVD确认所述情况(未直接复现),对于该案例,作为钓鱼网站制作和传播典型案例。经评估,拟直接公开。

rank 13,借鉴意义大于事件本身,可以窥黑产一斑

最新状态:

2013-07-23:提前公开