漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125202

漏洞标题:从户外自助图书馆到泄漏全市借书读者信息

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-07-13 07:48

修复时间:2015-08-31 17:12

公开时间:2015-08-31 17:12

漏洞类型:网络敏感信息泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-13: 细节已通知厂商并且等待厂商处理中

2015-07-17: 厂商已经确认,细节仅向厂商公开

2015-07-27: 细节向核心白帽子及相关领域专家公开

2015-08-06: 细节向普通白帽子公开

2015-08-16: 细节向实习白帽子公开

2015-08-31: 细节向公众公开

简要描述:

某市从户外自助图书馆到泄漏全市借书读者信息

详细说明:

户外自助图书馆安全检测。

漏洞证明:

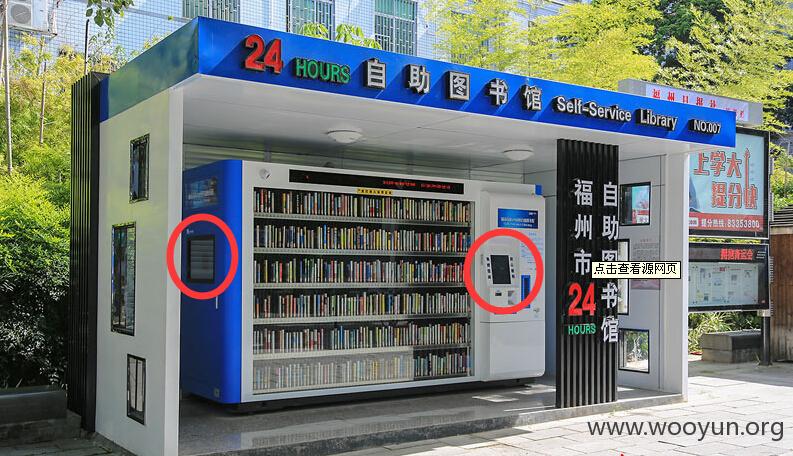

某天,路过某市,看到有一个很特别的东西在路边,近看原来是自助的图书馆机器

此设置跟ATM自助存取一体机设备原理一样,可直接刷二代身份证直接借书也可以在这个设备上归还图书。

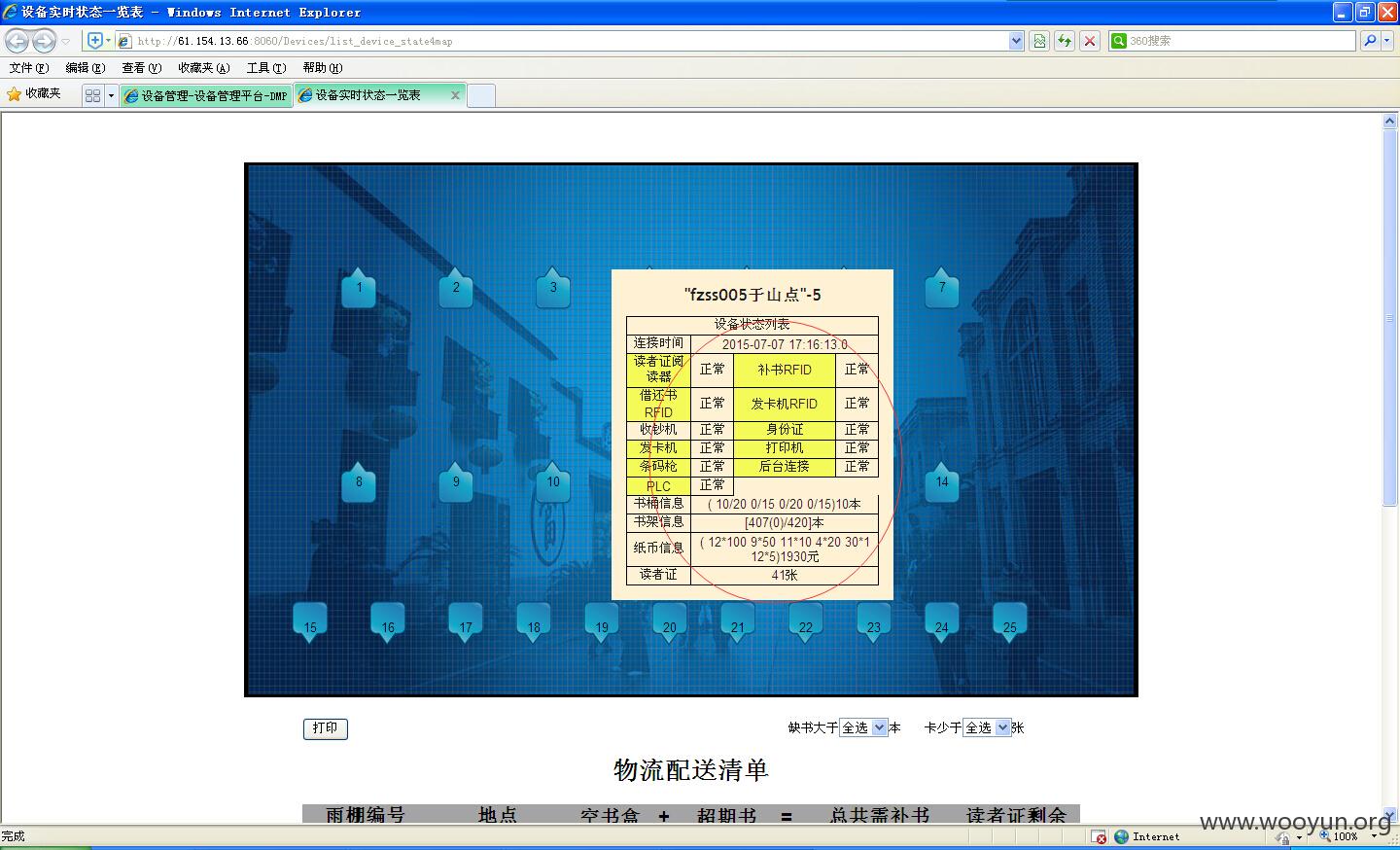

此户外设备,一共装了3台电脑,(下图红圈位置为电脑位置)

左边的电脑为全触摸屏在线读报机,正中间的电脑为借书还书的终端,办卡也这边,右边的电脑是可以查询书架上剩余的图书。

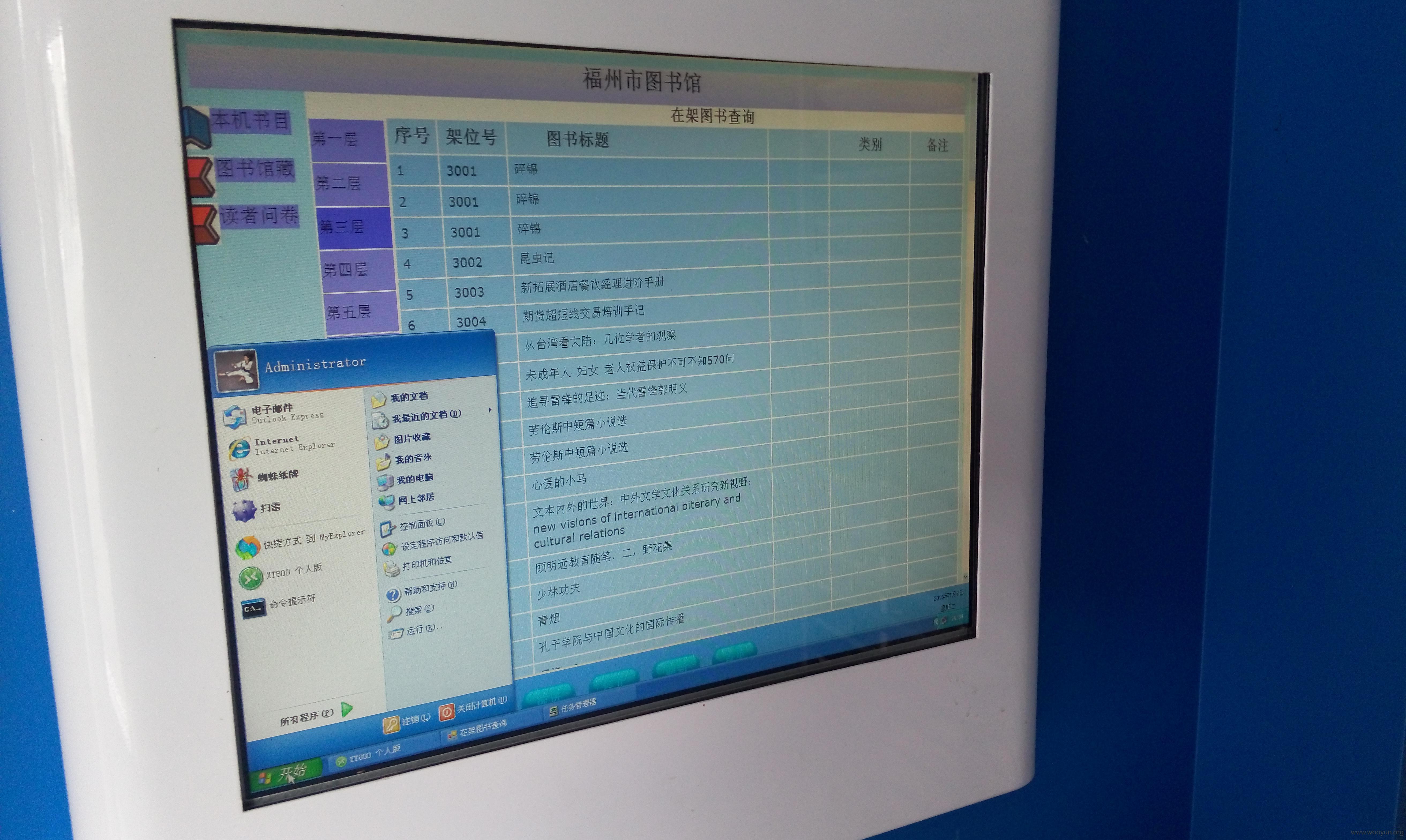

从右边查询机下手,这台电脑上有键盘

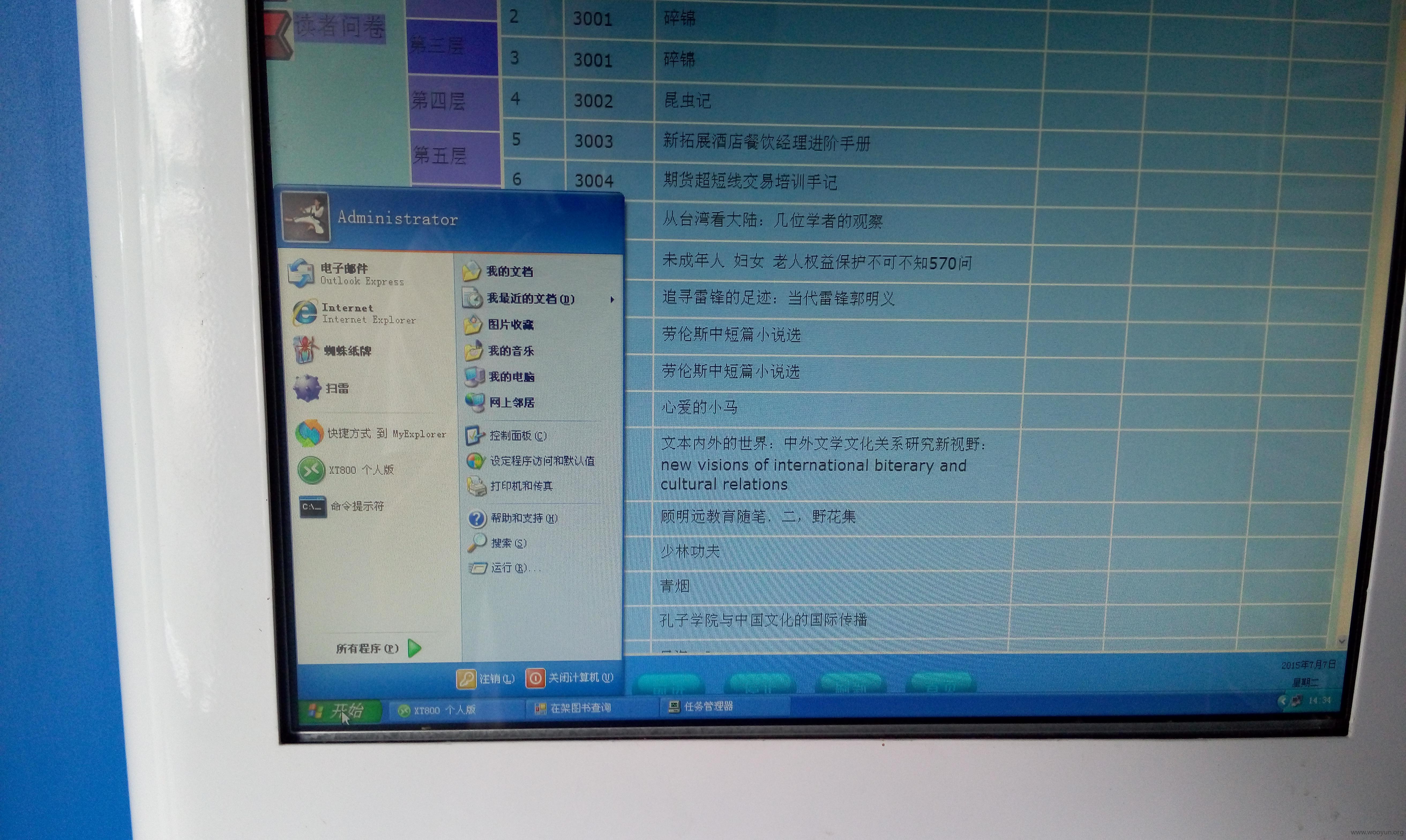

电脑上运行的是一个查询图书的软件,是全屏置顶窗口的软件,通过键盘的组合按键(不透露按键,防止小伙伴破坏)跳出开始菜单,

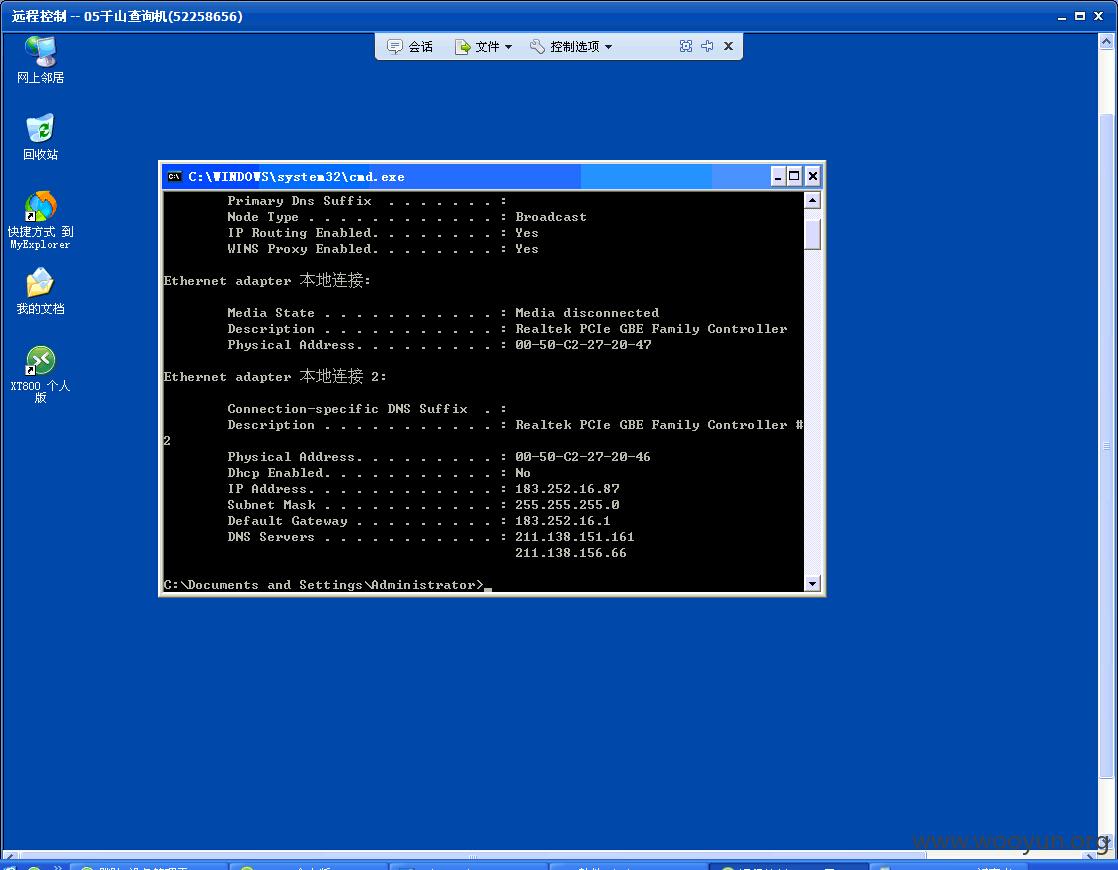

发现这电脑运行的是XP的系统,还运行了一个XT800的远程控制软件,记下ID和密码,

然后可以远程控制这台电脑

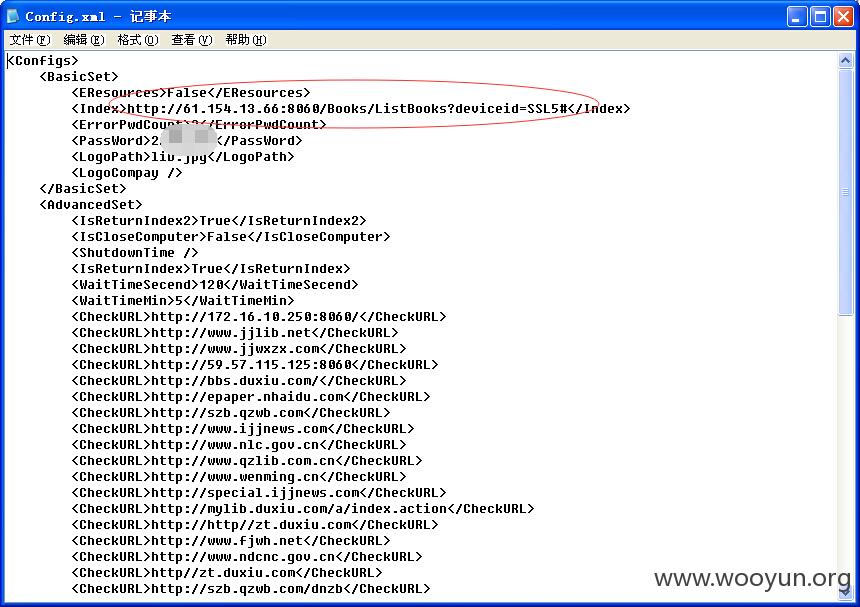

发现运行这个查询软件,有个软件配置文件里面有个密码,可在户外查询机上可关闭这个软件,

还有一个网址。

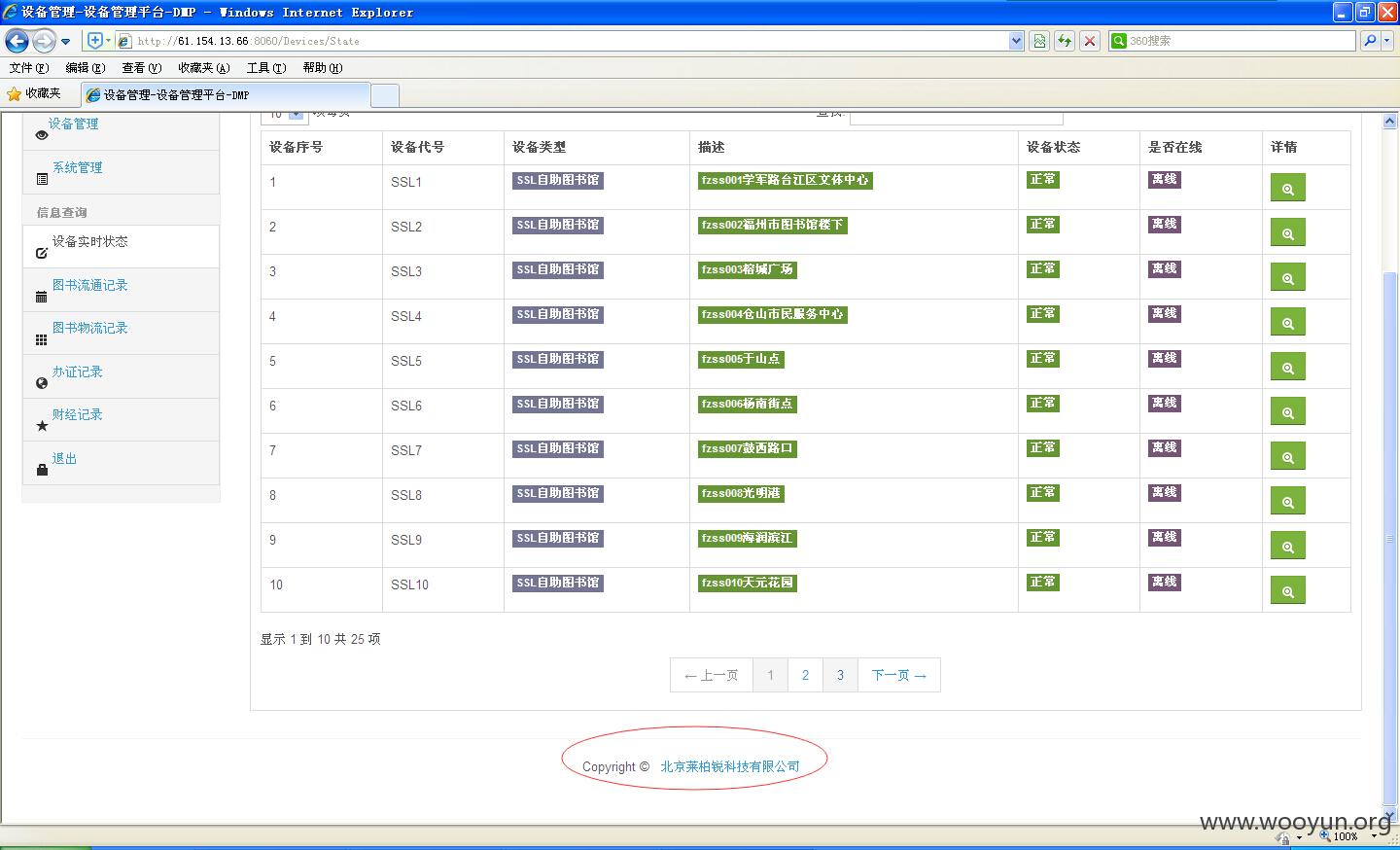

打开http://61.154.13.66:8060/Books/ListBooks?deviceid=SSL5

发现是查询机上运行可查看户外机上图书剩余数量的页面,这个页面跟我们在户外机上看到的页面是一样的

又发现http://61.154.13.66:8060/Books/ListBooks?deviceid=SSL5 其中SSL5参数是代表户外图书馆的编号

我去的地方是005的编号

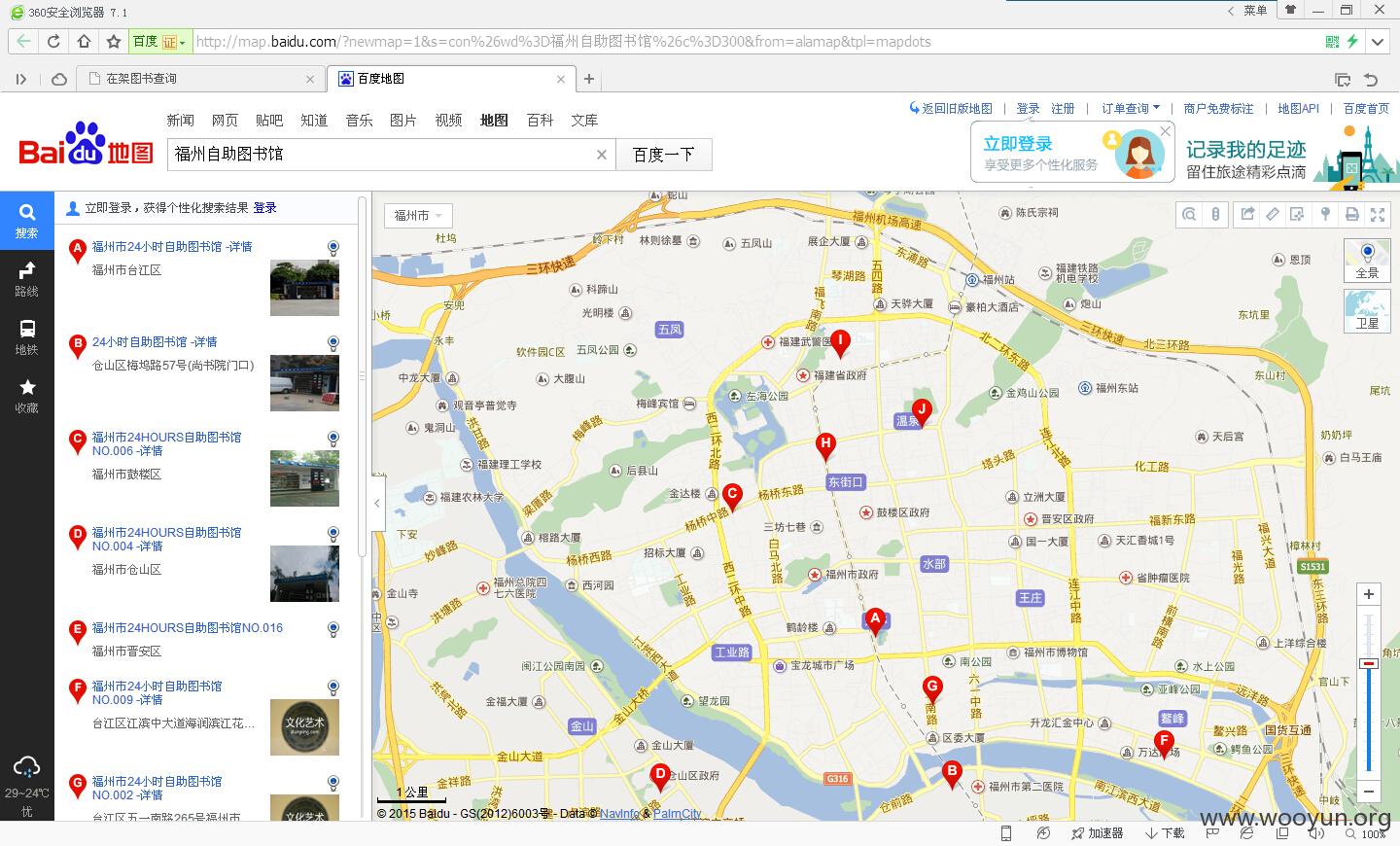

我查询了下全市一共有,24个户外图书馆的点

http://61.154.13.66:8060/Books/ListBooks?deviceid=SSL1(到SSL24)

可查询全市各地户外图书馆图书剩余图书目录

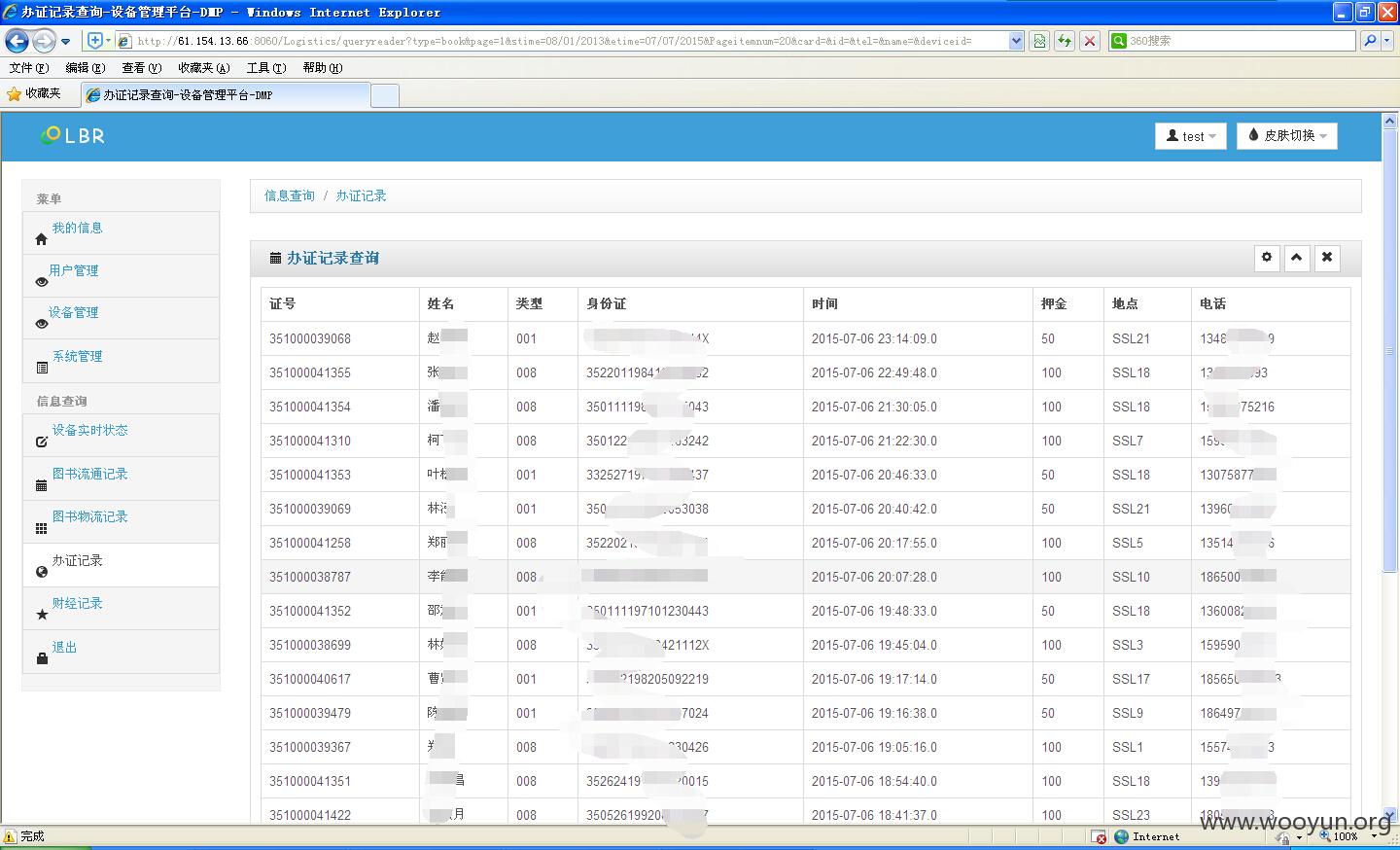

http://61.154.13.66:8060/ 这个系统有弱口令,

后台可查询办证人员信息,因为是刷身份证办理的借书卡,有很多的个人信息

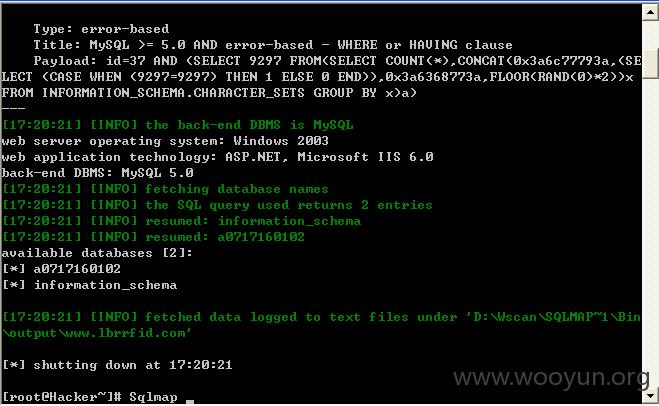

看下页面下面的版权,顺便检测了一下官方 北京莱柏锐科技有限公司 http://www.lbrrfid.com/

存在注入。注入点:http://www.lbrrfid.com/news_views.php?id=47

后台地址:http://www.lbrrfid.com/admin/

不做深入研究。

以上只是一个案例的分析,全市户外自助图书馆配置都是一样的,可影响全市。

修复方案:

你们懂得~~求礼物

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-07-17 17:10

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给福建分中心,由其后续协调网站管理单位处置。

最新状态:

暂无