漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125159

漏洞标题:绕过博思特机房管理系统

相关厂商:博思特

漏洞作者: 路人甲

提交时间:2015-07-30 15:28

修复时间:2015-09-13 15:30

公开时间:2015-09-13 15:30

漏洞类型:非授权访问/认证绕过

危害等级:低

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-09-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

绕过博思特机房管理系统

详细说明:

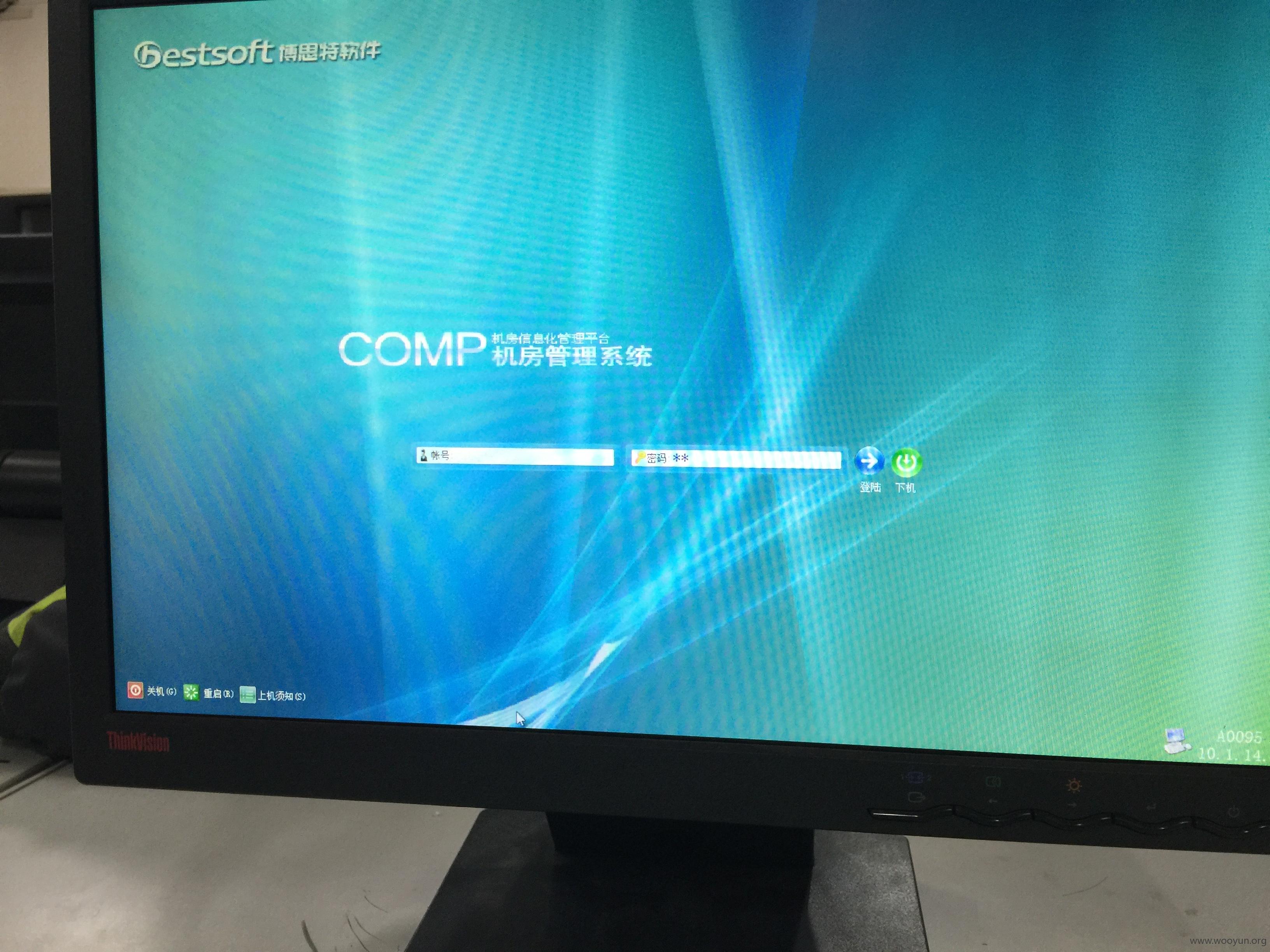

在博思特登陆页面,连按5下Shift,唤出粘滞键,当然,博思特会立马屏蔽掉

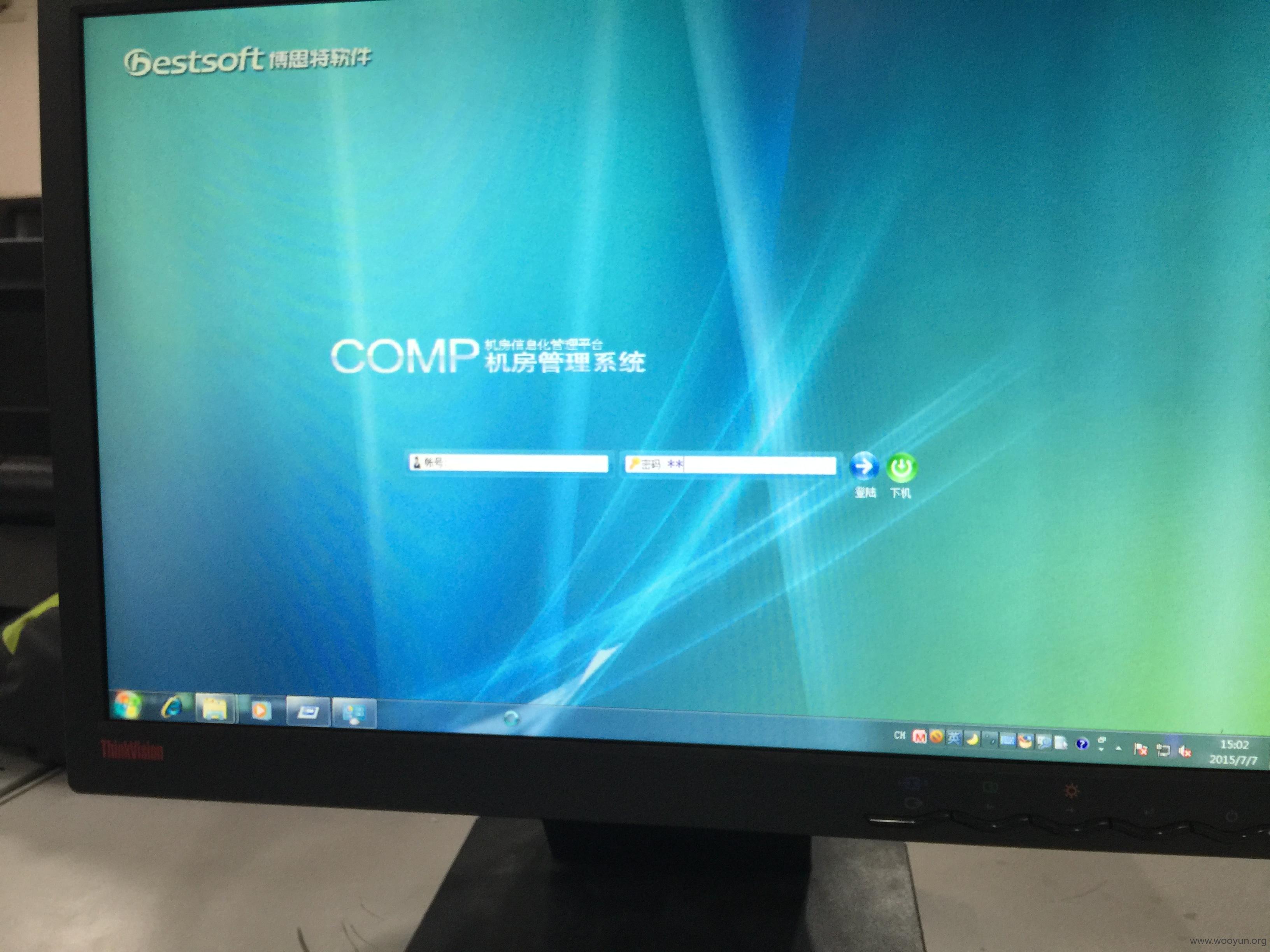

但是不要紧,此时Win+D快捷键已经可用了,可以唤出下面的任务栏

但是博思特继续在起作用!!!此时怎么操作就是你们的事了,我这边是用了事先写好的js脚本过了它(我们学校机房并不限制U盘)

附上桌面图,以及无登陆证明图

漏洞证明:

在博思特登陆页面,连按5下Shift,唤出粘滞键,当然,博思特会立马屏蔽掉

但是不要紧,此时Win+D快捷键已经可用了,可以唤出下面的任务栏

但是博思特继续在起作用!!!此时怎么操作就是你们的事了,我这边是用了事先写好的js脚本过了它(我们学校机房并不限制U盘)

附上桌面图,以及无登陆证明图

修复方案:

把程序员打一顿?

增加一下过滤字典怎么样~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝