漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124996

漏洞标题:国美销售网分站企业采购平台存在st2命令执行漏洞

相关厂商:国美控股集团

漏洞作者: Xenc

提交时间:2015-07-13 14:29

修复时间:2015-07-18 14:30

公开时间:2015-07-18 14:30

漏洞类型:命令执行

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-13: 细节已通知厂商并且等待厂商处理中

2015-07-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

国美销售网分站:企业采购平台存在st2漏洞,可以命令执行,上传文件。

详细说明:

由于看的st2漏洞较多,一看就想起了Struts 2漏洞了

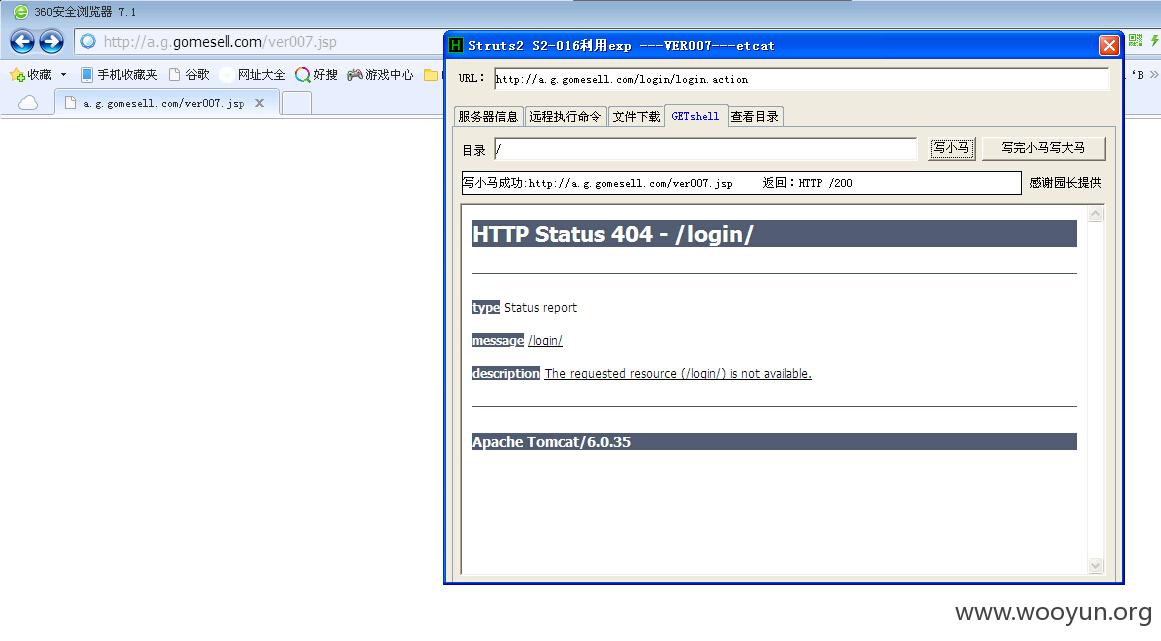

于是检测了下,的确存在Struts 2漏洞(st2漏洞)

懒得截图,那就上个写小马的漏洞吧?

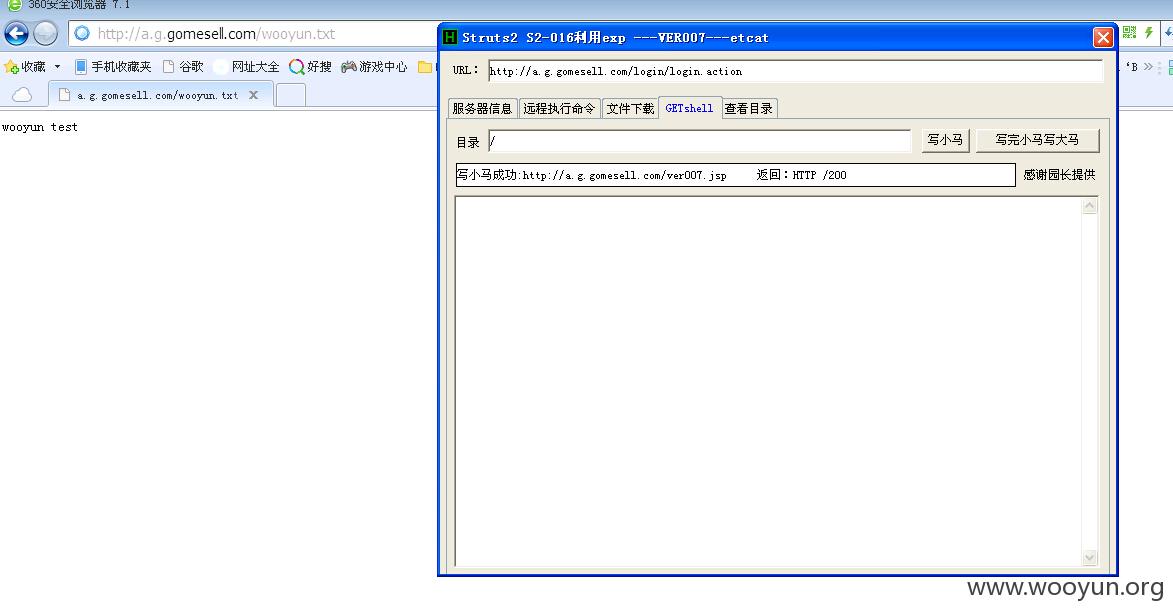

很明显ver007.jsp是存在的,没有显示错误,软件爆错就不知道了,小马上来了,我们在写个jsp文件测试下有没有用。

我们在试试自己的小马

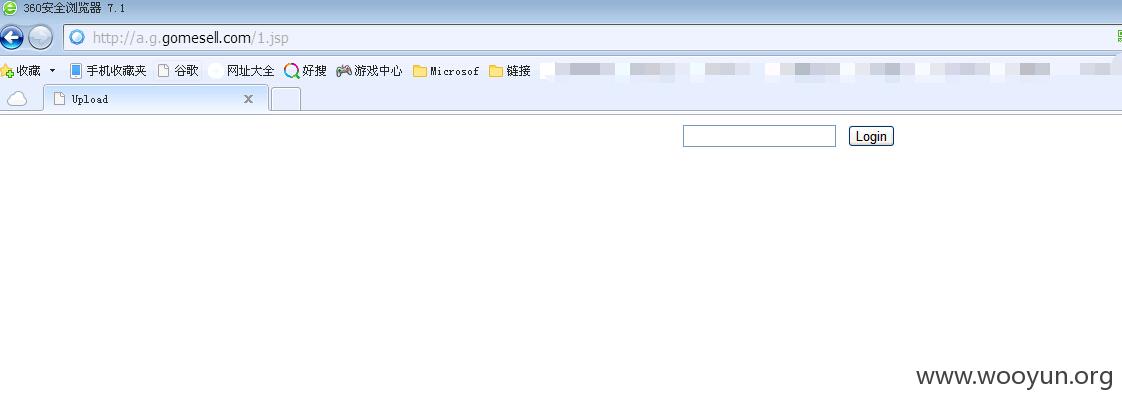

然后上大马

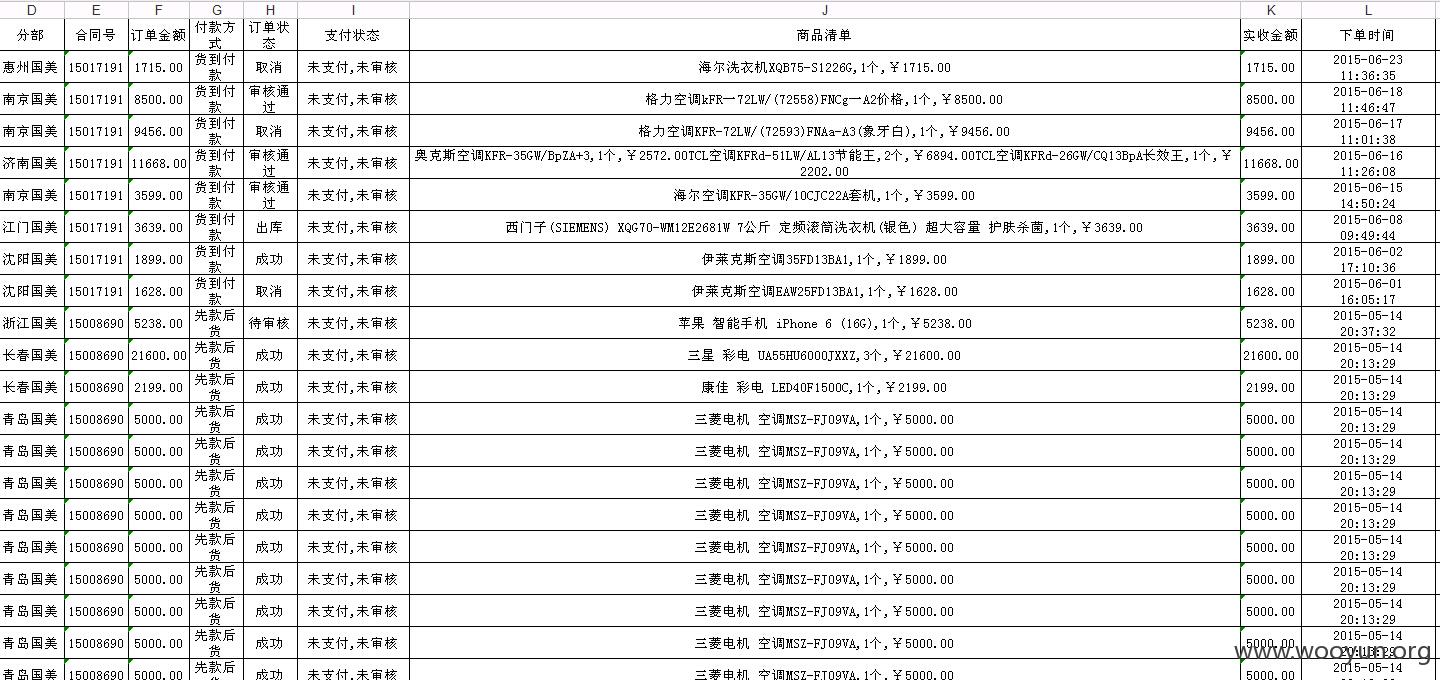

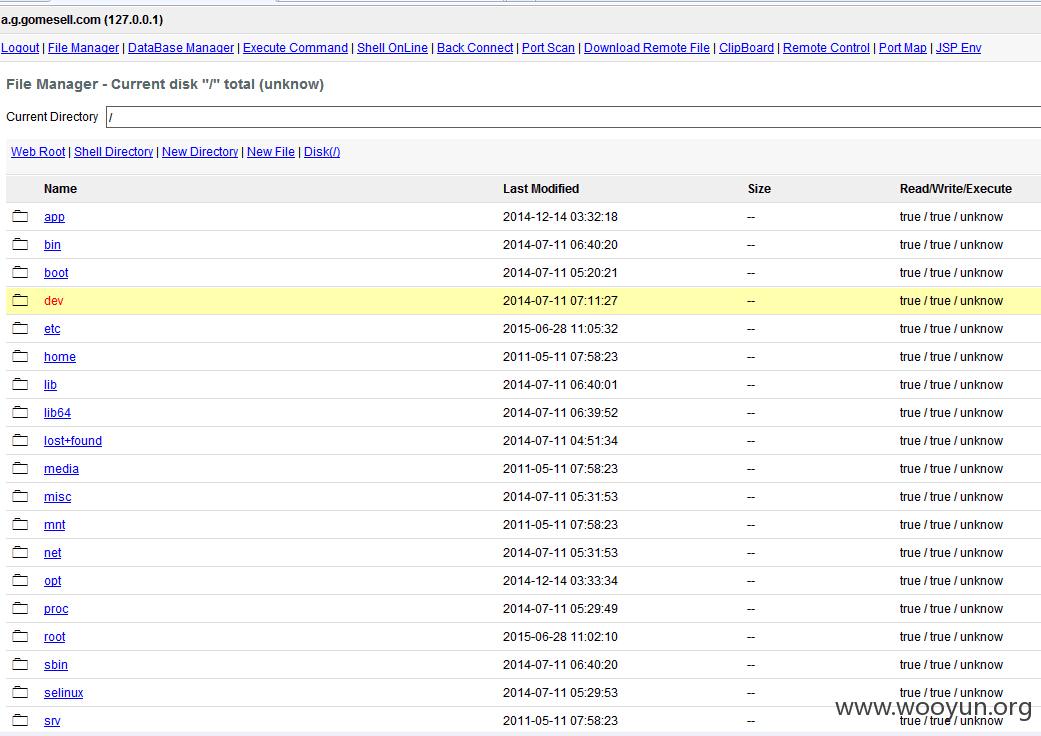

进入大马,乱砍一通,拿什么来数据的就helen做的,我就看看

还有看看目录,你知道这个重不重要的

其他啥子数据什么的就不多说了,兜里面呢。

漏洞证明:

由于看的st2漏洞较多,一看就想起了Struts 2漏洞了

于是检测了下,的确存在Struts 2漏洞(st2漏洞)

懒得截图,那就上个写小马的漏洞吧?

很明显ver007.jsp是存在的,没有显示错误,软件爆错就不知道了,小马上来了,我们在写个jsp文件测试下有没有用。

我们在试试自己的小马

然后上大马

进入大马,乱砍一通,拿什么来数据的就helen做的,我就看看

还有看看目录,你知道这个重不重要的

其他啥子数据什么的就不多说了,兜里面呢。

修复方案:

修复

版权声明:转载请注明来源 Xenc@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-18 14:30

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

暂无