漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0123836

漏洞标题:寻医问药接口验证不严可劫持获取任意用户手机号、密码

相关厂商:寻医问药

漏洞作者: jeary

提交时间:2015-07-01 08:34

修复时间:2015-08-11 14:27

公开时间:2015-08-11 14:27

漏洞类型:CSRF

危害等级:高

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-01: 细节已通知厂商并且等待厂商处理中

2015-07-01: 厂商已经确认,细节仅向厂商公开

2015-07-11: 细节向核心白帽子及相关领域专家公开

2015-07-21: 细节向普通白帽子公开

2015-07-31: 细节向实习白帽子公开

2015-08-11: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

我也不知道为什么密码会出现在json里!

详细说明:

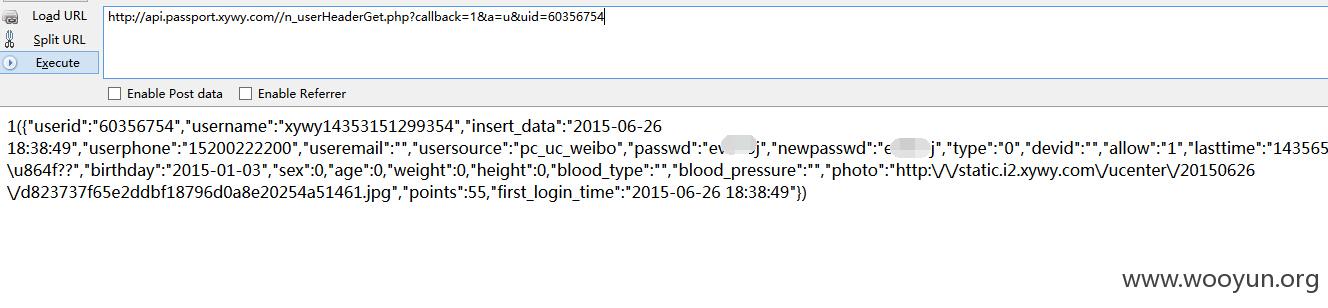

抓包时,过滤搜索到了这个接口

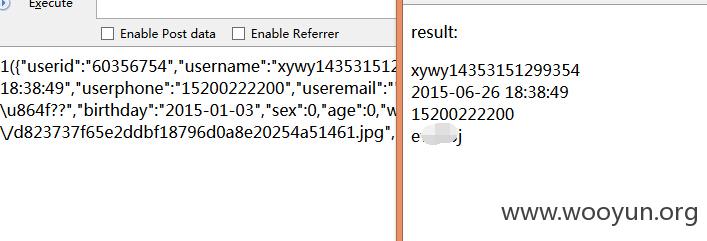

手机号、邮箱、密码、注册日期...全部在里面(PS:我没绑定邮箱)

不过这个接口有一个麻烦点,其中有一个uid参数,尝试去掉uid访问,结果为空。也就是说,查询了当前的uid并且验证了cookie,无法越权。

但是这并不影响,此问题可以达到指哪打哪的效果,只是需要交互,然而这并不难。

你可以任意挑选一个人审查元素得到他的uid构造链接。

POC:(PS:测试POC需要将uid改成自己或需要攻击的人)

真实场景下,将输出语句改成发送语句即可~~

漏洞证明:

修复方案:

瘦子快给我发礼物!

版权声明:转载请注明来源 jeary@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-07-01 09:16

厂商回复:

感谢jeary小骚年近日来对寻医问药网的支持,定向csrf攻击成本个人认为还是很高的,但因为涉及到重要数据,所以给高危。

最新状态:

2015-08-11:漏洞已修复。