漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122472

漏洞标题:饿了么某系统绕过防护继续注入到进入多个系统(OA/邮箱/ehr/wiki/费控等)

相关厂商:饿了么

漏洞作者: 蓝冰

提交时间:2015-06-24 14:52

修复时间:2015-08-07 09:57

公开时间:2015-08-07 09:57

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-24: 细节已通知厂商并且等待厂商处理中

2015-06-24: 厂商已经确认,细节仅向厂商公开

2015-07-04: 细节向核心白帽子及相关领域专家公开

2015-07-14: 细节向普通白帽子公开

2015-07-24: 细节向实习白帽子公开

2015-08-07: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

求礼物 么么嗒

详细说明:

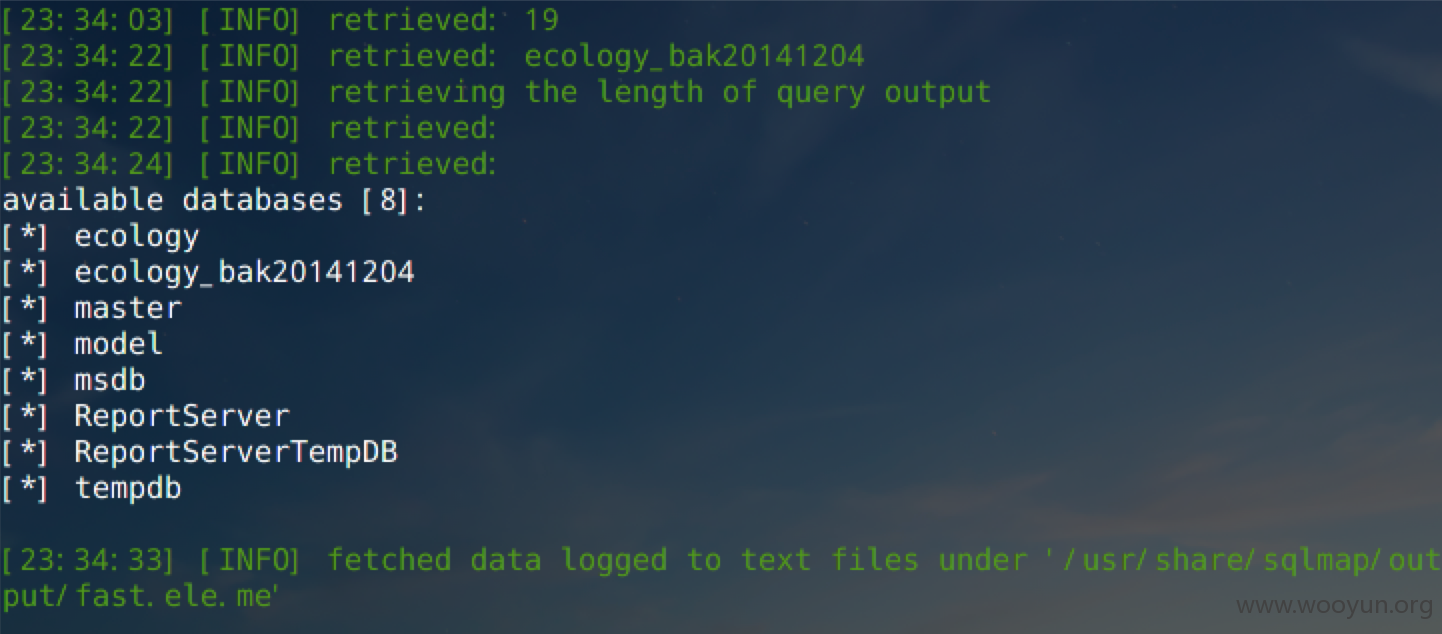

首先突破点是OA系统

http://fast.ele.me/

用的泛微的系统

原先的上传注入都补了,抱着怀疑的态度继续尝试了之前爆过的注入点,发现了一些蛛丝马迹

http://fast.ele.me/homepage/LoginHomepage.jsp?hpid=11&isfromportal=1

提交 11-1e0返回正常 提交 11 and 1=1弹出非法字符

由此可知并没有对hpid参数进行int()转换而是 加了过滤,不断尝试后发现/**/and/**/1=1

可以绕过

奇怪的是当写这篇报告的时候发现 貌似防护又没了 直接提交 and 1=1 也返回正常 不懂...

同理 http://fast.ele.me:89/login.do 移动端的登录框POST也可以注入

然后就是注出用户密码并登录,但是对所有用户开启了短信动态密码验证,猜测没有对sysadmin默认管理员开启 于是注出sysadmin的密码破解登录之

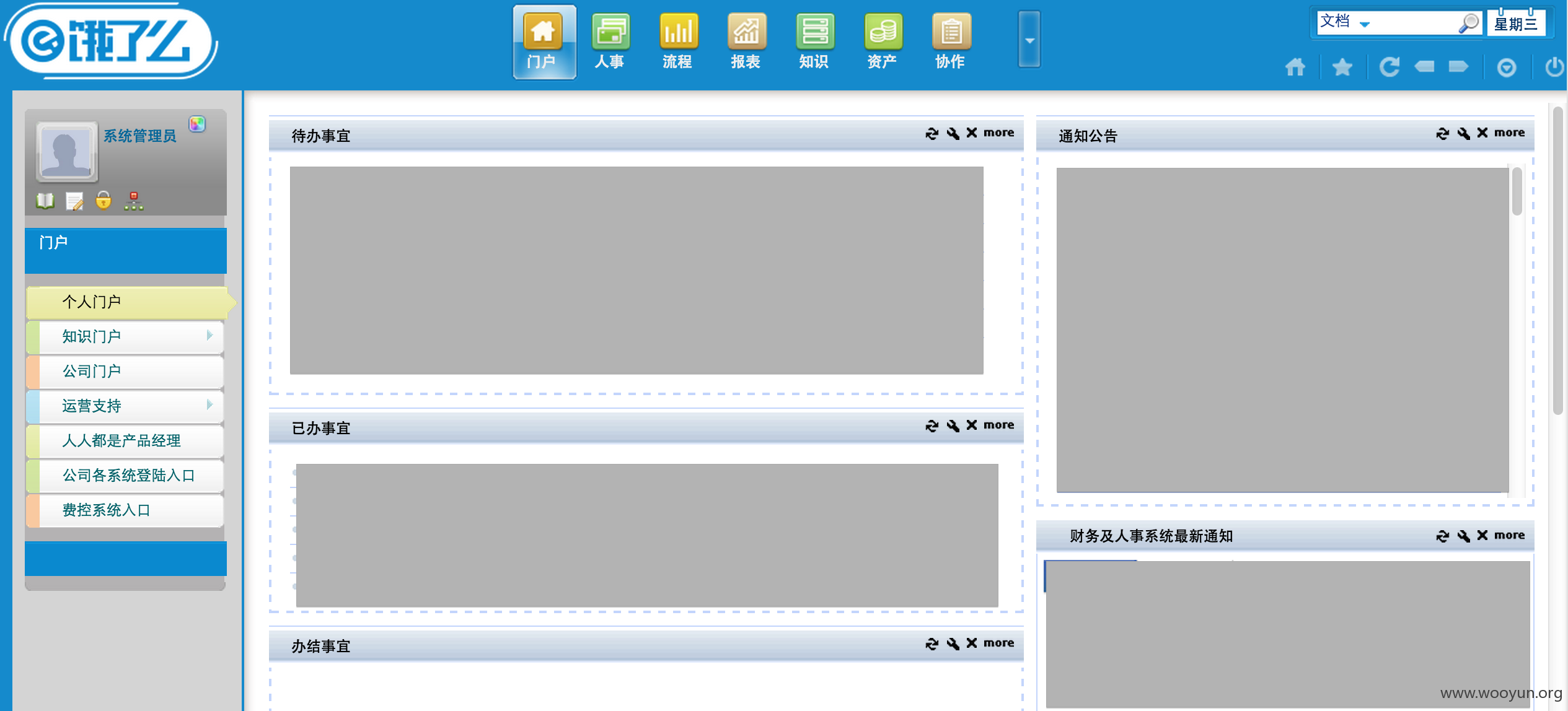

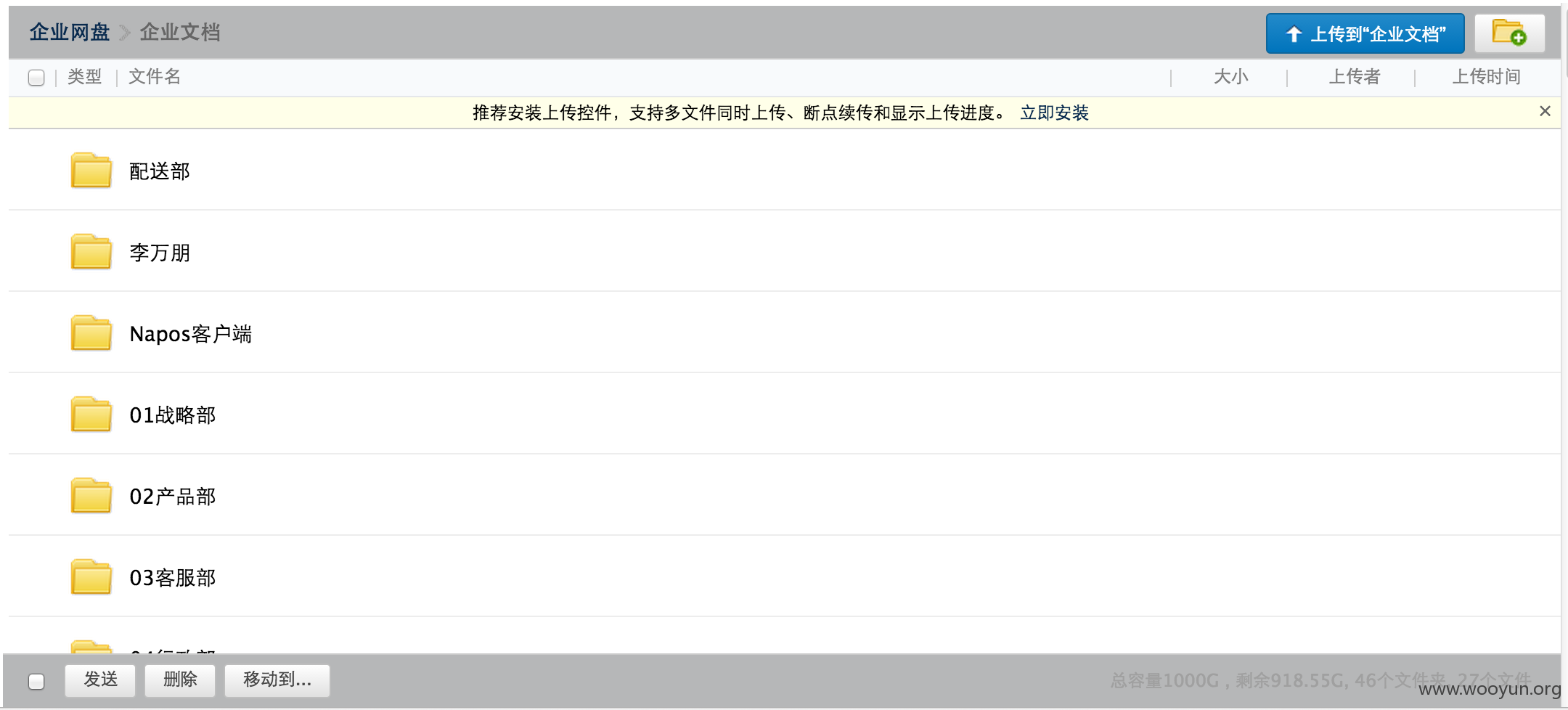

然后就是从OA撞各个系统的密码了

邮箱

ehr

wiki

也开启了动态验证 暂时没什么想法 有待研究

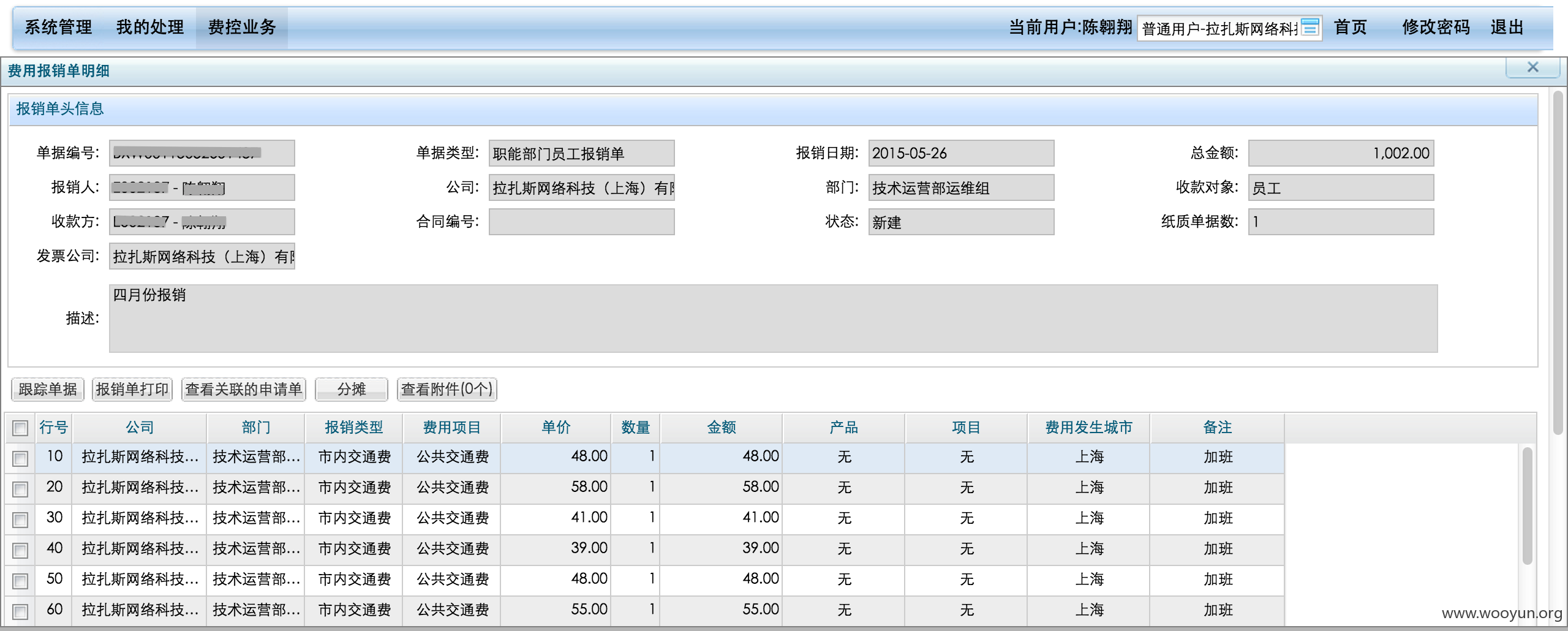

费用控制系统

从邮箱搞到的

身份证可以从OA系统中查看

sso 这个比较蛋疼还是手机认证....

最后........嘿嘿

我也想要嘛~~

漏洞证明:

已证明

修复方案:

修复要彻底~

版权声明:转载请注明来源 蓝冰@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-06-24 15:08

厂商回复:

问题已经确认,感谢你对饿了么安全的关注。

最新状态:

2015-08-07:漏洞已修复,感谢大家对饿了么的关注。