漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0120298

漏洞标题:华硕的亚马逊云服务器中配置不当导致目录遍历(可访问设某产品系统信息及管理后台)

相关厂商:华硕

漏洞作者: arrower

提交时间:2015-06-16 18:37

修复时间:2015-07-31 18:38

公开时间:2015-07-31 18:38

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

华硕的亚马逊云服务器中配置不当导致目录遍历,可访问疑似某产品研发或测试环境及产品后台

详细说明:

华硕的亚马逊云服务器中配置不当导致目录遍历,可访问疑似某产品研发或测试环境及产品后台

无聊之中在开发一个web检测工具时,偶然间觉得localhost测试很无趣,于是灵感一闪出现华硕,然后一个华硕的亚马逊云服务出现了,惊奇的发现存在目录遍历。然后。。。

漏洞证明:

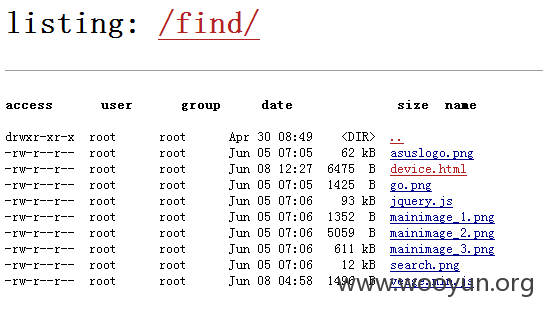

先是发现一个http://ec2-54-202-251-7.us-west-2.compute.amazonaws.com/find/device.html

img src="/upload/201506/132016185d2ec53ff2c853d61c9be24732213c84.png" alt="QQ图片20150613201609.png" />

页面中的链接貌似点不开

接着http://ec2-54-202-251-7.us-west-2.compute.amazonaws.com/find

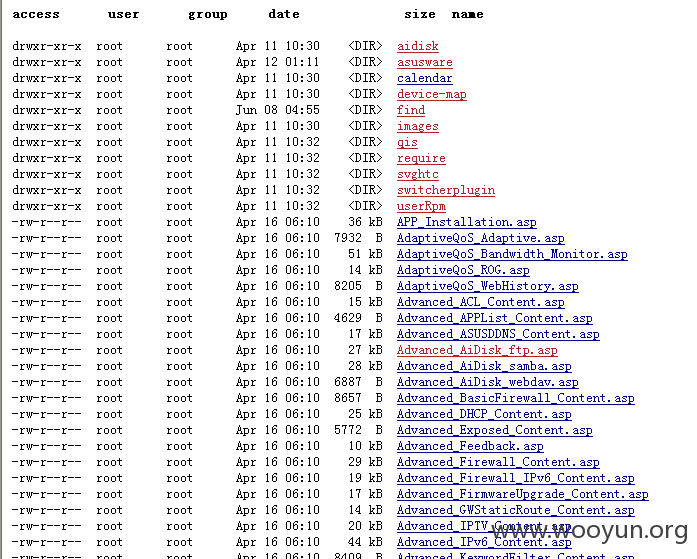

<遍历目录出来了,然后主目录简单看一下

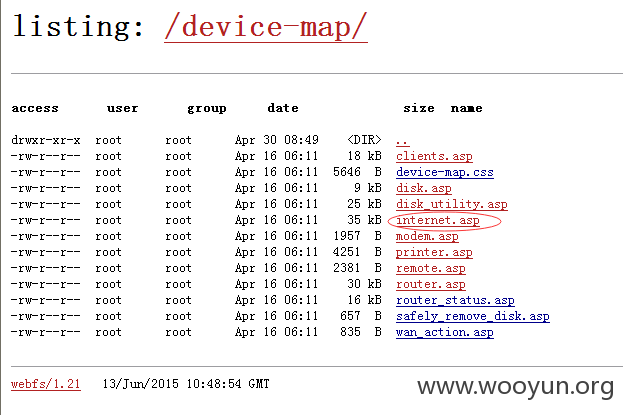

进到device-map/

目录浏览一番,点进internet.asp

http://ec2-54-202-251-7.us-west-2.compute.amazonaws.com/device-map/internet.asp

貌似没有权限验证

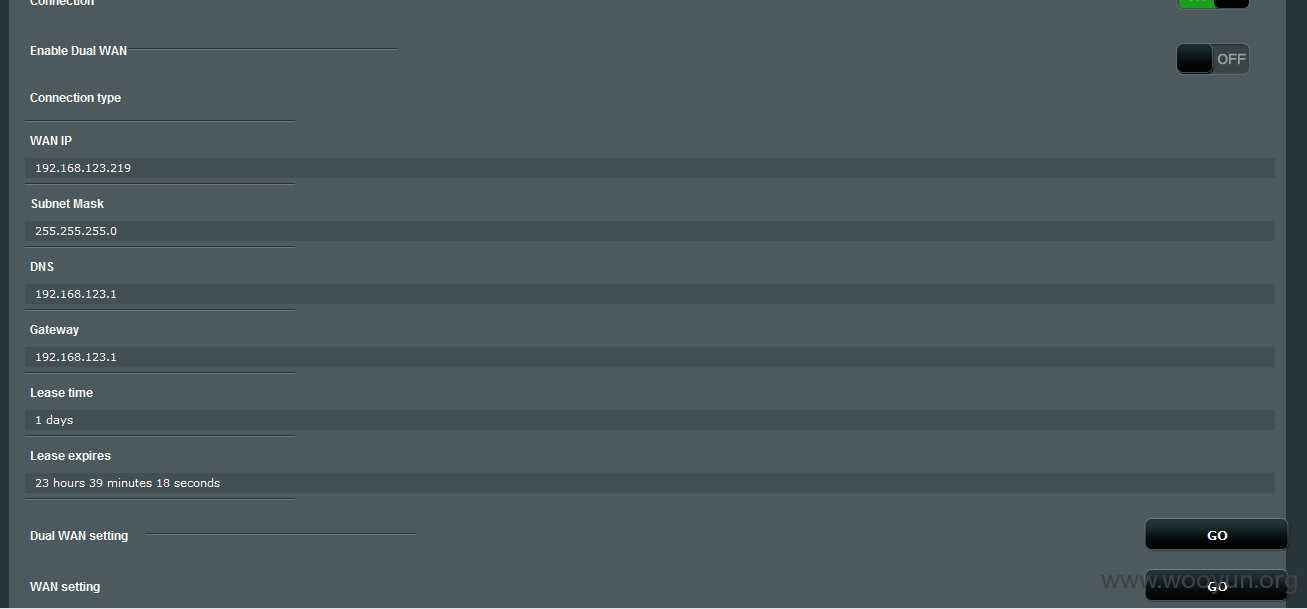

接着跟进页面下方的go

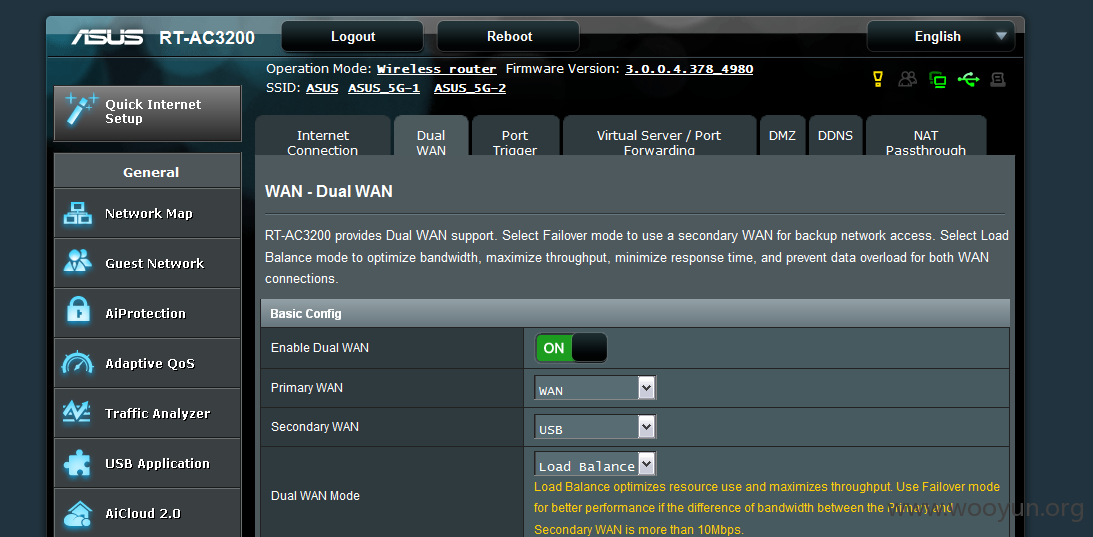

一个新的页面出来了,貌似是一款网络设备的管理后台

换个chinese界面

哇哦,功能蛮强大啊

http://ec2-54-202-251-7.us-west-2.compute.amazonaws.com:8082/cloud_main.asp

点下AiCloud 2.0 - 智能同步设置

http://ec2-54-202-251-7.us-west-2.compute.amazonaws.com:8082/cloud_sync.asp

貌似看到有个人信息出来

就这样吧,发现跑题了,还是调试自己的web检测工具吧

看来厂商安全意识不够高,顺便看了下21、22端口都开放,留给大神了。。

修复方案:

你懂的

版权声明:转载请注明来源 arrower@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝