漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152909

漏洞标题:中国中化集团分公司办公系统从设计缺陷到getshell

相关厂商:中国中化集团公司

漏洞作者: 路人甲

提交时间:2015-11-09 09:11

修复时间:2015-12-18 08:52

公开时间:2015-12-18 08:52

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-09: 细节已通知厂商并且等待厂商处理中

2015-11-09: 厂商已经确认,细节仅向厂商公开

2015-11-19: 细节向核心白帽子及相关领域专家公开

2015-11-29: 细节向普通白帽子公开

2015-12-09: 细节向实习白帽子公开

2015-12-18: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

中国中化集团分公司办公系统从设计缺陷到getshell

详细说明:

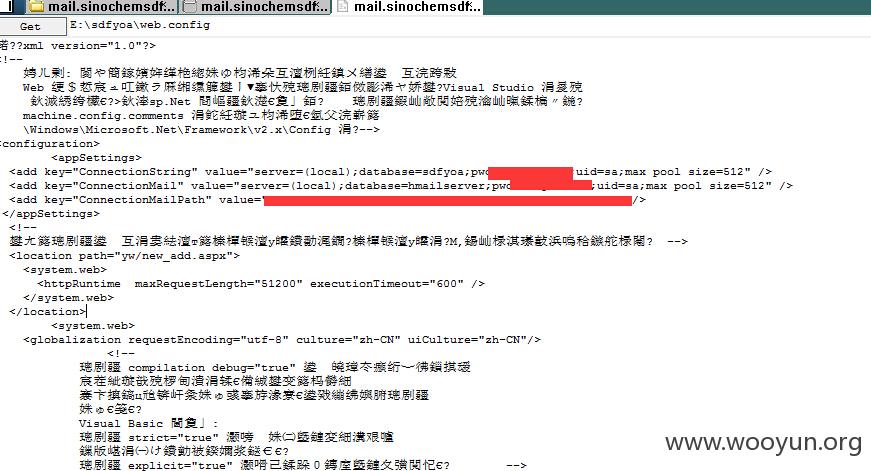

中化山东肥业协同办公系统

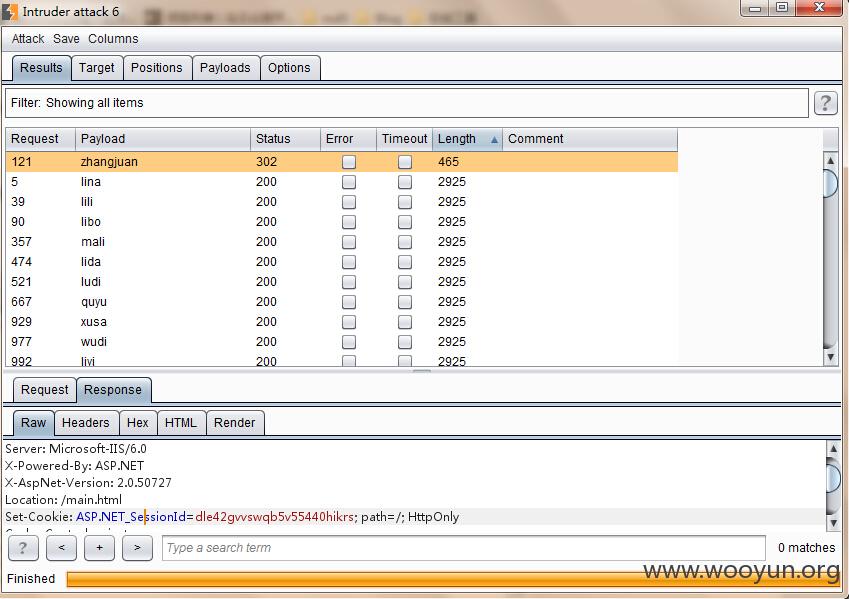

轻松拿到一枚弱口令

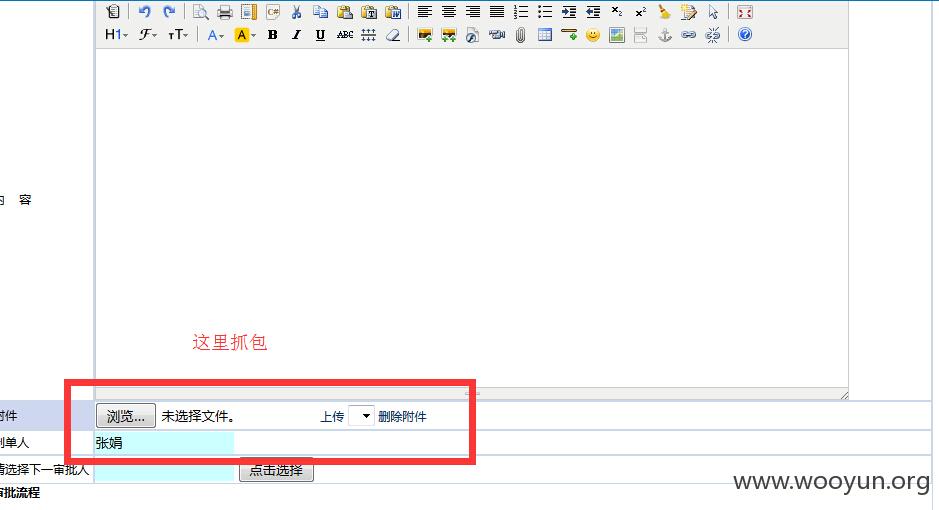

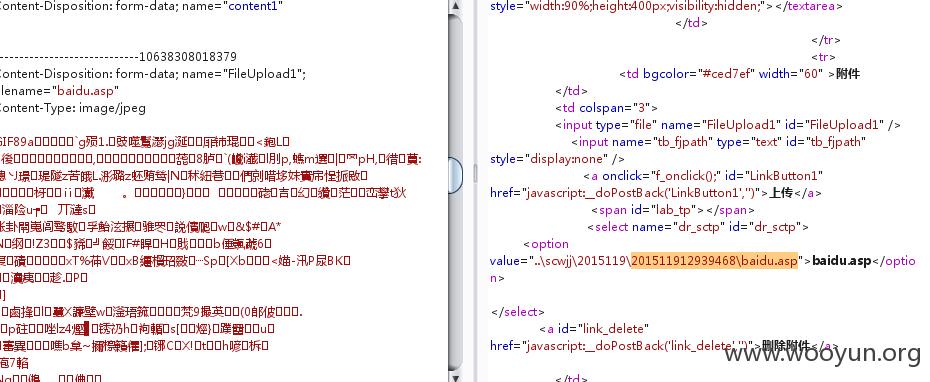

懒得爆其他的了 找了一处上传抓包改包成功getshell

综合审批流程-->提报申请录入-->添加

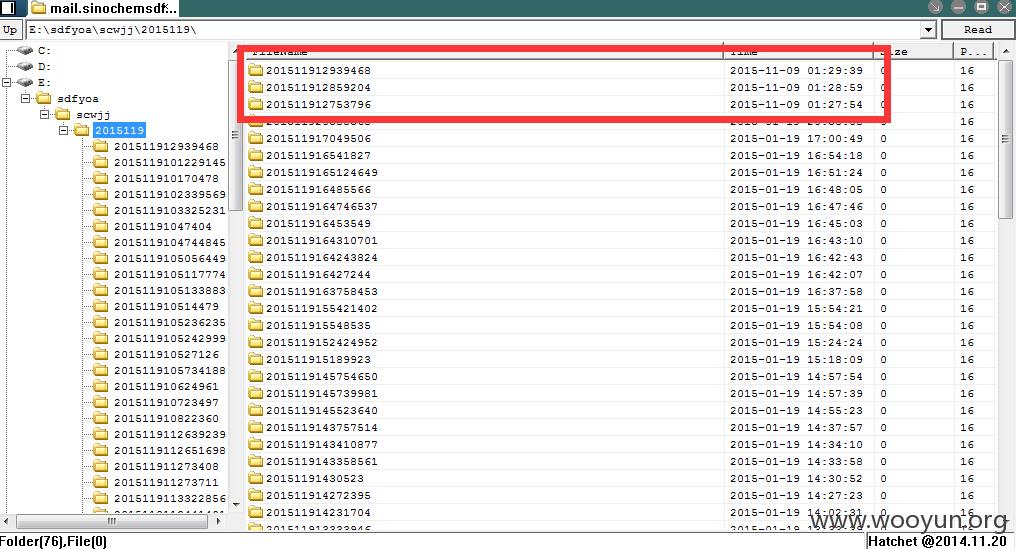

圈起来的那三个是我传的 记得删啊!!记得删啊!!记得删啊!!

数据库链接loca 帐号sa

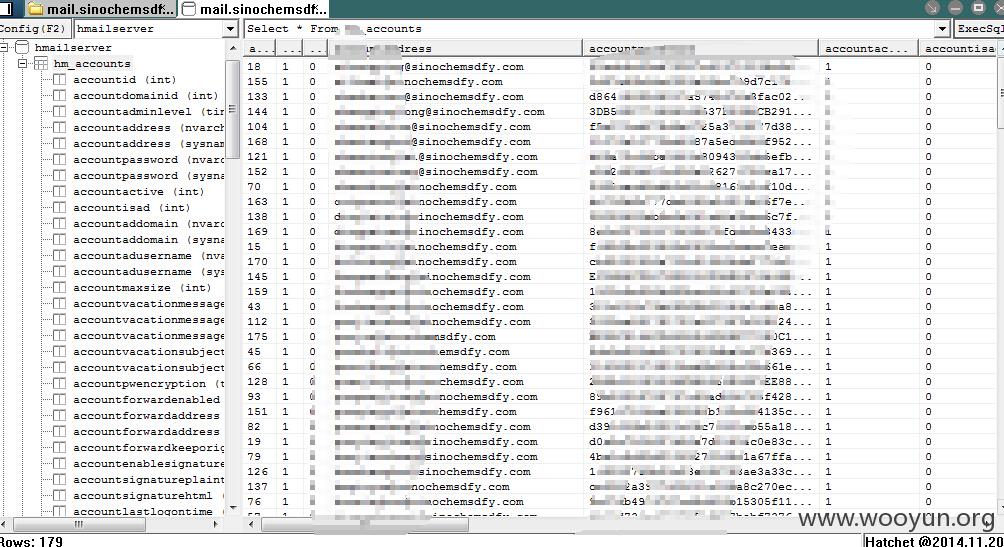

整个分公司的邮箱帐号密码179个

办公系统敏感信息太多就不多截图了

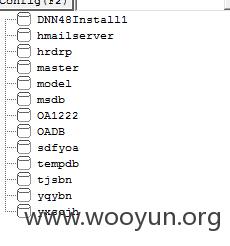

来一张大合照吧

漏洞证明:

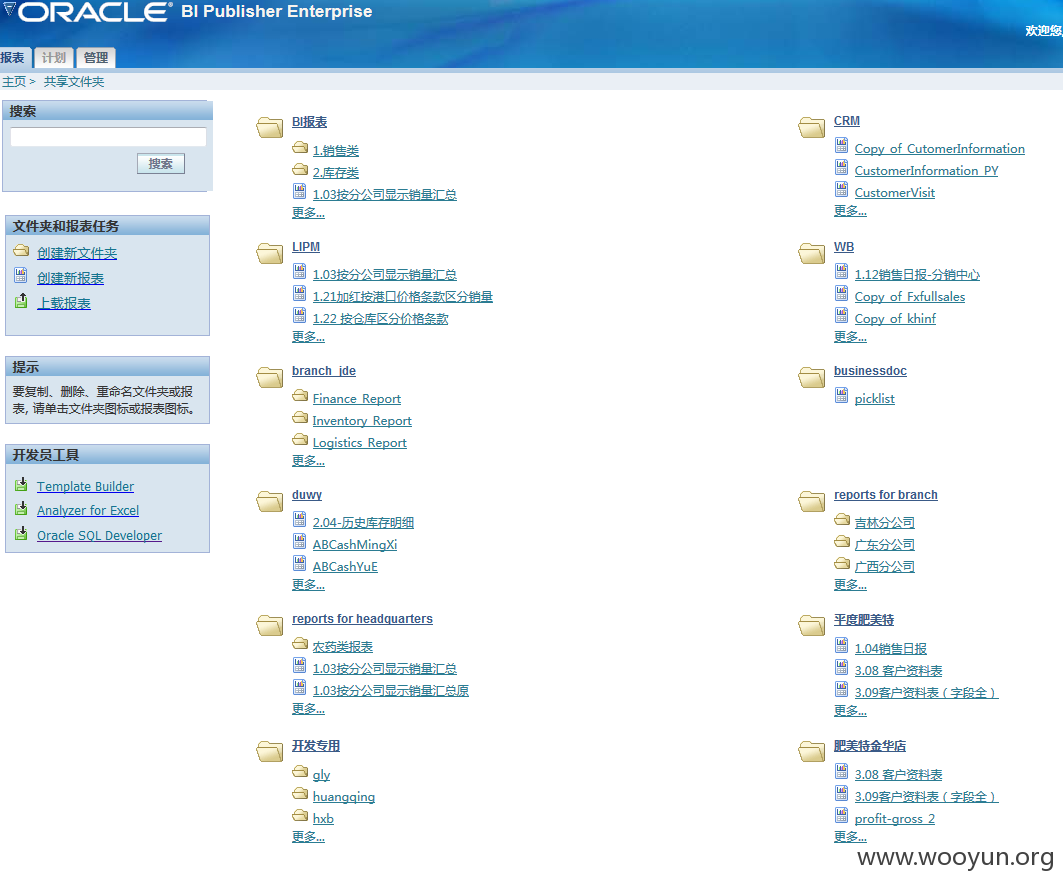

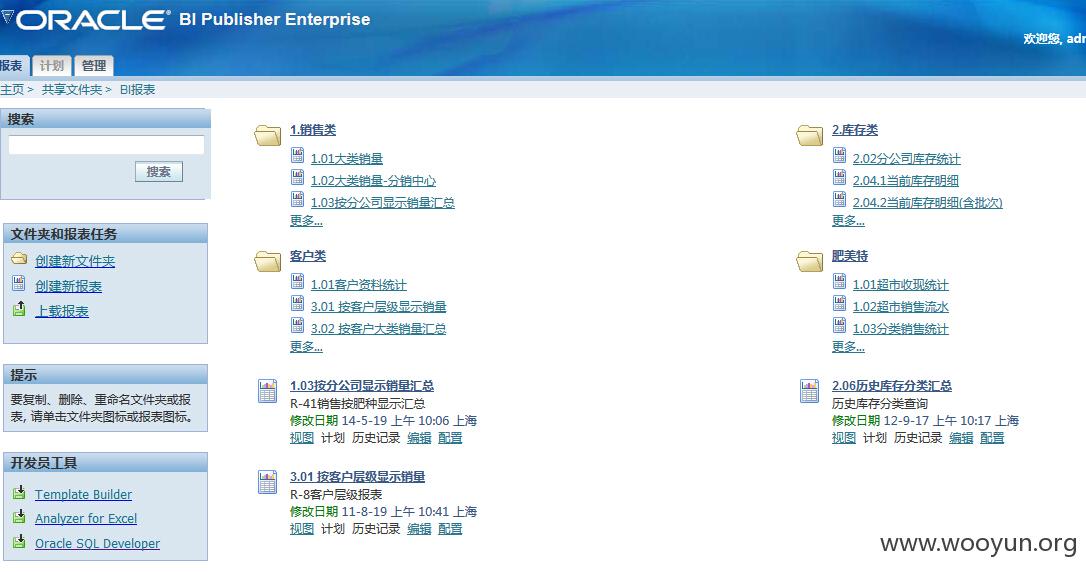

附送Oracle BI Publisher系统弱口令一枚 (类似快普查库存 统计的系统)

administrator 123456进去了

由于传aspx马报运行错误 做了安全策略吧 手上没有干净的asp大马 所以没进一步内网渗透

shell没权限删除所以你们删吧:

修复方案:

在提高员工安全意识的基础上 系统本身的安全也很重要、

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-11-09 09:44

厂商回复:

感谢路人,漏洞比较严重,我们尽快想法修复。

最新状态:

2015-11-20:附送的Oracle BI Publisher系统弱口令已修复。

2015-12-18:已修复。