漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117866

漏洞标题:对广州电视台的一次社工渗透(内部资料泄漏)

相关厂商:www.gztv.com

漏洞作者: chuyincrazy

提交时间:2015-06-04 17:30

修复时间:2015-07-23 11:56

公开时间:2015-07-23 11:56

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-04: 细节已通知厂商并且等待厂商处理中

2015-06-08: 厂商已经确认,细节仅向厂商公开

2015-06-18: 细节向核心白帽子及相关领域专家公开

2015-06-28: 细节向普通白帽子公开

2015-07-08: 细节向实习白帽子公开

2015-07-23: 细节向公众公开

简要描述:

安全意识低,导致信息泄漏

详细说明:

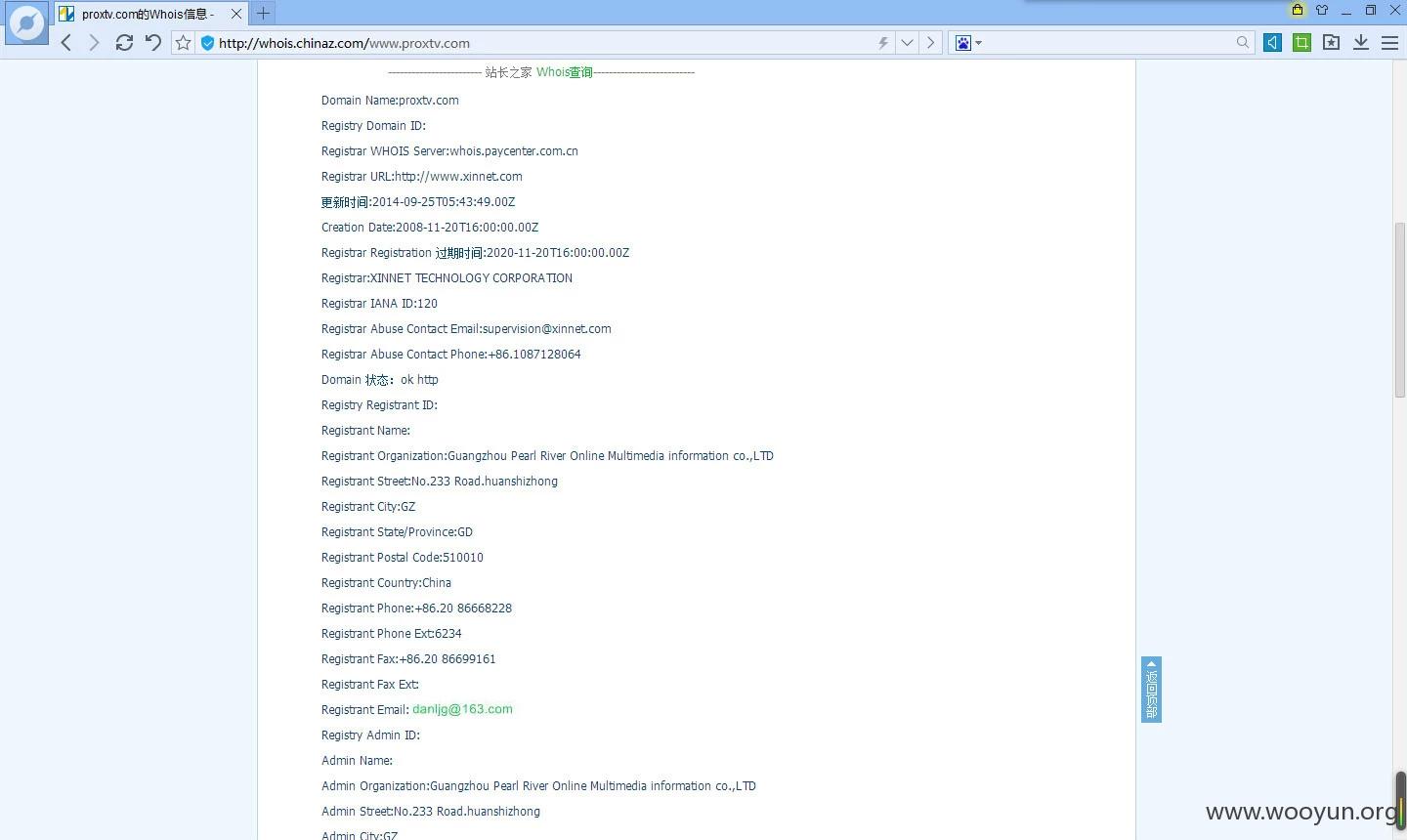

广州电视台网站技术支持公司:广州珠江在线多媒体信息有限公司

珠江在线技术部经理没做好个人帐号安全,导致珠江在线公司&广州电视台资料泄漏[有些资料涉及个人隐私没全发,珠江在线网站可域名劫持]。

猜想思路:广州电视台非小企业,多服务器同时运作,横冲直撞不可行,网站首页尾部写着技术支持:珠江在线,第一时间想到从珠江在线公司下手。

猜想:成功拿下公司后,有不少企业联系方式和广州电视台的服务器信息和人员资料。

工具:

1.http://tool.chinaz.com/[站长之家工具]

2.http://qun.col.pw/ [QQ群关系查询]

渗透思路:

漏洞证明:

访问http:// tool.chinaz.com/,查看珠江在线公司网站whois信息:

找回163邮箱密码,163邮箱密码找回URL:http://reg.163.com/getpasswd/RetakePassword.jsp

163安全邮箱:[email protected] 21cn邮箱密保问题:what? 答案:who

进入21cn邮箱安全保护绑定安全邮箱[安全邮箱本人的QQ小号],再次访问163邮箱密码找回界面,点击验证21CN邮箱,验证邮件后更改密码登录163邮箱,几天后邮箱主人发觉163&21CN邮箱密码被更改,将密码更改。

因为在21CN邮箱绑定安全邮箱,密码更改邮件发送至QQ小号.邮件内有更改后的密码[密码明文],知道密码后登录163邮箱[邮箱主人对登录163邮箱设置:登录需验证手机验证码],访问手机163邮箱网址绕过登录需手机验证码,成功登录邮箱。

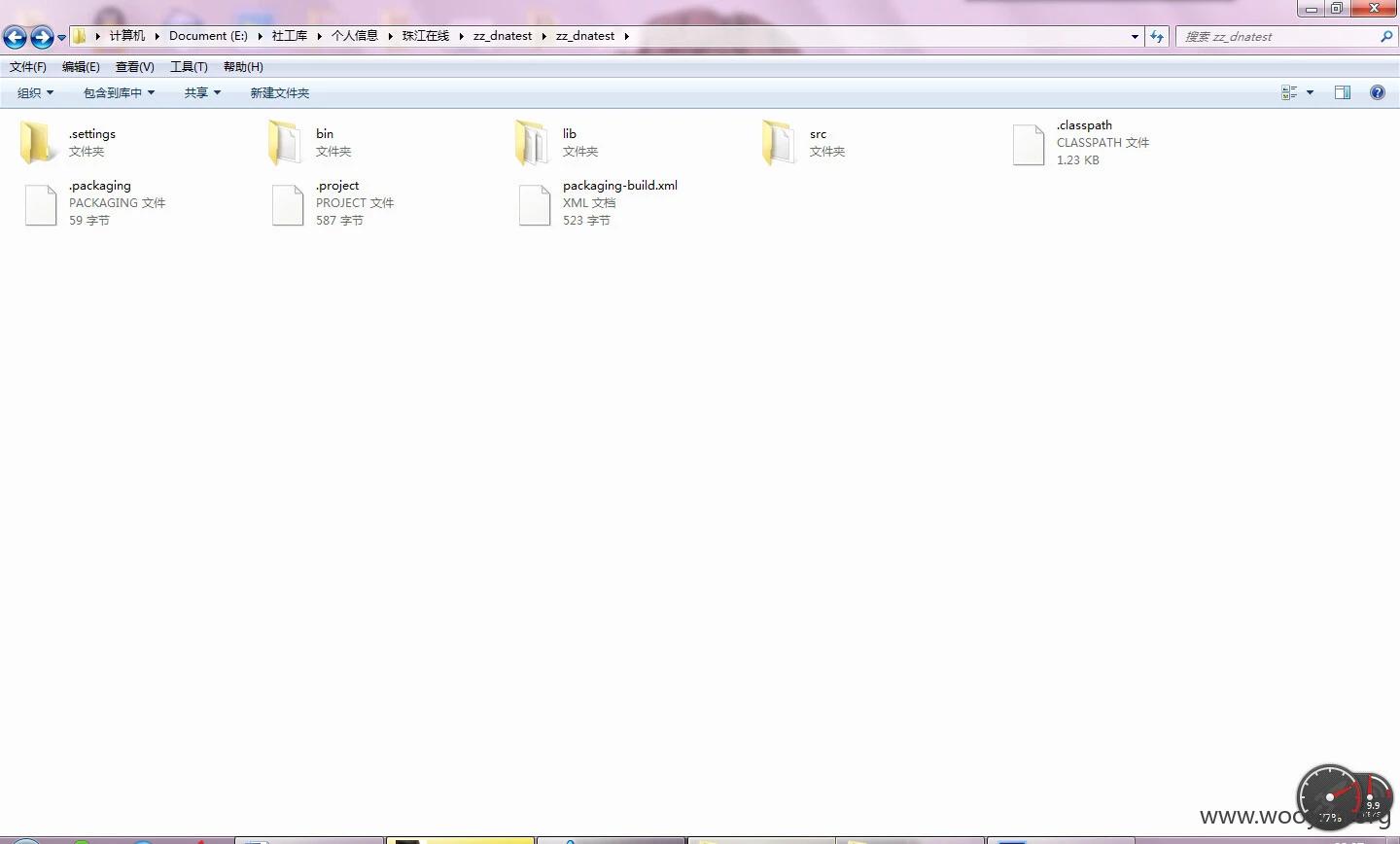

备份邮箱所有文档&邮件&通讯录到电脑里,收集&整理资料:身份证、备案信息、资产清单、服务器清单、全部服务器帐号&密码清单等…

拿下DV现场网站[之前拿下],数据库中找到绑定[email protected]的QQ&密码[MD5密文已解],对所有好友QQ进行截图备份,筛选收集到的QQ。访问http://qun.col.pw/ 进行查询,找到广州电视台技术部&其他部门人员QQ,不公开QQ。

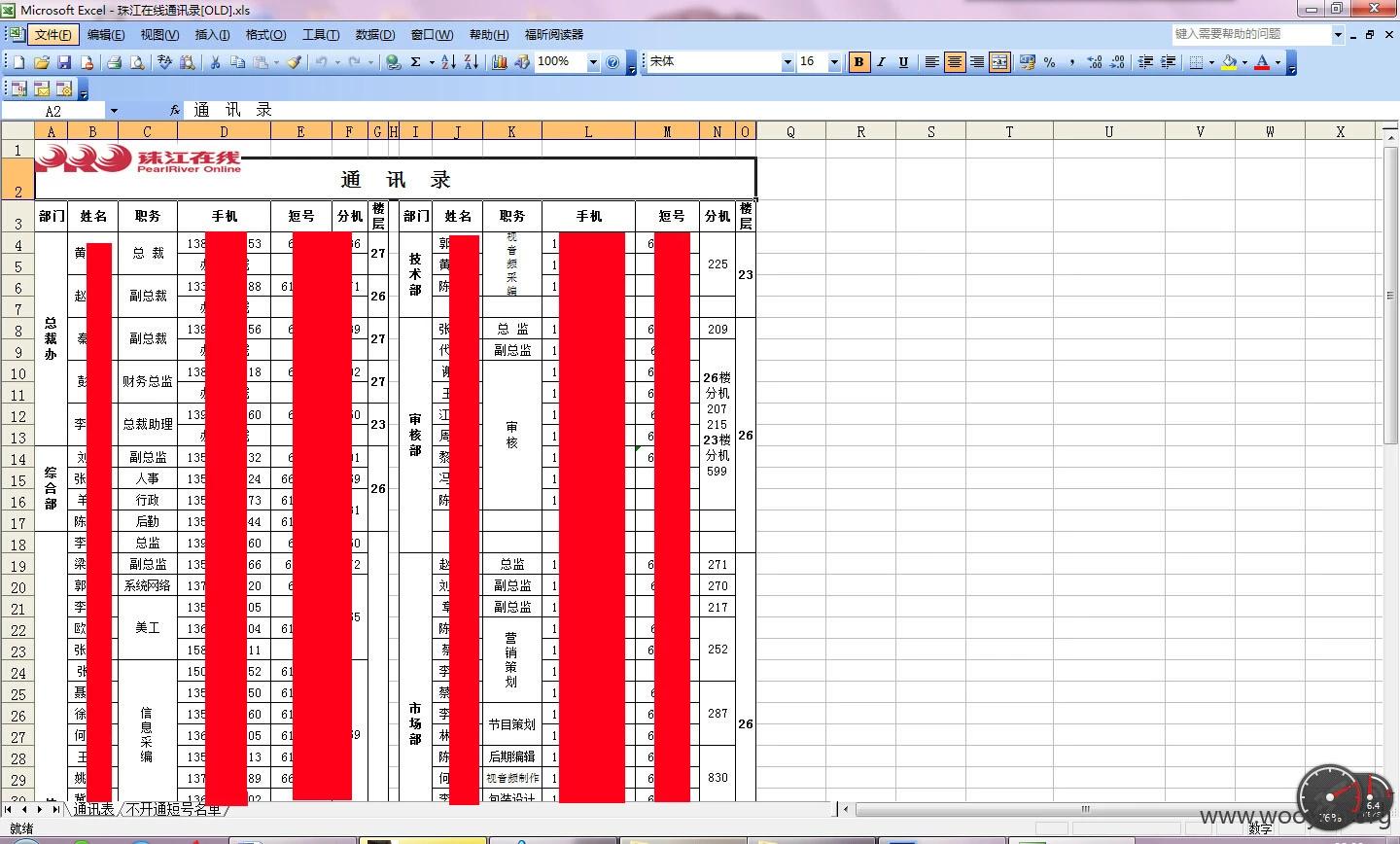

珠江在线公司联系名单:

银联手机支付平台第三方商户系统:

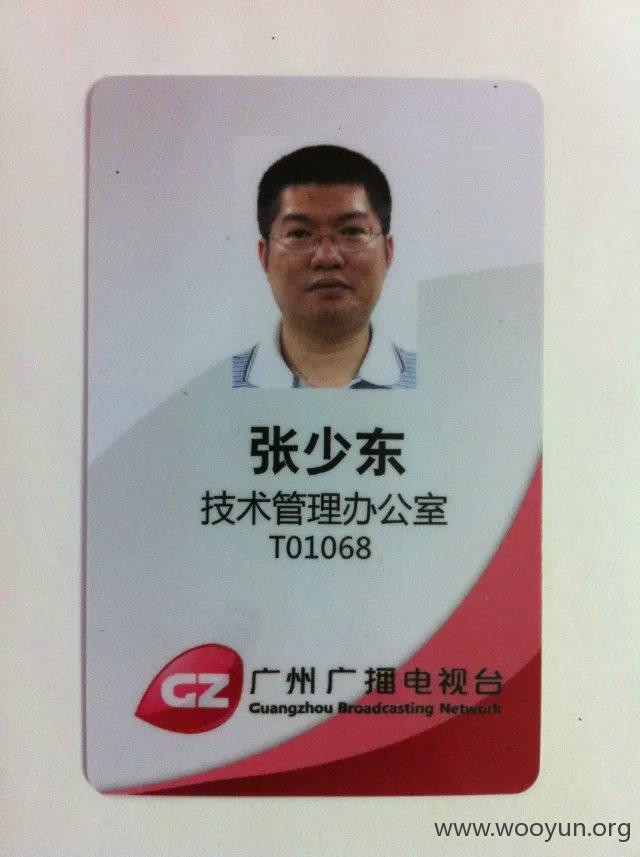

广州电视台技术部组长工作证:

广州电视台技术部组长身份证:

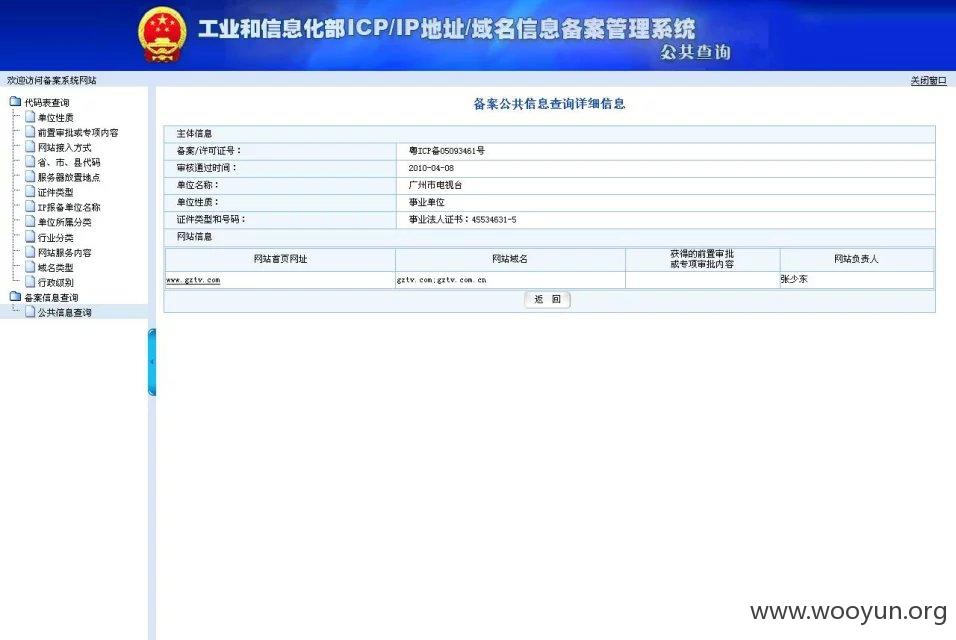

广州电视台旧备案:

广州电视台新备案:

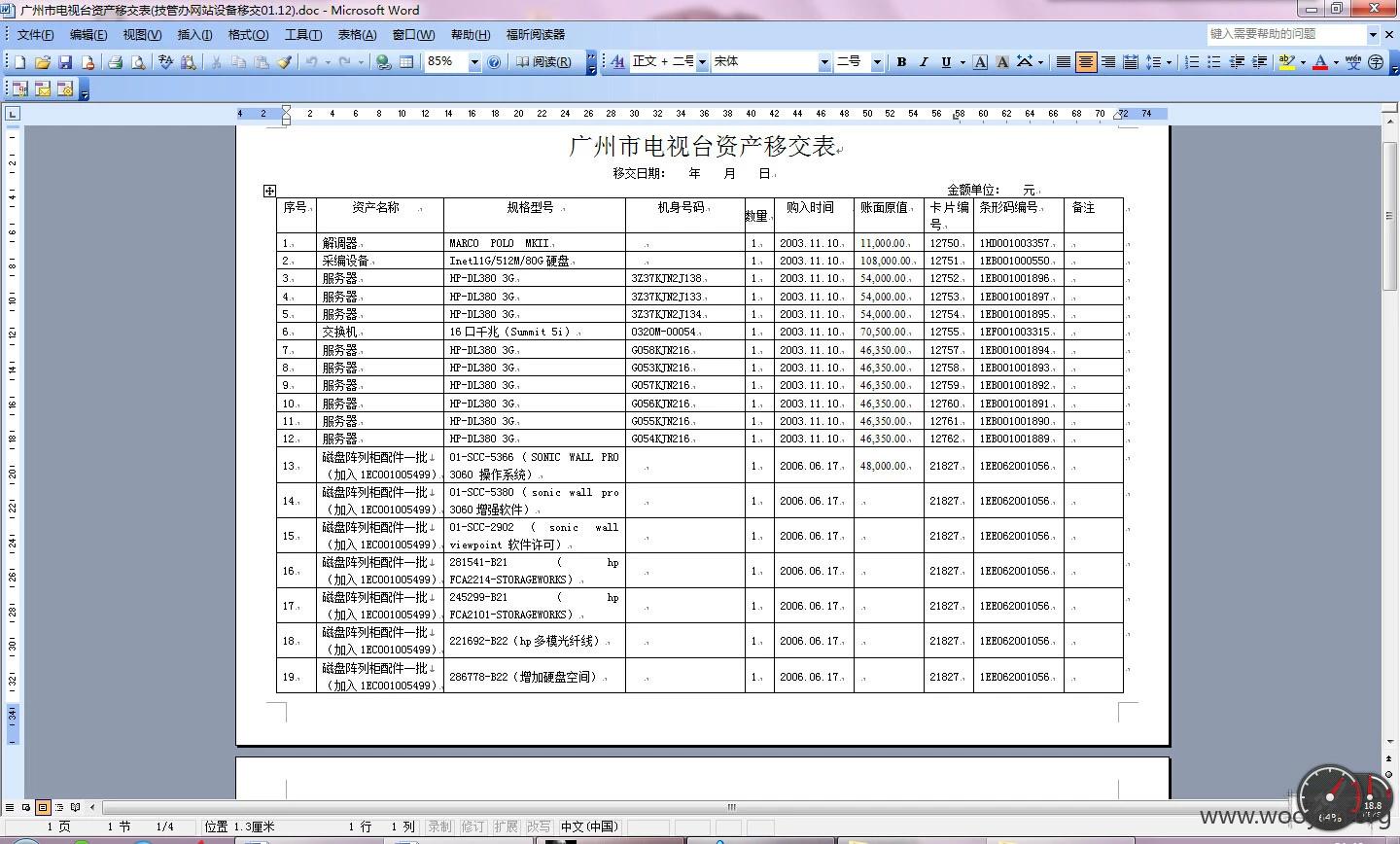

广州电视台财产清单:

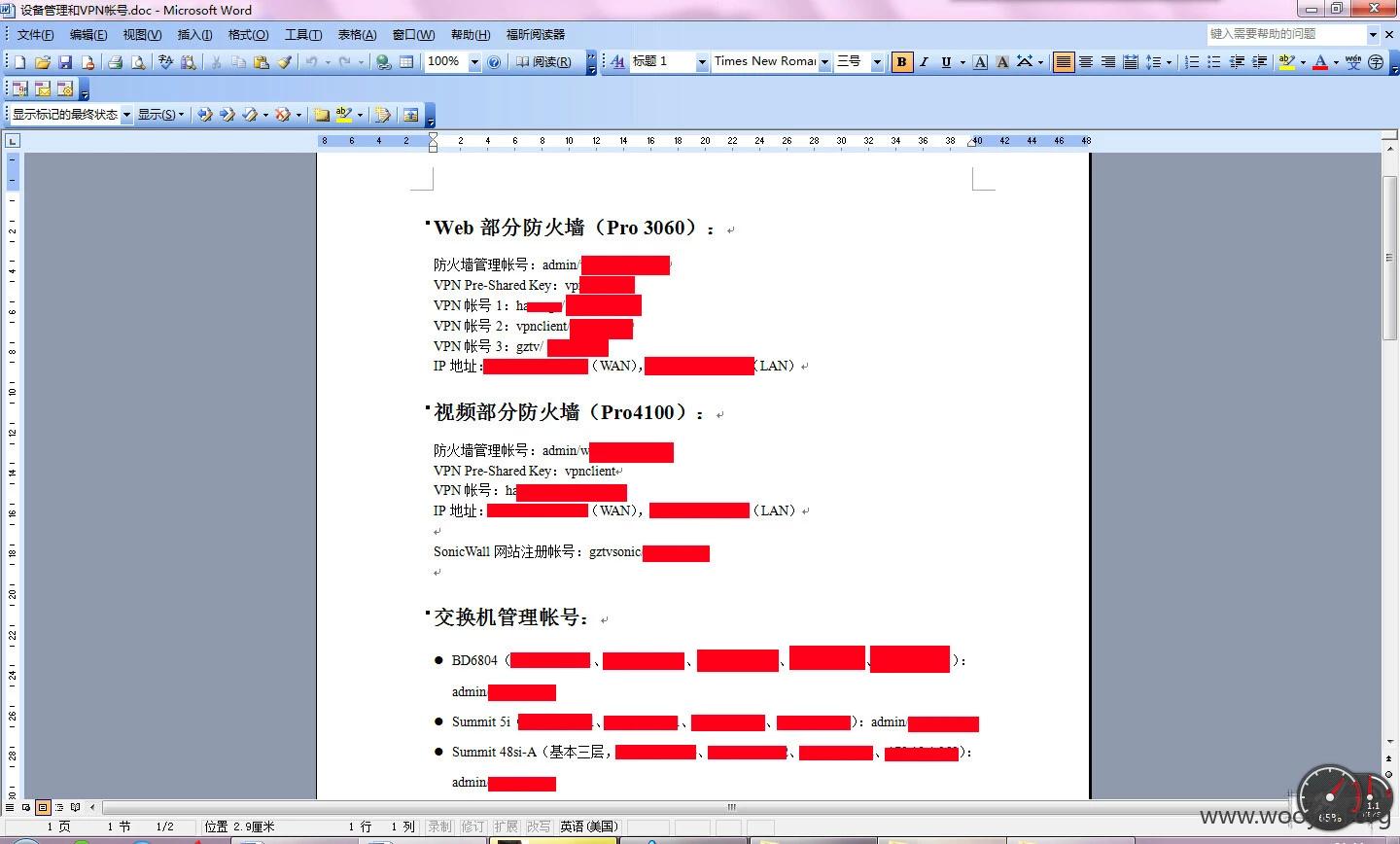

广州电视台VPN:

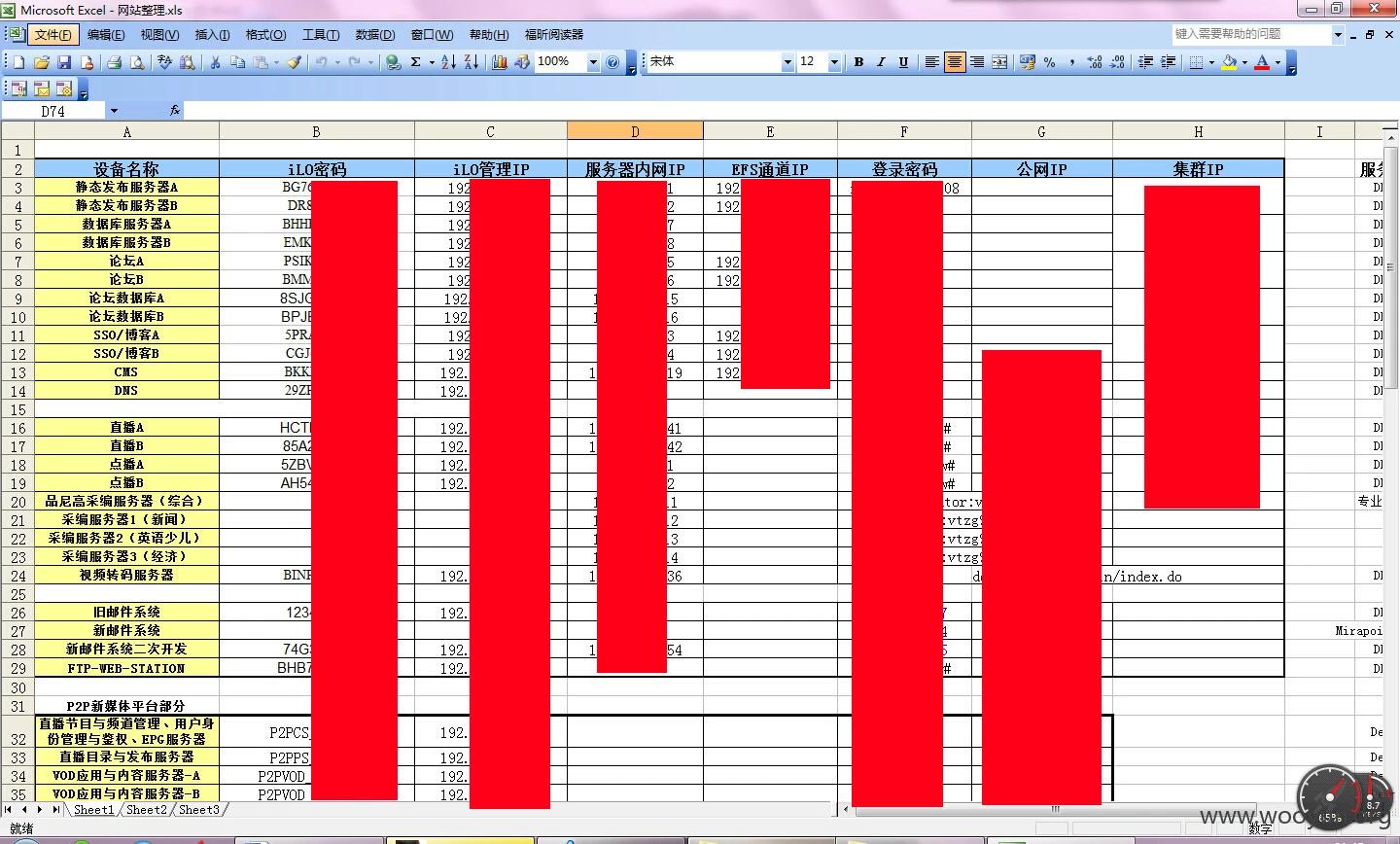

广州电视台全部服务器帐号&密码:

修复方案:

做好帐号安全,免遭攻击

版权声明:转载请注明来源 chuyincrazy@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-06-08 11:54

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:10

正在联系相关网站管理单位处置。

最新状态:

暂无