漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117553

漏洞标题:普信恒业某站存在s2漏洞 已getshell

相关厂商:普信恒业

漏洞作者: 路人甲

提交时间:2015-06-01 17:54

修复时间:2015-07-17 13:30

公开时间:2015-07-17 13:30

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-01: 细节已通知厂商并且等待厂商处理中

2015-06-02: 厂商已经确认,细节仅向厂商公开

2015-06-12: 细节向核心白帽子及相关领域专家公开

2015-06-22: 细节向普通白帽子公开

2015-07-02: 细节向实习白帽子公开

2015-07-17: 细节向公众公开

简要描述:

入驻乌云那么久 还没被挖到一个洞 证明安全还不错

详细说明:

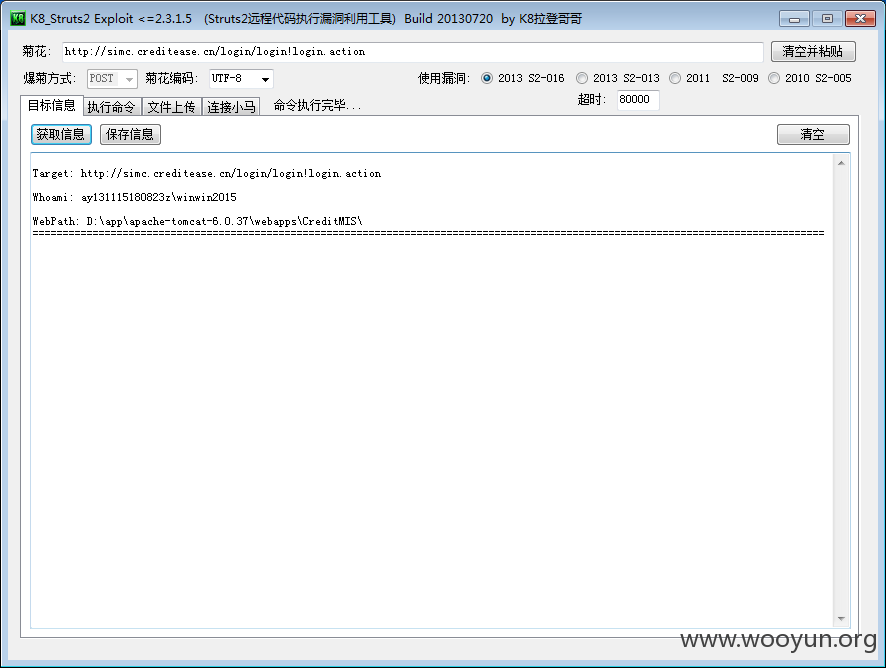

第一处:

http://simc.creditease.cn/login/login!login.action

第二处:

http://smp.creditease.cn/updatepassword/updatepassword!insert.action

http://smp.creditease.cn/search.jsp 一句话地址

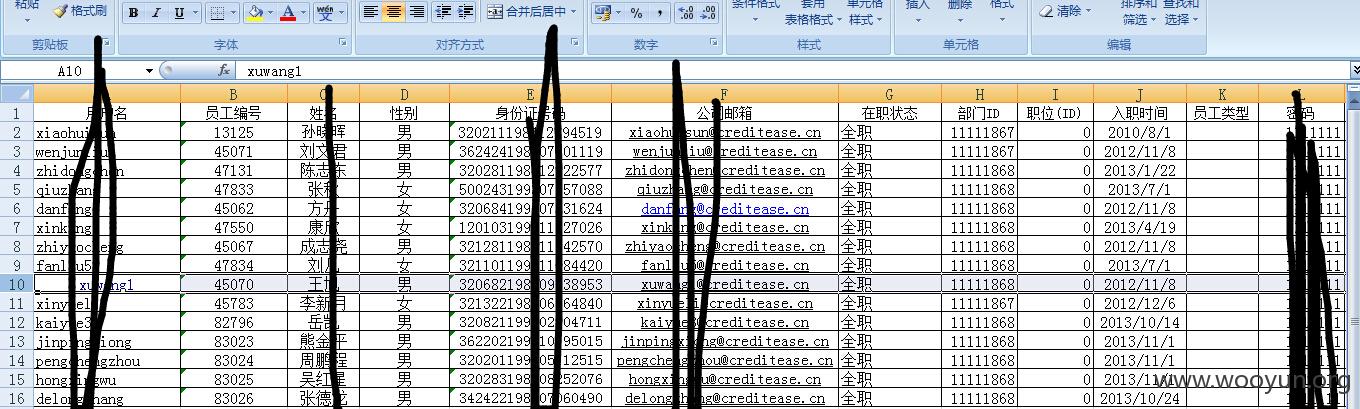

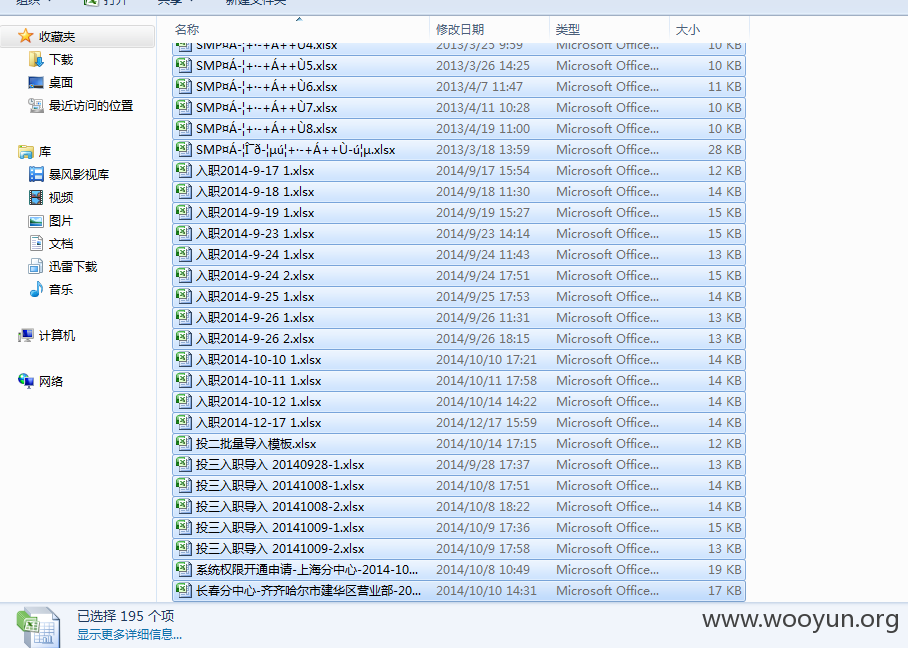

同时发现了一些重要资料

一百九十五个 里面都是内部账号 姓名 身份证 公司邮箱 密码 等……

当你们看到该洞时 我已经把那些资料给删了 我下载只是证明漏洞的存在……

漏洞证明:

修复方案:

做为第一个提交漏洞的白帽子 且还是高危漏洞 所以求份小礼物 刚好今天是六一儿童节哦

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-02 13:28

厂商回复:

感谢您对宜信安全的关注与支持。

最新状态:

2015-06-29:问题已经修复,感谢您对宜信安全的关注和支持

![3C]_O](UZA~(Y`S4(AY39LS.png](http://wimg.zone.ci/upload/201506/0117323505cf63424cb6c0936988be912d9c67ed.png)

![G[WW9]OUWA)OA(T9P@SE~`R.png](http://wimg.zone.ci/upload/201506/0117335039b7bb9ac77e3d1709f9be065cfc317c.png)

![G%(}]CPH5RBUKG%~(D(K%0J.png](http://wimg.zone.ci/upload/201506/0117362644e3bf117d4a6bdbe90f12b7c9fdc0d3.png)