漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117076

漏洞标题:手礼网主站因某漏洞getshell

相关厂商:shouliwang.com

漏洞作者: mango

提交时间:2015-05-30 10:28

修复时间:2015-07-15 10:22

公开时间:2015-07-15 10:22

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-30: 细节已通知厂商并且等待厂商处理中

2015-05-31: 厂商已经确认,细节仅向厂商公开

2015-06-10: 细节向核心白帽子及相关领域专家公开

2015-06-20: 细节向普通白帽子公开

2015-06-30: 细节向实习白帽子公开

2015-07-15: 细节向公众公开

简要描述:

求礼物~~

详细说明:

http://www.shouliwang.com/travel/travel.rar 泄漏整站源码哦

反了反 除了老数据 就没了 不过找到后台

http://www.shouliwang.com/travel/shoumanage/Index.aspx

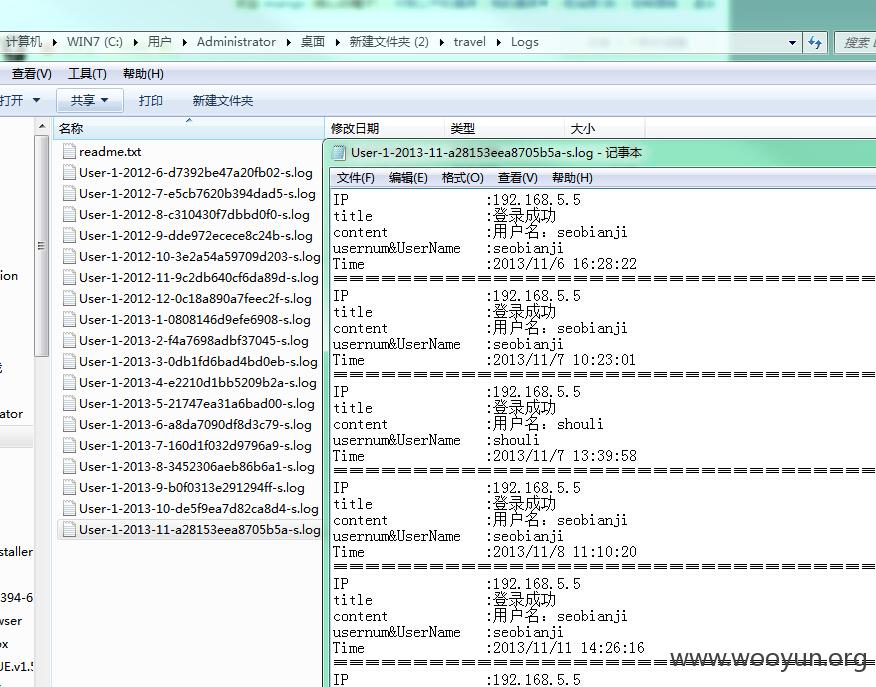

尝试弱口令未果 就继续翻目录 发现一个日志文件

尝试shouli shouli 发现进入后台

修改上传类型

找到上传直接传aspx

www.shouliwang.com/travel/templets/1php/2015-5/1.aspx 密码 pass

漏洞证明:

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2015-05-31 10:21

厂商回复:

谢谢。。如何给礼物呢?

最新状态:

暂无

![0HY0AK)YS[W7HQ]]PV~ETWA.jpg](http://wimg.zone.ci/upload/201505/30002428abb578f1847817b1d088be733b8437e7.jpg)

![%M5FK$M6}~0_RI@$`O6N]IG.png](http://wimg.zone.ci/upload/201505/30002625fbe329326680d5adcefb9c9c972fbc84.png)

![N4{[VWO`BI8`F7{]$F)L72T.png](http://wimg.zone.ci/upload/201505/30002659faa314fcc04cea7946afd56aae50db9f.png)

![[3@XH)2(W@XJO{W]BS~FA5A.png](http://wimg.zone.ci/upload/201505/3000292668d760cc0bfbba4c60f848a240039c09.png)