漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116971

漏洞标题:广东省某211重点大学教务系统被入侵--发现shell一批

相关厂商:广东省某大学

漏洞作者: 路人甲

提交时间:2015-05-29 16:56

修复时间:2015-07-17 09:54

公开时间:2015-07-17 09:54

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-29: 细节已通知厂商并且等待厂商处理中

2015-06-02: 厂商已经确认,细节仅向厂商公开

2015-06-12: 细节向核心白帽子及相关领域专家公开

2015-06-22: 细节向普通白帽子公开

2015-07-02: 细节向实习白帽子公开

2015-07-17: 细节向公众公开

简要描述:

shell(两个大马,还有一批小马,最早的shell好像是05年放的)我留下了,其它东西删掉了。

泄露的个人信息累计应该有10W+了。

这次漏洞再忽略以后就不提交了,让国内高校自生自灭。

详细说明:

华南师范大学 正方教务

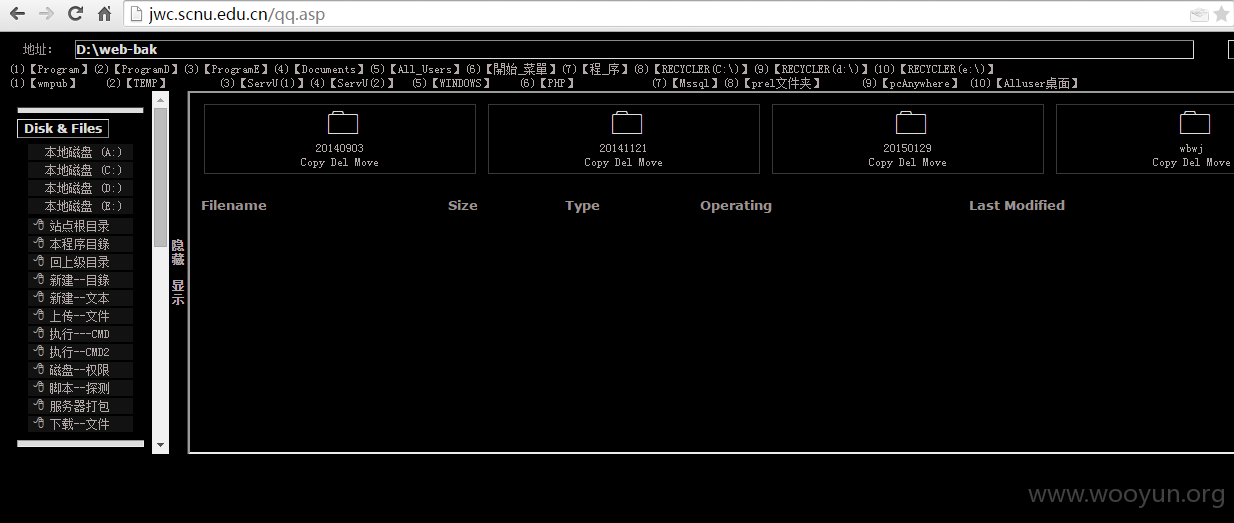

http://jwc.scnu.edu.cn/qq.asp 密码adminqq

http://jwc.scnu.edu.cn/burp.aspx 密码MD5:80d2661dd3ff7cb516c449d4ffad60c9,CMD5可解。

网站备份目录内还有木马一批,自查。

漏洞证明:

修复方案:

删木马,别用正方了,漏洞太多。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-06-02 09:53

厂商回复:

非常感谢您的报告。

报告中的问题未复现,可能该问题已经修复。

影响的数据:低

攻击成本:低

造成影响:低

综合评级为:低,rank:1

正在联系相关网站管理单位处置。

最新状态:

暂无