漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083101

漏洞标题:苏宁某系统弱口令导致getshell

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: 路人甲

提交时间:2014-11-13 11:13

修复时间:2014-12-28 11:14

公开时间:2014-12-28 11:14

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-13: 细节已通知厂商并且等待厂商处理中

2014-11-14: 厂商已经确认,细节仅向厂商公开

2014-11-24: 细节向核心白帽子及相关领域专家公开

2014-12-04: 细节向普通白帽子公开

2014-12-14: 细节向实习白帽子公开

2014-12-28: 细节向公众公开

简要描述:

弱口令

详细说明:

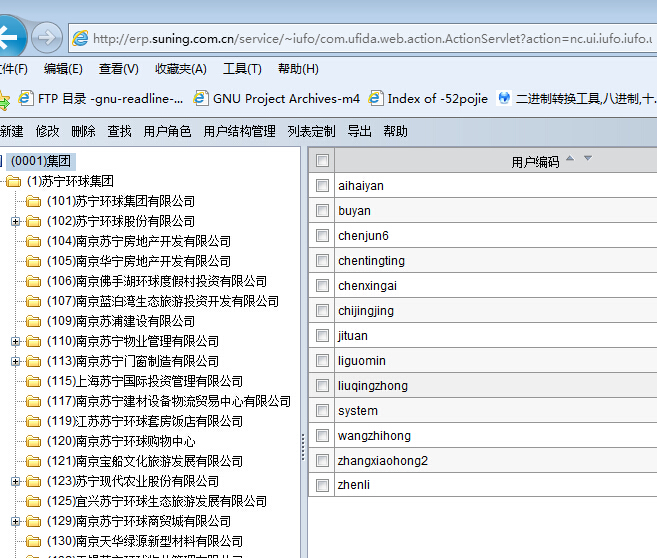

ERP集团报表系统

http://erp.suning.com.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.login.LoginAction

之前有类似案例:

WooYun: 苏宁ERP系统弱口令(财务数据相关)

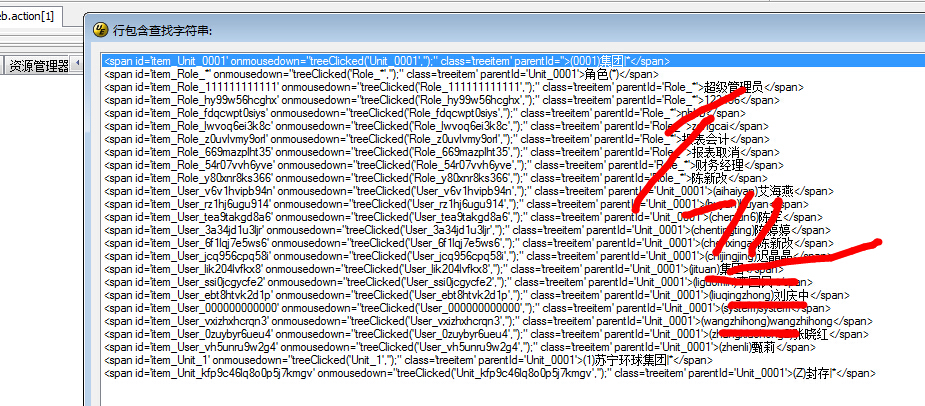

但是NC本身有设计问题,能够获取到用户名和集团编码

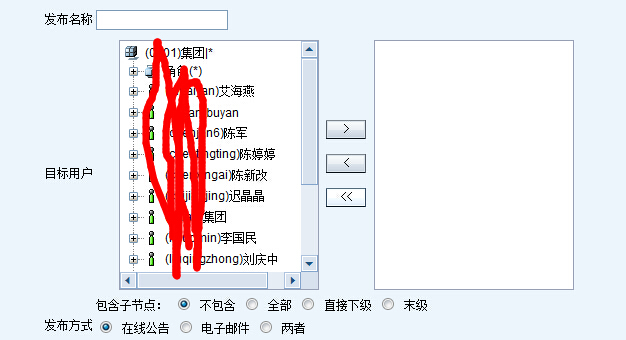

http://erp.suning.com.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

查看该页面的源码,提取用户名;

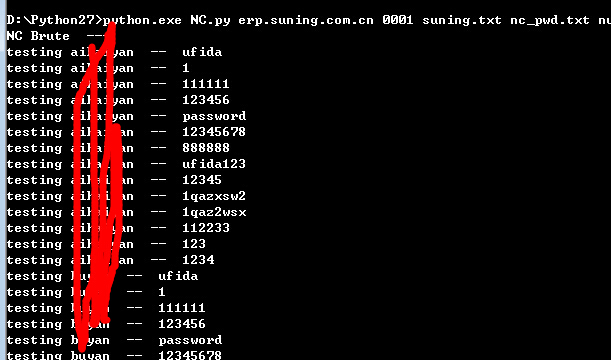

做成用户字典,搞一个python脚本,配合弱口令字典破解之;

漏洞证明:

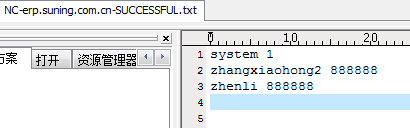

破解成功的帐号

使用system用户登录

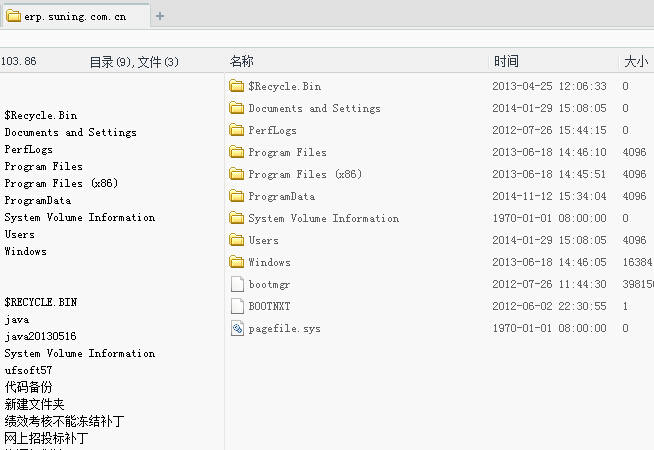

Getshell:

发布消息,还是这个链接:

http://erp.suning.com.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

最下面有附件上传,给当前用户自己发一个带附件的消息,然后再去我接收到或我发送的消息中去查找,打开这条消息,点击附件的jsp脚本木马即可;

比如:

http://erp.suning.com.cn/iufotempfile/gzwkxo8p2u6ic6iynvlutt9bcvt38w/s2_102628.jsp

修复方案:

1. 有的NC系统登录会开启验证码,但验证之后,发现形同虚设,暴力破解无影响,因此加强口令是必须的;

2. 发送信息页面需要增加权限验证,不允许未登录直接请求;

3. 发送信息的页面附件须增加文件类型的验证;

4. NC还有注入:

WooYun: 用友NC-IUFO报表系统SQL注入(无需登录通杀所有版本)

2.3.4是NC平台的问题,建议联系厂商评估。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-14 08:54

厂商回复:

感谢提交,已经转交给苏宁环球公司。

最新状态:

暂无