漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116203

漏洞标题:某政府建站系统后台未授权访问添加管理员+getshell

相关厂商:博龙科技

漏洞作者: Hero

提交时间:2015-05-26 12:10

修复时间:2015-08-28 22:28

公开时间:2015-08-28 22:28

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-26: 细节已通知厂商并且等待厂商处理中

2015-05-30: 厂商已经确认,细节仅向厂商公开

2015-06-02: 细节向第三方安全合作伙伴开放

2015-07-24: 细节向核心白帽子及相关领域专家公开

2015-08-03: 细节向普通白帽子公开

2015-08-13: 细节向实习白帽子公开

2015-08-28: 细节向公众公开

简要描述:

getshell

详细说明:

WooYun: 安徽某建站系统多处SQL注入漏洞,影响多个政府网站

看了一眼

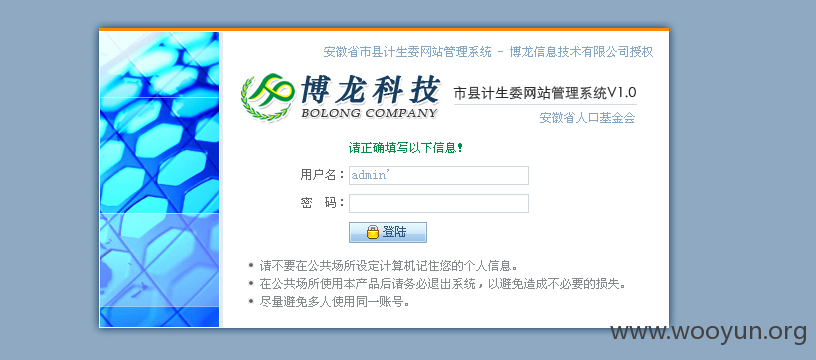

博龙科技 市县计生委网站管理系统v1.0

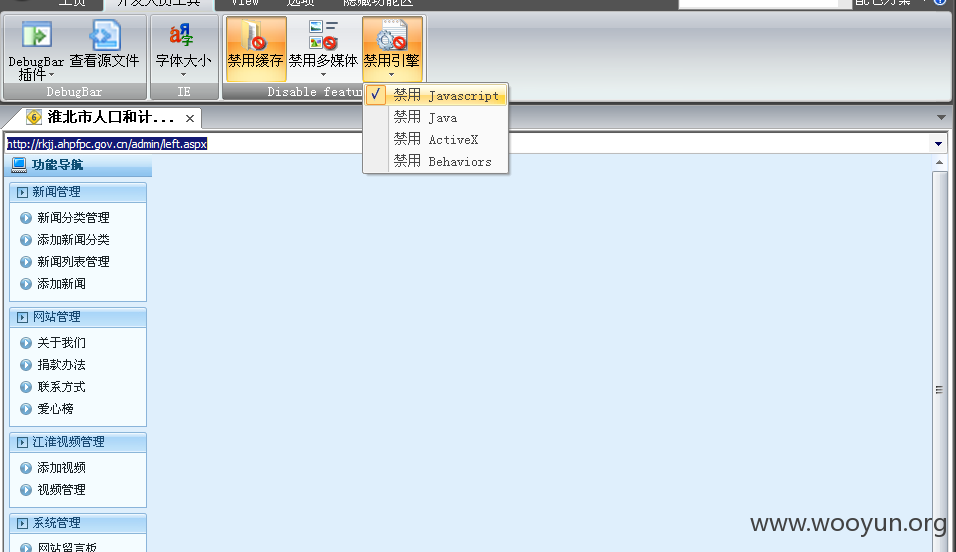

由于后台的文件只加了javascript的跳转 禁用了不就好了?

默认后台页面 : admin

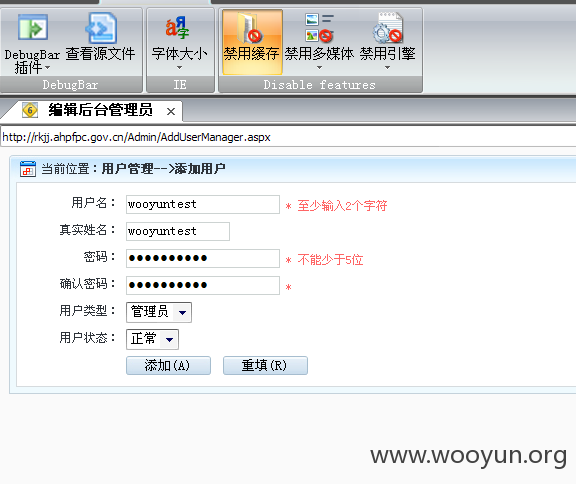

添加管理员: /Admin/AddUserManager.aspx

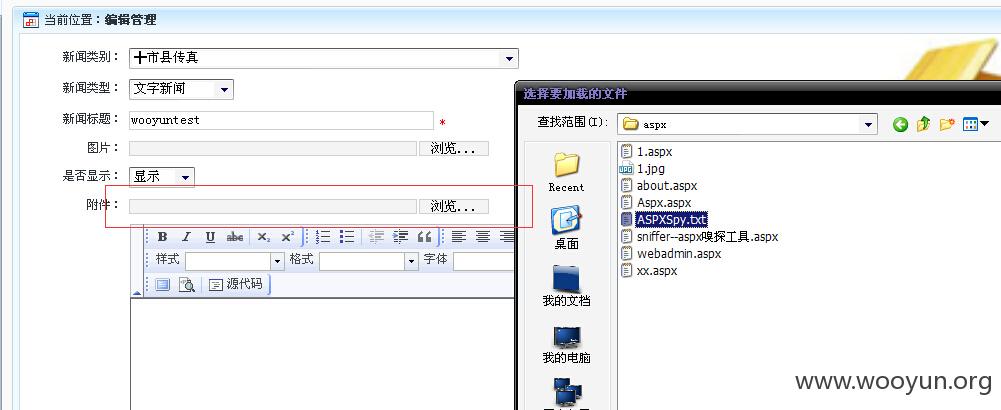

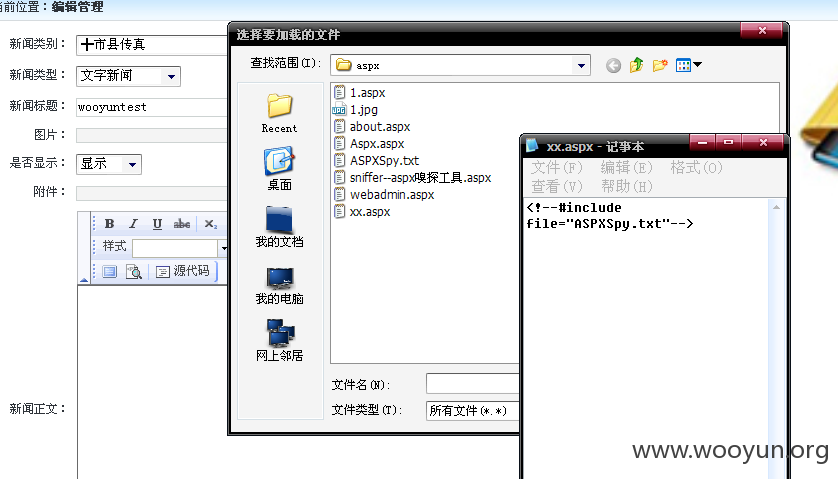

# 2 拿了后台该拿shell了

图片上传啥的过滤了不好说没测试

但是附件上传为毛啥都不过滤!

上图图!

http://rkjj.ahpfpc.gov.cn/UpLoadFile/ASPXSpy.txt

因为有过滤上传了个txt 然后文件包含下

http://rkjj.ahpfpc.gov.cn/UpLoadFile/xx.aspx 密码 F4ck

案例:

http://www.ahnjsw.gov.cn/uploadfile/xx.aspx

http://ldrk.ahpfpc.gov.cn/uploadfile/xx.aspx

http://rkjj.ahpfpc.gov.cn/UpLoadFile/xx.aspx

http://jlfz.ahpfpc.gov.cn/UpLoadFile/xx.aspx

http://www.fdxjsw.gov.cn/uploadfile/xx.aspx

http://www.czsjsw.gov.cn/uploadfile/xx.aspx

http://www.tljsw.gov.cn/uploadfile/xx.aspx

http://www.tljsw.gov.cn/uploadfile/xx.aspx

漏洞证明:

rt

修复方案:

限制后缀 安装查杀软件

版权声明:转载请注明来源 Hero@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-05-30 22:26

厂商回复:

已经转由CNCERT下发给相应分中心,由其后续协调网站管理单位处置

最新状态:

暂无

![~S8V~0F1E1H7@VYMGY2Y]X6.png](http://wimg.zone.ci/upload/201505/25234422d19f75ae1aefc805ea12f04c345f62a7.png)