漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118315

漏洞标题:p2p金融安全之金信网严重逻辑漏洞

相关厂商:金信财富网络科技(北京)有限公司

漏洞作者: her0ma

提交时间:2015-06-04 22:43

修复时间:2015-07-19 22:44

公开时间:2015-07-19 22:44

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-04: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

继续跟对大牛的脚步.....

过两天要办件大事,很紧张,主站提俩个漏洞压压惊

详细说明:

金信网(http://www.jinxin99.cn)在p2p金融行业貌似是排前50名的,密码找回功能存在设计缺陷,导致可以重置任意用户密码。

1,输入手机号码,图片验证码,点击发送短信验证码,进入下一步;

2,随意输入一个短信验证码,输入新密码和图片验证码,点击重置;

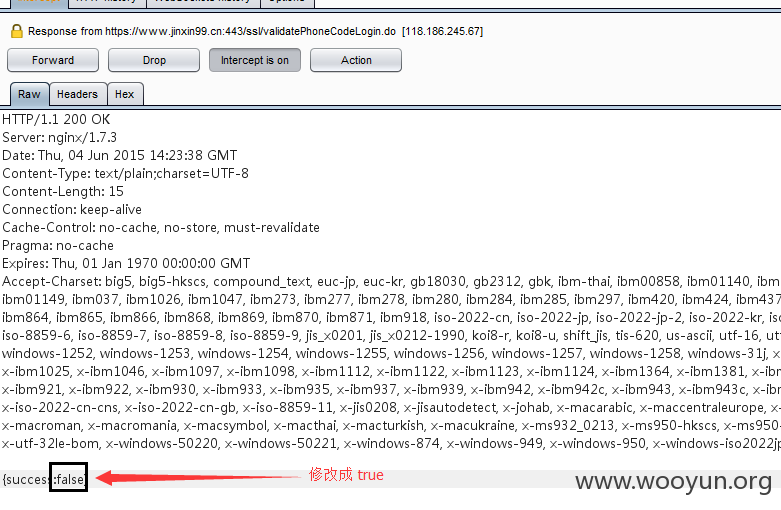

3,抓包抓到的请求如下:

POST /ssl/validatePhoneCodeLogin.do HTTP/1.1

Host: www.jinxin99.cn

phoneCode=4325&type=forgetPassword

该请求是首先判断验证码是否正确,如果正确回显为{success:true},然后直接重置成功;如果短信验证码错误,会回显为{success:false}。

随意输入短信验证码,然后提交该请求,用burp截取response,然后将回显中的{success:false}修改为{success:true},发现会成功重置用户的密码。

过程如图:

漏洞证明:

修复方案:

建议将重置请求一步走,判断短信验证码、新密码等参数都符合要求之后,然后才能重置成功,否则回显错误。

版权声明:转载请注明来源 her0ma@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)