漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115627

漏洞标题:中关村在线某站绕过MYSQL注入(脚本验证)

相关厂商:中关村在线

漏洞作者: bey0nd

提交时间:2015-05-23 00:25

修复时间:2015-05-26 14:13

公开时间:2015-05-26 14:13

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-23: 细节已通知厂商并且等待厂商处理中

2015-05-25: 厂商已经确认,细节仅向厂商公开

2015-05-26: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

waf略厉害。。写了个脚本跑下数据,测试的时候累尿

详细说明:

参数city可以注入。

但是过滤比较多,各种敏感字符都过滤了。

测试了一些东西,发现一些系统属性也给过滤了。

没办法就用比较笨的方法。

这个可以绕过

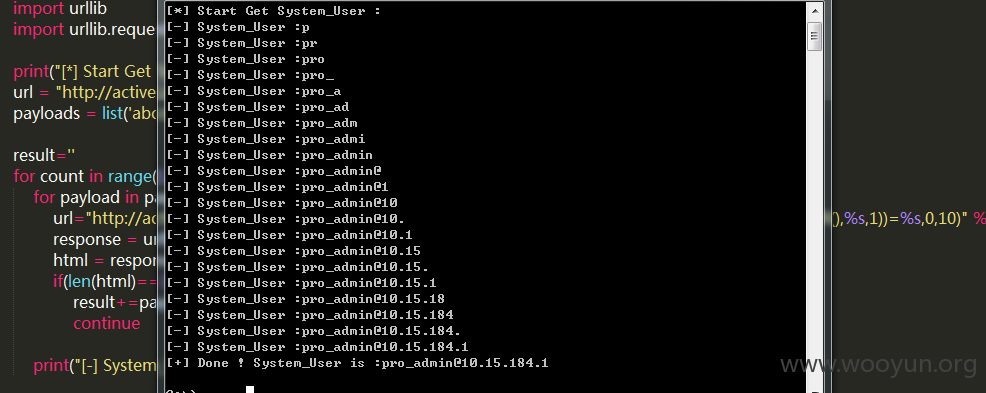

那么用这个作为突破点。写个脚本来跑吧,系统用户为例:

之前猜解到了用户的长度

脚本写的比较乱,不献丑发了。

证明问题就行了

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 bey0nd@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-05-25 09:48

厂商回复:

感谢“bey0nd”对中关村在线的关注,问题已经确认,乌云有你更精彩~~

最新状态:

2015-05-26:已修复