漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115398

漏洞标题:看我如何废掉齐治堡垒机日志审计功能

相关厂商:浙江齐治科技有限公司

漏洞作者: 路人甲

提交时间:2015-05-29 11:51

修复时间:2015-08-27 17:12

公开时间:2015-08-27 17:12

漏洞类型:设计不当

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-29: 细节已通知厂商并且等待厂商处理中

2015-05-29: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-07-23: 细节向核心白帽子及相关领域专家公开

2015-08-02: 细节向普通白帽子公开

2015-08-12: 细节向实习白帽子公开

2015-08-27: 细节向公众公开

简要描述:

日志审计是堡垒机的必备功能,没有日志审计,要堡垒机何用!

详细说明:

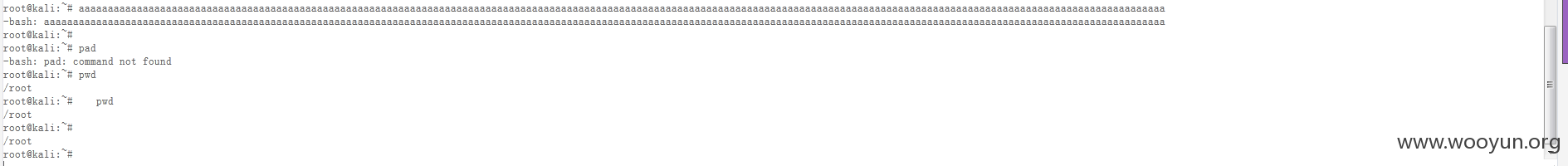

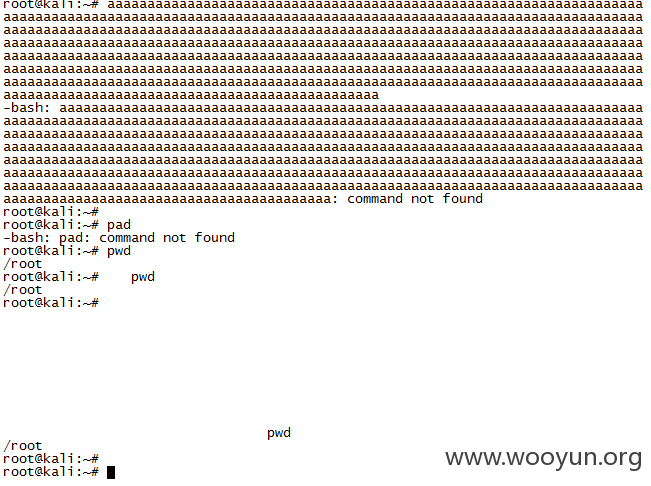

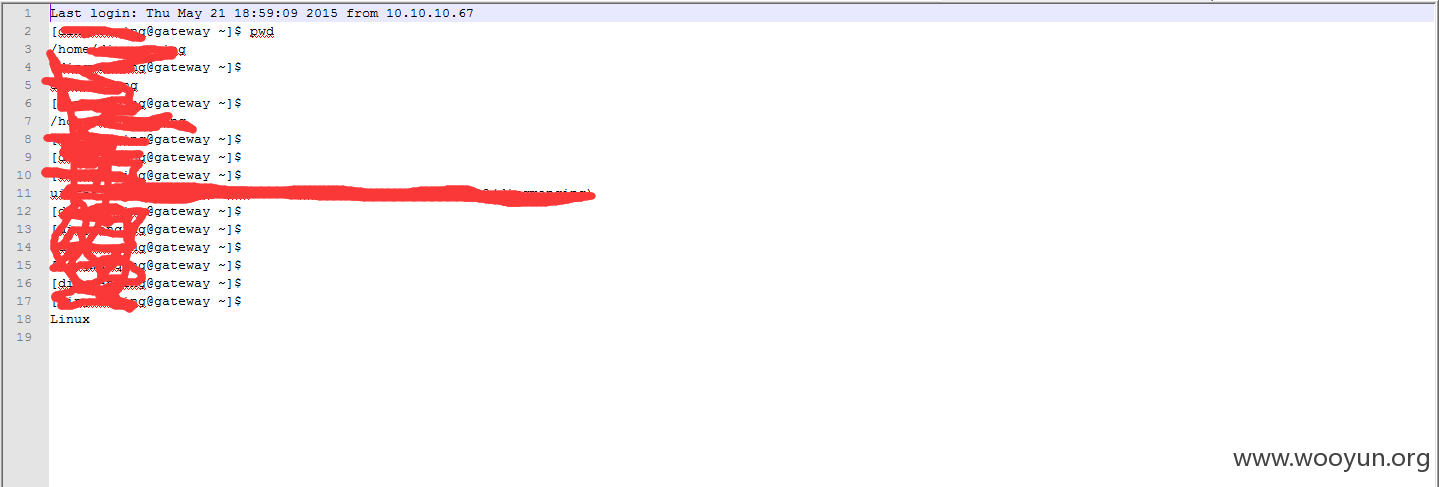

1.在linux终端里命令前输入空格是没有影响的,可以正常运行,这是此漏洞利用成功的前提

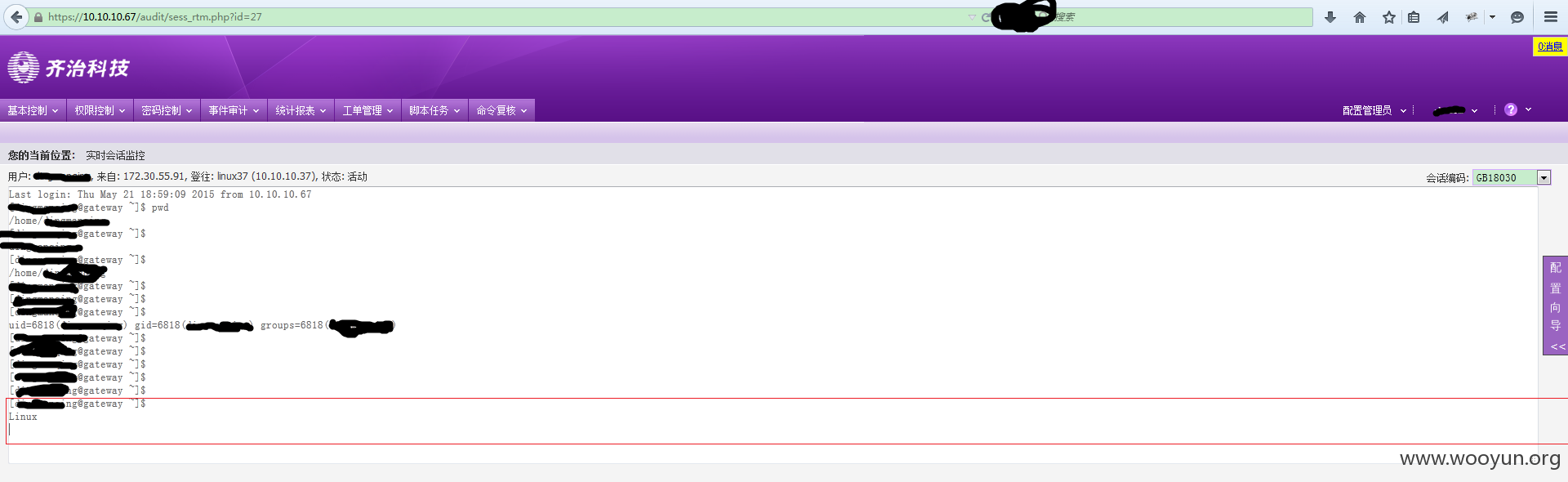

2.在client端输入很多很多的空格,齐治堡垒机的日志并没有记录完全我输入的命令,超长空格字符完美绕过日志审计

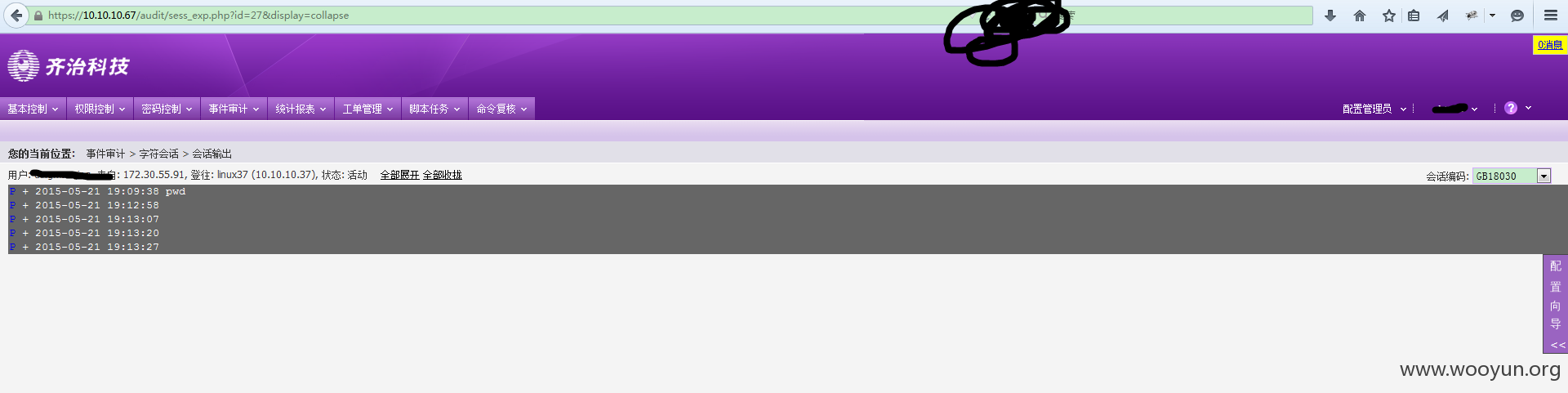

3.可能会说web端看不了,并不一定确定日志就真的木有记录啊。但是用编辑器打开完整日志,这是真的木有!

4.然后猥琐的利用场景你能想的到!

漏洞证明:

见详细说明。

修复方案:

其实很简单!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-27 17:12

厂商回复:

首先,非常感谢漏洞的提交者。

其次,这根本就不是漏洞,因为超长命令在web页面展示时没有换行,但日志是有完整记录的,向右拖动滚动条到最后就可以看到空格后的命令。

最新状态:

暂无