漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115021

漏洞标题:中国政府网某过期系统弱口令可getshell

相关厂商:中国政府网

漏洞作者: 路人甲

提交时间:2015-05-20 15:01

修复时间:2015-07-09 11:32

公开时间:2015-07-09 11:32

漏洞类型:服务弱口令

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-20: 细节已通知厂商并且等待厂商处理中

2015-05-25: 厂商已经确认,细节仅向厂商公开

2015-06-04: 细节向核心白帽子及相关领域专家公开

2015-06-14: 细节向普通白帽子公开

2015-06-24: 细节向实习白帽子公开

2015-07-09: 细节向公众公开

简要描述:

昨天下午我们都刚参加完公安部有关国家重点系统和重点网站安全执法电视电话会议……

详细说明:

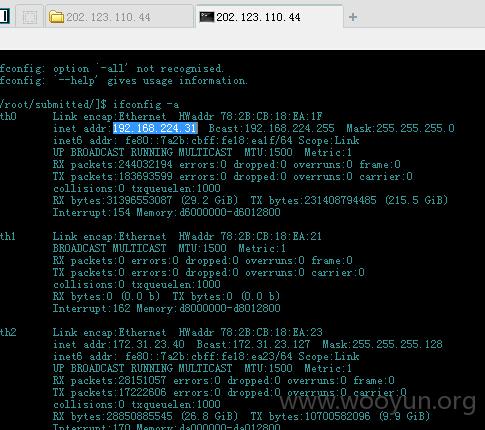

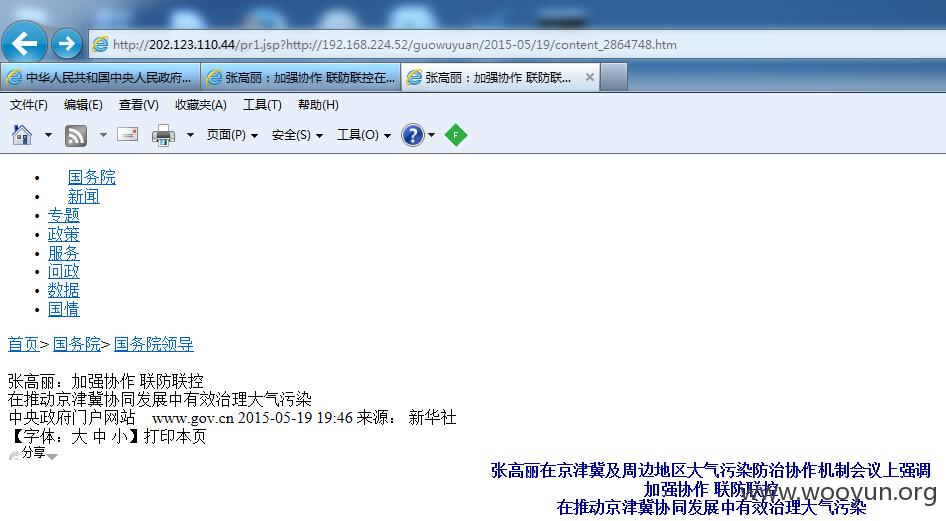

中国政府网某废弃系统弱口令,可以获得shell,可探测内网。

link:

http://202.123.110.44/login.action

弱口令用户,cs ceshi 密码同用户名

(由于提权,修改成123456)

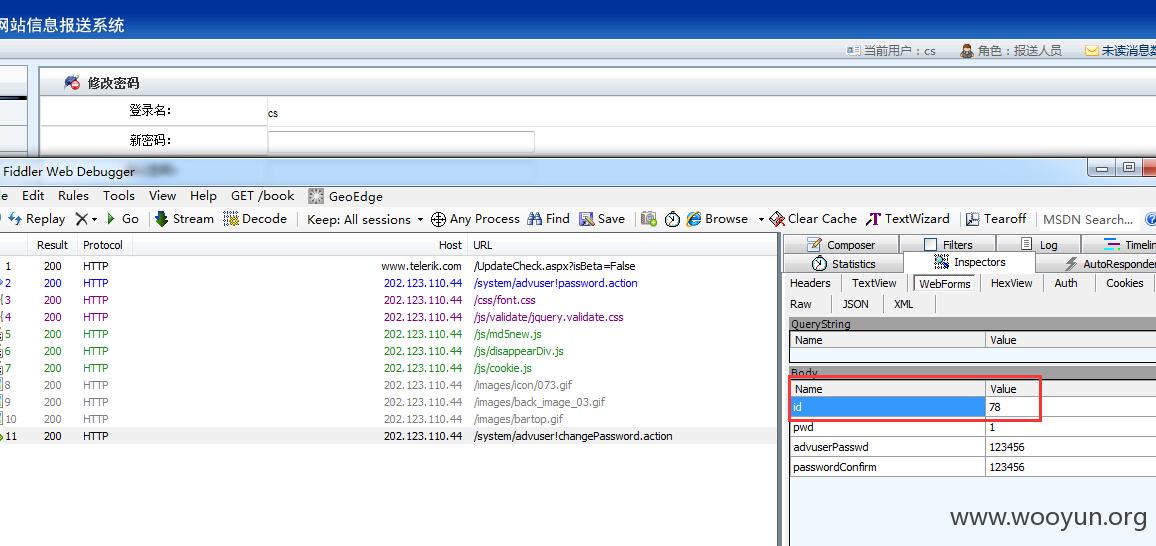

通过公共通讯录和用户手册的截图,判断gov000001为管理员用户,利用系统功能修改密码:

将id修改成1 重新提交,即可将id为1的gov000001用户的密码重置为123456

登录

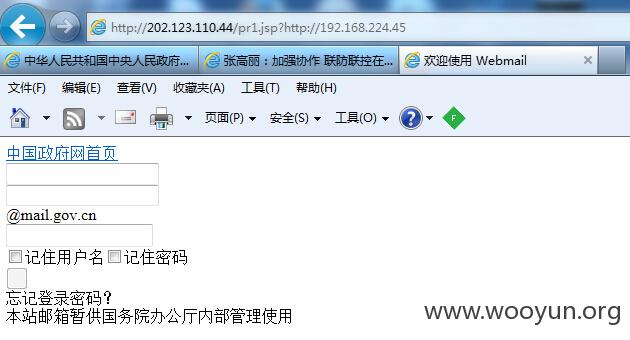

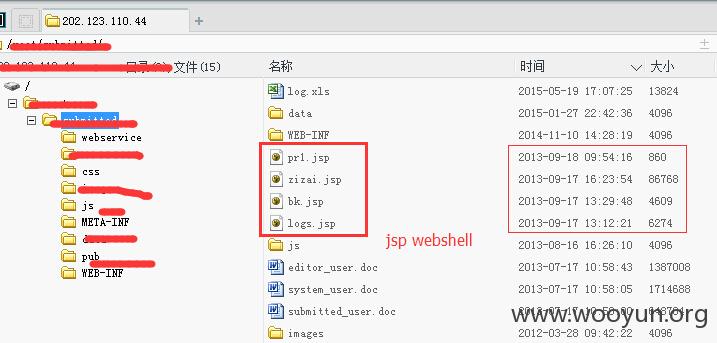

附件类型增加 jsp类型,新增稿件,增加附件,上传jsp脚本木马,获得shell

漏洞证明:

修复方案:

可否关闭。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-05-25 11:31

厂商回复:

CNVD确认所述情况,已经转由CNCERT向北京市政府信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无