漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0114912

漏洞标题:海澜之家HiT户外实体游戏机可任意获取T恤漏洞(北京西单设备为例)

相关厂商:heilanhome.com

漏洞作者: FitChang

提交时间:2015-05-19 11:33

修复时间:2015-07-03 12:22

公开时间:2015-07-03 12:22

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-19: 细节已通知厂商并且等待厂商处理中

2015-05-19: 厂商已经确认,细节仅向厂商公开

2015-05-29: 细节向核心白帽子及相关领域专家公开

2015-06-08: 细节向普通白帽子公开

2015-06-18: 细节向实习白帽子公开

2015-07-03: 细节向公众公开

简要描述:

抽奖接口没有做任何限制,重复请求就可以拿到兑换码

详细说明:

前天经过西单地铁站,发现有个好玩的东西,给二维码拍了照想着回去玩

结果玩了好多局都没见到那个罐子,只好打开Chrome,竟然没限制浏览器

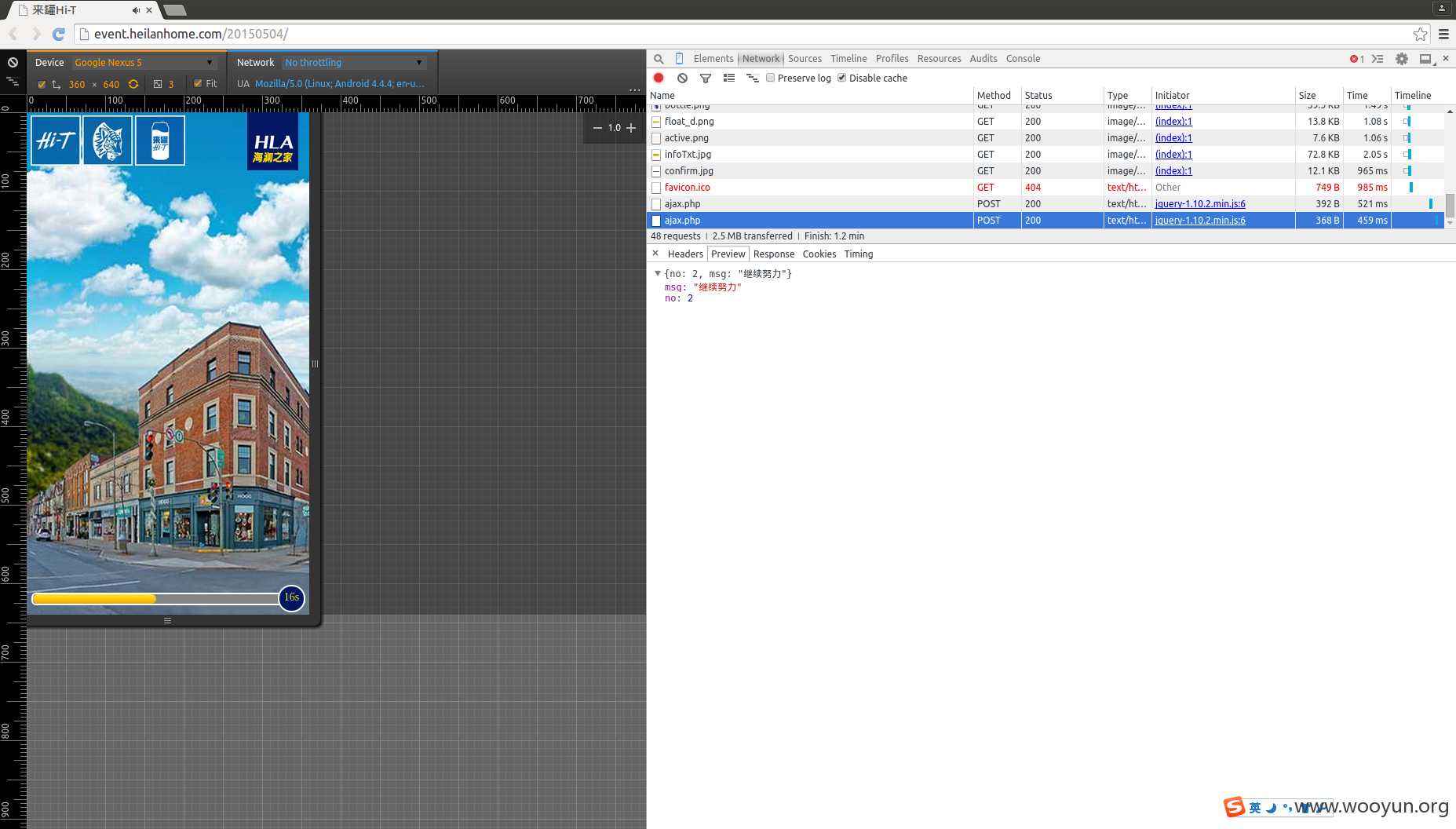

游戏一开始就看到一个可疑的请求

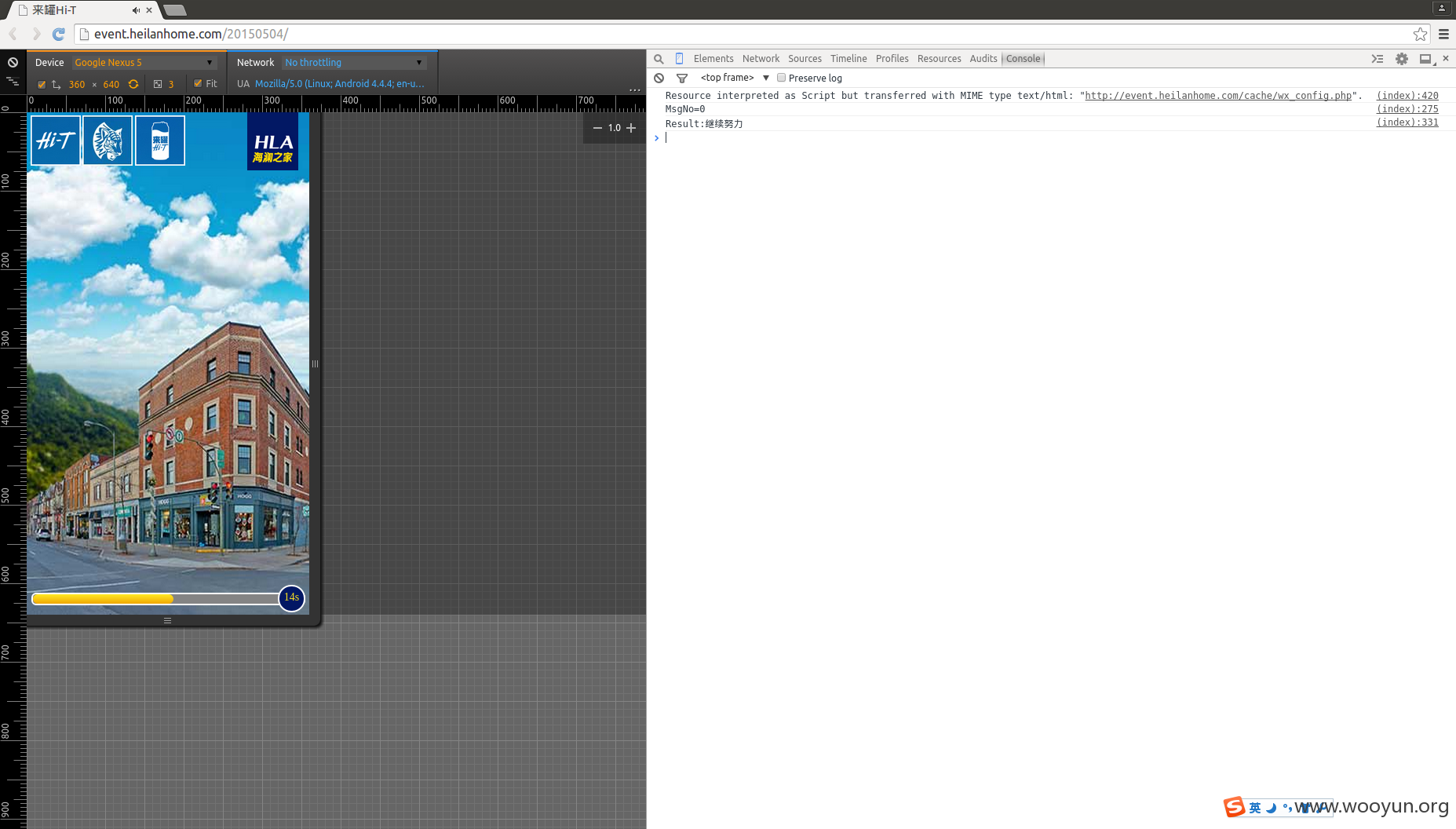

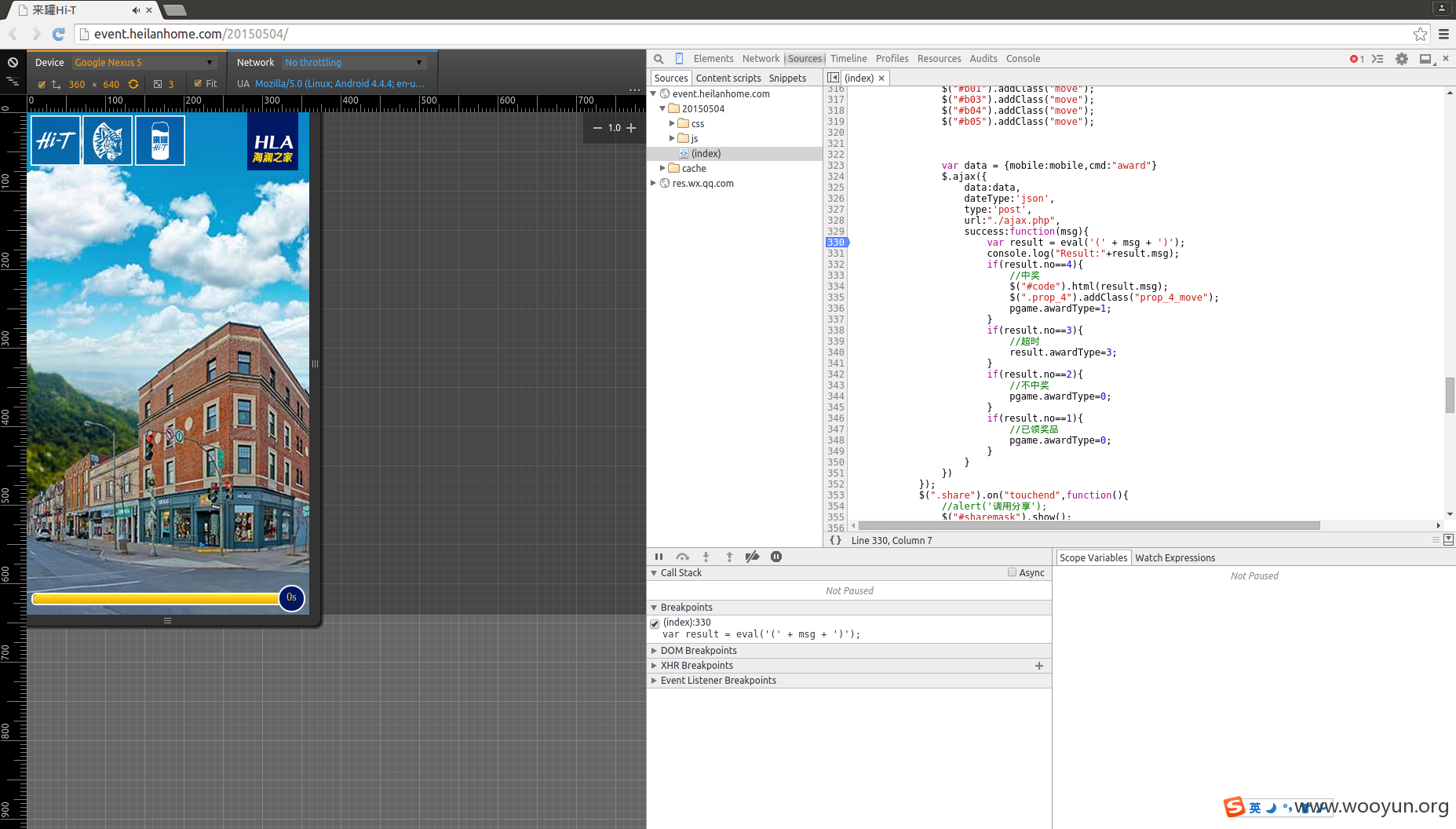

还在Console里面打log,点一下行数过去看看发请求的代码

我草,这良好的代码注释习惯看的我虎躯一震,连每个值试一遍都省了。

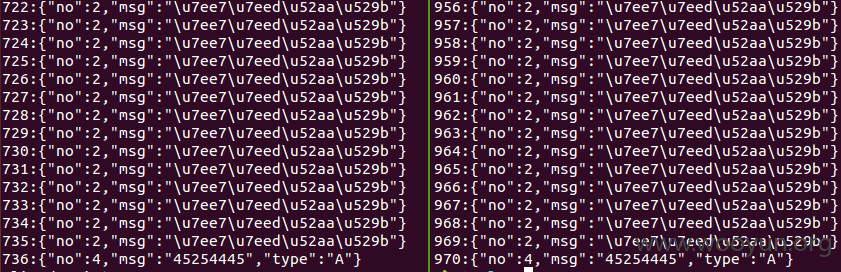

写段代码请求这个接口直到返回4。晚上下班后去了趟西单站,拿了两件T恤。

漏洞证明:

修复方案:

前端方面,防止读代码,可以利用UA和微信JSSDK做浏览器限制。然后对js做uglify和stripe-debug

后端对同一个IP做请求频次限制,也可以搞点签名机制做校验

版权声明:转载请注明来源 FitChang@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-19 12:20

厂商回复:

感谢关注,多谢提交,立即组织修复。

最新状态:

暂无