漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0114640

漏洞标题:美囤妈妈的一次完整Web渗透测试(内网全漫游)

相关厂商:美囤妈妈

漏洞作者: 爱上平顶山

提交时间:2015-05-17 16:36

修复时间:2015-07-02 10:12

公开时间:2015-07-02 10:12

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-17: 细节已通知厂商并且等待厂商处理中

2015-05-18: 厂商已经确认,细节仅向厂商公开

2015-05-28: 细节向核心白帽子及相关领域专家公开

2015-06-07: 细节向普通白帽子公开

2015-06-17: 细节向实习白帽子公开

2015-07-02: 细节向公众公开

简要描述:

周末练手。 :-D

仅测试 不保留、

详细说明:

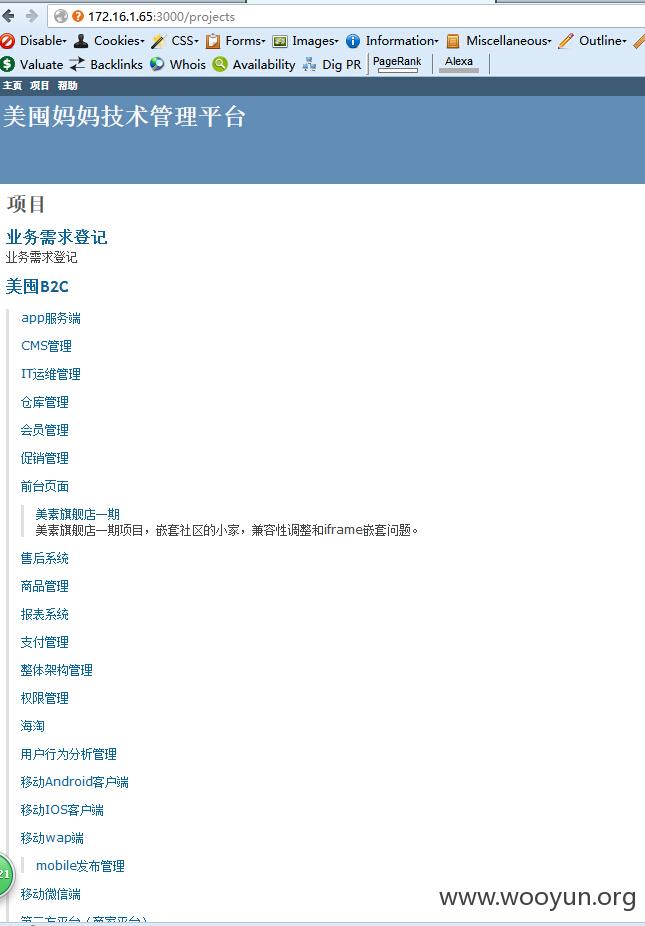

美囤妈妈

1、入手点:

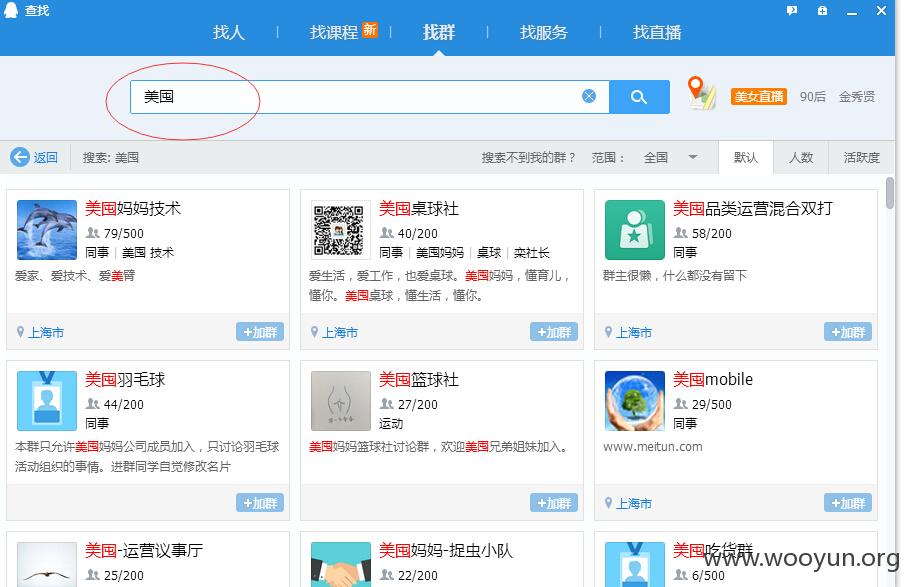

猥琐的QQ群

找到美囤的群 随机选了一个

163的邮箱:

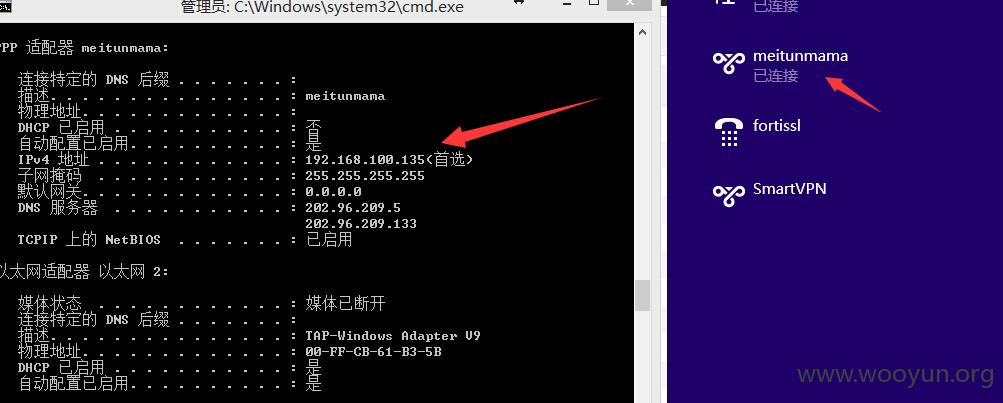

2、各种翻 vpn 密码 后台等等等。。

vpn密码就不放了

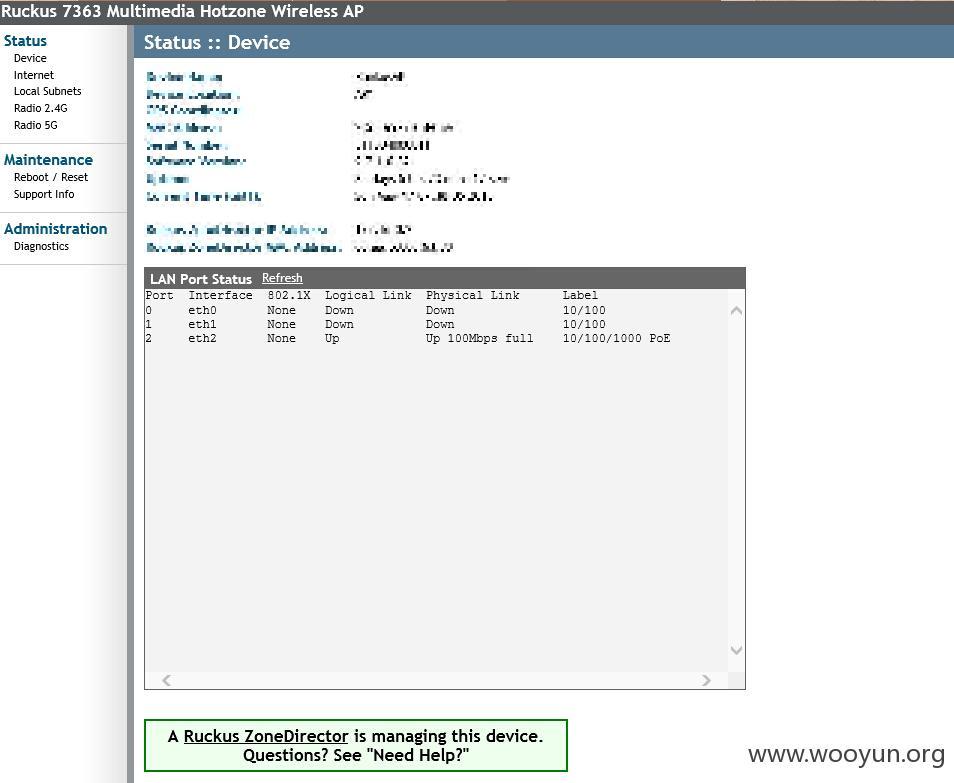

连上

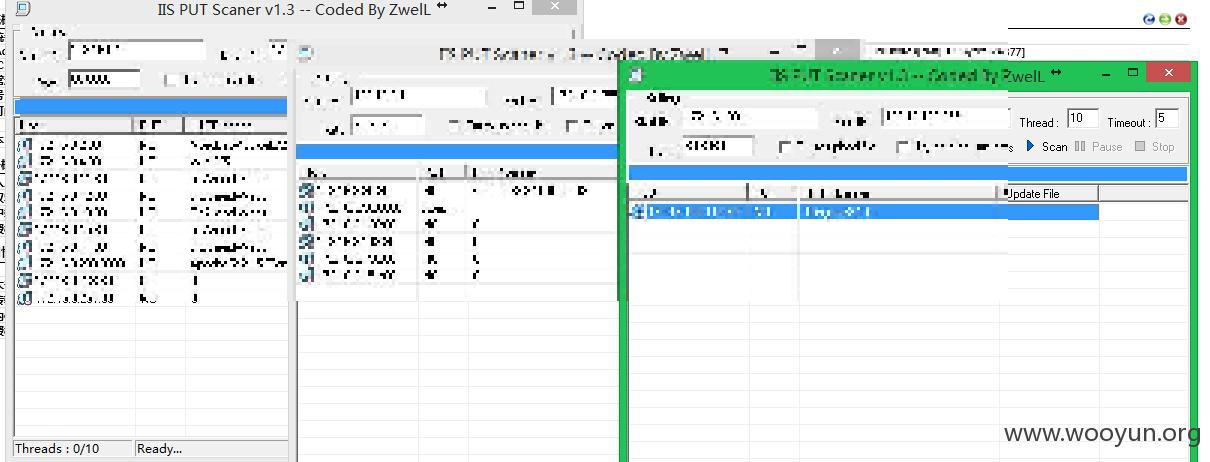

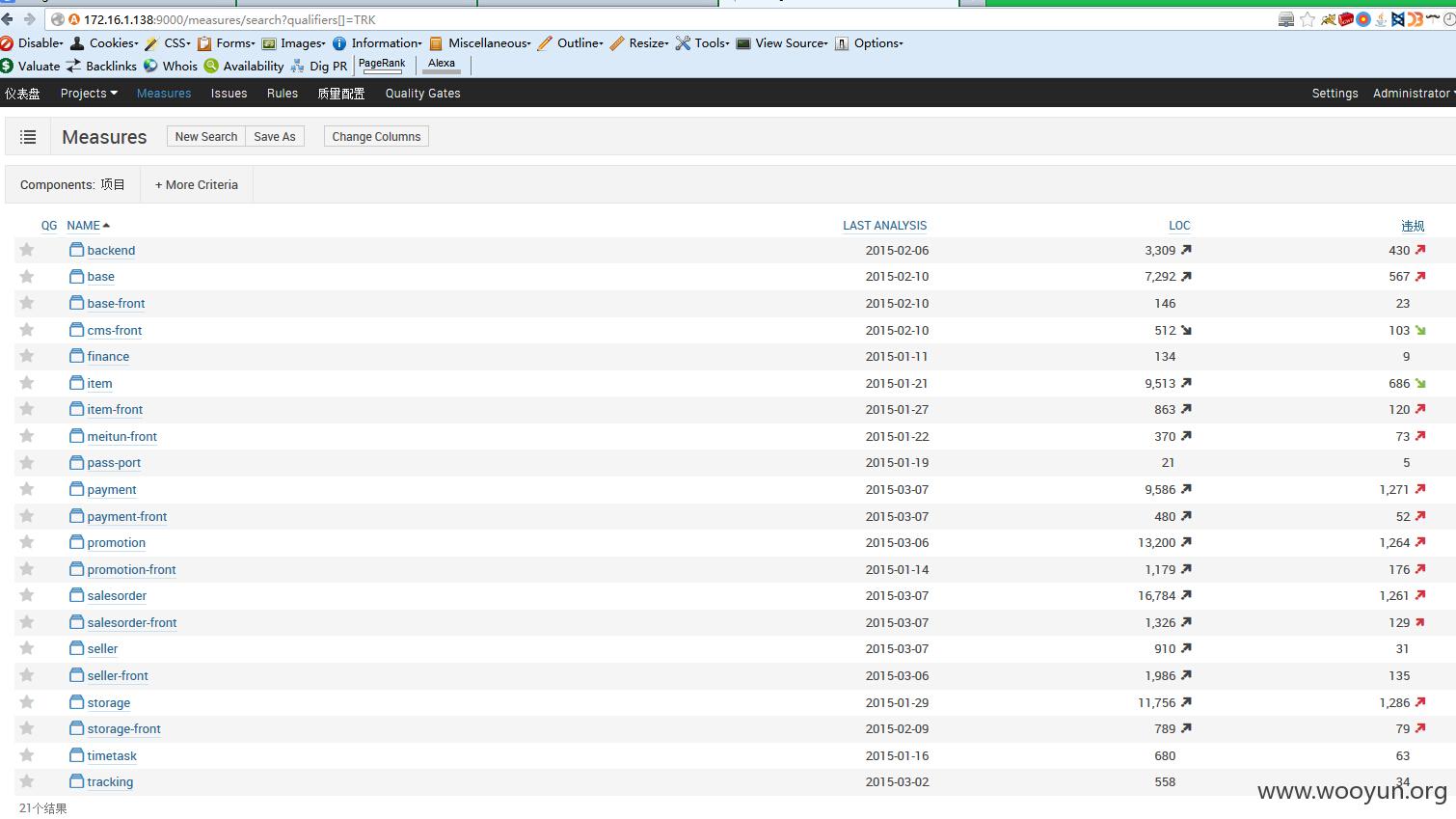

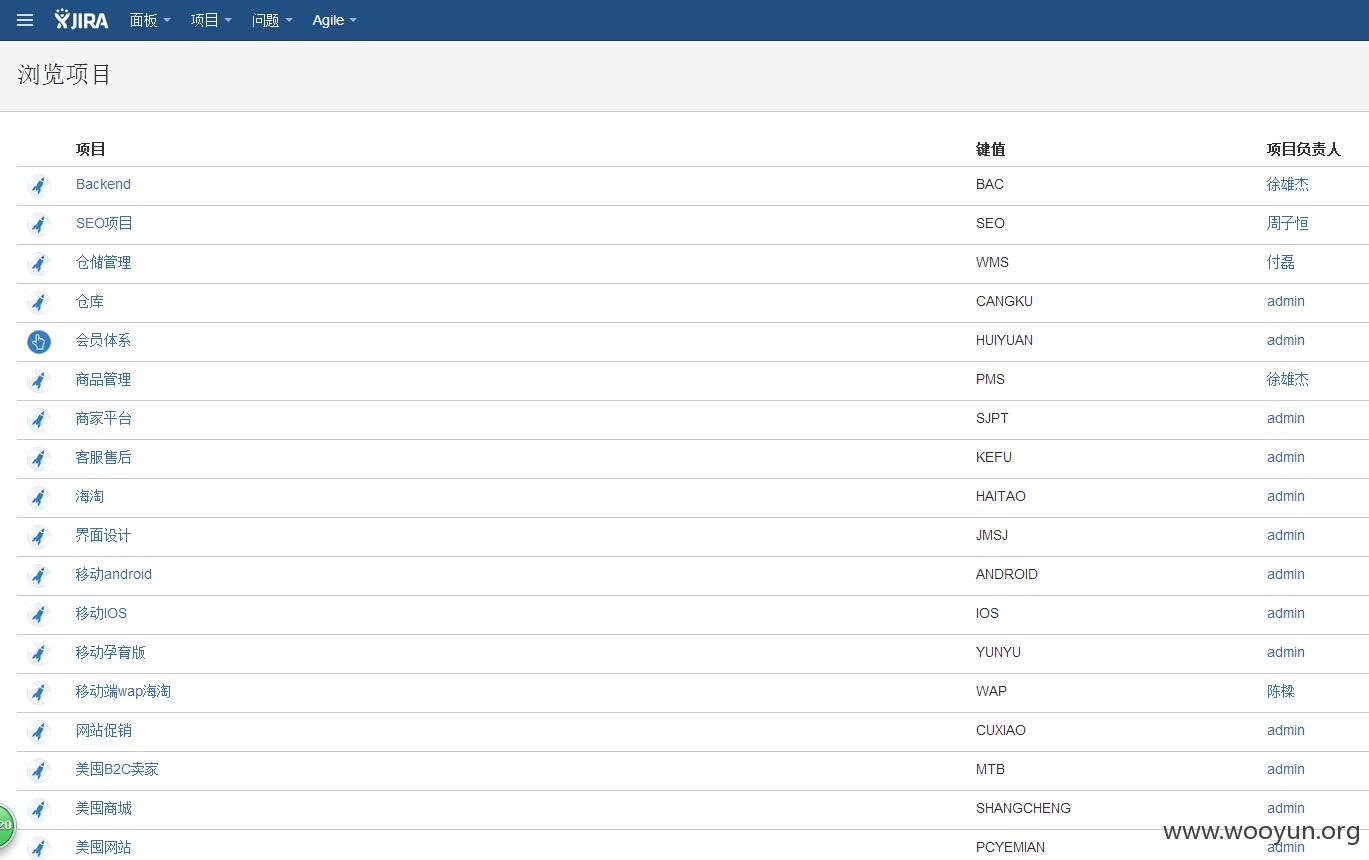

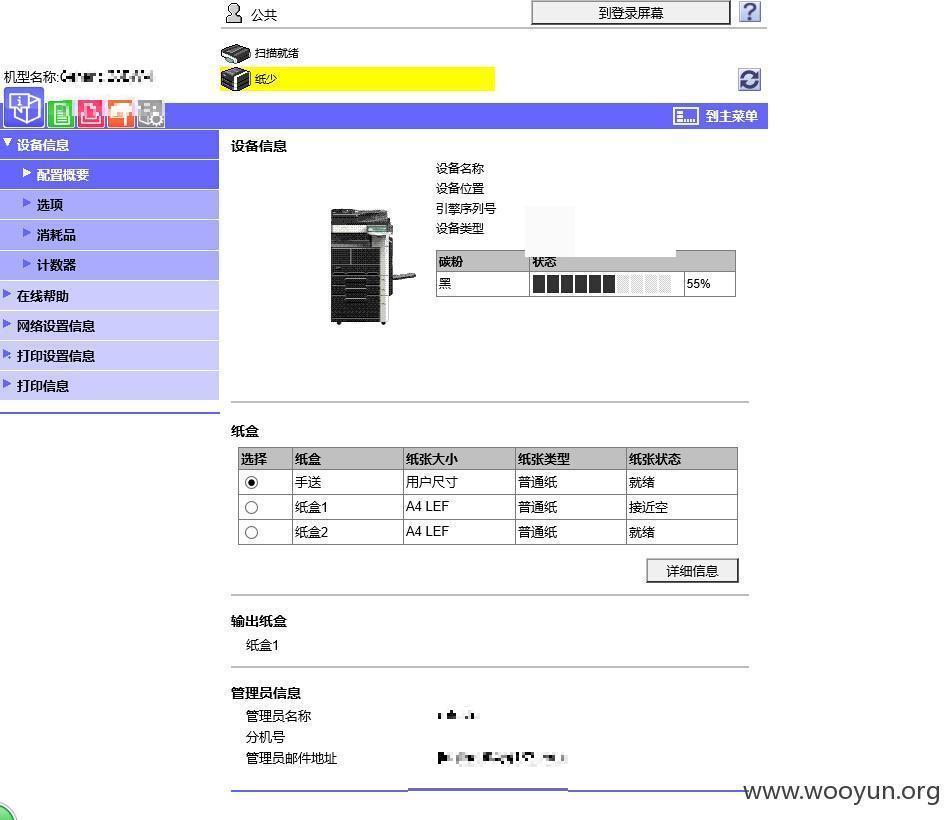

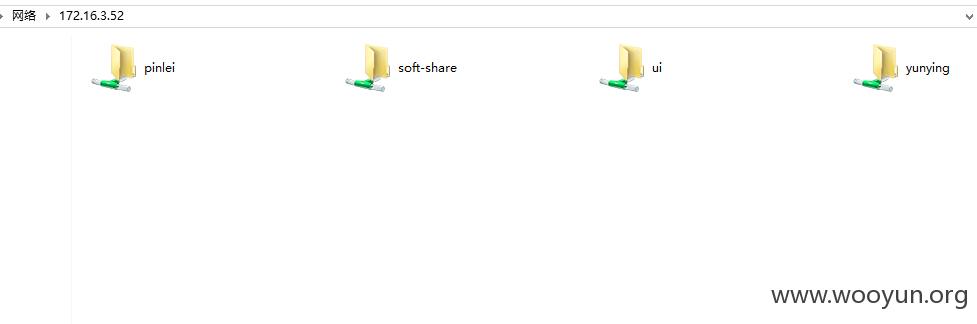

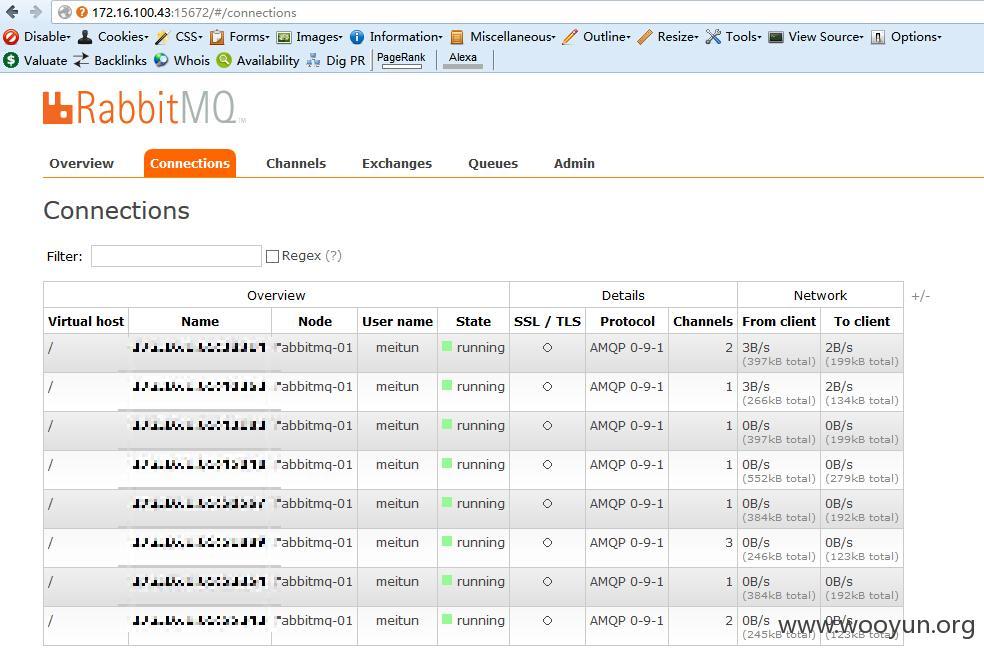

3、内网游走吧:

涉及:

上图:

4、last

ok 太多数据过于敏感,不一一说明.

整体安全意识还是不错的,但是人才是漏洞的关键。

漏洞证明:

··

修复方案:

来10K京东卡.

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-05-18 10:10

厂商回复:

正在修复

最新状态:

暂无