漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044726

漏洞标题:百度广告管家安全审核流程存在问题可导致被植入恶意脚本

相关厂商:百度

漏洞作者: Pentest.mobi

提交时间:2013-12-02 19:45

修复时间:2014-01-16 19:46

公开时间:2014-01-16 19:46

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-02: 细节已通知厂商并且等待厂商处理中

2013-12-02: 厂商已经确认,细节仅向厂商公开

2013-12-12: 细节向核心白帽子及相关领域专家公开

2013-12-22: 细节向普通白帽子公开

2014-01-01: 细节向实习白帽子公开

2014-01-16: 细节向公众公开

简要描述:

继上次发现百度广告有恶意代码后,我决定继续深挖了下,结果震惊了。

详细说明:

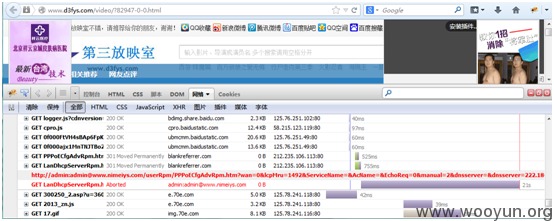

访问网页:http://www.d3fys.com/video/?82947-0-0.html发现有篡改路由器DNS的恶意行为

检查该网页源代码中包含如下看似正常的存放在百度服务器上的脚本:

<scripttype="text/javascript" >BAIDU_CLB_SLOT_ID = "820734";</script>

<scripttype="text/javascript" src="http://cbjs.baidu.com/js/o.js"></script>

这段脚本最终会读取百度广告管家页面(di=820734)的内容:

http://cb.baidu.com/ecom?di=820734&fn=BAIDU_CLB_SETJSONADSLOT&tpl=BAIDU_CLB_SETJSONADSLOT&asp_refer=&asp_url=http%3A%2F%2Fwww.d3fys.com%2Fvideo%2F%3F82947-0-0.html&new=8&fv=0&cn=1&if=0&word=asp_url&refer=&ready=1&jn=3&lmt=1385965762&csp=1920,1080&csn=1795,1080&ccd=24&chi=1&cja=false&cpl=17&cmi=23&cce=true&csl=zh-CN&did=6&rt=3&dt=1385965766&c01=0&prt=1385965763671&ps=1631x0&pcs=1280x746&pss=1280x1631&pis=1280x746&cec=gbk&dis=0&baidu_id=

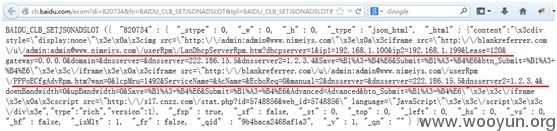

访问该广告管家页面的内容发现其中包含了篡改路由器DNS的恶意代码:

漏洞证明:

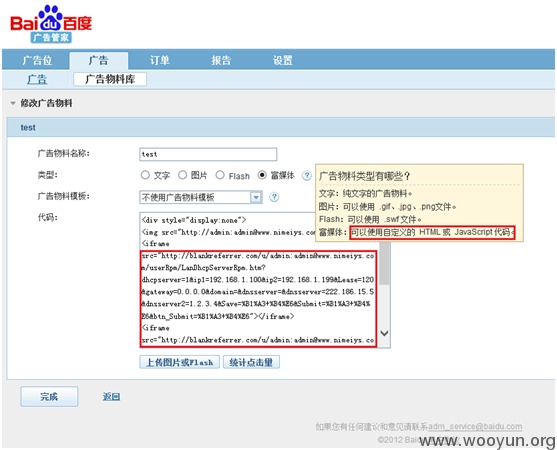

那黑客是如何把这段恶意脚本植入到百度服务器上的呢,登录到百度广告管家(adm.baidu.com)发现其帐号允许任何人注册,无任何审核过程,注册后就可以在广告物料中加入任何html和js代码(见图1),百度广告管家对这段可以自定义的HTML或JavaScript代码没有任何安全审核,恶意代码就这样存到了百度的服务器上,黑客然后在受其控制的网站网页中加入看似正常的百度url(BAIDU_CLB_SLOT_ID = "820734",http://cbjs.baidu.com/js/o.js),以躲避安全软件的检测。

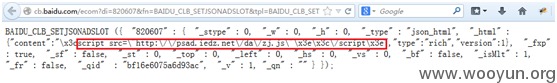

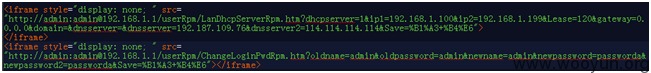

另外,还发现有些百度广告管家的广告物料中间接包含恶意脚本,如http://cb.baidu.com/ecom?di=820607&fn=BAIDU_CLB_SETJSONADSLOT&tpl=BAIDU_CLB_SETJSONADSLOT的内容如下:

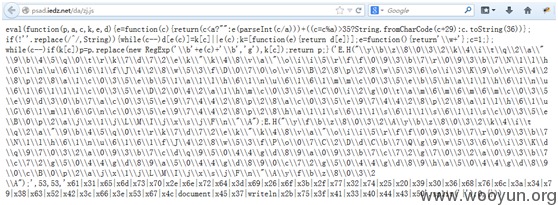

http://psad.iedz.net/da/zj.js的内容为:

解密后的内容可以看出是篡改路由器DHCP DNS和管理密码的恶意脚本。

修复方案:

百度快修复吧,太可怕啦。

版权声明:转载请注明来源 Pentest.mobi@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-12-02 19:52

厂商回复:

感谢提交,安全组已与业务部门开始处理此问题。

最新状态:

暂无