漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027167

漏洞标题:汽车之家漏洞系列-某站点沦陷

相关厂商:汽车之家

漏洞作者: 带馅儿馒头

提交时间:2013-06-29 12:26

修复时间:2013-08-13 12:27

公开时间:2013-08-13 12:27

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-29: 细节已通知厂商并且等待厂商处理中

2013-06-29: 厂商已经确认,细节仅向厂商公开

2013-07-09: 细节向核心白帽子及相关领域专家公开

2013-07-19: 细节向普通白帽子公开

2013-07-29: 细节向实习白帽子公开

2013-08-13: 细节向公众公开

简要描述:

祥总,我又来了,有礼物否:)

详细说明:

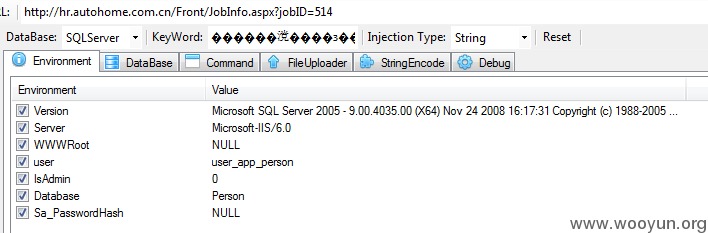

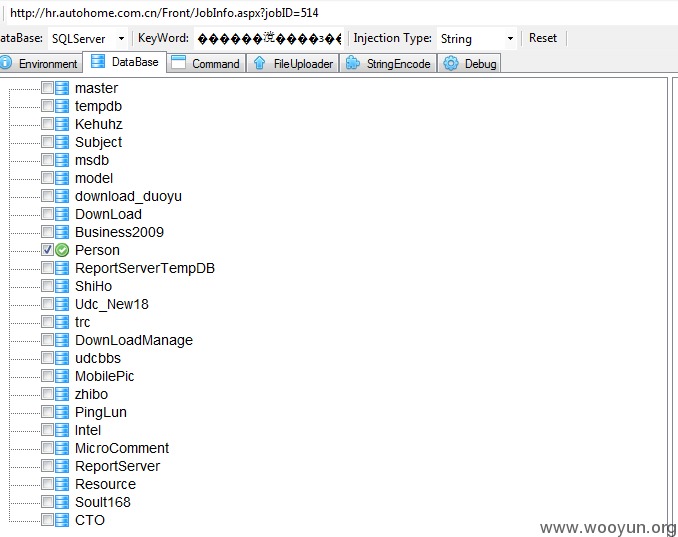

1.首先是发现旗下的:hr.autohome.com.cn存在sql注入;

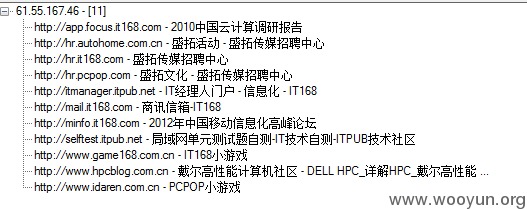

2.但是貌似不好利用呀,所以看了下同服还有哪些网站;

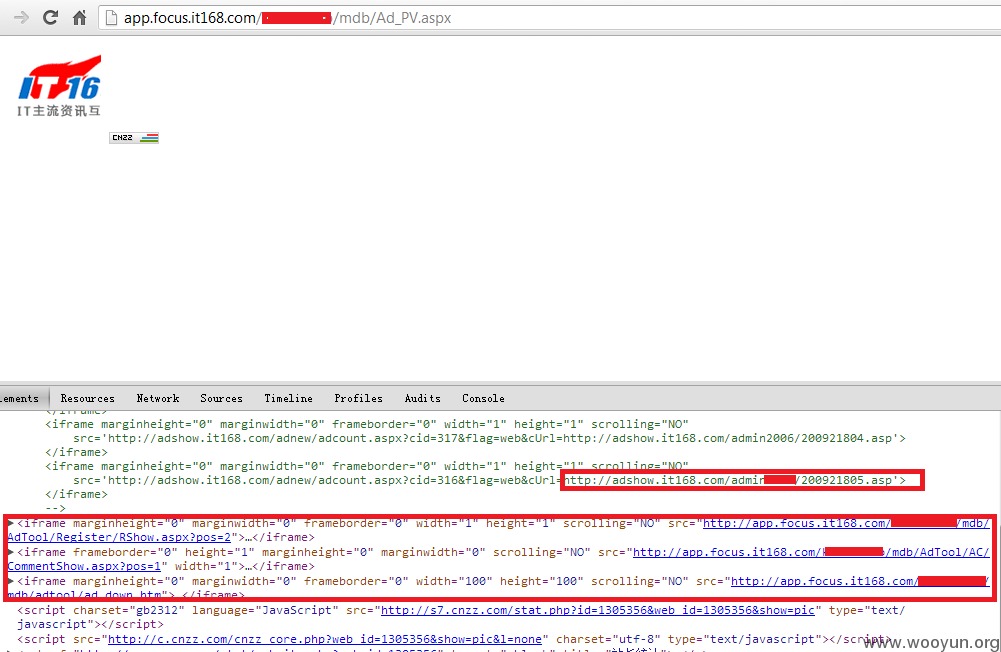

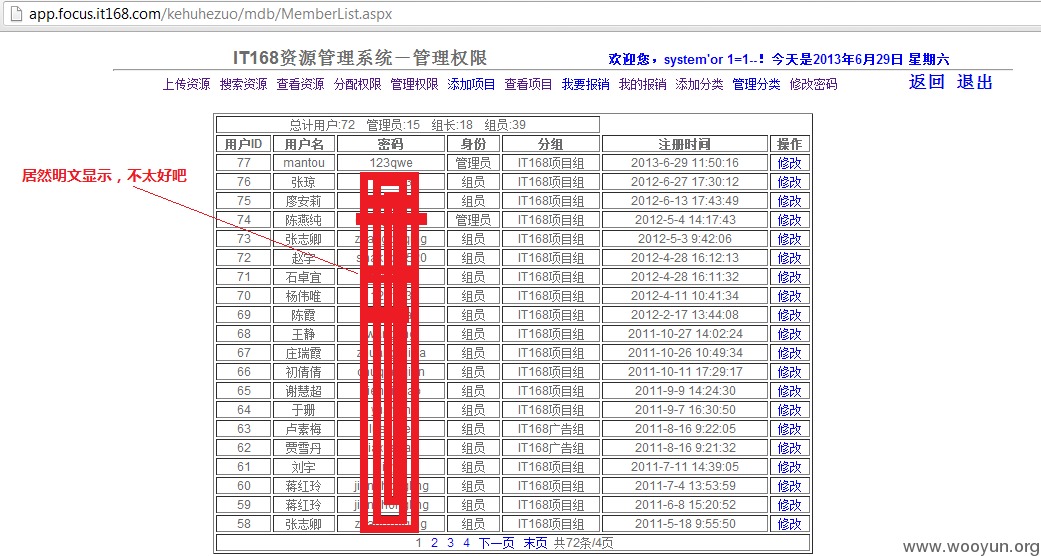

3.好吧,就第一个吧,一番倒腾发现了这样一个页面如下,暴露敏感信息咯;

4.不多说后台能够直接绕过,我建了个mantou的管理员;

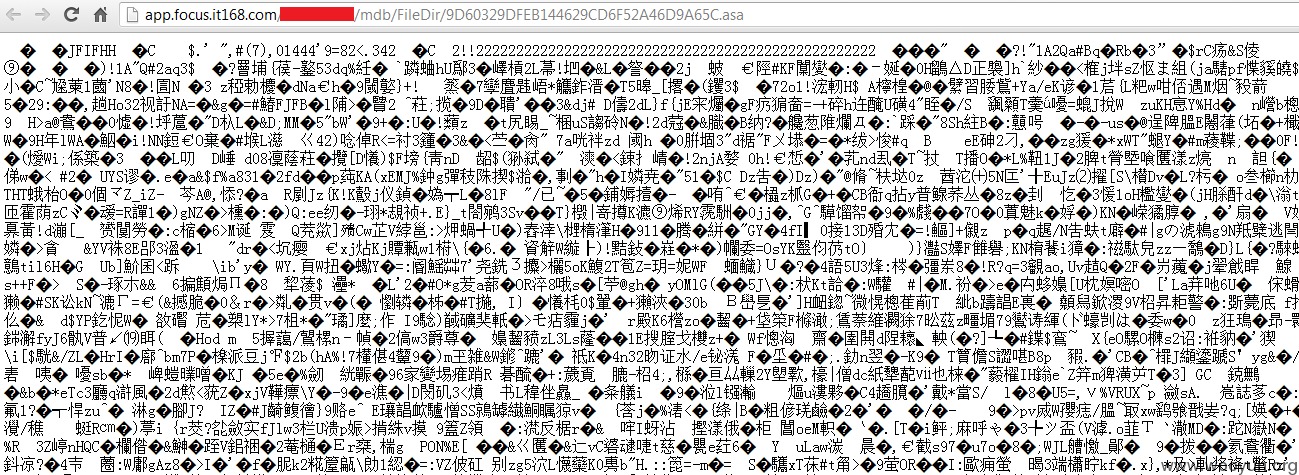

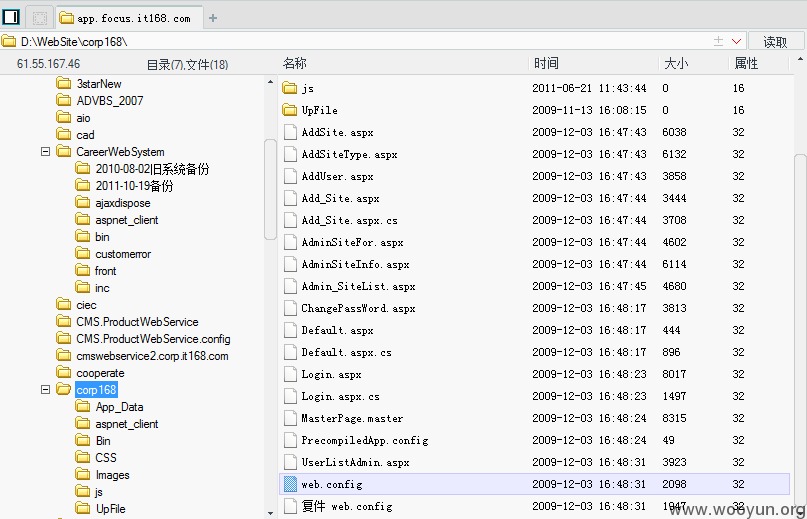

5.系统貌似有设置上传黑名单,黑名单很容易绕过呀,我们直接上传.asa文件,再利用iis 6成功解析;

6.好吧,使用菜刀连接直接获取shell权限;

PS:祥总,我测试到这里就结束了,未进一步提权向内渗透,上面内容貌似有点丰富呀!!对了,马儿还请自己删除下!

漏洞证明:

见详细说明

修复方案:

这个都知道吧

版权声明:转载请注明来源 带馅儿馒头@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-06-29 12:49

厂商回复:

谢谢发现,正在进行处理。感谢对汽车之家的支持。

最新状态:

2013-07-02:已修复。多年前的站点,现已停用。

2013-07-02: