漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0112259

漏洞标题:北京娜迦主站撞库、爆破漏洞

相关厂商:北京娜迦信息科技

漏洞作者: i3p

提交时间:2015-05-06 10:01

修复时间:2015-06-20 12:54

公开时间:2015-06-20 12:54

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-06: 细节已通知厂商并且等待厂商处理中

2015-05-06: 厂商已经确认,细节仅向厂商公开

2015-05-16: 细节向核心白帽子及相关领域专家公开

2015-05-26: 细节向普通白帽子公开

2015-06-05: 细节向实习白帽子公开

2015-06-20: 细节向公众公开

简要描述:

北京娜迦信息科技发展有限公司位于上地硅谷亮城,团队历经十载,完成了各类大中型安全保护项目,积累了丰富的技术经验。在产品研发的不断探索中,为了弥补B2D安全保护的空白,我们相继研发出针对开发者需求的娜迦安全加固平台和N-BOX两个核心产品和服务,在移动金融、移动游戏等领域均有所建树,未来我们会不断推出更多优秀的B2D产品和服务。娜迦以团队协作、专研探索为价值理念,秉承为开发者提供优质产品和服务的宗旨,立志成为全球移动互联网应用开发与安全解决方案的B2D服务商。

详细说明:

1. 打开主站,点击右上角的登录,如下图:

这个时候输入错误三次,会显示验证码。无法爆破。

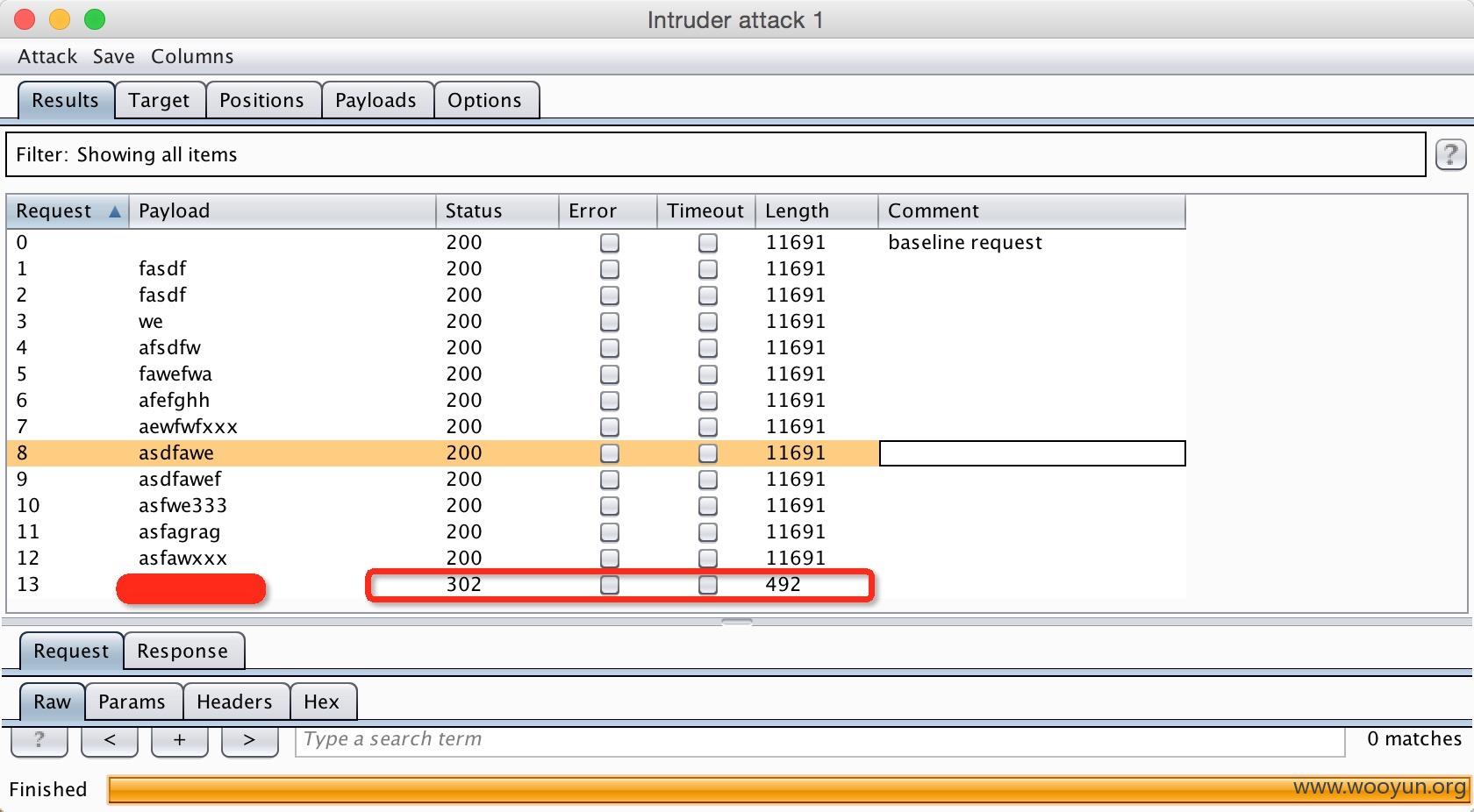

2.但是我们直接打开http://www.nagain.com/accounts/signin/

在这个页面就可以直接暴力破解,撞库也没问题了。

漏洞证明:

修复方案:

统一都跳验证码。

版权声明:转载请注明来源 i3p@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-05-06 12:53

厂商回复:

确实给忽略这个点了,经确认漏洞存在。

感谢洞主!

最新状态:

暂无