漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109802

漏洞标题:天津科技大学信息门户网站设计不当可以爆破用户密码(利用密码猜用户)

相关厂商:天津科技大学

漏洞作者: 路人甲

提交时间:2015-05-01 07:14

修复时间:2015-05-06 07:16

公开时间:2015-05-06 07:16

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:6

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-01: 细节已通知厂商并且等待厂商处理中

2015-05-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

可以查找全校密码为某个固定字符串的所有同学, 或者对指定账号进行无次数限制暴力破解攻击。。造成照片,身份证号码,联系方式等敏感信息泄露。。

详细说明:

由于该系统在账号登陆页面没有设置验证码,导致可以进行暴力破解攻击。

利用百度天津科技大学贴吧信息了解学号的取值范围,学号格式,制作账号列表,避免不必要的爆破(不存在的学号)。

学号一共8位,比如用AaBbCDEe来代替:

Aa代表了你的年级,Bb为学院编号(01-14),C专业号,D班级号,Ee学生编号

使用固定字符串作为密码,这样就可以用一个脚本不断发送post请求,根据服务器返回的结果判断该校内使用该固定字符串作为密码的账户。

Python代码如下:

漏洞证明:

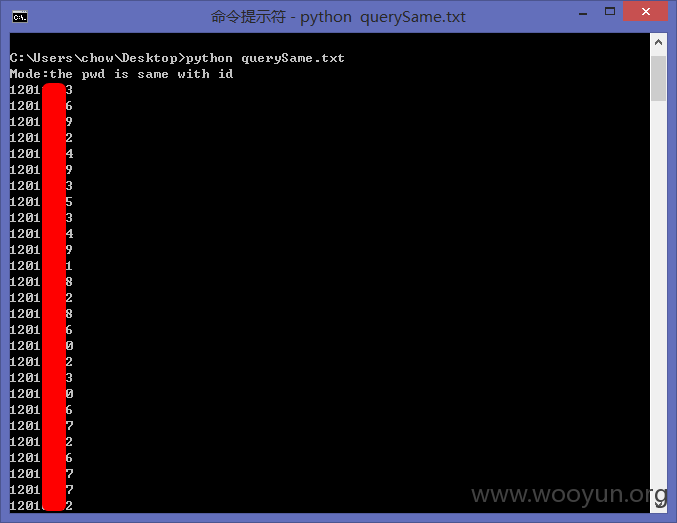

查找12级(账号12xxxxxxxx)学生中账号和密码相同的学生:

一共有256个学生。。随机登陆一个账号测试。。

相片,省份证,各种银行卡号 这要是被有坏人利用 结果我就不多说了 Orz.....

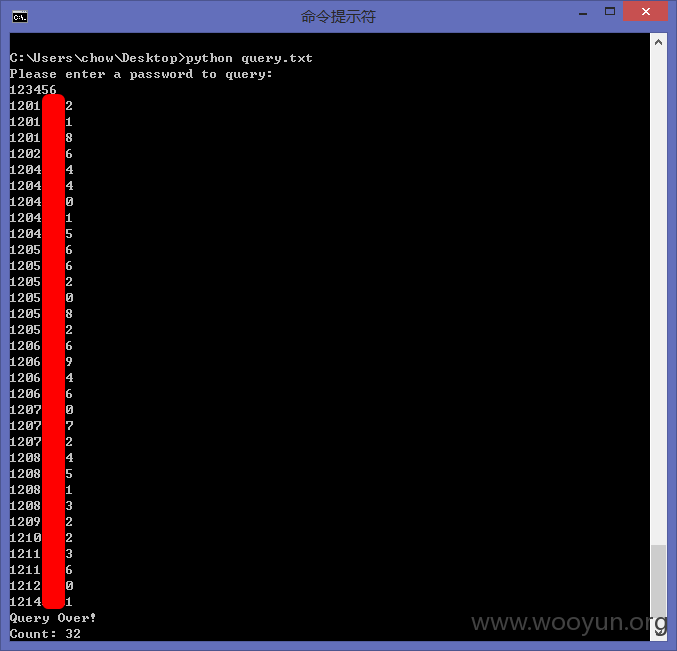

查找密码为123456的学生账号:

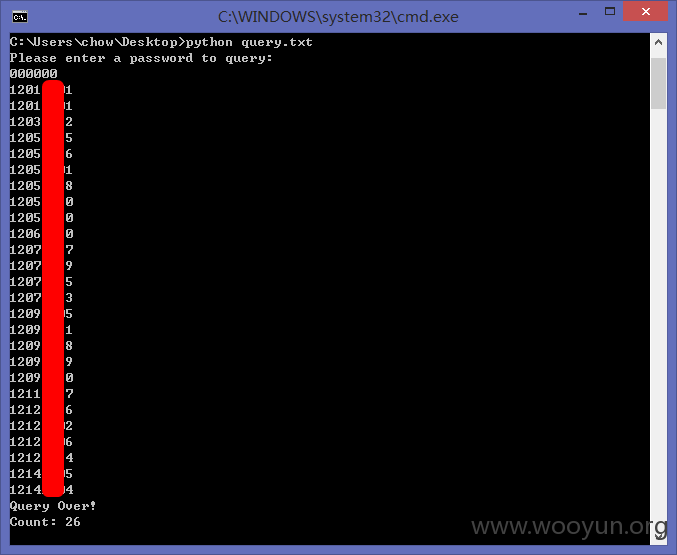

查找密码为000000的学生账号:

以上仅仅针对学号12开头的,13,14,11同理也有一大批可以破解的账号。。

修复方案:

1.系统登陆页面需要设置一个服务端生成的验证码,客户端的没用,一样可以绕过,而且验证码使用一次后立即销毁。

2.记录登陆IP,一定时间段内限制登陆次数。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-06 07:16

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

暂无